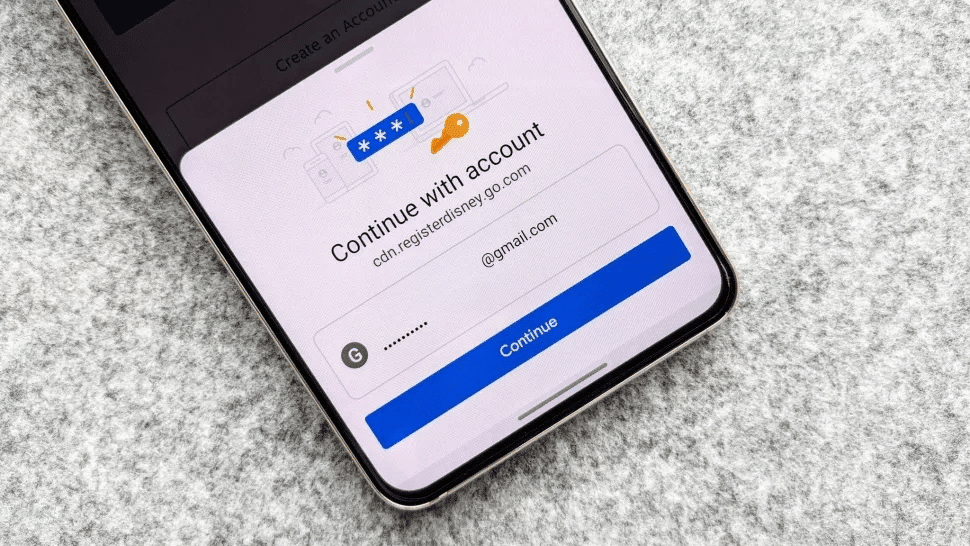

In un mondo in cui dobbiamo gestire l’accesso a decine di account online, le password sembrano non essere più adatte allo scopo. Molti di noi riutilizzano le stesse credenziali di accesso, facili da ricordare, su diverse app e siti web, rendendo più facile per chi ha intenzioni malevole indovinare o rubare i nostri dettagli di accesso. Ma questo potrebbe cambiare con l’emergere dei passkey.

Cosa leggere

Come funzionano i passkey?

I passkey sfruttano la potenza della crittografia a chiave pubblica. Un passkey consiste in una coppia di chiavi crittografiche – una privata e una corrispondente pubblica – che vengono generate per proteggere il tuo account su un sito web, un’app o un altro servizio online. La chiave privata è memorizzata sul tuo dispositivo come una lunga stringa di caratteri criptati, mentre la chiave pubblica corrispondente viene caricata sui server del servizio online corrispondente.

I vantaggi dei passkey

I passkey potrebbero offrire il “Santo Graal” di facilità d’uso e maggiore sicurezza. Ecco alcuni dei benefici in dettaglio:

- Resistenza al phishing e all’ingegneria sociale: i passkey eliminano il problema delle persone che accidentalmente rivelano le loro credenziali di accesso ai cybercriminali inserendole in siti web falsi. Invece, ti viene chiesto di utilizzare il tuo dispositivo per dimostrare di essere il vero proprietario dell’account.

- Prevenire le conseguenze di una violazione da parte di terzi: se un sito web o un provider di app viene violato, solo le chiavi pubbliche potrebbero essere rubate – la tua chiave privata non viene mai condivisa con il servizio online, e non c’è modo di capirla dalla chiave pubblica. Da sola, quindi, la chiave pubblica è inutile per un attaccante.

- Evitare attacchi di forza bruta: i passkey si basano sulla crittografia a chiave pubblica, il che significa che gli aggressori non possono indovinarli o utilizzare tecniche di forza bruta per aprire gli account.

- Nessuna intercettazione di 2FA: non c’è un secondo fattore con i passkey, quindi gli utenti non corrono il rischio di tecniche di attacco progettate per intercettare i codici SMS e simili. Infatti, pensa a un passkey stesso come costituito da più fattori di autenticazione. In effetti, i passkey sono abbastanza forti da sostituire anche il sapore di 2FA più sicuro – le chiavi di sicurezza hardware.

Perché i passkey potrebbero non essere una buona idea?

Ci potrebbero essere alcuniostacoli lungo il cammino che potrebbero alla fine impedirti di adottare i passkey, almeno per il momento:

- I passkey si sincronizzano solo con dispositivi che eseguono lo stesso sistema operativo: come spiega questo articolo, i passkey si sincronizzano per piattaforma OS. Ciò significa che se hai un dispositivo iOS ma usi anche Windows, ad esempio, potrebbe creare una frustrante esperienza utente. Avresti bisogno di scansionare codici QR e attivare il Bluetooth per far funzionare i tuoi passkey su dispositivi che utilizzano sistemi operativi diversi. Questo è in realtà meno user-friendly dell’attuale esperienza con le password.

- L’adozione è tutt’altro che diffusa in tutto il settore: sebbene alcuni grandi nomi siano già a bordo con i passkey, è ancora l’inizio. Oltre alle grandi piattaforme, ci vorrà anche del tempo prima che raggiungiamo una massa critica di siti web e app che lo supportano.

Potrebbe essere questo l’inizio della fine per le password? I passkey sono i contendenti più forti fino ad ora. Ma per ottenere l’accettazione quasi universale tra gli utenti, i fornitori di tecnologia potrebbero dover rendere ancora più facile usarli su diversi ecosistemi OS.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.