Notizie

Il malware delle forze dell’ordine

Tempo di lettura: 5 minuti. Mikko Hyppönen è un esperto di sicurezza informatica da oltre due decenni ed è responsabile delle indagini presso la società F-Secure in Finlandia. Da molti anni Mikko commenta e scrive pubblicamente su malware, hacktivisti e governi. È anche membro del comitato consultivo per la sicurezza di Internet presso Europol.

Mikko Hyppönen è un esperto di sicurezza e autore. In un estratto del suo nuovo libro “If It’s Smart, It’s Vulnerable” parla del malware governativo e delle tecniche delle forze dell’ordine. Rivela inoltre come è venuto a conoscenza del malware delle forze dell’ordine tedesche e come il Chaos Computer Club si è assicurato che tutti potessero individuarlo.

Lo scorso agosto è uscito il suo nuovo libro If It’s Smart, It’s Vulnerable. Ne pubblichiamo un estratto.

Malware per le forze dell’ordine

L’idea che le forze dell’ordine utilizzino virus e altre minacce informatiche per infettare i computer dei cittadini può sembrare inverosimile. Tuttavia, si tratta di una tecnica comunemente utilizzata in tutto il mondo.

Alla fine, si tratta di decidere quali diritti noi cittadini vogliamo concedere alle autorità. Se riteniamo che il compromesso tra sicurezza e privacy sia equilibrato, concederemo diritti speciali alle autorità. Se invece il compromesso è unilaterale, non lo faremo. Quando i telefoni fissi sono diventati comuni, le forze dell’ordine volevano il diritto di controllarli. Dopo la comparsa dei telefoni cellulari, la polizia è stata autorizzata ad ascoltare la rete mobile. Poi sono arrivate le autorizzazioni a tracciare i messaggi di testo e le e-mail. Tuttavia, quando i potenti sistemi di crittografia sono diventati la norma, tracciare il traffico non era più sufficiente, poiché quasi tutto il traffico online intercettato dalla polizia era crittografato – il che ha portato al diritto di installare malware sui dispositivi dei sospetti. Questo aggira la crittografia, in quanto i messaggi vengono letti prima di essere crittografati o dopo essere stati decifrati.

Ma come viene installato il malware sul dispositivo di un sospetto, una volta che le forze dell’ordine sono autorizzate a utilizzare tale software? Sono disponibili molte tecniche, ma la maggior parte di esse sono molto diverse da quelle utilizzate dai criminali informatici. La polizia può richiedere un mandato per introdursi nell’abitazione del sospettato e infettare fisicamente i dispositivi, oppure può collaborare con un operatore Internet locale per modificare il software che il sospettato scarica da Internet.

Sembra un po’ strano che gli stessi agenti di polizia che noi di F-Secure aiutiamo a catturare i criminali informatici utilizzino anche il malware nel loro lavoro. Ne ho discusso con gli agenti, dicendo che, pur comprendendo la loro necessità di utilizzare il malware, cercheremo comunque di impedirlo. Ho anche detto loro di non aspettarsi il nostro aiuto se utilizzano il malware. Non possiamo ignorare i virus scritti dalle autorità, a prescindere dalle buone intenzioni. Se le forze dell’ordine vogliono usare il malware, sono affari loro.

Caso R2D2

La prima volta che ci siamo imbattuti in un malware per le forze dell’ordine è stato nell’ottobre 2011: un malware noto come R2D2 o 0zapft, creato dal governo federale tedesco. Quando abbiamo pubblicato l’aggiornamento per il rilevamento di questo malware, ne ho parlato nel nostro blog, affermando con tono sornione che ci era stato inviato un campione “dal campo”. Ora posso rivelare la verità. Sono stato contattato dal Chaos Computer Club (CCC), un’associazione tedesca che promuove la libertà di parola in materia di tecnologia. I loro esperti stavano aiutando una persona accusata di violazioni doganali. L’accusato sospettava che il suo computer portatile fosse stato infettato dalle guardie di frontiera tedesche all’aeroporto di Monaco, al momento del suo arrivo in Germania.

I tecnici di CCC hanno trovato un complesso malware in esecuzione in background sul computer e hanno monitorato il funzionamento di quattro programmi: Skype, Firefox, MSN Messenger e ICQ chat. Il club non era sicuro di cosa sarebbe successo quando il caso sarebbe diventato pubblico, in particolare se il software antivirus avrebbe identificato il malware, che non era un software criminale. Anzi, era l’esatto contrario.

I rappresentanti di CCC mi hanno chiamato perché, in un discorso pubblico, ho detto chiaramente che dobbiamo proteggere i nostri utenti, indipendentemente dall’origine del malware. La nostra definizione di malware è tecnica, non politica o sociale. Il malware è un software che l’utente non vuole sul proprio computer e R2D2 risponde a questa definizione. Il CCC voleva assicurarsi che, quando il caso R2D2 fosse diventato pubblico, una soluzione antivirus nota e affidabile non avrebbe esitato ad aggiungerne il riconoscimento, rendendo più facile per altre aziende del settore seguirne l’esempio. Abbiamo fatto proprio questo. Quando la stampa tedesca ha saputo del caso, nel giro di un’ora è diventato una notizia internazionale. Avevamo creato il nostro aggiornamento di rilevamento in tempo utile e lo avevamo pubblicato in contemporanea con il mio post sul blog, in cui presentavo le motivazioni per bloccare il malware anche se scritto dalle forze dell’ordine. Tre ore dopo, il software antivirus Avast ha iniziato a rimuovere il malware. Un’ora dopo, McAfee ha fatto lo stesso, seguito da Kaspersky. Entro la sera dello stesso giorno, praticamente tutti avevano fatto lo stesso. La tattica di CCC aveva funzionato.

Cracking delle password

Quando un sospetto viene arrestato e i suoi dispositivi sono bloccati con una password sconosciuta, rimane solo un’opzione: craccare le password. Sebbene il traffico di dati protetto dalla moderna crittografia sia praticamente impenetrabile, si può tentare di decifrare i file o i file system provando tutte le password possibili. Spesso questo tentativo può essere accelerato distribuendo il compito tra decine o addirittura centinaia di computer.

Le autorità dispongono di sistemi di decrittazione piuttosto impressionanti a questo scopo. Un edificio per uffici dell’Aia, ad esempio, dispone di un hardware di decodifica delle dimensioni di un supercomputer, che necessita di una propria centrale elettrica. Un hardware del genere consente di testare milioni di opzioni di password al secondo. Ciononostante, l’apertura di un singolo file criptato può richiedere mesi.

I sistemi di decodifica automatica utilizzano una tattica intelligente per accelerare questa operazione. Se un file protetto da password viene trovato sul disco rigido di un sospetto, tutti i file presenti sul disco vengono indicizzati e tutte le singole parole vengono raccolte da ciascun file per essere testate come password. Se nessuna funziona, tutte le parole scoperte vengono testate al contrario; se non funziona, l’unità viene analizzata per individuare eventuali aree inutilizzate e file eliminati, e le parole al loro interno vengono provate. In un numero sorprendente di occasioni, questa operazione decifra i file.

Quando un hacker ha versato il suo caffè

I criminali informatici esperti sanno quando sono braccati. Molti di loro si sono preparati a un eventuale arresto, costruendo sistemi per distruggere le prove.

Un criminale russo di botnet gestiva un centro di calcolo nel suo appartamento di due stanze a San Pietroburgo. Ha fatto cambiare la sua porta con una robusta porta di metallo attaccata a un pesante telaio metallico. Quando la polizia locale è arrivata per arrestarlo, Igor ha avuto tutto il tempo di iniziare a cancellare i file da tutti i suoi server. Non riuscendo a passare attraverso la porta, la polizia fece un buco nel muro accanto ad essa. Igor è stato trovato nella sua cucina. Sul fornello caldo c’era un bollitore e nel bollitore c’erano le schede di memoria e le SIM dei suoi telefoni cellulari. Il loro contenuto non potrà mai essere ripristinato.

La tattica migliore è quella di distrarre un criminale, impedendogli di distruggere o bloccare i suoi dispositivi al momento dell’arresto. In un arresto coordinato da EUROPOL, il sospetto era seduto in un bar con un computer portatile quando un’agente sotto copertura si è seduta allo stesso tavolo, rovesciando il caffè pochi istanti dopo. Il sospetto si è alzato, a quel punto un agente maschio che lo attendeva dietro di sé si è fatto avanti e ha portato via il computer sbloccato per l’analisi forense.

Estratto con il permesso dell’editore, Wiley, da If It’s Smart, It’s Vulnerable di Mikko Hypponen. Copyright © 2022 di Mikko Hypponen. Questo libro è disponibile ovunque si vendano libri ed eBook. Tutti i diritti sono riservati.

Notizie

Kapeka: nuova backdoor di Sandworm per l’Est Europa

Tempo di lettura: 3 minuti. Kapeka, nuova backdoor utilizzata da Sandworm in attacchi all’Europa orientale, con capacità avanzate di controllo e flessibilità operativa.

Una nuovo backdoor denominata “Kapeka” è stato individuato mentre veniva impiegato in attacchi mirati contro l’Europa orientale, inclusi Estonia e Ucraina. Questo malware, sviluppato dal gruppo di minaccia persistente avanzato (APT) collegato alla Russia, noto come Sandworm, ha mostrato capacità estremamente sofisticate nell’esecuzione di cyber-attacchi, secondo un rapporto di WithSecure.

Caratteristiche del Backdoor Kapeka

Kapeka è una backdoor flessibile scritta in C++ e confezionato come una DLL di Windows. È progettato per mascherarsi da componente aggiuntivo di Microsoft Word per sembrare legittimo e evitare il rilevamento. Il malware è dotato di una configurazione di comando e controllo (C2) incorporata che stabilisce contatti con server controllati dall’attaccante e ottiene istruzioni su come procedere.

Funzionalità del malware

Le funzionalità di Kapeka includono la capacità di leggere e scrivere file, lanciare payload, eseguire comandi shell e persino aggiornare o disinstallare se stesso. Utilizza l’interfaccia COM di WinHttp 5.1 per la comunicazione di rete e impiega il formato JSON per inviare e ricevere dati dal suo server C2. Il backdoor può anche aggiornare la propria configurazione C2 “al volo”, ricevendo una nuova versione dal server C2 durante il polling.

Metodi di propagazione e associazioni

La modalità esatta di propagazione di Kapeka non è ancora stata pienamente identificata, ma le analisi indicano che il dropper del malware viene recuperato da siti web compromessi utilizzando il comando certutil, un esempio di utilizzo di binari legittimi per eseguire attacchi (LOLBin). Kapeka è stato collegato a precedenti famiglie di malware come GreyEnergy e Prestige, suggerendo che potrebbe essere un successore di quest’ultimo, usato in intrusioni che hanno portato al dispiegamento del ransomware Prestige alla fine del 2022.

Implicazioni e significato

L’uso di Kapeka in operazioni di intrusione dimostra un’attività di livello APT, con un alto grado di stealth e sofisticazione, tipico di attacchi attribuibili a origini russe. La sua vittimologia sporadica e il targeting di specifiche regioni geopoliticamente sensibili come l’Europa orientale, evidenziano l’uso strategico di questo malware in operazioni di cyber spionaggio o sabotaggio.

Il backdoor Kapeka rappresenta una minaccia significativa per la sicurezza delle informazioni nelle aree colpite. Le organizzazioni in regioni potenzialmente a rischio dovrebbero rafforzare le loro difese e monitorare attivamente per rilevare segni di questo malware sofisticato, adottando misure proattive per proteggere i loro sistemi dagli attacchi.

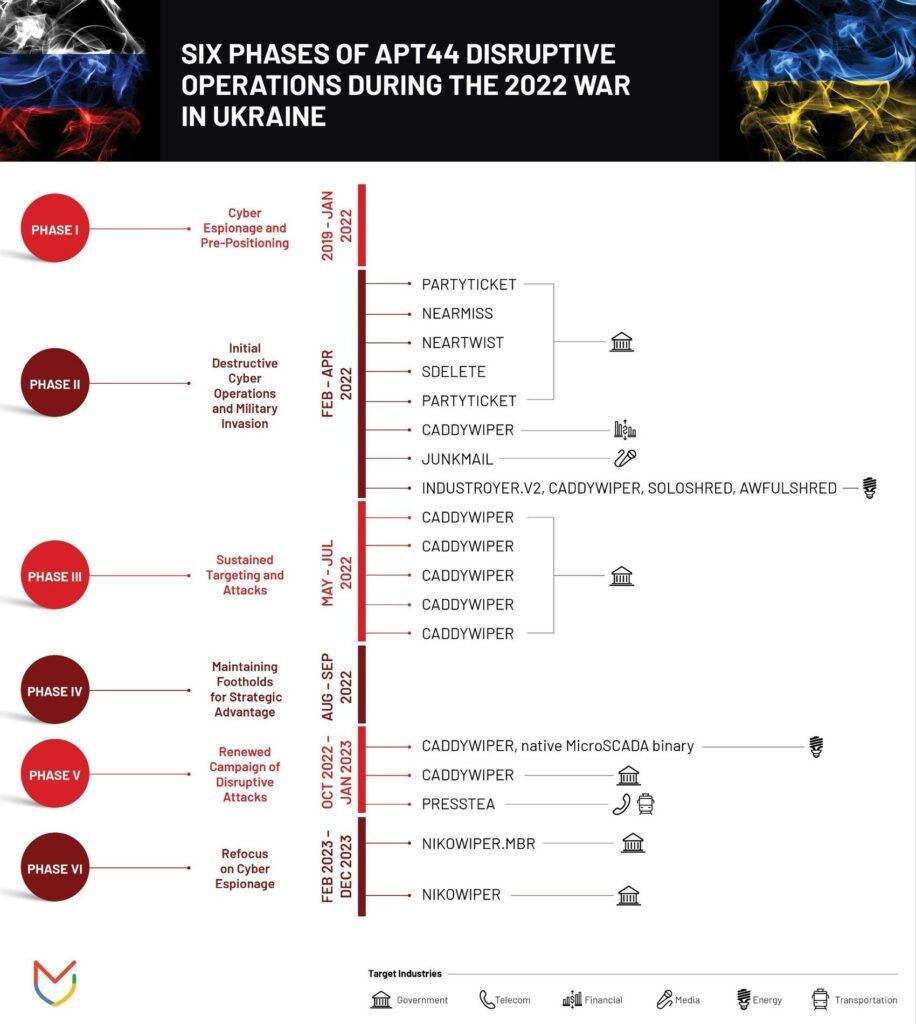

APT44: pericolo globale del gruppo Sandworm

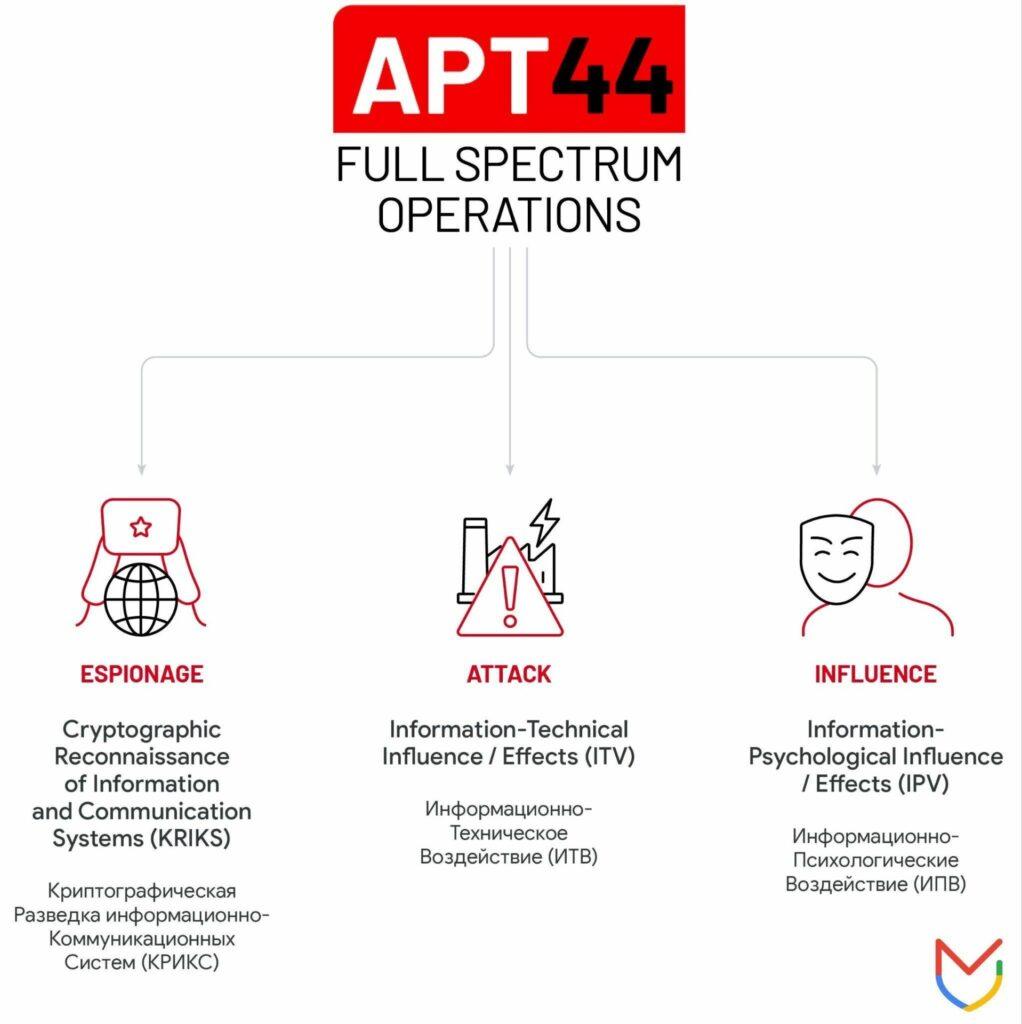

APT44, noto anche come Sandworm, è una delle unità di sabotaggio informatico più pericolose, attiva nell’ambito dei conflitti geopolitici a favore degli interessi russi. Questo gruppo è associato a numerosi attacchi di alto profilo e continua a rappresentare una minaccia elevata per governi e operatori di infrastrutture critiche a livello mondiale.

Caratteristiche e attività di APT44

APT44 è un gruppo avanzato di minaccia persistente (APT) che ha mostrato una capacità notevole e una tolleranza al rischio elevata nei suoi sforzi per supportare la politica estera russa. L’ampio mandato di questo gruppo lo rende una minaccia imprevedibile, pronta a colpire a breve termine ovunque i suoi obiettivi si allineino agli interessi nazionali russi.

Rischio di proliferazione di nuove tecniche

Le continue innovazioni di APT44 nell’uso di capacità cyber distruttive hanno potenzialmente abbassato la barriera all’ingresso per altri attori statali e non statali interessati a sviluppare i propri programmi di attacco informatico. Questo rischio di proliferazione è una preoccupazione crescente, poiché potrebbe portare a un aumento globale di attacchi cyber sofisticati e distruttivi.

Protezione e Azioni della Comunità

La ricerca di Google ha portato all’identificazione di varie misure per proteggere gli utenti e la comunità più ampia:

- Protezione attraverso Google’s Threat Analysis Group (TAG): I risultati della ricerca migliorano la sicurezza dei prodotti di Google.

- Aggiunte a Safe Browsing: I siti e i domini identificati sono stati aggiunti per proteggere gli utenti da ulteriori sfruttamenti.

- Allerte per attacchi supportati dal governo: Gli utenti di Gmail e Workspace coinvolti ricevono notifiche.

- Programmi di notifica delle vittime: Dove possibile, le vittime vengono informate tramite programmi dedicati.

- Risorse di VirusTotal: Una collezione di indicatori di compromissione legati ad APT44 è disponibile per gli utenti registrati.

Il continuo impegno di APT44 nel campo del cyber sabotage rappresenta una delle minacce più severe e pervasive a livello globale. È essenziale che la comunità internazionale rimanga vigile e preparata a fronteggiare le sfide poste da gruppi come Sandworm, specialmente in contesti geopolitici delicati.

Notizie

Miner di criptovalute arrestato per aver evaso pagamenti di Server Cloud per 3,5 Milioni di Dollari

Tempo di lettura: 2 minuti. Un miner di criptovalute è stato arrestato per aver evaso pagamenti per 3,5 milioni di dollari in servizi di server cloud

Charles O. Parks III, noto anche come “CP3O”, è stato arrestato e accusato di aver utilizzato server cloud noleggiati per minare criptovalute, causando un debito di 3,5 milioni di dollari con due fornitori di servizi cloud, senza mai saldare i conti.

Dettagli del caso

Parks ha ideato un sistema ingegnoso creando identità aziendali fittizie, come “MultiMillionaire LLC” e “CP30 LLC”, per aprire numerosi account presso fornitori di servizi cloud, ottenendo così accesso a una potenza computazionale significativa. Anche se il Dipartimento di Giustizia (DOJ) non ha nominato esplicitamente i fornitori coinvolti, le indicazioni geografiche suggeriscono che si tratti di Amazon e Microsoft, situati rispettivamente a Seattle e Redmond, Washington.

Metodologia e abuso

Utilizzando questi account, Parks è riuscito a ottenere l’accesso a server dotati di potenti schede grafiche, essenziali per il mining di criptovalute come Ether (ETH), Litecoin (LTC) e Monero (XMR). Ha lanciato decine di migliaia di queste istanze di server, utilizzando software di mining e strumenti per massimizzare l’efficienza energetica e monitorare l’attività di mining in varie pool.

Riciclaggio e lifestyle

Le criptovalute estratte venivano poi riciclate acquistando token non fungibili (NFT), convertendole e trasferendole su varie piattaforme di scambio di criptovalute, o attraverso pagamenti online e conti bancari tradizionali. I proventi, convertiti in dollari, erano utilizzati da Parks per finanziare uno stile di vita lussuoso, includendo viaggi in prima classe e l’acquisto di articoli di lusso e auto.

Implicazioni legali e prevenzione

Parks è stato arrestato il 13 aprile 2024 nel Nebraska, con una prima udienza programmata il giorno successivo in un tribunale federale di Omaha. L’imputazione include accuse di frode informatica, riciclaggio di denaro e transazioni monetarie illegali, con una pena massima prevista di 30 anni di prigione. Il caso evidenzia anche l’importanza per i fornitori di servizi cloud di adottare misure più rigorose per verificare l’identità degli utenti, stabilire limiti di uso per i nuovi account e migliorare i sistemi di rilevamento delle anomalie per minimizzare le perdite.

Questo caso di cryptojacking sottolinea la necessità di una vigilanza continua e di politiche più severe da parte dei fornitori di servizi cloud per prevenire abusi simili, proteggendo così l’integrità dei loro servizi e dei loro clienti.

Notizie

USA, arrestata per un’accusa di Sextortion da 1,7 Milioni di Dollari

Tempo di lettura: 2 minuti. Una donna del Delaware è stata arrestata per aver preso di mira giovani ragazzi in uno schema di sextortion che ha fruttato 1,7 milioni

Una donna del Delaware, Hadja Kone, è stata arrestata per il suo presunto coinvolgimento in un vasto schema internazionale di sextortion che ha mirato a giovani maschi, guadagnando circa 1,7 milioni di dollari tramite estorsioni. Questo caso sottolinea la crescente problematica della sextortion su Internet, che colpisce migliaia di giovani in tutto il mondo.

Dettagli del caso

Hadja Kone, 28 anni, è stata collegata a un’operazione che mirava principalmente a giovani uomini e minori negli Stati Uniti, Canada e Regno Unito. I truffatori si fingevano giovani donne attraenti online, iniziando conversazioni con le vittime e invogliandole a partecipare a sessioni di video chat dal vivo, durante le quali venivano registrate segretamente. Successivamente, le vittime venivano minacciate di diffondere i video a meno che non pagassero somme di denaro, generalmente tramite Cash App o Apple Pay.

Implicazioni Legali e Risposta delle Autorità

Kone e i suoi co-conspiratori sono accusati di cyberstalking, minacce interstatali, riciclaggio di denaro e frode via cavo. Siaka Ouattara, un altro presunto co-conspiratore di 22 anni dalla Costa d’Avorio, è stato arrestato dalle autorità ivoriane a febbraio. Se condannati, entrambi potrebbero affrontare fino a 20 anni di prigione per ciascun capo di imputazione.

Preoccupazioni crescenti e misure di prevenzione

Questo caso rientra in una tendenza allarmante di aumento dei casi di sextortion, specialmente tra i minori. Nel gennaio 2024, il FBI ha lanciato un avvertimento sulla crescente minaccia di sextortion, sottolineando che i giovani maschi di età compresa tra 14 e 17 anni sono particolarmente a rischio, ma qualsiasi bambino può diventare vittima. Piattaforme come Instagram e Snapchat hanno iniziato a implementare nuove protezioni e risorse educative per combattere la sextortion e proteggere i giovani utenti.

Il caso di Hadja Kone evidenzia l’importanza di una maggiore consapevolezza e educazione sulle pratiche di sicurezza online. Le piattaforme social stanno rispondendo con nuove misure, ma è essenziale che i genitori, gli educatori e i giovani stessi siano informati sui segni di avvertimento e sulle strategie di prevenzione della sextortion

Notizie2 settimane fa

Notizie2 settimane faAustralia ed USA arresti contro sviluppatori RAT Hive – Firebird

Cyber Security2 settimane fa

Cyber Security2 settimane faDove studiare Sicurezza Informatica in Italia: Guida alle migliori opzioni

Inchieste1 settimana fa

Inchieste1 settimana faBanca Sella: il problema che i detrattori del Piracy Shield non dicono

Notizie2 settimane fa

Notizie2 settimane faIntensificazione delle operazioni di influenza digitale da parte di Cina e Corea del Nord

Notizie1 settimana fa

Notizie1 settimana faLightSpy: APT41 minaccia Utenti iPhone in Asia

Notizie1 settimana fa

Notizie1 settimana faMiner di criptovalute arrestato per aver evaso pagamenti di Server Cloud per 3,5 Milioni di Dollari

Notizie1 settimana fa

Notizie1 settimana faUSA, arrestata per un’accusa di Sextortion da 1,7 Milioni di Dollari

Cyber Security1 settimana fa

Cyber Security1 settimana faCome Nominare il Responsabile per la Transizione Digitale e Costituire l’Ufficio per la Transizione Digitale