Gli hacker hanno rubato con successo da Samsung, dati interni dell’azienda e il codice sorgente per i dispositivi Galaxy, lo conferma l’azienda stessa con un breve comunicato stampa.

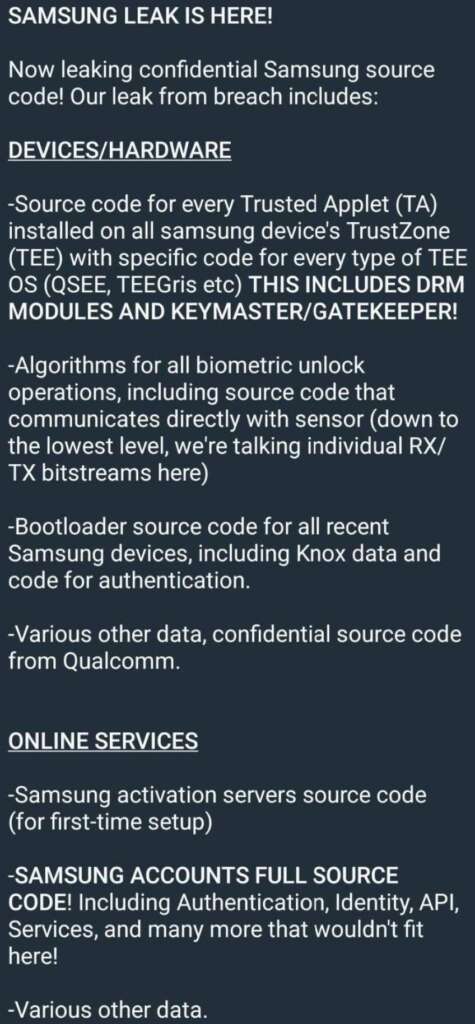

La notizia della violazione è stata segnalata per la prima volta all’inizio di questo mese, con un gruppo di hacker chiamato Lapsus$ che ha rivendicato la responsabilità. Il gruppo, che ha recentemente violato anche Nvidia, ha condiviso screenshot che presumibilmente mostrano circa 200 GB di dati rubati, incluso il codice sorgente utilizzato da Samsung per la crittografia e le funzioni di sblocco biometrico sull’hardware Galaxy.

Ecco il dettaglio pubblicato anche da noi:

E qui di seguito le prime informazioni che abbiamo approfondito appena se ne è avuta notizia.

Nella dichiarazione stampa Samsung non ha confermato né smentito l’identità degli hacker, né se avessero o meno rubato dati relativi alla crittografia e alla biometria. Tuttavia la società ha affermato che non sono stati presi dati personali, appartenenti a dipendenti o clienti. “Si è verificata una violazione della sicurezza relativa ad alcuni dati interni dell’azienda”, ha affermato Samsung in una dichiarazione riportata da SamMobile. “Secondo la nostra analisi iniziale, la violazione riguarda un codice sorgente relativo al funzionamento dei dispositivi Galaxy, ma non include le informazioni personali dei nostri consumatori o dipendenti. Al momento, non prevediamo alcun impatto sulla nostra attività o sui nostri clienti. Abbiamo implementato misure per prevenire ulteriori incidenti di questo tipo e continueremo a servire i nostri clienti senza interruzioni”.

Continueremo a seguire la vicenda perché potrebbero esserci novità su come i dati sottratti potranno essere utilizzati. Bisogna infatti considerare che essere in possesso di codici di alcune App potrebbe consentire la realizzazione di versioni FAKE identiche alle originali.

Samsung come Nvidia?

Nel caso del recente hack di Nvidia, il gruppo di hacker Lapsus$ ha tentato di ricattare l’azienda, minacciando di far trapelare dati online a meno che Nvidia non rimuovesse i limitatori di mining di criptovaluta da alcune GPU e rendesse open source i driver per queste schede video. Come abbiamo raccontato qui:

Non è chiaro se Lapsus$ abbia minacciato Samsung cercando di estorcere concessioni specifiche, pubblicheremo aggiornamenti appena disponibili.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.