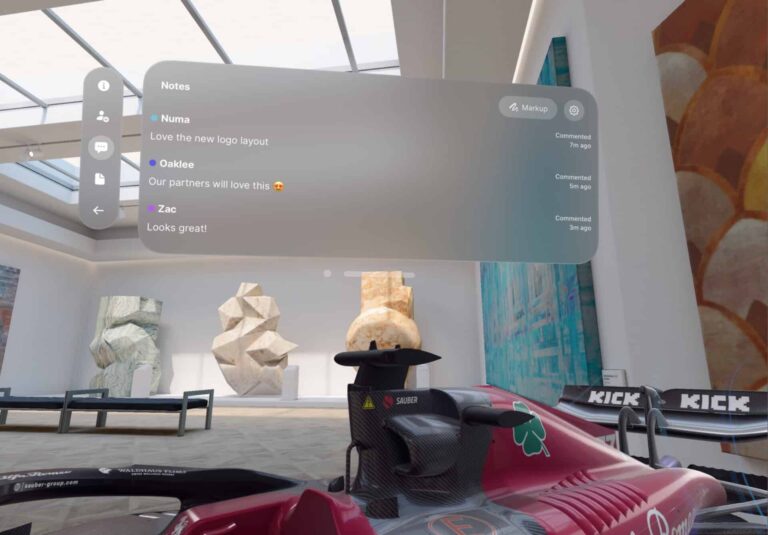

Sia il Metaverso che la DeFi sono destinati a utilizzi molto diversi nella vita reale.

La rete vuole Speranza in galera. Rabbia contro l’informazione “senza memoria”

India, 29 telefoni esaminati: 5 infetti e nessuno con Pegasus

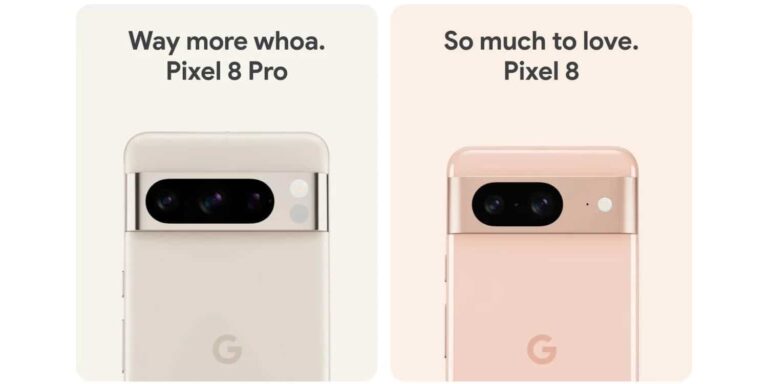

Google pixel 8 e pixel 8 pro: prezzi in UK e USA. E’ guerra a Samsung

Galaxy s23 ultra supera iPhone 15 pro max in prestazioni gpu e vantaggi dell’usb-c

Gen AI Personas: nuovi chatbot di Meta per i giovani utenti

Intel, multa Antitrust da 400 Milioni di dollari da parte dell’UE

Privacy Week: terza edizione con un l’ospite d’eccezione, Max Schrems

Meta aggiorna il logo di Facebook con un nuovo stile

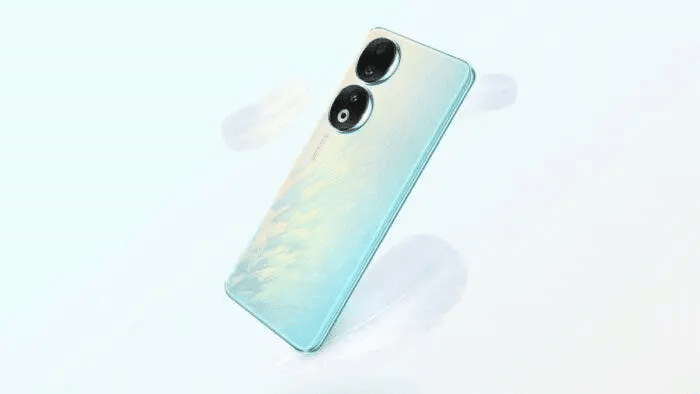

Il nuovo telefono 5G di Honor ottiene la certificazione 3C con ricarica da 35W

Microsoft punta sull’energia nucleare per alimentare i nuovi data center

Xiaomi 13T Series: un nuovo capitolo in collaborazione con Leica

USA impediscono alla Cina di beneficiare del fondo da 52 miliardi per i chip

Google Pixel 8 e Pixel 8 Pro: svelati i prezzi e la data di lancio

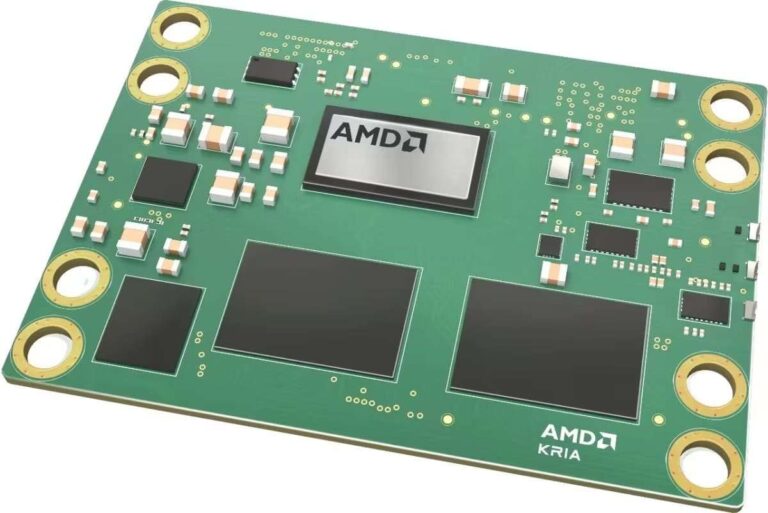

AMD lancia un chip per robot con cui costruire meccanismi a grandezza naturale

Cybersecurity

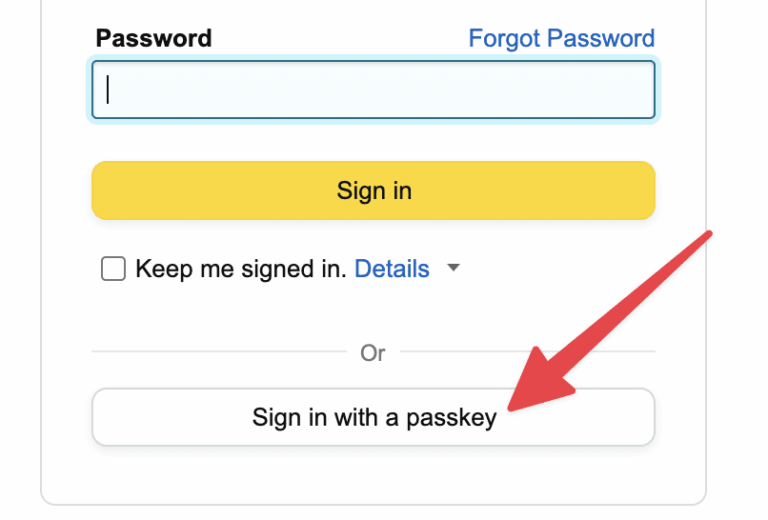

Amazon introduce Passkey per accesso senza password

Capo del MI5 avverte su espansione dello spionaggio cinese

D-Link conferma violazione dei dati

Cybercrime

No post found!

Guerra cibernetica

No post found!

Inchieste

No post found!

Intelligenza Artificiale

No post found!