Sommario

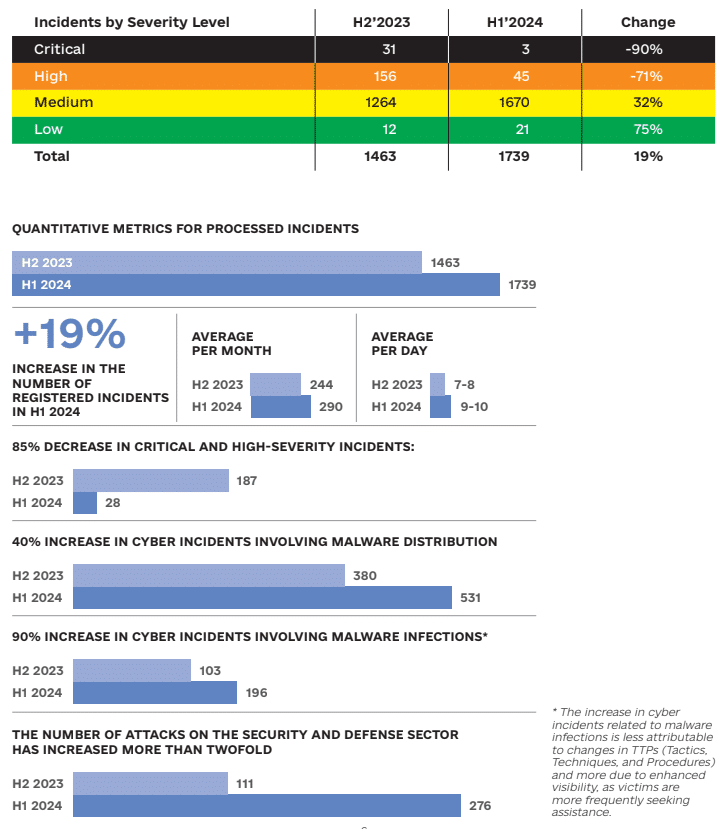

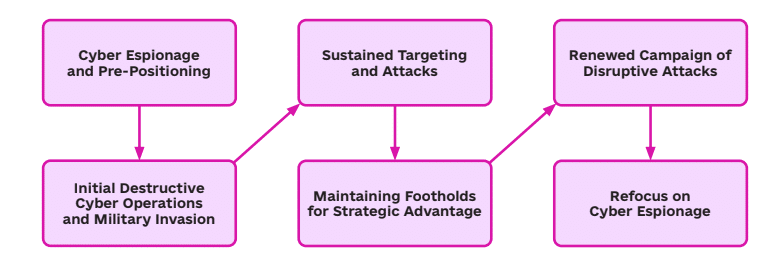

La guerra tra Russia e Ucraina continua a vedere un massiccio utilizzo di attacchi informatici da parte della Russia per supportare le operazioni militari e, secondo il rapporto di metà anno pubblicato dal Servizio Statale di Comunicazioni Speciali e Protezione delle Informazioni dell’Ucraina (SSSCIP), si è registrato un aumento del 90% negli incidenti che coinvolgono infezioni malware rispetto allo stesso periodo del 2023. Mentre i metodi tradizionali come l’email phishing sono sempre più efficacemente contrastati, gli attori delle minacce stanno adottando nuove strategie per bypassare le protezioni e infiltrare malware nei sistemi ucraini.

UAC-0184 e l’uso di app di messaggistica per spionaggio militare

Uno dei casi più significativi del rapporto riguarda il gruppo UAC-0184, un’entità russa nota per le sue attività di cyber-espionaggio. Questo gruppo ha preso di mira il personale militare ucraino utilizzando app di messaggistica come Signal per rubare documenti sensibili. Gli hacker, fingendosi altre persone e avvalendosi di dati personali e numeri di telefono, guadagnano la fiducia delle vittime inviando archivi contenenti file di collegamento che infettano i sistemi una volta aperti.

Questo metodo non si limita solo al furto di informazioni; UAC-0184 utilizza la tecnica per installare malware in grado di concedere il pieno controllo remoto dei computer delle vittime. Gli attacchi sono spesso mascherati da richieste di informazioni, intimidazioni fittizie, promesse di ricompense o trasferimenti a nuove unità, tutte finalizzate a compromettere i dispositivi degli obiettivi.

Attacchi cyber distruttivi su infrastrutture critiche

Un’altra preoccupante tendenza rilevata dal SSSCIP è il rinnovato interesse della Russia verso attacchi cyber distruttivi. Tra i più rilevanti vi è stato il tentativo, nel marzo 2024, di attaccare quasi 20 organizzazioni infrastrutturali energetiche ucraine. Questi attacchi hanno coinvolto una compromissione simultanea di tre catene di approvvigionamento tramite fornitori di servizi condivisi, rendendo difficile la rilevazione e la risposta. L’Ucraina ha attribuito l’attacco a Sandworm (UAC-0002), un gruppo cyber russo responsabile di numerosi attacchi su larga scala, tra cui quelli legati a NotPetya e ai Giochi Olimpici Invernali del 2018.

Gli investigatori hanno trovato prove di diverse varianti malware come LoadGrip e BiasBoat, progettate per muoversi lateralmente attraverso i sistemi di controllo industriale e amplificare l’effetto degli attacchi, sincronizzandosi con attacchi missilistici contro le infrastrutture ucraine.

Malware e tecniche di cyber spionaggio

Il rapporto SSSCIP evidenzia che, nonostante il calo del 90% di incidenti “critici”, la Russia continua a colpire prevalentemente settori governativi e militari in Ucraina. Gli attacchi utilizzano principalmente malware e campagne di phishing, approfittando spesso del fattore umano come anello debole nella catena della sicurezza. Le tecniche di attacco spaziano dalle infezioni tramite SVG (Scalable Vector Graphics), che includono codice dannoso, fino alla diffusione di ransomware e malware come Smokeloader.