Scoppia ancora lo scandalo Twitter e non ad opera di Elon Musk. A detonare una grande bomba, dopo diversi giorni nei quali sono state pubblicate tantissime testimonianze di fonti interne alla società dove sono state descritte le procedure utilizzate per censurare alcune idee e politici di una determinata area di pensiero, il fondatore e primo amministratore delegato della società Jack Dorsey ha parlato di cosa non è andato in questi anni. La sua prima colpa sarebbe stata quella di aver fatto crescere troppo velocemente l’azienda senza tenere conto degli effetti collaterali che una crescita così veloce avrebbe comportato nella gestione.

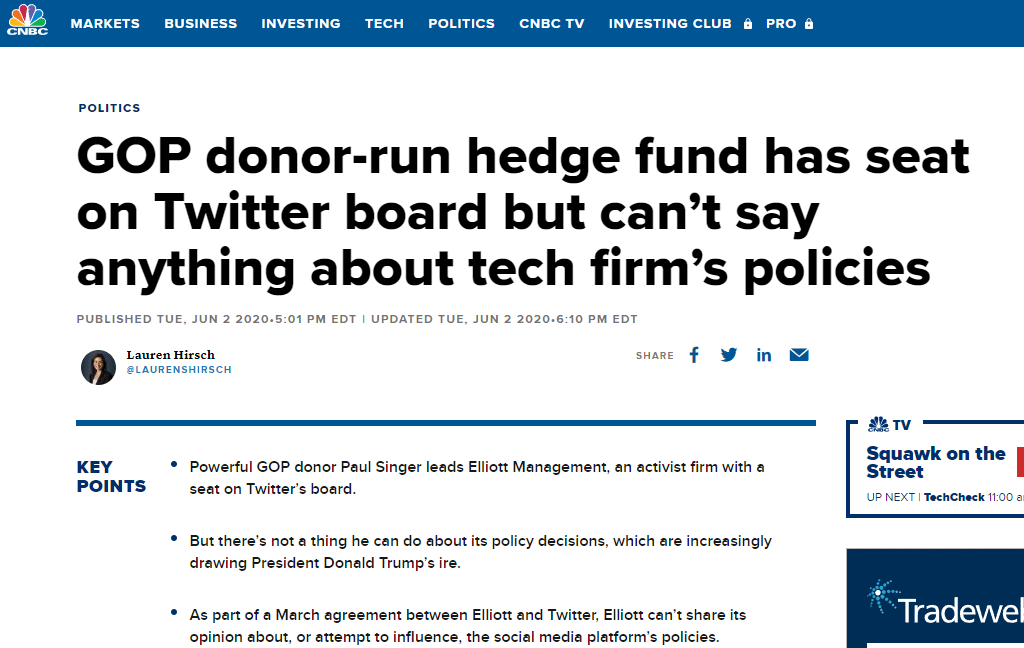

Elon Musk lo abbia scagionato pubblicamente dicendo “Jack ha un cuore puro”, anche perchè il fondatore di Twitter ad oggi sembrerebbe dedicarsi anima e corpo alla missione di portare la digitalizzazione nei paesi africani non solo dal punto di vista imprenditoriale bensì come base di una nuova filosofia di vita autonoma e decentralizzata dalle maglie della schiavitù occidentale degli ultimi secoli. Non a caso, Dorsey è un fervente credente del Bitcoin come moneta universale che nulla ha che vedere con il mercato delle criptovalute altamente speculativo e con aspetti molto più simili alla finanza centralizzata rispetto alla decentralizzazione promessa dalla prima moneta virtuale coniata al mondo. All’interno della lettera di accusa che lo stesso Dorsey fa nei suoi confronti, dove cita le sue incapacità gestionali, è presente un’accusa mirata ad un ipotetico ingresso nell’asset societario nell’anno 2020 di un’attivista, ovviamente facoltoso imprenditore, che ha iniziato a muovergli una battaglia per portarlo alle dimissioni avvenute nel post elezioni di Biden. Quello che sconvolge molto la narrazione dei giorni precedenti è essenzialmente il fatto che quello che Dorsey definisce un “attivista” non è collegato al Partito Democratico, o almeno apparentemente, essendo considerato un grande attivista del mondo LGBTQ+ ed è possibile intuire che sia lui perchè è l’unico personaggio noto che nel 2020 ha acquistato una quota di un miliardo di dollari delle azioni societarie. Secondo i media statunitensi si tratta di Paul Elliot Singer, riferimento del fondo internazionale conosciuto al pubblico italiano come Elliot, da sempre riconosciuto come un repubblicano, seppur fortemente in contrasto a Donald Trump con posizioni più progressiste perchè vicino alle lotte degli attivisti per i diritti civili di genere.

Barba finta e pederasta: ecco il censore di Trump, ma non dei pedofili su Twitter

Twitter Files: dirigenti factchecker e ban ombra per gli utenti con la regia dell’intelligence USA

Questo dettaglio enunciato da Dorsey apre uno scenario diverso dalle narrazioni che hanno consentito di circoscrivere un determinato tipo di attività politica del Partito Democratico statunitense per rimuovere dalla piattaforma Donald Trump. È anche vero che lo stesso ex POTUS, sotto accusa dell’FBI, non è stato molto gradito a coloro che storicamente si definiscono repubblicani. Inoltre c’è da precisare il rapporto conflittuale tra lo stesso e Paul Singer e l’ex presidente Usa, apparentemente risolto dopo la riunione di inaugurazione della campagna elettorale, seppur non tolga adito alla teoria che sia stato lui stesso ad escluderlo partecipando al gioco dei democratici, con il fine di spianare la strada alla nutrita corrente storica dei repubblicani che ad oggi scongiura un ritorno dello stesso Trump sulla scena politica delle elezioni del 2024.

Non è dato invece sapere quanto sia veritiera la narrazione dello stesso Jack dorsey sul tema dell’influenza negativa che il fondo Elliott ha avuto nei confronti delle policy dell’azienda, a maggior ragione del fatto che lo stesso Paul Singer è stato presentato da Dorsey Ceo di Twitter come un investitore senza il potere di poter incidere sulle policy della piattaforma, già oggetto a suo tempo delle ire di Donald Trump per gestiva il profilo sia presidenziale sia personale. Se fosse vera la ricostruzione fornita da Dorsey non stupirebbe appunto leggere una sorta di regolamento interno nel partito repubblicano dove un presunto amico di Donald Trump in realtà sia stato colui che ha deciso di farlo fuori dal social attraverso la sua influenza su molte aziende sponsor. La domanda però che Dorsey non si è posto è se un eventuale sua rimozione da parte di un repubblicano illuminato sia stata necessaria per riequilibrare quanto da lui consentito, o subito, descritto attraverso i twitter files dove è stato svelato un gioco interno in favore del PD di Biden, di dirigenti politicizzati e di almeno tre sigle dell’intelligence USA.