Sommario

La recente scoperta di una grave vulnerabilità FortiGate e di un vasto botnet MikroTik ha evidenziato i rischi legati alla gestione delle reti e alla configurazione dei dispositivi. Da un lato, la fuga di dati di oltre 15.000 dispositivi FortiGate ha esposto informazioni sensibili, dall’altro, la botnet MikroTik sfrutta configurazioni DNS errate per distribuire malware tramite malspam. Questi eventi sottolineano la necessità di adottare misure preventive per proteggere le reti aziendali da attacchi sempre più sofisticati.

La vulnerabilità FortiGate: come si è verificata

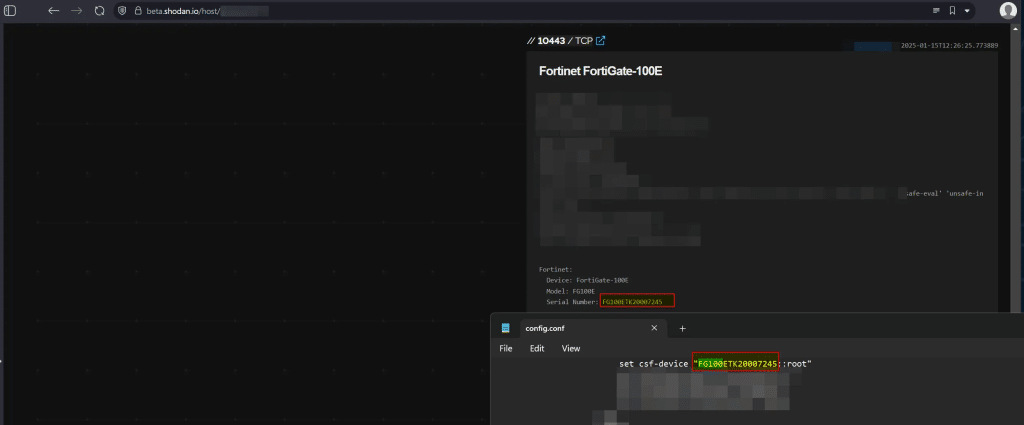

La vulnerabilità FortiGate, catalogata come CVE-2022-40684, ha consentito agli hacker di accedere ai dispositivi FortiGate con privilegi amministrativi. Questo exploit, individuato nel 2022, ha permesso di scaricare file di configurazione, accedere a regole firewall e ottenere credenziali VPN in formato testo semplice.

Impatto dell’attacco

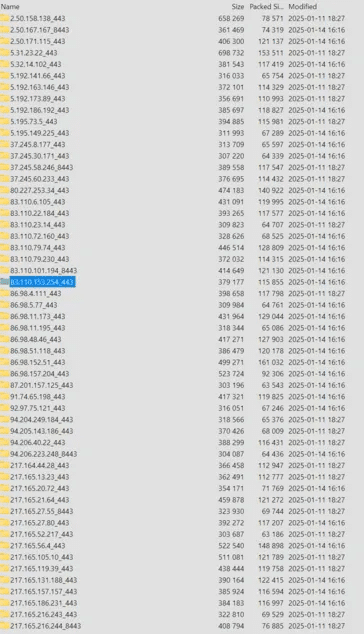

Gli attaccanti hanno raccolto questi dati e li hanno resi pubblici nel gennaio 2025. Le informazioni divulgate includono:

- File di configurazione (.conf) con dettagli sulla rete.

- Credenziali VPN, alcune delle quali ancora valide.

- Regole firewall, che forniscono una mappa delle difese delle vittime.

Questi dati possono essere utilizzati da altri attori malevoli per attacchi mirati contro reti vulnerabili, aumentando il rischio di violazioni successive.

Azioni consigliate per FortiGate

- Aggiornamento dei firmware: Assicurarsi che tutti i dispositivi utilizzino la versione più recente di FortiOS.

- Revisione delle credenziali: Cambiare immediatamente tutte le password e implementare l’autenticazione a due fattori.

- Monitoraggio della rete: Controllare i log per rilevare accessi non autorizzati o attività sospette.

Botnet MikroTik: un attacco su scala globale

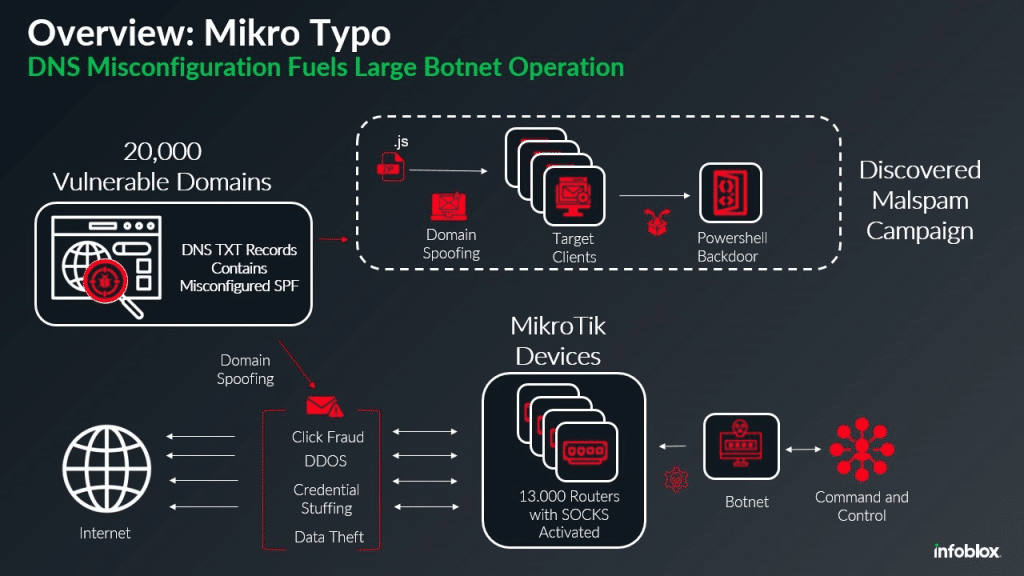

Parallelamente alla vulnerabilità, la scoperta di un botnet MikroTik composto da oltre 13.000 router compromessi ha messo in evidenza un altro grave rischio per la sicurezza informatica. Questo botnet sfrutta configurazioni DNS errate per inviare campagne di malspam, distribuendo malware su larga scala.

Meccanismo della botnet MikroTik

Gli attacchi di malspam legati al botnet MikroTik si basano su email spoofing, inviate da dispositivi compromessi e progettate per sembrare messaggi autentici. Queste email includono allegati dannosi, spesso mascherati da fatture o dettagli di spedizione, che, una volta aperti, eseguono script per stabilire connessioni con server di comando e controllo (C2).

DNS e SPF: il ruolo della configurazione errata

La campagna sfrutta configurazioni errate nei record DNS SPF, che normalmente servono a verificare l’autenticità del mittente delle email. In molti casi, i record DNS includevano l’opzione “+all”, consentendo a qualsiasi server di inviare email a nome del dominio. Questo errore ha permesso agli attaccanti di bypassare i filtri antispam e distribuire email spoofing in modo massiccio.

Impatto della botnet MikroTik

- Distribuzione di malware: Email infette hanno distribuito trojan capaci di sottrarre dati sensibili o installare ulteriori malware.

- DDoS e anonimato: I dispositivi compromessi sono stati configurati come proxy SOCKS4, rendendo difficile tracciare l’origine del traffico malevolo e consentendo attacchi DDoS su larga scala.

- Rischi persistenti: Con oltre 13.000 dispositivi coinvolti, il botnet MikroTik rimane una delle infrastrutture più pericolose per attività malevole globali.

Come proteggersi da queste minacce?

Gli attacchi legati alla vulnerabilità FortiGate e al botnet MikroTik richiedono un approccio proattivo alla sicurezza informatica:

- Aggiornamenti regolari: Installare patch e firmware aggiornati per dispositivi FortiGate e MikroTik.

- Audit delle configurazioni DNS: Verificare che i record SPF siano configurati correttamente, evitando errori come l’opzione “+all”.

- Rafforzare la sicurezza delle credenziali: Implementare password robuste e autenticazione a due fattori per tutti i dispositivi connessi.

- Monitoraggio continuo: Utilizzare sistemi di rilevamento delle intrusioni (IDS) per individuare attività anomale e segnali di compromissione.

La vulnerabilità FortiGate e il botnet MikroTik rappresentano minacce reali che possono avere conseguenze devastanti per aziende e individui. Adottare misure preventive, come aggiornamenti regolari e configurazioni corrette, è essenziale per ridurre il rischio di attacchi futuri e proteggere le reti da violazioni potenzialmente disastrose.