Tech

Servizi di Superamento CAPTCHA: Gli umani al servizio dei cybercriminali

Tempo di lettura: 2 minuti. I ricercatori di cybersecurity avvertono sulla diffusione di servizi di superamento CAPTCHA, che aiutano i cybercriminali a eludere i sistemi di sicurezza.

I sistemi di sicurezza online che impiegano CAPTCHA per distinguere gli utenti legittimi dal traffico bot stanno affrontando una nuova sfida: servizi a pagamento che superano questi sistemi utilizzando veri e propri solutori umani.

I Cybercriminali e la Sfida del CAPTCHA

“I cybercriminali hanno un grande interesse nel superare i CAPTCHA in modo accurato e, per rispondere a questa domanda, sono stati creati diversi servizi”, riporta un report di Trend Micro pubblicato la scorsa settimana.

Questi servizi di superamento CAPTCHA non utilizzano tecniche di riconoscimento ottico dei caratteri o avanzati metodi di machine learning, ma affidano i compiti di superamento CAPTCHA a veri e propri solutori umani.

CAPTCHA, acronimo di Completely Automated Public Turing test to tell Computers and Humans Apart (test di Turing pubblico completamente automatizzato per distinguere computer e umani), è uno strumento che permette di distinguere gli utenti umani reali dagli utenti automatizzati, con l’obiettivo di contrastare lo spam e limitare la creazione di account falsi.

Il Funzionamento dei Servizi di Superamento CAPTCHA

Nonostante i meccanismi CAPTCHA possano risultare fastidiosi per l’esperienza utente, sono visti come un mezzo efficace per contrastare gli attacchi provenienti dal traffico web originato dai bot.

I servizi illeciti di superamento CAPTCHA operano inoltrando le richieste inviate dai clienti ai loro solutori umani, che risolvono il CAPTCHA e inviano i risultati agli utenti. Ciò avviene attraverso l’invocazione di un’API per sottoporre il CAPTCHA e l’invocazione di una seconda API per ottenere i risultati.

Questo rende facile per i clienti di tali servizi sviluppare strumenti automatizzati contro i servizi web online. E poiché sono veri umani a risolvere i CAPTCHA, l’obiettivo di filtrare il traffico bot attraverso questi test viene reso inefficace.

I Cybercriminali Uniscono i Servizi di Superamento CAPTCHA ai Proxyware

Ma non è tutto. Gli attori delle minacce sono stati osservati nell’acquisto di servizi di superamento CAPTCHA e nell’unirli a offerte proxyware per occultare l’indirizzo IP di origine ed eludere le barriere antibot.

Il proxyware, commercializzato come un’utilità per condividere la larghezza di banda internet inutilizzata dell’utente con altre parti in cambio di un “reddito passivo”, trasforma essenzialmente i dispositivi che lo eseguono in proxy residenziali.

In un esempio di un servizio di superamento CAPTCHA che prende di mira il popolare marketplace di social commerce Poshmark, le richieste di compito provenienti da un bot sono instradate attraverso una rete proxyware.

Come Mitigare i Rischi

“I CAPTCHA sono strumenti comuni usati per prevenire lo spam e l’abuso da bot, ma l’uso crescente di servizi di superamento CAPTCHA ha reso i CAPTCHA meno efficaci”, ha affermato il ricercatore di sicurezza Joey Costoya. “Mentre i servizi web online possono bloccare gli IP di origine degli abusanti, l’ascesa dell’adozione di proxyware rende questo metodo tanto inefficace quanto i CAPTCHA.”

Per mitigare tali rischi, si consiglia ai servizi web online di integrare i CAPTCHA e il blocco degli IP con altri strumenti anti-abuso.

Smartphone

Aggiornamenti di Sicurezza per Galaxy S24, S23, Z Fold 5, Z Flip 5, A54, A53 ed S22

Tempo di lettura: 2 minuti. Samsung rilascia aggiornamenti di sicurezza e di compatibilità 4G per una vasta gamma di dispositivi in Europa e Asia, migliorando la sicurezza e l’efficienza della rete su modelli popolari come Galaxy S24, S23, A53 5G

Samsung ha rilasciato una serie di aggiornamenti importanti per diversi dispositivi, tra cui i modelli Galaxy S24, guarda su Amazon, S23, guarda su Amazon, Z Fold 5, Z Flip 5, guarda su Amazon, A54, guarda su Amazon, e A53, nonché la serie S22, per migliorare la compatibilità con le reti 4G in Europa e per distribuire l’aggiornamento di sicurezza di aprile 2024 in Asia.

Aggiornamenti per la compatibilità 4G in Europa

Un aggiornamento software specifico per i modelli Galaxy S24, S23, Fold 5, Flip 5 e A54 è stato rilasciato in Europa per affrontare questioni relative alla compatibilità con le bande di frequenza 4G TDD (Time Division Duplexing). Questo aggiornamento è ora esteso anche alla serie Galaxy S22: guarda su Amazon. Il cambiamento è mirato a ottimizzare l’uso delle reti 4G, particolarmente nelle regioni dove le bande di frequenza FDD (Frequency Division Duplexing) sono più comuni.

Aggiornamento di Sicurezza di Aprile 2024 in Asia

Parallelamente, la variante internazionale del Galaxy A53 5G, guarda su Amazon, che comprende i mercati in Asia, Medio Oriente e America Latina, ha ricevuto l’aggiornamento di sicurezza di aprile 2024, identificato con la versione del firmware A536EXXS9DXD2. Questo aggiornamento include correzioni per 44 vulnerabilità di sicurezza e migliora la protezione complessiva del dispositivo. L’aggiornamento è attualmente disponibile in Bangladesh e Nepal, con previsioni di un rilascio esteso ad altre nazioni a breve.

Considerazioni per gli Aggiornamenti Futuri

Il Galaxy A53 5G è previsto che riceva aggiornamenti basati su Android 14 (One UI 6.1) e successivamente su Android 15 (One UI 7.0), assicurando così aggiornamenti di sicurezza fino al 2027. Per coloro che considerano un aggiornamento del dispositivo, il recentemente lanciato Galaxy A55 rappresenta una valida opzione di successione.

Samsung continua a dimostrare il suo impegno nel mantenere gli smartphone aggiornati e compatibili con le più recenti tecnologie di rete e standard di sicurezza. Questi aggiornamenti sono cruciali per garantire che gli utenti possano sfruttare appieno le capacità dei loro dispositivi in un ambiente sempre più connesso e sicuro.

Intelligenza Artificiale

Gemini: uso dell’AI durante la navigazione su Internet

Tempo di lettura: 2 minuti. Scopri le nuove funzionalità di Google Gemini che permetteranno di utilizzare l’intelligenza artificiale in modo più fluido e integrato durante la navigazione su internet.

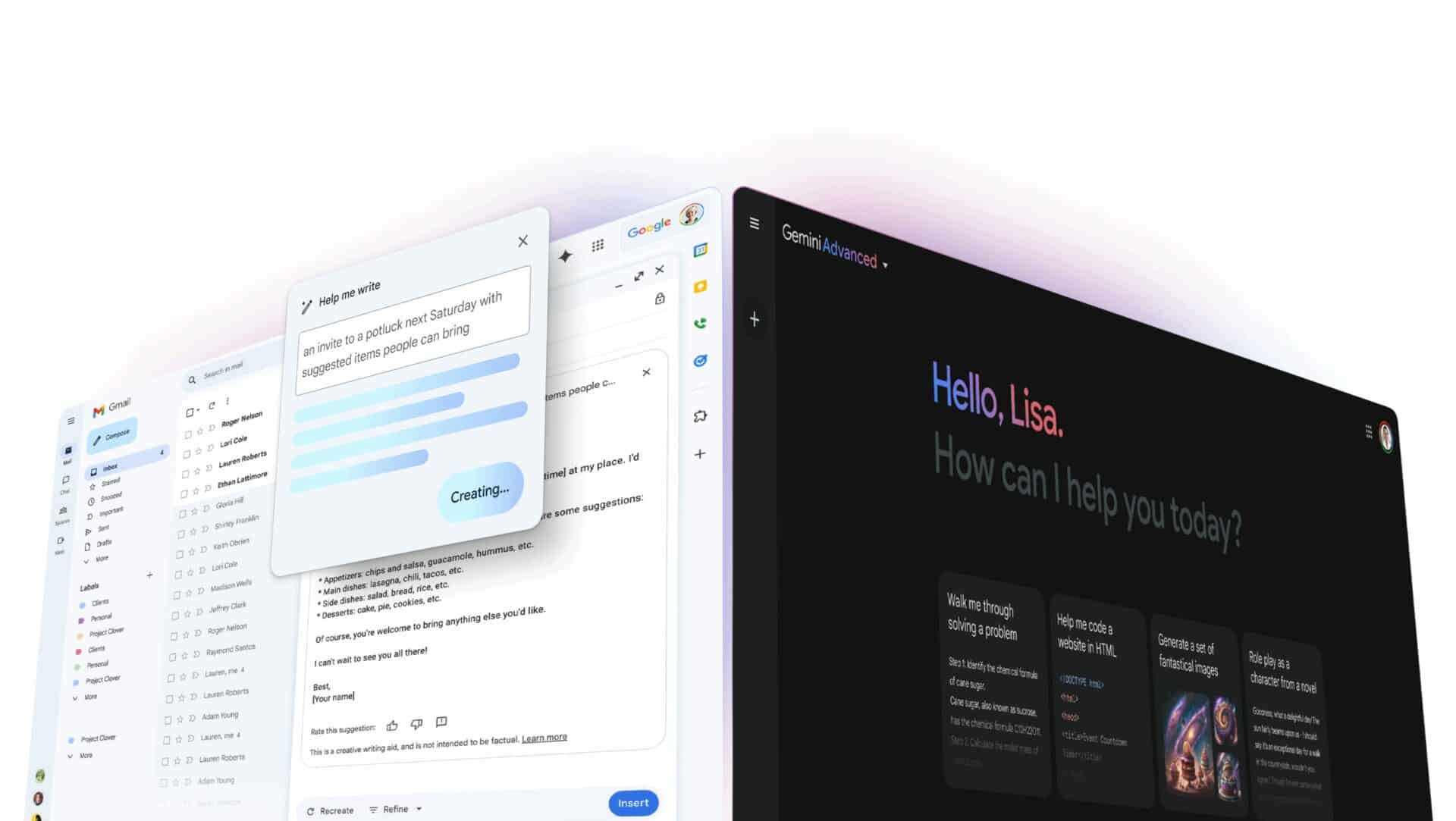

Google sta preparando un significativo aggiornamento per l’app Gemini, che permetterà agli utenti di utilizzare l’intelligenza artificiale mentre navigano su Internet. Le novità includono un overlay di casella di testo e altre funzionalità migliorate che rendono Gemini più accessibile e versatile.

Caratteristiche dell’Aggiornamento

Una delle caratteristiche più notevoli del prossimo aggiornamento di Gemini è la casella di input trasformata in una piccola finestra fluttuante. Questa finestra rimarrà visibile sul display dello smartphone anche dopo aver chiuso l’app, permettendo agli utenti di interagire con Gemini mentre utilizzano altre applicazioni, come il browser web o il client di posta elettronica.

Modalità d’Uso e interazione Multimodale

L’overlay di Gemini supporterà vari metodi di interazione, consentendo agli utenti di digitare domande, comandare verbalmente l’AI o caricare immagini direttamente nella casella di testo fluttuante. Inoltre, la risposta dell’AI potrà includere link di origine, immagini e video di YouTube, se pertinenti alla richiesta.

Estensione del Supporto per i File

Un’altra novità è la capacità di Gemini di accettare diversi tipi di file oltre alle immagini. Questo include la possibilità di caricare e analizzare il contenuto di file PDF, una funzione che potrebbe essere limitata agli utenti di Google Workspace o Gemini Advanced.

Miglioramenti nell’Usabilità

Il nuovo strumento “Select Text” permetterà agli utenti di selezionare specifiche righe o paragrafi di testo, piuttosto che copiare blocchi interi di testo. Questa funzionalità mira a migliorare notevolmente l’usabilità di Gemini, rendendolo meno restrittivo e più flessibile nell’uso quotidiano.

Risposte in Tempo Reale

Un ulteriore aggiornamento è rappresentato dalle risposte in tempo reale, che permetteranno agli utenti di vedere le risposte essere formulate in tempo reale, linea per linea. Anche se si tratta principalmente di un cambiamento, questa funzione può migliorare l’esperienza utente rendendo l’interazione con l’AI più dinamica e coinvolgente.

Con questi aggiornamenti, Gemini si sta evolvendo per diventare uno strumento ancora più potente e integrato nella vita digitale quotidiana degli utenti. Gli sviluppatori e gli appassionati di tecnologia possono attendersi di scoprire di più su questi sviluppi durante il Google I/O 2024.

Tech

QEMU 9.0: supporto per Raspberry Pi 4 e accelerazione KVM LoongArch

Tempo di lettura: 2 minuti. QEMU 9.0 porta il supporto esteso per Raspberry Pi 4, accelerazione KVM LoongArch e nuove capacità di emulazione e virtualizzazione

QEMU 9.0, il noto emulatore di macchine e software di virtualizzazione open-source, è stato rilasciato con una serie di nuove funzionalità e miglioramenti significativi per l’emulazione di ARM, RISC-V, LoongArch, s390x e HPPA.

Novità principali

Tra i principali punti salienti di QEMU 9.0, troviamo:

- Supporto multi-coda per il driver virtio-blk: permette a diverse code di un singolo disco di essere processate da diversi thread I/O, aumentando l’efficienza.

- Gestione concorrente della preallocazione delle memorie backend: migliora l’uso della memoria in alcuni scenari, rendendo più rapida la configurazione delle macchine virtuali.

- Supporto per la capacità “mapped-ram”: permette snapshot di macchine virtuali più efficienti, supporto al riavvio dopo un checkpoint per VFIO e miglioramento nella rilevazione di pagine zero.

Supporto RISC-V e ARM

Per RISC-V, QEMU 9.0 introduce il supporto per le estensioni ISA come Zacas, amocas e i profili RVA22, oltre a supporto SMBIOS, ACPI e aggiornamenti RHCT per la macchina virtuale RISC-V. Per ARM, il supporto include nuove board come B-L475E-IOT01A, mp3-an536 e il Raspberry Pi 4 Model B. Tuttavia, per il Raspberry Pi 4, il supporto per PCI ed Ethernet verrà aggiunto in una release futura, mentre sono già supportati i controller SPI e BSC i2c.

Accelerazione KVM per LoongArch

QEMU 9.0 introduce l’accelerazione KVM per l’architettura LoongArch, inclusi gli estensioni vettoriali LSX/LASX, aggiornamenti al firmware SeaBIOS-hppa per l’architettura HPPA e supporto emulativo migliorato per varie istruzioni per l’architettura s390x.

Miglioramenti e accessibilità

L’aggiornamento include miglioramenti per gdbstub come l’intercettazione delle chiamate di sistema in modalità utente, supporto per le modalità fork-follow e per la lettura di siginfo. Gli sviluppatori possono trovare ulteriori dettagli sul sito ufficiale di QEMU e scaricare la versione 9.0 se desiderano compilare il software dalle sorgenti.

QEMU 9.0 rappresenta un passo importante nel migliorare e ampliare le capacità di emulazione e virtualizzazione supportate dal software, offrendo agli sviluppatori e agli utenti avanzati nuovi strumenti per la gestione e l’implementazione di ambienti virtualizzati.

Notizie1 settimana fa

Notizie1 settimana faAustralia ed USA arresti contro sviluppatori RAT Hive – Firebird

Cyber Security2 settimane fa

Cyber Security2 settimane faDove studiare Sicurezza Informatica in Italia: Guida alle migliori opzioni

Inchieste1 settimana fa

Inchieste1 settimana faBanca Sella: il problema che i detrattori del Piracy Shield non dicono

Notizie2 settimane fa

Notizie2 settimane faIntensificazione delle operazioni di influenza digitale da parte di Cina e Corea del Nord

Notizie1 settimana fa

Notizie1 settimana faLightSpy: APT41 minaccia Utenti iPhone in Asia

Notizie1 settimana fa

Notizie1 settimana faMiner di criptovalute arrestato per aver evaso pagamenti di Server Cloud per 3,5 Milioni di Dollari

Notizie1 settimana fa

Notizie1 settimana faUSA, arrestata per un’accusa di Sextortion da 1,7 Milioni di Dollari

Cyber Security2 settimane fa

Cyber Security2 settimane faIl Ruolo e le Responsabilità del Responsabile per la Transizione Digitale nelle Pubbliche Amministrazioni