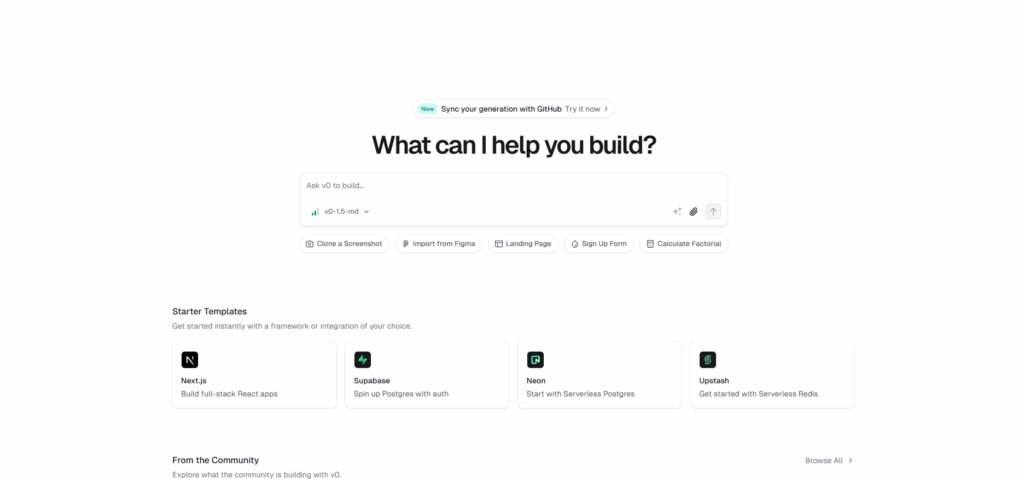

L’uso di strumenti di intelligenza artificiale generativa come v0.dev di Vercel ha rivoluzionato il panorama delle minacce, consentendo ai cybercriminali di sviluppare siti di phishing estremamente sofisticati in modo rapido e su larga scala. Le indagini hanno confermato che risorse come loghi aziendali contraffatti vengono ospitate direttamente sull’infrastruttura di Vercel, aumentando la legittimità percepita e rendendo più difficile il rilevamento da parte dei sistemi di sicurezza tradizionali.

Cosa leggere

La democratizzazione del phishing tramite AI generativa e piattaforme open source

Le attività osservate da Okta rivelano che i criminali informatici sperimentano e sfruttano attivamente le tecnologie AI di nuova generazione per potenziare la creazione e la diffusione di pagine di phishing. Attraverso piattaforme come v0.dev e repository pubblici su GitHub che offrono cloni e guide per la creazione di strumenti personalizzati, la democratizzazione delle capacità di phishing avanzato ha raggiunto livelli mai visti prima. Questa evoluzione consente anche agli attori meno esperti di allestire infrastrutture di phishing autonome, favorendo l’escalation della minaccia a livello globale.

Vantaggi operativi per i cybercriminali e limiti dei controlli tradizionali

L’utilizzo integrale di piattaforme affidabili come Vercel permette agli attaccanti di ospitare ogni elemento del sito malevolo, dalle pagine HTML alle risorse grafiche, su un unico dominio riconosciuto e “trusted”. Questo approccio complica l’identificazione di attività sospette, soprattutto quando si analizzano i log delle CDN, poiché le risorse non risultano distribuite su server noti per attività malevole ma su provider di cloud pubblico legittimo. Il risultato è un incremento della velocità e della qualità nella produzione di pagine di phishing, che possono impersonare con elevata fedeltà aziende note come Microsoft 365 o società del settore criptovalute.

Raccomandazioni tecniche di Okta per difendersi dal phishing alimentato dall’AI

L’evoluzione della minaccia impone un cambio di paradigma nelle difese: non è più sufficiente formare gli utenti a riconoscere i segnali di un sito falso basandosi su imperfezioni grafiche o errori evidenti. Solo una autenticazione crittograficamente vincolata al dominio originale dell’azienda garantisce una difesa solida contro l’intercettazione delle credenziali. È questo il principio alla base di Okta FastPass, che impedisce tecnicamente il riutilizzo dell’autenticatore su domini diversi da quello registrato in fase di enrollment.

Tattiche difensive raccomandate

Per ridurre efficacemente il rischio di compromissione, Okta suggerisce di abilitare l’autenticazione resistente al phishing, disabilitando i fattori legacy meno sicuri e vincolando l’accesso alle sole identità registrate tramite strumenti avanzati come Okta FastPass. L’accesso ai dati sensibili va inoltre riservato a dispositivi controllati e gestiti tramite sistemi di Endpoint Management, con policy che limitano drasticamente la superficie d’attacco anche in caso di furto delle credenziali.

L’adozione di politiche di autenticazione differenziate, come il controllo per zona di rete, ASN, indirizzi IP sospetti o uso di servizi di anonimizzazione, aumenta ulteriormente il livello di protezione. Il monitoraggio continuo dei comportamenti anomali (behavior detection) può attivare l’autenticazione step-up o bloccare l’accesso quando emergono attività atipiche rispetto allo storico dell’utente.

Importanza della formazione e dell’aggiornamento contro i rischi dell’AI generativa

L’aspetto umano rimane comunque fondamentale. Le campagne di formazione interna devono essere aggiornate per coprire i nuovi rischi collegati ai contenuti generati da AI, che oggi presentano una qualità grafica e una credibilità molto superiore rispetto agli attacchi del passato. L’adozione di una cultura della sicurezza dinamica e orientata all’evoluzione tecnologica consente alle aziende di reagire tempestivamente alle nuove tattiche adottate dagli attori malevoli.

Prospettive tecniche sul futuro delle minacce e soluzioni di autenticazione avanzate

L’avvento di strumenti di generazione automatica di codice e contenuti tramite AI open source rappresenta una minaccia in rapida crescita. La capacità di replicare e personalizzare framework di phishing tramite guide disponibili pubblicamente estende la portata e l’efficacia degli attacchi. I difensori devono puntare su architetture di autenticazione e verifica basate su principi zero-trust, privilegiando sempre meccanismi resistenti al phishing e strategie di segmentazione dell’accesso.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.