Sommario

Avete provato ad installare Windows 11 senza riuscirci?

Questa guida risponde alle domande:

Come verificare idoneità del proprio pc con i requisiti richiesti da Microsoft

Come aggiornare da Windows 7 e 8 alla versione 11

Come attivare il boot Uefi con MBR e GPT

Come attivare il Trusted Module Platform versione 2.0

Installazione Windows 11

Dopo due giorni di riflessioni e tentativi, siamo riusciti ad installare Windows 11 su un dispositivo non molto aggiornato seppur potente.

La macchina che abbiamo utilizzato è un Intel I9 settima generazione, 80 gb di ram con scheda madre MSI X299 Raider.

Windows 11 non è a pagamento

Il nuovo sistema operativo di Microsoft è gratuito per chi passa da un Windows 10 e quindi se siete su piattaforma 7 o 8 non potete procedere all’aggiornamento diretto, ma potrete aggiornare sempre secondo la compatibilità hardware.

Inoltre, c’è bisogno che il sistema operativo abbia sulla scheda madre un avvio di tipo Uefi e che sia attivato il Trusted Platform Module (TPM) versione 2.0 che garantisce sicurezza all’Hardware.

Aggiornare Windows 11 partendo dalle versioni 7 e 8

Ad oggi è ancora possibile aggiornare Windows alla versione 11 partendo dalle editions 7 e 8. Seppur facile, ma anche insidioso, si consiglia di procedere ad un backup dei propri dati ed essere PRONTI se qualcosa dovesse andare storto.

Per aggiornare gratuitamente, utilizzate lo strumento per la creazione del supporto di installazione di Windows e da lì selezionate la voce aggiornamento(update). Inserite il vostro codice di licenza di Windows 7 o 8 e otterrete Windows 10 senza spendere nulla.

Installare Windows 11 con la compatibilità

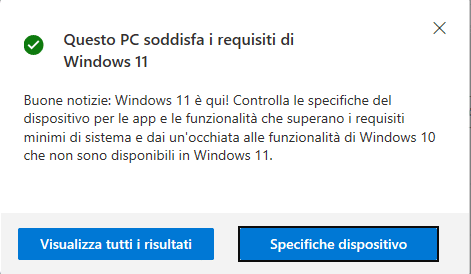

Innanzitutto è necessario scaricare il software di compatibilità Windows Pc Health Chekup a questo link e verificare se i requisiti richiesti sono soddisfatti senza passare per l’elenco che ci costringe a cercare i nostri componenti nella lunga lista

Nel caso invece non sia tutto a posto, gli errori che potranno essere rilevati sono solitamente:

- Non è compatibile con il sistema (vedi Hardware Obsoleto)

- Abilitare avvio Uefi

- Nessun TPM 2.0 rilevato

Nel primo caso, non essendo compatibile la macchina fisica è impossibile procedere oltre perché al momento non è stata rilasciata una versione che funziona indipendentemente dalla configurazione hardware e forse mai verrà immessa sul mercato.

Per abilitare UEFI, se non presente già sulla macchina, è necessario convertire prima l’hd da MBR a GPT e poi settare l’avvio da Bios

Per la terza invece è necessario impostare da Bios il TPM

Abilitare l’avvio Uefi con Hard Disk MBR o GPT

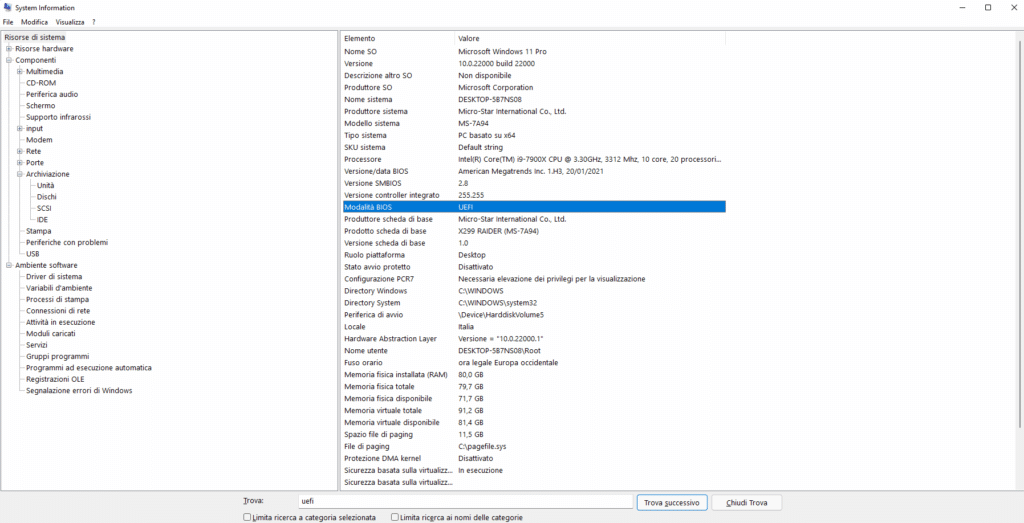

Il primo punto sembra quello più semplice, ma attenzione. In Start scrivere “Informazioni di sistema” e vedere se la modalità Bios è UEFI o Legacy. Nel nostro caso è UEFI, ma prima dell’installazione era Legacy

Prima di andare a cercare nel Bios UEFI ed impostarlo come predefinito, verifichiamo se il nostro HD sia di tipo MBR o GPT.

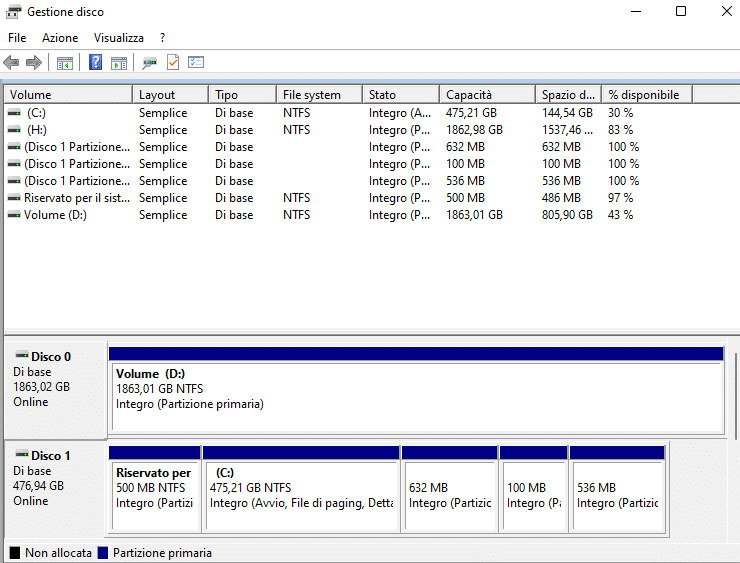

Premiamo tasto Windows poi scriviamo “gestione disco”

Una volta aperto, selezioniamo la nostra unità “C” con il tasto destro e scegliamo l’etichetta del menu “Volumi” e noteremo che il disco è o GPT, come nel nostro caso, o MBR

Nel caso sia Gtp allora possiamo entrare nel Bios riavviando il computer premendo alla partenza più volte il tasto canc o quelli previsti dalla vostra scheda madre. Se non lo sapete, fate una ricerca in rete, se non sapete la marca della vostra scheda, invece, non disperate e scaricate CPU_Z a questo link.

Una volta entrati nel Bios, selezionate il menu Boot o Avvio e modificate la voce Legacy con Uefi.

Convertire HD da MBR a GPT

Nel caso invece sia MBR c’è un po’ di lavoro da fare e precisamente:

tasto Windows,

scrivere CMD e selezionare con il tasto destro il risultato prompt dei comandi che fornisce la ricerca e selezionare la voce esegui con privilegi di amministratore (grazie a @sonoclaudio per la dritta che sembrerebbe scontata, ma il prompt non si carica di default con permessi di amministratore).

Una volta aperto il prompt dei comandi, bisogna digitare il comando mbr2gpt /validate /allowFullOS

Se la validazione va a buon fine, bisogna eseguire il comando mbr2gpt /convert /disk : (numero disco) /allowFullOS

Per trovare il numero del disco in caso di più hard disk presenti sulla macchina, da non confondere con la lettera dell’unità locale, è necessario riaprire la gestione disco e vedere. Di solito è il numero 0 quello dove risiede il sistema operativo, ma VERIFICARE attentamente prima di eseguire il comando.

Inoltre, è necessario fare un backup dei dati perché solitamente è un’operazione facile seppur irreversibile, ma se succede qualcosa sapete come intervenire.

Se l’esito della ricerca è ok, riavviare il pc ed entrare nel Bios per settare l’avvio in UEFI ed impostare il TPM come da istruzioni seguenti

Impostare TPM 2.0 per consentire a Windows 11 di installarsi senza problemi

Una volta entrati nel Bios, dopo aver settato UEFI, dobbiamo entrare nella voce di menu Security ed impostare il Secure Boot Mode per poi selezionare la tipologia di protezione. Nel caso della scheda madre utilizzata per la prova bisogna impostare il PTT e poi scegliere se fargli decidere la versione del TPM in modo automatico oppure manuale. Nel secondo caso c’è bisogno di selezionare TPM 2.0

Riavviare la macchina e passiamo all’ultima fase

Installazione Windows 11

Windows 11 si comporta come un aggiornamento del 10. Essendo il pc della prova molto performante, si è proceduto nel giro di 40 minuti massimo nel fare tutto.

Adesso che abbiamo fatto tutto e bene, scarichiamo sul sito Microsoft l’installer dell’assistente all’installazione di win11 a questo link

Stesso l’installer fa un controllo preventivo sulla compatibilità del sistema e quindi procediamo nell’accettare tutte le condizioni del caso ed iniziare la fase di download del programma.

I server Microsoft sono garanzia di velocità da sempre. Scaricherete il necessario in pochissimo tempo e dopo il download avverrà una verifica di compatibilità dei programmi installati.

Il problema che ha dato la macchina è stato su Virtual Box, potete continuare con quel software, ma si è preferito disinstallarlo per motivi di “serenità”.

Dopo aver eliminato eventuali conflitti software, continuate l’installazione e passerete a Windows 11 senza dolori.

Soddisfatti ora? Vi piace? Scrivete le vostre impressioni nei commenti.