Attacchi alla vulnerabilità della sicurezza informatica in Campania e Sud Italia prima sporadici, sono diventati una minaccia costante, conseguenza della rapidissima evoluzione delle tecniche di aggressione e della debolezza del sistema. Ma possiamo sperare di colmare il gap grazie al Piano nazionale di ripresa e resilienza, come riporta il Ministero del Sud, che promette di avere un impatto sul Pil grazie ai 221 miliardi di euro messi a disposizione tramite il recovery fund. Le stime parlano di una crescita – nel quinquennio 2021-2026 – del 22,4%, rispetto ai valori registrati nel 2020, e naturalmente tutto ciò passa dalla buona e sicura digitalizzazione.

Un totale di 489 potenziali vulnerabilità, 536 e-mail compromesse, 123 indirizzi IP e 346 servizi esposti su internet: questi i dati del Cyber Risk Indicators Report rilasciato da Swascan, controllata di Tinexta Cyber (Tinexta Group), polo italiano della cybersicurezza, che analizza il potenziale rischio cyber delle imprese del Meridione, condotta nel mese di agosto 2021 e appena pubblicata.

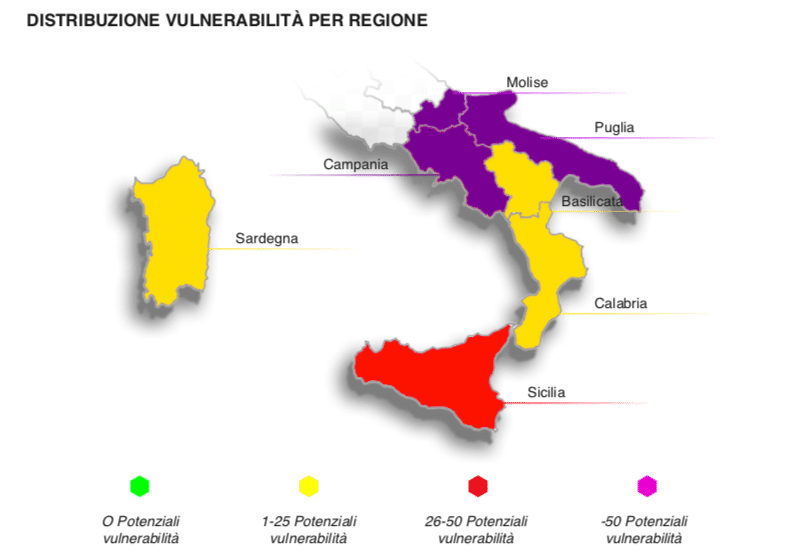

L’indagine ha riguardato un campione di 20 aziende del Sud Italia, distribuite in maniera omogenea sul territorio e selezionate in ciascuna regione tra le prime 100 per fatturato: per le prime sei regioni – Puglia, Campania, Basilicata, Calabria, Sicilia e Sardegna – sono state selezionate 3 aziende, mentre in Molise 2.

Il Security Operation Center (Soc) di Swascan, operando esclusivamente su informazioni pubbliche e semipubbliche reperibili nel web, dark web e deep web, ha identificato un totale di 489 potenziali vulnerabilità, di cui il 20% di livello alto e il 70% di livello medio, con 27 e-mail compromesse in media per dominio. Le vulnerabilità, principalmente riferibili al mancato aggiornamento dei sistemi o a sistemi non patchati o i cui protocolli di desktop remoto risultano esposti, sono così distribuite: 10 aziende sono prive di potenziali vulnerabilità, 4 aziende hanno tra 1 e 25 potenziali vulnerabilità, 3 aziende hanno tra 26 e 50 potenziali vulnerabilità e 3 aziende hanno più di 50 potenziali vulnerabilità.

Lo scenario di rischio cyber che emerge da questa panoramica è da collegare al divario digitale delle regioni del Sud, collocate nelle ultime posizioni della classifica elaborata sulla base del Digital Economy and Society Index regionale 2020 elaborato dall’Osservatorio Agenda Digitale del Politecnico di Milano.

L’analisi, condotta utilizzando i servizi di Threat Intelligence mirati a identificare le potenziali minacce, ha permesso di individuare, sulla base del campione preso in considerazione, le regioni maggiormente esposte a possibili attacchi informatici di cyber crimine. Campania, Molise e Puglia sono esposte a livello critico, con una media di oltre 50 vulnerabilità già disponibili pubblicamente. Segue la Sicilia, con una media di vulnerabilità tra 26 e 50 che determina una elevata esposizione al rischio cyber. Basilicata, Calabria e Sardegna hanno infine una esposizione al rischio cyber di tipo medio, con una media tra 1 e 25 di vulnerabilità.

“Le evidenze di criticità – spiega Pierguido Iezzi, Ceo e Cyber Security Director di Swascan – mostrano come le aziende del Sud Italia possono essere facile preda di attacchi ransomware, mirati alla richiesta di un riscatto per ripristinare i sistemi e le reti manomesse attraverso le più disparate tecniche di assalto digitale: dal social engeneering, usato per ottenere l’accesso ai computer attraverso l’inganno o la manipolazione delle vittime indotte a cliccare su link maligni o a fornire informazioni sensibili o personali, ai botnet, grandi reti di computer compromessi la cui potenza di elaborazione viene utilizzata all’insaputa dell’utente per svolgere attività criminali. Il ransomware – dice ancora Iezzi – è la minaccia principale, dal momento che permette facili profitti agli hacker criminali. I file vengono prima copiati e poi crittografati, gli utenti non possono lavorare, i dati rischiano di essere pubblicati o messi in vendita sul dark web con gravi danni alla reputazione aziendale. L’80% delle aziende che cedono ad un ricatto informatico – riporta Iezzi – finiscono per subire un secondo attacco, per non parlare del fatto che il 46% delle aziende colpite non è riuscita a recuperare totalmente i dati compromessi. Il danno economico è reale: il 66% delle imprese ha riportato una significativa perdita di entrate a seguito di un attacco ransomware. Inoltre le richieste di riscatto aumentano: il 35% delle aziende ha pagato cifre tra i 350.000 e 1.400.000 dollari, mentre il 7% ha pagato riscatti superiori a quest’ultima cifra”.

Per consultare la ricerca clicca qui