Un’app Android dannosa che ruba le credenziali di Facebook è stata installata oltre 100.000 volte attraverso il Google Play Store, con l’app ancora disponibile per il download.

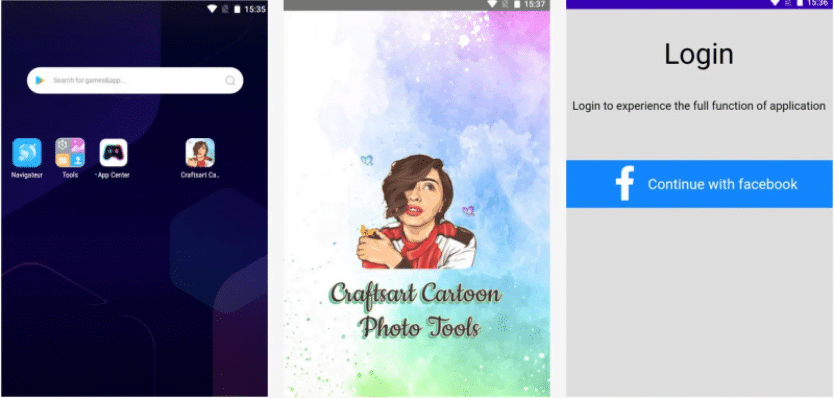

Il malware Android è mascherato da un’app cartoonifier chiamata “Craftsart Cartoon Photo Tools“, che permette agli utenti di caricare un’immagine e convertirla in un rendering dei cartoni animati.

Nel corso della scorsa settimana, i ricercatori di sicurezza e la società di sicurezza mobile Pradeo hanno scoperto che l’applicazione Android include un trojan chiamato ‘FaceStealer,’ che visualizza una schermata di accesso a Facebook che richiede agli utenti di effettuare il login prima di utilizzare l’applicazione.

Secondo il ricercatore di sicurezza di Jamf, Michal Rajčan, quando gli utenti inseriscono le loro credenziali, l’app le invia a un server di comando e controllo a zutuu[.]info [VirusTotal], che gli attaccanti possono poi raccogliere.

Oltre al server C2, l’app Android dannosa si connetterà all’URL www.dozenorms[.]club [VirusTotal] dove vengono inviati ulteriori dati, e che è stato utilizzato in passato per promuovere altre app Android FaceStealer dannose.

Come spiega Pradeo nel suo rapporto, l’autore e il distributore di queste app sembrano aver automatizzato il processo di repackaging e iniettare un piccolo pezzo di codice dannoso in un’app altrimenti legittima.

Questo aiuta le app a superare la procedura di controllo del Play Store senza sollevare alcuna bandiera rossa. Non appena l’utente lo apre, non gli viene data alcuna funzionalità effettiva a meno che non acceda al proprio account Facebook.

Tuttavia, una volta effettuato l’accesso, l’app fornirà una funzionalità limitata caricando un’immagine specificata all’editor online, http://color.photofuneditor.com/, che applicherà un filtro grafico all’immagine.

Questa nuova immagine sarà poi visualizzata nell’app, dove può essere scaricata dall’utente o inviata agli amici.

Poiché molte app richiedono inutilmente agli utenti di accedere a un server, in molti casi Facebook, gli utenti sono diventati insensibili a queste richieste di login e più comunemente inseriscono le loro credenziali senza sospetto.

Per quanto popolari e divertenti possano essere queste app di “cartoonifier“, le persone dovrebbero essere molto caute quando installano software che richiedono loro di inserire informazioni sensibili come i dati biometrici (immagini dei loro volti).

Queste app eseguono le alterazioni dell’immagine e applicano i filtri su un server remoto, non localmente sul dispositivo, quindi i tuoi dati vengono caricati in un luogo remoto e rischiano di essere conservati a tempo indeterminato, condivisi con altri, rivenduti, ecc.

Dal momento che la particolare app è ancora sul Play Store, si può automaticamente presumere che l’app Android sia affidabile. Ma sfortunatamente, le app Android dannose a volte si intrufolano nel Google Play Store e rimangono finché non vengono individuate da recensioni negative o scoperte da società di sicurezza.

Tuttavia, in molti casi è possibile individuare app truffaldine e dannose guardando le loro recensioni su Google Play.

Le recensioni degli utenti per ‘Craftsart Cartoon Photo Tools‘ sono in gran parte negative, totalizzando un punteggio di sole 1,7 stelle su cinque possibili. Inoltre, molte di queste recensioni avvertono che l’app ha funzionalità limitate e richiede di accedere prima a Facebook.

In secondo luogo, il nome dello sviluppatore è ‘Google Commerce Ltd‘, che indica che è sviluppato da Google. Inoltre, i dettagli di contatto elencati includono l’indirizzo email Gmail di una persona a caso, che è una grande bandiera rossa.

Abbiamo visitato la pagina dello sviluppatore, ospitata su Blogspot, per leggere l’informativa sulla privacy del progetto, e vi abbiamo trovato un indirizzo email diverso, quindi c’è anche una mancata corrispondenza.

Infine, abbiamo provato a inviare un’email all’autore per un commento sulle accuse fatte da Pradeo, ma uno degli indirizzi non esiste nemmeno.

Questo può sembrare un controllo eccessivo per ogni app che installate sul vostro smartphone, ma dovrebbe essere la procedura di controllo standard per le app intrinsecamente rischiose.

Pradeo ha informato Google della natura dell’app Craftsart Cartoon Photo Tools, e Bleeping Computer ha anche inviato un messaggio al team del Play Store, quindi Google dovrebbe rimuoverla a breve.

Tuttavia, coloro che hanno l’app installata sui loro dispositivi dovrebbero rimuoverla immediatamente, resettare i loro account Facebook e attivare l’autenticazione a due fattori per una protezione aggiuntiva.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.