Mentre Putin continua a “fare il Putin“, l’occidente chiude ogni possibilità ai pacifisti di proliferare sui social. Il pacifismo non è contemplato nei social network dove i contenuti divisivi sono in gran parte tollerati.

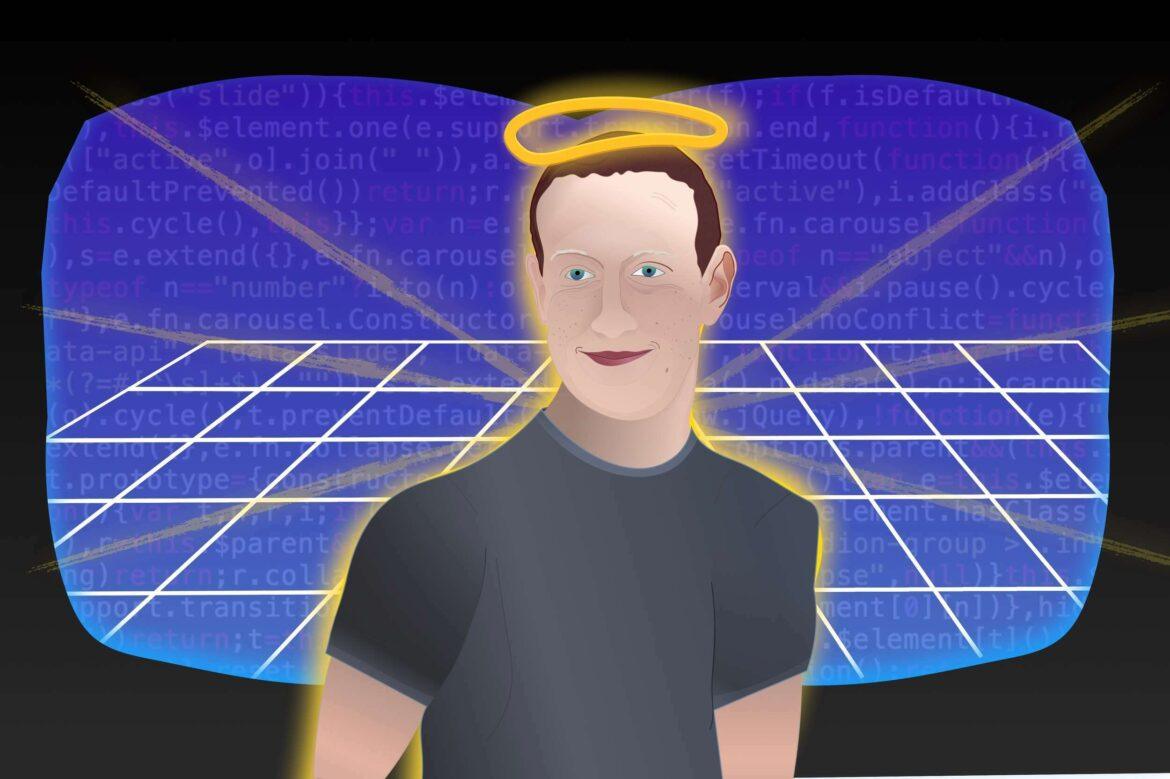

La strategia applicata dalle varie piazze virtuali che ospitano i pareri e le vite quotidiane degli utenti sembra essere differente. Chi si è esposto maggiormente nel censurare pareri contrastanti alla guerra ed all’invasione russa, il che non vuol dire giustificarla, è Facebook. La piattaforma di Mark Zuckerberg sta dimostrando di essere molto attenta ai pareri discordanti rispetto alla massa di utenti che ogni giorno provano a fare luce sulle storture dell’Occidente.

Una situazione paradossale se pensiamo che i nemici della Russia e della sua democrazia rivisitata in chiave tirannica non ammettono censura ed invocano la libertà di espressione ed invece hanno algoritmi stringenti che sono molto attenti alle informazioni che girano sulle piazze social.

Sono tante, troppe, le segnalazioni di blocchi che giungono da parte di Facebook a giornalisti, politici e attivisti dei diritti umani. Dal punto di vista del sentiment, questa ipotesi ad oggi non è considerata come una diminutio della libertà di espressione da parte della popolazione occidentale a causa dell’imponente condanna unanime che i paesi occidentali profondono a tutto campo nei confronti di Putin e del paese da lui diretto.

Una scelta che per l’ennesima volta mette Facebook nell’agone politico come soggetto che perpetra un pensiero, uscendo dal confine della funzione social per entrare in quello di un house organ.

Rispetto alle decisioni precedenti intraprese su questioni di immigrazione, gender, antisemitismo, razzismo quella di schierarsi dalla parte dell’ucraina nella guerra è un segnale molto forte perché paradossalmente può essere una presa di posizione in favore di una guerra più ampia.

Le limitazioni: ban e blocchi

Le limitazioni in cui si può incorrere è il blocco della pubblicazione dei post e l’affissione dei “mi piace”.

Questa limitazione può durare tre giorni, una settimana, quindici giorni o un mese fino a crescere ed arrivare al blocco definitivo.

Un profilo limitato, inoltre, su cui si poggiano anche questioni commerciali, subisce anche restrizioni nelle pagine e nei gruppi che si gestiscono.

Cosa ancora più incongruente con l’ultimo punto, è che Facebook continua a proporre le sponsorizzate delle pagine ai soggetti bloccati: da un lato non vuole che si parli secondo uno standard stabilito da lui, dall’altro prova a spremere gli investitori, anche se puzzano di incitamento all’odio.

Cosa fare per non incorrere nei blocchi?

Facebook è molto sensibile alle parole che riguardano armi, bombe e quindi è necessario provare a comprendere come funziona l’intelligenza artificiale che costantemente monitora tutto ciò che viene pubblicato o che viene segnalato.

Inoltre, il problema dell’intelligenza artificiale è essenzialmente l’incapacità di riuscire a decifrare quella terra di mezzo composta dai commenti ironici o dal linguaggio ricorrente delle minoranze.

In poche parole se scrivo a un amico “ti possano sparare”, Facebook interviene e ti blocca perché sostiene che vuoi sparare al tuo amico.

Invece di donare armi i paesi possono usare una diplomazia diversa dalle bombe? Anche questa frase è borderline e consente una interpretazione ambigua.

In poche parole, bisogna evitare appellativi come la f word, r word o parole dialettiche che possono sembrare discriminanti a differenza di altri contesti a volte anche goliardici.

Anche esclamare “gli italiani sono una merda” può essenzialmente mettere le persone nel vortice del ban.

Imparare a conoscere come agisce l’intelligenza artificiale è importante per non essere considerati soggetti a rischio dal social, che inizia ad accendere una lente di ingrandimento su quei profili che segnalano con più frequenza o che sono incorsi già in diverse restrizioni. Immaginiamo di essere inseriti in una lista nera, profilati in un determinato modo non corrispondente al nostro pensiero, e che queste schede su ognuno di noi venissero consegnate ad organi statali come attività di segnalazione, formale o informale, con il fine di aggiornare lo schedario sulla popolazione di uno Stato o di una entità sovranazionale. Questo scenario, sdoganato da Snowden, potrebbe essere utile o meno, ma certamente non dovrebbe essere gestito da una multinazionale, per di più americana.