Due giorni dopo l’inizio dell’invasione russa dell’Ucraina, un gruppo di hacker è riuscito a ottenere l’accesso a diversi canali televisivi russi di proprietà statale e ha trasmesso video contro la guerra.

Ma l’attacco è finito dopo pochi minuti e la programmazione regolare è ripresa.

Questo tipo di operazione di hacking “mordi e fuggi” è stata ripetuta molte volte in Russia nelle ultime settimane in apparente ritorsione per la decisione del Cremlino di attaccare l’Ucraina.

Ma nonostante la portata di questa cyber-offensiva globale, gli esperti informatici sostengono che i successi sono stati di breve durata e hanno causato pochi danni politici o economici reali.

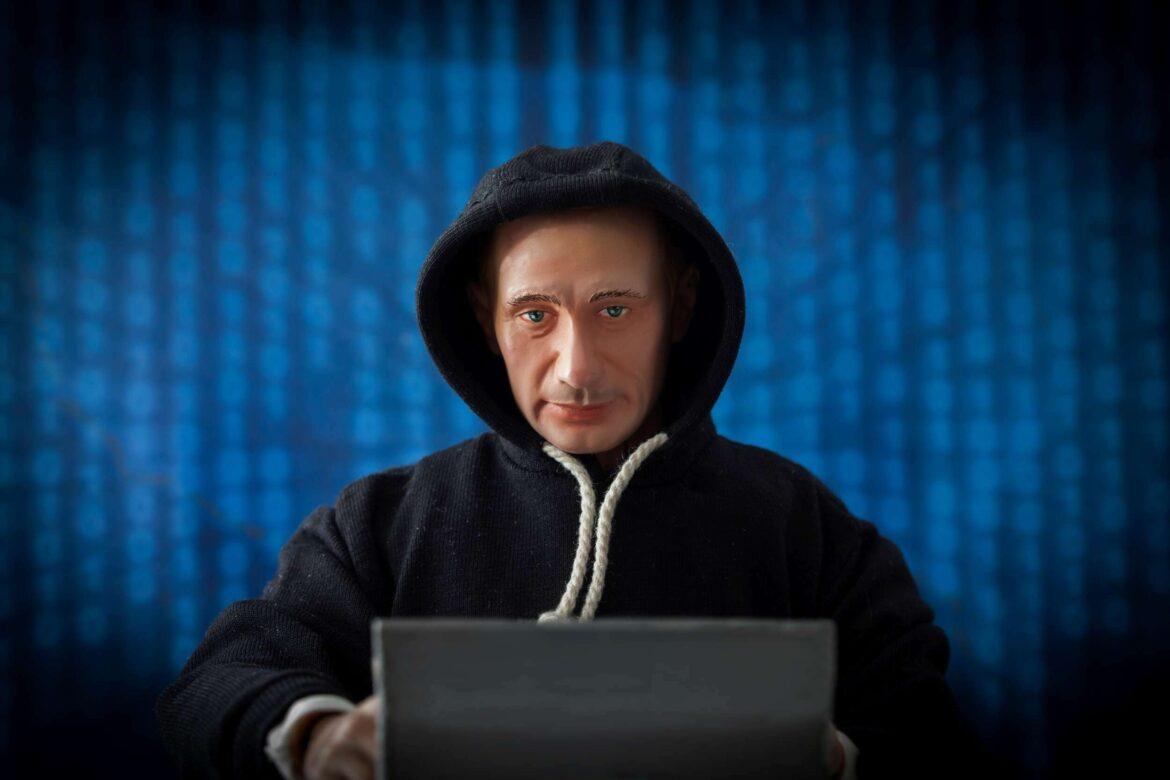

L’offensiva online contro la Russia sembra essere stata portata avanti da oscuri gruppi di hacker, e ha incluso fughe di dati, attacchi DDoS (Distributed Denial-of-Service), post contro la guerra su siti web statali, e persino la manipolazione di stampanti in Russia con messaggi contro la guerra.

“Anonymous sta perseguendo una politica di ‘1.000 punture di spillo’ con i suoi attacchi hacker“, ha detto Dennis-Kenji Kipker, un esperto di sicurezza informatica presso l’Università di Brema. “Anche se queste azioni sono regolarmente celebrate come successi, la sostenibilità dei cyber-attacchi è dubbia“.

Hacker anonimi hanno annunciato il mese scorso di essere riusciti a ottenere l’accesso a quasi un milione di e-mail da VGTRK, una potente corporazione mediatica statale che gestisce canali televisivi tra cui Russia 24. Hanno anche fatto trapelare i dati personali di 120.000 militari russi che apparentemente combattono in Ucraina, così come i dati del Ministero della Cultura, della Banca Centrale e del regolatore delle comunicazioni Roskomnadzor.

Alcune delle e-mail nel database VGTRK trapelato hanno rivelato i dettagli del lavoro interno della società dei media, secondo quanto riferito da Aric Toler di Bellingcat.

Toler ha segnalato come VGTRK tenga un occhio vigile sulla copertura dei media stranieri delle proprie trasmissioni, e come Nikolai Patrushev, il segretario del potente Consiglio di Sicurezza, invia telegrammi fisici a VGTRK in occasioni formali.

Ma anche se interessanti per i ricercatori, le e-mail non hanno ancora rivelato nulla di politicamente significativo.

E la dimensione della fuga di notizie del VGTRK significa che probabilmente ci vorranno molti mesi per giornalisti e investigatori per setacciare tutti i dati.

Inoltre, spesso non è chiaro se le fughe di notizie siano genuine. Nonostante Anonymous abbia rivendicato un attacco riuscito alla Banca centrale russa il 24 marzo, la banca ha negato che i suoi dati siano stati compromessi.

Solo il 10% delle violazioni di dati rivendicate dal gruppo Anonymous sono probabilmente nuove, secondo Igor Bederov, il capo della società di cybersicurezza Internet Rozysk.

Un’altra tattica popolare è stata quella degli attacchi DDoS ai siti web russi, causando shut-down o ritardi. Gli attacchi DDoS sono cresciuti di quattro volte il mese scorso, ha riferito l’agenzia di stampa statale TASS.

“Sempre più utenti sono stati coinvolti in questi attacchi DDoS“, ha detto Bederov. “Da un lato, è stato uno sforzo sistematico, ma dall’altro, questi erano attacchi di qualità molto bassa. La loro forza principale è nel numero di utenti che vi partecipano“.

Nella maggior parte dei casi, questi attacchi sono facilmente fermati da team di sicurezza informatica competenti. Tuttavia, molti sono riusciti in parte a causa dell’incompetenza degli sviluppatori che non hanno protetto adeguatamente i loro siti web, secondo Bederov.

In altre cyber-intrusioni, i servizi web russi sono stati inondati di annunci contro la guerra. Due giorni dopo l’inizio dell’invasione, gli spettatori su Ivi, un servizio di streaming russo, hanno visto immagini di città ucraine danneggiate dalla guerra e bambini piangenti invece delle loro sitcom preferite.

“La scala dei cyberattacchi è senza precedenti, fino a centinaia di migliaia a settimana“, ha dichiarato la portavoce del ministero degli Esteri russo Maria Zakharova all’inizio di questo mese. “La Russia ha molte ragioni per incolpare i paesi occidentali di finanziare i cyber-criminali“.

Tuttavia, identificare i colpevoli non è sempre semplice. Tra questi c’è il gruppo di hacking Anonymous, che ha ripetutamente rivendicato la responsabilità.

“La Russia può usare bombe da sganciare su persone innocenti, ma Anonymous usa i laser per uccidere i siti web del governo russo“, ha twittato uno degli account del movimento due giorni dopo lo scoppio della guerra.

“Anonymous è dietro gli attacchi“, secondo Alexander Lyamin, fondatore della società di cybersicurezza Qrator Labs. “Anche la posizione geografica dei server utilizzati per organizzare gli attacchi lo conferma“.

Ma altri esperti non sono convinti.

“Sicuramente Anonymous sarà responsabile di alcuni incidenti“, ha detto l’esperto Kipker. “Ma dal momento che chiunque può teoricamente parlare per Anonymous, ci saranno altrettanto certamente dei free rider che fanno semplici affermazioni per creare incertezza politica“.

Nonostante la loro inefficacia, l’ondata di attacchi informatici alla Russia segna un cambiamento nelle tattiche degli hacker, secondo gli analisti.

“Le azioni degli hacker sono pericolose perché in ultima analisi, ciò a cui stiamo assistendo è l’interferenza dei privati in questioni politiche globali chiave“, ha detto Kipker.