Quando il 24 febbraio le truppe russe hanno iniziato l’invasione dell’Ucraina, l’attenzione del mondo si è concentrata sul ruolo che la sicurezza informatica avrebbe avuto nella guerra. Quasi quattro mesi dopo, sta iniziando a emergere una storia di conflitto informatico che potrebbe influenzare il settore della sicurezza per gli anni a venire.

La guerra tra Russia e Ucraina è stata uno dei principali argomenti di discussione tra i dirigenti della sicurezza, gli analisti e i funzionari governativi riuniti a San Francisco per la conferenza annuale RSA. Sebbene all’inizio della guerra gran parte delle speculazioni si siano concentrate sui previsti attacchi informatici da parte della Russia, una narrazione forse più sorprendente si è incentrata sulla capacità di resistenza dell’Ucraina.

“La Russia ci ha provato più e più volte, fallendo“, ha detto Mikko Hypponen, chief research officer di WithSecure Corp. in un briefing privato durante l’evento RSA. “L’Ucraina ha costruito la propria capacità di difesa negli ultimi otto anni“.

L’ascesa dei wipers di malware

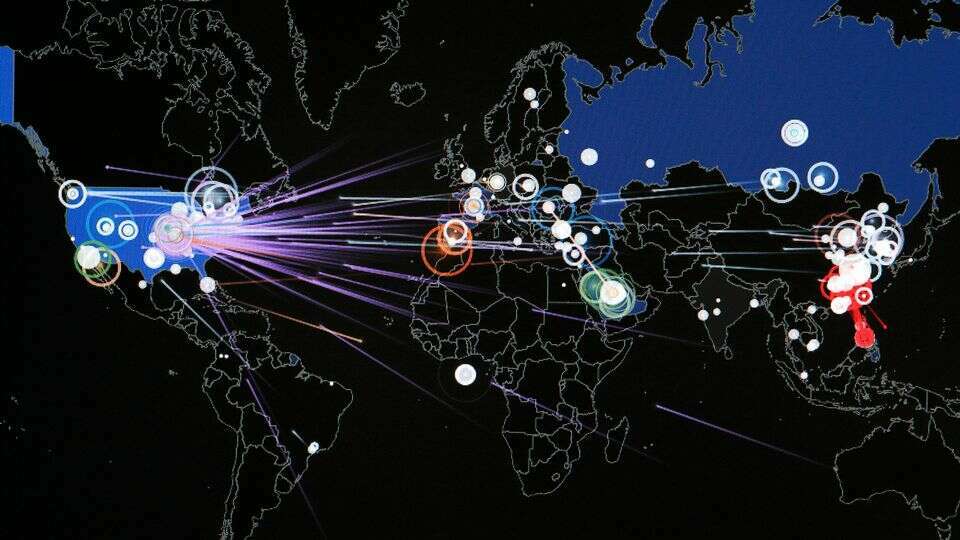

Nonostante la capacità dell’Ucraina di contenere i danni causati dai cyberattacchi russi, la guerra in corso ha fornito uno sguardo al piano di gioco della superpotenza. Dall’inizio della guerra, diverse forme di malware wiper distruttivo sono state impiegate contro le operazioni dell’Ucraina.

A differenza del ransomware, in cui i file vengono semplicemente criptati e possono essere recuperati, il malware wiper danneggia o cancella in modo permanente i dati critici.

Hypponen ha confermato che i ricercatori di sicurezza hanno visto HermetecWiper utilizzato contro organizzazioni in Ucraina. Nelle ultime settimane è stata scoperta anche una nuova variante di malware wiper, IsaacWiper.

“Abbiamo visto sette diversi wiper in uso, il che è molto“, ha detto Kevin Mandia, amministratore delegato di Mandiant Inc. durante una sessione RSA mercoledì. “Il massimo che abbiamo visto in un anno è stato di due o tre. Si tratta di wipers che eludono il rilevamento degli endpoint e sono realizzati appositamente per farlo”.

Un elemento chiave dell’approccio russo al conflitto è stato quello delle operazioni di influenza o IO. Mandiant ha seguito la Secondary Infektion, un’operazione informativa con base in Russia che utilizza account falsi e documenti contraffatti per seminare disinformazione.

Secondo i ricercatori di sicurezza, l’Ucraina è stata efficace nel contrastare le false narrazioni sulla guerra. Ma la campagna della Russia si estende oltre la zona di guerra. La Cina e i gruppi legati all’Iran hanno unito le forze con la Russia per promuovere narrazioni anti-occidentali attraverso falsi account Twitter e Facebook.

“Le operazioni di influenza non si stanno rivelando come ci saremmo aspettati sul campo di battaglia“, ha dichiarato Sandra Joyce, vicepresidente esecutivo e responsabile dell’intelligence globale di Mandiant. “Dove altre operazioni di influenza potrebbero funzionare è nel resto del mondo. La maggior parte delle persone nel mondo vive in Paesi che sono neutrali alle operazioni russe o che in realtà le sostengono“.

Uso criminale degli Zero-Day

Mentre la guerra tra Russia e Ucraina ha ricevuto una grande attenzione all’interno della comunità della sicurezza informatica, ci sono stati una serie di sviluppi su altri fronti che hanno attirato l’attenzione. Il principale di questi è stato il notevole aumento degli exploit zero-day, vulnerabilità sconosciute in natura che possono essere manipolate dagli attori delle minacce.

Nell’ultima settimana sono emersi tre nuovi exploit zero-day. Secondo i ricercatori, una nuova vulnerabilità zero-day scoperta in Atlassian Confluence potrebbe aprire i server a un’acquisizione completa del sistema. Microsoft Corp. è attualmente alle prese con due recenti zero-day che sfruttano gli strumenti di supporto di Windows.

La crescita del cloud hosting, delle piattaforme mobili e delle tecnologie “Internet delle cose” sono considerate fattori che contribuiscono all’aumento degli exploit zero-day. Ancora più preoccupante è il cambiamento che la comunità della sicurezza informatica sta osservando: dall’uso di zero-day da parte degli Stati nazionali alle organizzazioni criminali.

“Nel 2019 abbiamo visto 32 zero-day, mentre nel 2021 ne abbiamo visti oltre 70“, ha dichiarato Mandia. “Se abbiamo visto uno zero-day in uso, di solito dietro c’era una nazione moderna a scopo di spionaggio. Il 40% degli zero-day è ora utilizzato da attori criminali. La criminalità informatica è ormai abbastanza ricca da comprare gli zero-day“.

Attrito governativo

Un panorama di minacce sempre più pericoloso ha fatto crescere l’interesse delle agenzie governative statunitensi per una collaborazione più stretta con la comunità della sicurezza informatica. Sette degli oratori intervenuti nelle sole sessioni principali dell’RSA questa settimana provenivano dal Dipartimento della Difesa, dalla National Security Agency e dalla Cybersecurity and Infrastructure Security Agency o CISA.

Le presentazioni di funzionari governativi e dirigenti d’azienda hanno dimostrato una maggiore collaborazione tra il settore pubblico e quello privato. Tuttavia, le tensioni rimangono, come dimostrano i commenti di Sudhakar Ramakrishna, amministratore delegato di SolarWinds Inc. la cui azienda è stata al centro di un’importante violazione della catena di fornitura del software meno di due anni fa.

Ramakrishna ha espresso preoccupazione per il trattamento riservato al fornitore di sicurezza di autenticazione Okta Inc. che ha ricevuto critiche quando ha ritardato la divulgazione di una violazione dei dati da parte del gruppo di hacker Lapsus$ all’inizio di quest’anno.

Lapsus$ attacca Okta, e migliaia di aziende sono in allerta

“A volte non riesco a capire se il nostro governo sia un avversario o un partner“, ha dichiarato Ramakrishna durante una sessione del panel RSA mercoledì. “Spesso c’è la vergogna delle vittime. Okta è stata rimproverata per essere in ritardo in termini di divulgazione“.

Insieme all’amministratore delegato di SolarWinds ha partecipato al panel anche Jen Easterly, direttore del CISA, confermata alla guida dell’agenzia dal Senato lo scorso anno e proveniente dal settore privato.

“Sono sicuramente molto comprensiva, provenendo da Morgan Stanley“, ha risposto Easterly. “Non ci concentriamo sul nominare o sminuire o incolpare o pugnalare i feriti. Siamo molto sensibili a queste preoccupazioni“.