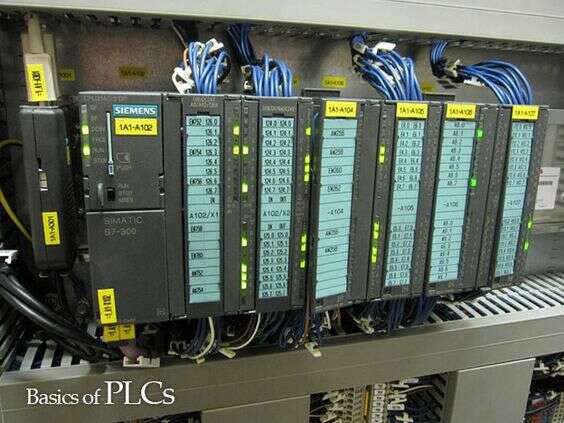

I ricercatori hanno dimostrato che gli attori delle minacce potrebbero ottenere le chiavi private globali che proteggono alcuni dispositivi industriali di Siemens, e il fornitore afferma di non poter escludere uno sfruttamento malevolo in futuro. I dettagli sono stati resi noti martedì dalla società di cybersicurezza industriale Claroty, i cui ricercatori hanno esaminato i modi per ottenere l’esecuzione di codice nativo sui controllori logici programmabili (PLC).

Siemens ha inoltre pubblicato un bollettino di sicurezza separato che evidenzia la vulnerabilità. Secondo l’azienda, nel 2013 ha introdotto la crittografia asimmetrica nell’architettura di sicurezza delle CPU Simatic S7-1200 e S7-1500 nel tentativo di proteggere i dispositivi, i programmi dei clienti e le comunicazioni tra i dispositivi. Tuttavia, a causa della mancanza di soluzioni pratiche per la gestione dinamica e la distribuzione delle chiavi per i sistemi di controllo industriale (ICS), all’epoca decise di utilizzare una chiave privata globale integrata per la protezione. Siemens ha confermato le scoperte dei ricercatori di Claroty, ammettendo che la chiave crittografica non è adeguatamente protetta. Un aggressore potrebbe sferrare un attacco offline contro un singolo PLC e ottenere una chiave privata che può essere utilizzata per compromettere l’intera linea di prodotti per cui è stata ottenuta la chiave.

L’aggressore può quindi ottenere dati di configurazione sensibili o lanciare attacchi di tipo man-in-the-middle (MitM) che gli consentono di leggere o modificare i dati tra il PLC e le HMI e le workstation di progettazione collegate. I ricercatori di Claroty hanno dichiarato di aver ottenuto la chiave privata sfruttando una vulnerabilità di esecuzione di codice arbitrario scoperta nel 2020 (CVE-2020-15782), che ha consentito loro di accedere direttamente alla memoria. Hanno dimostrato come un aggressore in possesso della chiave privata potrebbe ottenere il pieno controllo di un PLC e condurre attacchi MitM. “Siemens non è a conoscenza di incidenti di cybersicurezza correlati, ma ritiene che la probabilità di un uso improprio della chiave privata globale da parte di malintenzionati sia in aumento”, ha avvertito Siemens. Il gigante industriale ha apportato modifiche significative per risolvere il problema, impostando una password unica per ogni dispositivo e proteggendo le comunicazioni con TLS 1.3. L’azienda ha rilasciato aggiornamenti del firmware, ma non è in grado di risolvere il problema. L’azienda ha rilasciato aggiornamenti del firmware, ma ha fatto notare che l’aggiornamento del firmware di un dispositivo non è sufficiente. “Inoltre, la configurazione hardware nel progetto TIA Portal (V17 o successivo) deve essere aggiornata alla versione della CPU corrispondente e scaricata sul PLC”, ha dichiarato ai clienti.