Sommario

Sarebbero diverse le campagne dropper in corso nel Google Play Store che stanno distribuendo il trojan bancario Android Anatsa con oltre 30.000 installazioni. Ciò è quanto riportato dall’ultimo rapporto ThreatFabric.

Gli attori dietro Anatsa mirano solidamente a rubare le credenziali delle applicazioni di mobile banking delle vittime ed eseguire attacchi Device-Takeover Fraud (DTO) per avviare transazioni fraudolente.

“Anatsa fornisce la capacità di eseguire Device-Takeover Fraud (DTO), che poi porta a compiere azioni (transazioni) per conto della vittima. Poiché le transazioni vengono avviate dallo stesso dispositivo che i clienti delle banche target utilizzano regolarmente, è stato segnalato che è molto difficile da rilevare per i sistemi antifrode bancari.“, evidenziano gli esperti.

Gli obiettivi in continuo aggiornamento

Gli sviluppatori di Anatsa (anche noto come Teabot, Flubot) apparso in natura nel 2020, nel corso degli anni hanno cambiato più volte le aree di interesse, con continui aggiornamenti dei target. Tra i primi dieci paesi colpiti figura anche l’Italia che si posiziona al secondo posto solo dopo gli Stati Uniti con all’attivo ben 50 app trojanizzate.

L’ultima iterazione

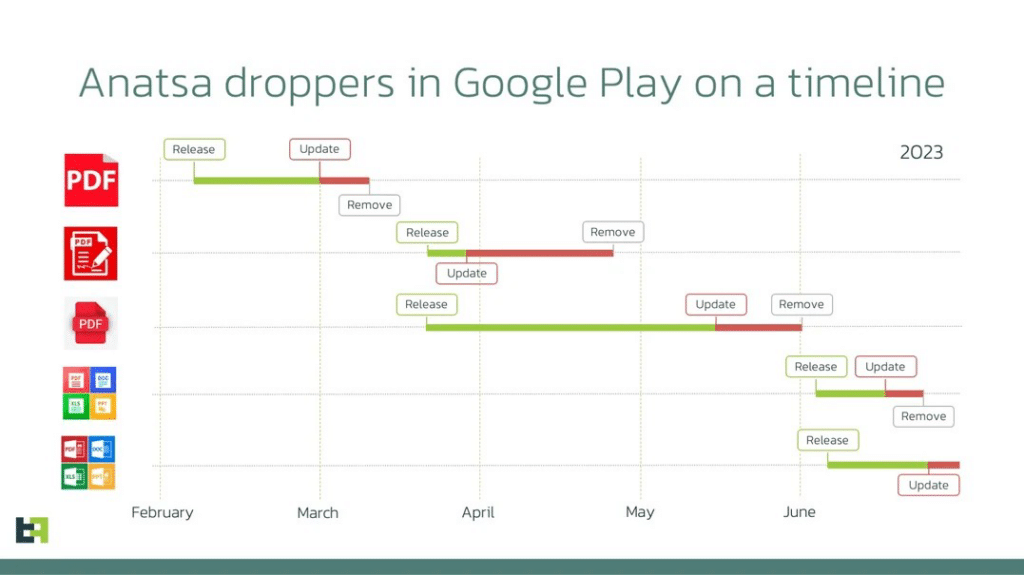

Dopo una pausa di circa sei mesi a Marzo gli analisti avrebbero identificato una serie di nuove applicazioni dropper sul Google Play Store utilizzate per distribuire Anatsa sui dispositivi infetti, impersonando applicazioni relative alla gestione dei file.

La catena d’infezione

L’analisi dell’attività di Anatsa ha consentito ai ricercatori di tracciare una kill chain.

Come detto i payload sarebbero consegnati tramite app dannose su Google Play Store. Le vittime verrebbero indirizzate allo store ufficiale attraverso annunci pubblicitari apparentemente legittimi.

Una volta infettato il dispositivo, Anatsa sarebbe in grado di raccogliere credenziali, dettagli della carta di credito e altre informazioni sensibili, tramite attacchi overlay e keylogging, utilizzate dai criminali per eseguire frodi successive.

Come proteggersi

Per proteggersi dalle minacce dei trojan bancari sempre più diffuse in ambiente mobile è sempre raccomandabile seguire almeno delle misure minime di sicurezza:

- verificare l’attendibilità delle app utilizzate;

- controllare le valutazioni degli utenti prima di scaricare una nuova app;

- affidarsi con cautela solo agli store legittimi: Google Play resta sempre e comunque una fonte attendibile;

- prestare attenzione alle autorizzazioni richieste dai processi d’installazione delle app, concedendole solo se sicuri che siano necessarie per il corretto funzionamento;

- utilizzare sistemi antivirus aggiornandoli periodicamente;

- tenere sempre aggiornato anche il proprio sistema operativo Android con gli ultimi update e patch di sicurezza rilasciati.