Sommario

Il crescente ricorso alle tecnologie biometriche per l’autenticazione e l’identificazione impone nuove sfide a forze dell’ordine, istituzioni e aziende. Il report ufficiale “Biometric Vulnerabilities” dell’Europol Innovation Lab, pubblicato nell’aprile 2025, offre una panoramica approfondita sui punti deboli dei sistemi biometrici oggi più diffusi – dalle impronte digitali al riconoscimento facciale, dall’iride alla voce – e presenta raccomandazioni concrete per garantire la resilienza di tali tecnologie nel contesto della sicurezza pubblica. Il documento sottolinea l’importanza dell’integrazione tra ricerca scientifica, standardizzazione tecnica e collaborazione tra Stati membri per affrontare un panorama di minacce sempre più sofisticate.

L’identificazione biometrica è ormai ovunque, ma i criminali imparano a sfruttarne le debolezze

La biometria è diventata uno strumento onnipresente. Dai lettori di impronte digitali sugli smartphone fino al controllo passaporti negli aeroporti, il riconoscimento basato su caratteristiche fisiologiche e comportamentali rappresenta oggi un pilastro dell’autenticazione digitale. Tuttavia, se da un lato tali sistemi garantiscono convenienza e sicurezza, dall’altro espongono a nuove tipologie di attacchi che le forze dell’ordine devono anticipare.

Il documento Europol identifica due grandi categorie di attacco: il presentation attack attivo, in cui l’aggressore tenta di impersonare un’altra persona per accedere a risorse riservate, e il concealer attack, dove l’obiettivo è evitare il riconoscimento da parte del sistema per nascondere la propria identità. In entrambi i casi, il punto di vulnerabilità principale è rappresentato dalla fase di acquisizione del dato biometrico, cioè quando l’utente interagisce con il sensore o la fotocamera.

Tecniche di attacco: come si manipolano impronte, volti, iridi e voce

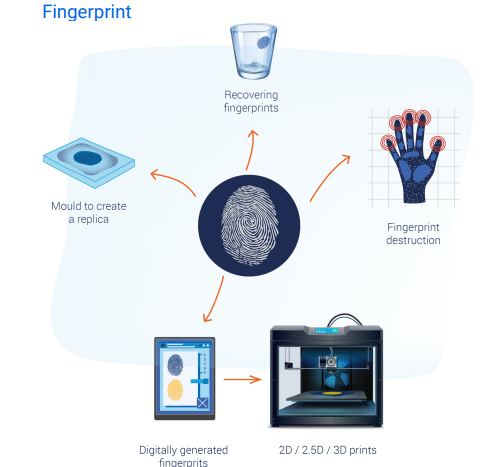

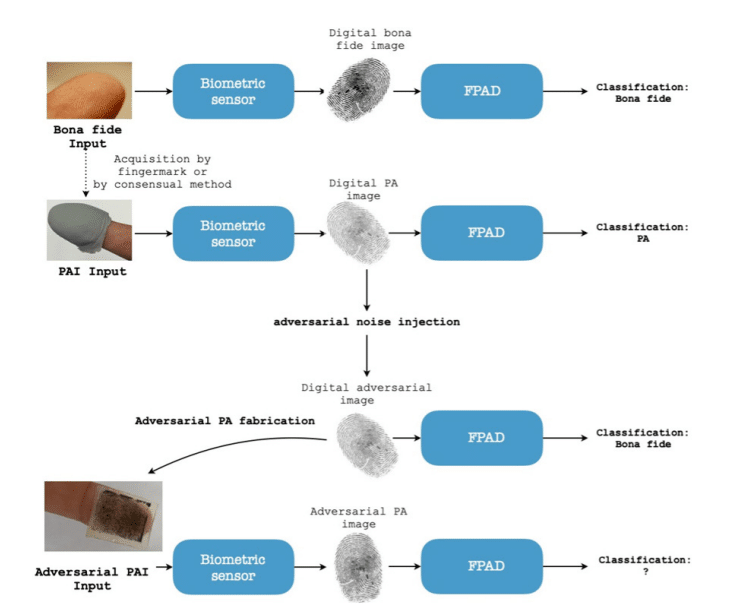

Ogni modalità biometrica presenta vulnerabilità specifiche. Le impronte digitali, ad esempio, possono essere replicate con stampi in silicone creati da tracce lasciate su superfici lisce. Persino le impronte generate digitalmente per l’addestramento dei sistemi possono essere sfruttate per generare copie convincenti.

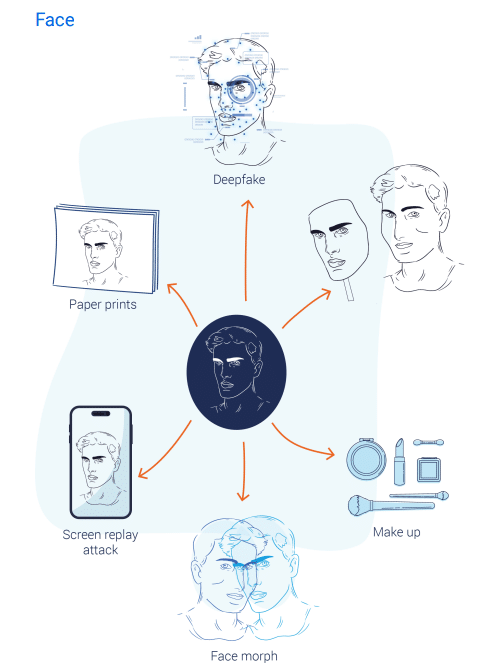

Nel riconoscimento facciale, le minacce più comuni includono foto stampate o proiettate su schermo, maschere in silicone, trucco mimetico, morfing del volto per documenti falsi e tecnologie deepfake in tempo reale. In questi casi, l’abbondanza di immagini personali disponibili online facilita enormemente la raccolta di materiale utile all’attaccante.

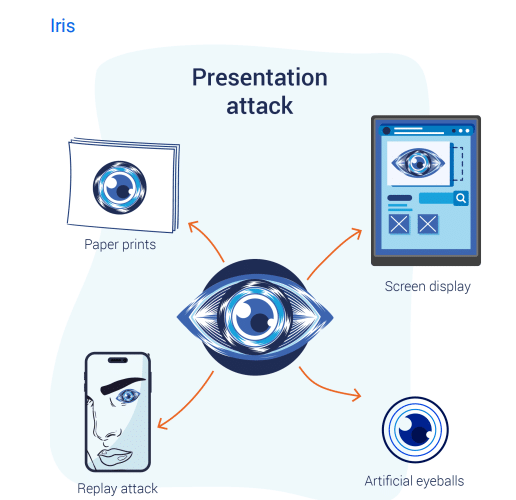

Anche l’iride può essere elusa attraverso stampe ad alta risoluzione, contatti colorati o occhi artificiali. In ambito vocale, invece, i sistemi possono essere ingannati tramite registrazioni audio o sintesi vocale avanzata, cioè deepfake vocali generati da reti neurali, capaci di imitare timbro e inflessioni con estrema fedeltà.

Importanza del rilevamento attacchi: tecniche hardware, software e “liveness”

Contro queste minacce, Europol richiama l’attenzione sul ruolo cruciale del Presentation Attack Detection (PAD), cioè l’insieme delle tecniche volte a individuare tentativi di contraffazione. Tali contromisure possono essere basate su hardware, con sensori capaci di rilevare proprietà biologiche come il calore o la pulsazione, oppure su software, mediante algoritmi che analizzano segnali digitali alla ricerca di artefatti sospetti.

Uno dei concetti chiave introdotti è quello di “liveness detection”, ovvero la verifica della vitalità dell’individuo. Essa permette di distinguere un volto reale da una foto o da un video, o un’impronta vera da una replica artificiale, verificando movimenti involontari o reazioni fisiologiche. L’inclusione di questa funzione nei sistemi biometrici rappresenta un criterio essenziale per garantire la sicurezza degli accessi, soprattutto in contesti non supervisionati.

Standardizzazione e interoperabilità: la biometria deve parlare un linguaggio comune

Per favorire la robustezza dei sistemi biometrici, il documento sottolinea l’importanza della standardizzazione internazionale, in particolare attraverso l’adozione delle norme ISO/IEC della serie 30107, che definiscono quadri operativi, formati dati, protocolli di test e reporting per la rilevazione degli attacchi. Tali standard permettono di confrontare l’efficacia dei sistemi di sicurezza e di rafforzare la fiducia nella tecnologia da parte di utenti e istituzioni.

L’interoperabilità è vista come un altro pilastro della resilienza. Poiché biometrie deboli in un sistema possono essere utilizzate per attaccare altri sistemi, è fondamentale che tutti gli attori coinvolti rispettino criteri comuni di sicurezza, garantendo l’integrità del dato biometrico anche in caso di condivisione tra Paesi, agenzie o enti privati.

Protezione dei dati biometrici: caratteristiche non modificabili richiedono crittografia avanzata

Una delle criticità più delicate emerse riguarda la protezione del dato biometrico stesso, che, diversamente da una password, non può essere modificato in caso di violazione. Per questo motivo, è fondamentale che i sistemi adottino misure come la cifratura omomorfica, l’anonimizzazione e il concetto di template rinnovabili.

L’obiettivo deve essere impedire l’estrazione inversa del dato originale dal template memorizzato, così da evitare che una compromissione possa estendersi ad altri servizi. L’utilizzo di template biometrici deboli o mal protetti può infatti aumentare esponenzialmente il rischio di attacchi incrociati, dove una violazione in un’applicazione compromette anche sistemi teoricamente sicuri.

Etica, bias e regolamentazione: l’equilibrio tra efficacia e diritti fondamentali

Europol dedica un’intera sezione all’importanza di un quadro etico solido nell’uso della biometria, soprattutto in ambito investigativo. Sebbene la tecnologia offra strumenti potenti per identificare sospetti, combattere il traffico di esseri umani o prevenire atti terroristici, il rispetto dei diritti individuali e della protezione dei dati personali deve restare una priorità assoluta.

L’applicazione del GDPR, della Law Enforcement Directive e della EUDPR impone trasparenza, minimizzazione, consenso informato e meccanismi di controllo e rendicontazione. In particolare, il report evidenzia come i dataset di addestramento non rappresentativi possano introdurre bias nei modelli biometrici, penalizzando determinati gruppi etnici o di genere. La diversità nei dati e il test continuo sui sistemi diventano quindi indispensabili per garantire equità e inclusività.

Applicazioni criminali e sistemi biometrici: dalle maschere ai documenti manipolati

Nel delineare le minacce concrete, il documento mostra come i criminali siano già in grado di sfruttare le debolezze biometriche in molteplici contesti. Tecniche sofisticate includono l’uso di maschere 3D per eludere il riconoscimento facciale, la stampa di impronte false, l’alterazione chirurgica delle linee digitali, l’utilizzo di contatti per evadere la scansione dell’iride e l’uso di morfing per produrre documenti di viaggio validi per più soggetti.

Anche le tecnologie KYC (Know Your Customer), usate in ambito finanziario per verificare l’identità, vengono prese di mira da deepfake vocali e visivi. Il rischio è la creazione di identità sintetiche in grado di superare controlli automatici ma completamente scollegate da persone reali, favorendo frodi, riciclaggio o accesso illecito a risorse sensibili.

Ruolo delle forze dell’ordine: dalla prevenzione all’investigazione post-attacco

Il report ribadisce la necessità che le forze dell’ordine europee siano pienamente consapevoli delle vulnerabilità biometriche, non solo per proteggere i propri sistemi, ma anche per saper riconoscere i segni di un attacco durante le indagini. Le autorità devono monitorare costantemente il panorama delle minacce, collaborare con esperti, aggiornare i propri dispositivi e conservare tracciamenti dei tentativi d’intrusione.

Inoltre, l’interconnessione tra sistemi nazionali ed europei, come il SIS, l’EES, il VIS, EURODAC ed ECRIS-TCN, rende essenziale una strategia condivisa, in cui ogni Paese membro adotti standard di sicurezza compatibili e condivida informazioni su metodi di attacco rilevati, incidenti sospetti e vulnerabilità individuate.

Una biometria sicura richiede governance, consapevolezza e innovazione coordinata

Il rapporto di Europol propone una visione avanzata della biometria, non solo come tecnologia abilitante per l’identificazione, ma come sistema complesso da proteggere, regolamentare e migliorare costantemente. Le raccomandazioni convergono su tre assi portanti: sicurezza dei dati, rilevamento precoce degli attacchi e collaborazione interistituzionale.

Se usata responsabilmente, la biometria può rafforzare la sicurezza dei cittadini, semplificare l’accesso ai servizi e rendere più efficaci le indagini. Ma la fiducia in questi sistemi può essere mantenuta solo se le istituzioni dimostrano consapevolezza delle minacce, capacità di reazione e rispetto dei diritti fondamentali.