Sommario

Negli ultimi mesi, un’operazione di cyber spionaggio su larga scala ha preso di mira governi, aziende energetiche e infrastrutture critiche nel Medio Oriente. Identificata dagli esperti come Desert Dexter, questa campagna si distingue per la sua elevata complessità e per l’uso di strumenti avanzati di intrusione informatica.

Gli attaccanti dietro Desert Dexter sembrano essere supportati da un’entità con risorse significative, il che suggerisce il coinvolgimento di un attore statale o paramilitare. L’obiettivo principale di questa operazione non è solo il furto di informazioni sensibili, ma la creazione di un’infrastruttura che permetta un accesso persistente ai sistemi compromessi, con potenziali impatti geopolitici di vasta portata.

Tecniche avanzate di evasione e persistenza

Desert Dexter non è una semplice minaccia informatica, ma un sistema di attacco altamente evoluto, capace di eludere i controlli di sicurezza tradizionali. Gli aggressori utilizzano malware modulare in grado di modificare il proprio comportamento in base all’ambiente in cui viene eseguito, rendendo estremamente difficile la sua individuazione.

Uno degli aspetti più pericolosi di questa campagna è l’impiego di exploit zero-day, vulnerabilità sconosciute ai produttori di software che vengono sfruttate per ottenere accesso ai sistemi senza che le vittime possano difendersi efficacemente. A questo si aggiunge l’uso di payload crittografati, che impediscono l’analisi statica dei file infetti e permettono al malware di essere eseguito solo quando si trova in un ambiente sicuro, riducendo così il rischio di rilevamento.

L’infrastruttura malevola di Desert Dexter garantisce inoltre un accesso continuativo ai sistemi compromessi. Gli aggressori creano backdoor nascoste, manipolano servizi di sistema per garantire la riattivazione automatica del malware dopo ogni riavvio e sfruttano account amministrativi fantasma che consentono loro di mantenere il controllo delle reti infette.

Metodi di attacco e obiettivi strategici

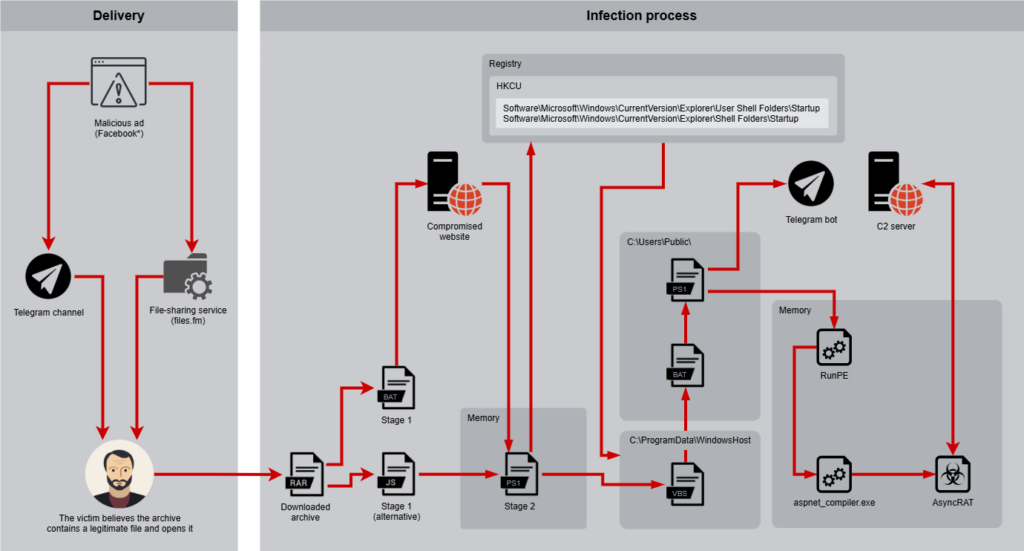

Desert Dexter utilizza un approccio multistrato per compromettere i suoi bersagli. In alcuni casi, gli attacchi iniziano con campagne di spear-phishing, in cui le vittime ricevono email studiate per indurle a scaricare software dannoso. In altri scenari, gli aggressori sfruttano falle nei servizi di rete, infiltrandosi nelle comunicazioni per intercettare credenziali e installare codice malevolo senza bisogno dell’interazione dell’utente.

Una volta ottenuto l’accesso iniziale, il malware si diffonde all’interno della rete utilizzando tecniche di movimento laterale, compromettendo più dispositivi e aumentando il volume di dati esfiltrati. Tra gli obiettivi principali di questa operazione vi sono dati governativi riservati, progetti industriali e informazioni strategiche nel settore energetico. L’accesso prolungato alle reti colpite indica che gli aggressori non cercano solo informazioni a breve termine, ma costruiscono una base di intelligence duratura, con la possibilità di influenzare decisioni politiche ed economiche su larga scala.

Le implicazioni geopolitiche e le strategie di difesa

Il livello di sofisticazione dimostrato da Desert Dexter suggerisce che la guerra cibernetica sta raggiungendo nuovi livelli di complessità, con attori sempre più capaci di eludere i sistemi di sicurezza tradizionali. Gli esperti di sicurezza informatica avvertono che questo tipo di attacchi diventerà sempre più frequente e che le organizzazioni a rischio devono adottare strategie proattive per contrastarli.

Tra le misure di difesa più efficaci, gli specialisti consigliano di implementare sistemi di rilevamento basati su intelligenza artificiale, capaci di individuare anomalie nei comportamenti di rete e nei dispositivi connessi. Inoltre, è fondamentale migliorare il monitoraggio continuo del traffico di rete, così da identificare segnali di compromissione prima che il danno diventi irreparabile.

Desert Dexter rappresenta un campanello d’allarme per governi e aziende strategiche, che devono rafforzare le proprie infrastrutture di sicurezza per evitare infiltrazioni di questo tipo. Le indagini su questa campagna proseguiranno nei prossimi mesi, con l’obiettivo di identificare con precisione le tecniche e le procedure impiegate dagli attaccanti.

Nel frattempo, è chiaro che il panorama delle minacce informatiche sta cambiando rapidamente, e chi non si adatta a questa nuova realtà rischia di subire conseguenze gravissime sul piano della sicurezza e della stabilità operativa.