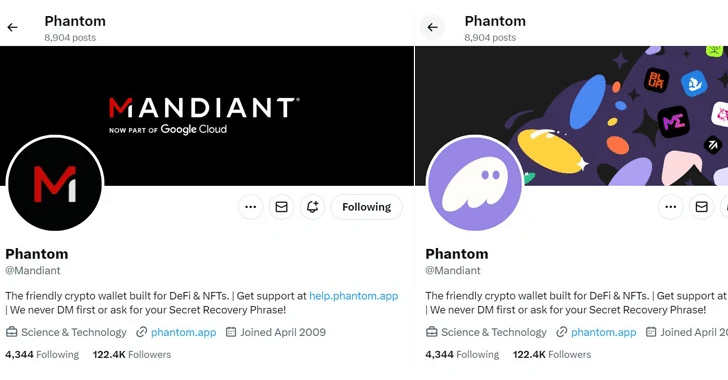

L’account X di Mandiant, precedentemente noto come Twitter, è stato compromesso la scorsa settimana a seguito di un attacco brute-force. Il gruppo di drainer-as-a-service (DaaS) ha sfruttato una lacuna nella politica di autenticazione a due fattori (2FA) di X.

Cosa leggere

Dettagli dell’Attacco

L’attacco, avvenuto il 3 gennaio 2023, ha permesso agli aggressori di prendere il controllo dell’account X dell’azienda e distribuire link a una pagina di phishing che ospitava un drainer di criptovalute noto come CLINKSINK. I drainer sono script e contratti intelligenti malevoli che facilitano il furto di asset digitali dai portafogli delle vittime dopo averli ingannati nell’approvare le transazioni.

Coinvolgimento di Attori di Minaccia Multipli

Secondo Mandiant, diversi attori di minaccia hanno sfruttato CLINKSINK da dicembre 2023 per sottrarre fondi e token agli utenti di criptovalute Solana (SOL). Gli affiliati vengono coinvolti dagli operatori DaaS per condurre gli attacchi in cambio di una percentuale (tipicamente il 20%) degli asset rubati. L’attività identificata coinvolge almeno 35 ID affiliati e 42 indirizzi unici di portafogli Solana, accumulando agli attori non meno di $900.000 in profitti illegali.

Modalità di Attacco

Le catene di attacco coinvolgono l’uso di social media e applicazioni di chat come X e Discord per distribuire pagine di phishing a tema criptovaluta, incoraggiando le vittime a collegare i loro portafogli per richiedere un falso airdrop di token. Dopo aver collegato il portafoglio, alla vittima viene chiesto di firmare una transazione al servizio drainer, che permette di sottrarre fondi dalla vittima.

CLINKSINK e le Sue Varianti

CLINKSINK, un drainer JavaScript, è progettato per aprire un percorso verso i portafogli mirati, controllare il saldo attuale sul portafoglio e infine effettuare il furto dopo aver chiesto alla vittima di firmare una transazione fraudolenta. Questo significa che il tentativo di furto non avrà successo se la vittima rifiuta la transazione. Il drainer ha anche generato diverse varianti, tra cui Chick Drainer (o Rainbow Drainer), suggerendo che il codice sorgente sia disponibile a più attori di minaccia, permettendo loro di avviare campagne di drenaggio indipendenti.

Prospettive Future

Mandiant afferma: “Data l’aumento del valore delle criptovalute e la bassa barriera all’entrata per le operazioni di drenaggio, prevediamo che attori di minaccia finanziariamente motivati di vari livelli di sofisticazione continueranno a condurre operazioni di drenaggio nel prossimo futuro.” Questo sviluppo si inserisce in un contesto di aumento degli attacchi mirati a conti X legittimi per diffondere truffe relative a criptovalute.

Questo incidente sottolinea l’importanza di politiche di sicurezza robuste, in particolare per quanto riguarda l’autenticazione a due fattori, e mette in evidenza la crescente minaccia rappresentata dai drainer nel panorama delle criptovalute.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.