Sommario

Le minacce informatiche continuano a evolversi, colpendo piattaforme diverse come repository di sviluppo, firewall aziendali e app store per dispositivi mobili. Recentemente, sono emersi casi di pacchetti npm malevoli, vulnerabilità critiche nei firewall Sophos e un’app spyware su Amazon Appstore mascherata da strumento per la salute.

Pacchetti npm malevoli: compromessi gli sviluppatori

Gli attori malevoli hanno pubblicato pacchetti su npm utilizzando token rubati, diffondendo codice malevolo in librerie popolari come Rspack e Vant. Questi pacchetti erano progettati per eseguire codice arbitrario sui sistemi degli sviluppatori, aprendo potenzialmente la strada al furto di dati sensibili o all’inserimento di vulnerabilità nei progetti software.

La compromissione di token npm rappresenta un pericolo crescente per l’integrità del software open source, sottolineando la necessità di una migliore gestione delle chiavi e l’adozione di strumenti di monitoraggio delle dipendenze. Gli sviluppatori sono invitati a verificare i pacchetti installati e a implementare pratiche di sicurezza più rigorose, come l’uso di strumenti per il rilevamento automatico delle vulnerabilità.

Vulnerabilità nei firewall Sophos: rischi per le reti aziendali

Sophos ha recentemente risolto tre vulnerabilità critiche nei suoi firewall, identificate come CVE-2024-12727, CVE-2024-12728 e CVE-2024-12729. Questi problemi includevano:

- Un’iniezione SQL pre-autenticazione nel modulo di protezione email.

- Credenziali SSH prevedibili nei cluster ad alta disponibilità (HA).

- Esecuzione remota di codice attraverso il portale utente.

Queste falle, presenti nelle versioni precedenti alla 21.0, consentivano ad attori non autenticati di accedere ai sistemi e comprometterli. Sophos ha distribuito hotfix automatici e patch permanenti, oltre a suggerire misure di mitigazione, come limitare l’accesso SSH e disabilitare l’esposizione di interfacce critiche al WAN.

Spyware su Amazon Appstore: una minaccia nascosta

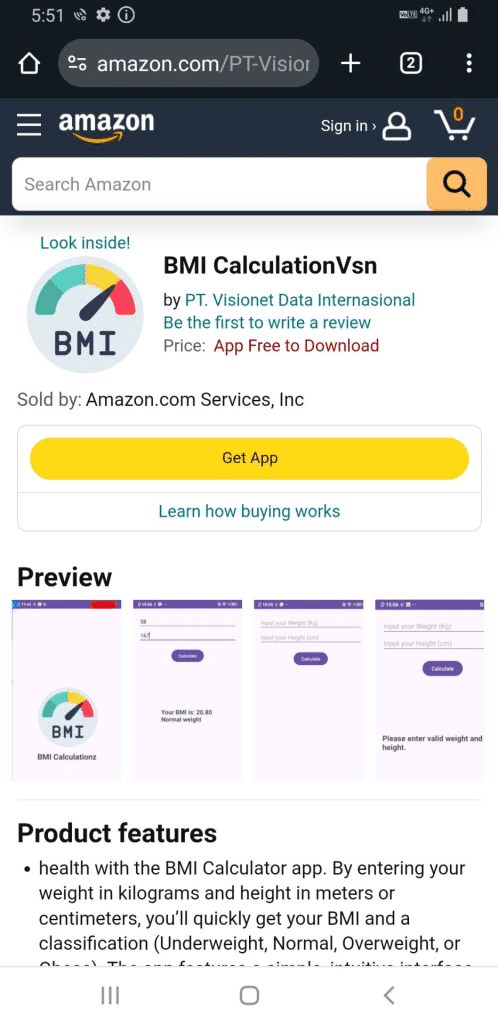

McAfee ha scoperto un’app Android chiamata BMI CalculationVsn sull’Amazon Appstore, progettata per rubare dati sensibili come SMS e OTP. L’app, pubblicata da “PT Visionet Data Internasional”, simulava una calcolatrice BMI ma registrava segretamente lo schermo e scansionava le app installate per pianificare ulteriori attacchi.

Gli utenti che avevano installato l’app sono stati invitati a rimuoverla immediatamente e a eseguire una scansione completa del dispositivo. Questo caso dimostra che anche piattaforme affidabili come Amazon Appstore possono ospitare minacce, enfatizzando l’importanza di controllare attentamente le autorizzazioni richieste dalle app.

Implicazioni e consigli per la sicurezza degli utenti e delle aziende

Questi recenti episodi di minacce evidenziano la complessità del panorama della sicurezza informatica, con attacchi che colpiscono sviluppatori, reti aziendali e dispositivi mobili. Affrontare queste sfide richiede un approccio multiplo che comprenda aggiornamenti regolari, formazione sulla sicurezza e l’uso di strumenti avanzati per il rilevamento delle minacce.

Per gli sviluppatori: proteggere i propri ambienti di lavoro

Il caso dei pacchetti npm malevoli sottolinea la necessità di adottare pratiche di sviluppo sicure:

- Gestione dei token: Utilizzare sistemi di gestione delle chiavi per proteggere i token di autenticazione e limitare i permessi a quelli strettamente necessari.

- Monitoraggio delle dipendenze: Integrare strumenti di scansione delle vulnerabilità nei workflow di sviluppo per identificare rapidamente pacchetti compromessi.

- Verifica delle fonti: Evitare di installare pacchetti da sviluppatori sconosciuti o non verificati.

Queste misure possono prevenire compromissioni che potrebbero propagarsi attraverso l’intera catena di distribuzione del software.

Per le aziende: rafforzare la sicurezza delle reti

Le vulnerabilità critiche nei firewall Sophos dimostrano l’importanza di una gestione proattiva della sicurezza delle reti aziendali. I passi fondamentali includono:

- Aggiornamenti tempestivi: Applicare patch di sicurezza non appena vengono rilasciate dal produttore, soprattutto per dispositivi esposti a internet.

- Segmentazione della rete: Limitare l’accesso ai sistemi critici, riducendo il rischio di compromissioni laterali.

- Monitoraggio continuo: Utilizzare soluzioni di rilevamento delle intrusioni (IDS) e monitoraggio dei log per individuare attività sospette.

Con l’aumento della complessità degli attacchi, un approccio integrato alla sicurezza informatica è indispensabile per proteggere dati e infrastrutture.

Per gli utenti mobile: difendersi dalle app malevole

L’incidente del spyware su Amazon Appstore evidenzia l’importanza di un comportamento consapevole nella gestione delle app:

- Controllo delle autorizzazioni: Evitare di concedere permessi non necessari, come l’accesso agli SMS o alla fotocamera, senza una chiara motivazione.

- Scansioni regolari: Utilizzare software antivirus e antimalware per rilevare applicazioni potenzialmente pericolose.

- Installazione da fonti fidate: Limitarsi a installare app di sviluppatori noti e con recensioni verificate.

Questi accorgimenti possono proteggere i dispositivi mobili, che rappresentano un obiettivo sempre più attraente per i criminali informatici.

Dal furto di token su npm alle vulnerabilità nei firewall Sophos e allo spyware su Amazon Appstore, questi episodi dimostrano che nessun settore è immune dalle minacce informatiche. Con un impegno collettivo per migliorare la sicurezza digitale, sia da parte delle aziende che degli utenti, è possibile mitigare i rischi e costruire un ecosistema tecnologico più sicuro e affidabile.