Gli attori delle minacce stanno generando profitti utilizzando adware, malware e server Microsoft SQL compromessi, per convertire i dispositivi target in proxy che vengono noleggiati come servizi di proxy online.

Cosa leggere

Proxyware e condivisione connessione

Il proxyware, lo ricordiamo, è un programma che condivide con altri una parte della larghezza di banda di Internet a disposizione di un sistema. Gli utenti che installano tale programma generalmente guadagnano un profitto percentuale in cambio della fornitura della larghezza di banda.

La connessione viene sfruttata dai clienti dell’applicazione che utilizzano il nodo dell’utente come un proxy di accesso con varie finalità: aggirare le restrizioni su base geografica, analisi di dati web, traffico e pubblicità, servizi di confronto prezzi basati sull’IP, test di app e servizi web.

Aziende che forniscono servizi simili sono ad esempio Peer2Profit e IPRoyal.

L’installazione fraudolenta

Secondo un rapporto pubblicato dai ricercatori della società sudcoreana Ahnlab, sarebbero emerse campagne malware che installano proxyware per guadagnare denaro condividendo la larghezza di banda della rete ad insaputa delle loro vittime.

Gli scenari rilevati

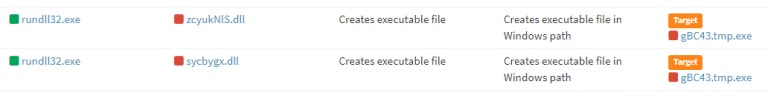

Ahnlab ha osservato in particolare l’installazione di software proxy per i servizi Peer2Profit e IPRoyal, tramite l’adware Neoreklami, un malware di tipo dropper che installa un proxyware sul sistema:

- Nel caso Peer2Profit, il malware verifica se il client proxy è in esecuzione sull’host e può utilizzare la funzione “p2p_start()” per attivarlo. Gli operatori malevoli prenderebbero di mira anche i server MS-SQL vulnerabili per installare i client Peer2Profit.

- Nel caso di IPRoyal, il malware installa la versione CLI del client in modo che il processo venga eseguito in background.

In tutti i casi gli attori delle minacce si mettono nelle condizioni di utilizzare questi proxy per attività illegali senza che la vittima ne sia a conoscenza (l’attaccante può ottenere profitti designando il proprio indirizzo e-mail) sfruttando le risorse del sistema infetto, così come fanno i CoinMiner.

I consigli dei ricercatori

“Gli utenti dovrebbero astenersi dall’installare programmi da fonti sconosciute. Se i loro sistemi sono installati con server database, dovrebbero gestire i criteri di controllo dell’accesso e le impostazioni delle credenziali dell’account in modo appropriato. Inoltre, V3 dovrebbe essere aggiornato all’ultima versione in modo da prevenire l’infezione da malware.”, consigliano i ricercatori di sicurezza di Ahnlab.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.