Dormant Colors, un malware diffuso per le estensioni browser, secondo un rapporto di Guardio Labs, sarebbe stato scoperto nell’ultimo lotto di estensioni di Chrome.

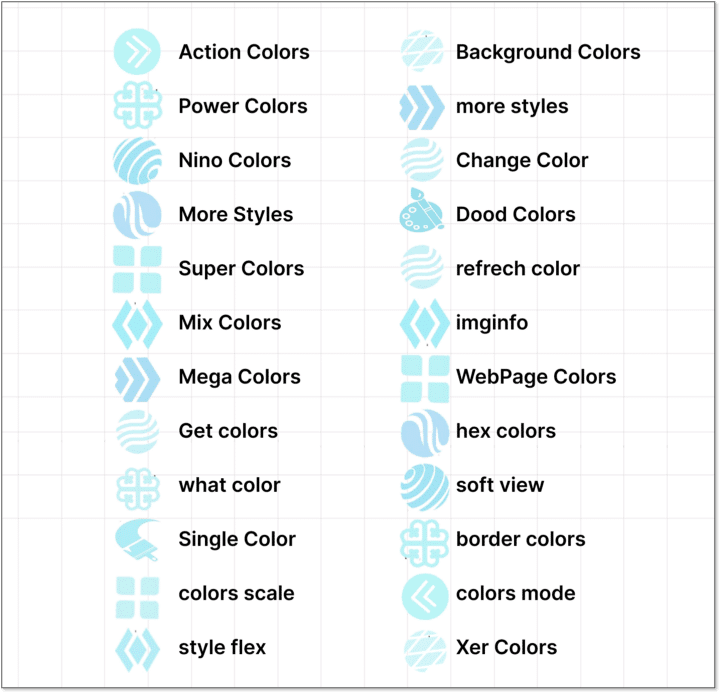

Si tratterebbe di un adware distribuito su 30 diverse estensioni disponibili gratuitamente negli store sia per Microsoft Edge che per Google Chrome contando oltre un milione di download.

I ricercatori sospetterebbero anche che le estensioni possano indirizzare gli utenti a siti di phishing per carpire credenziali di accesso, oltre che inserire annunci in pagine standard e aggiungere link di affiliazione a siti Web di commercio elettronico per generare guadagni abusivi a favore degli sviluppatori.

L’infrastruttura C2

La catena di infezione inizierebbe quando le estensioni apparentemente innocue spacciate come modificatori degli stili dei caratteri e dei colori degli sfondi delle pagine Web vengono installate.

Come in molte altre campagne malevole, gli annunci pubblicitari sono uno dei metodi di distribuzione più sfruttati (malvertising) per indurre a cliccare il bottone d’installazione.

Nel loro stato iniziale, le estensioni risulterebbero innocue in quanto ricche di funzioni legittime di libreria relative al colore e allo stile. È questo che ingannerebbe i controlli di sicurezza degli store.

Una volta installate, però, una serie di reindirizzamenti porterebbe a scaricare script dannosi con codice offuscato, tramite il sideloading di codice dagli elementi di stile generati.

L’adware in background dirotterebbe la cronologia di navigazione o di ricerca dell’utente, inserendo annunci nelle pagine Web a cui si accede, caricando il codice malevolo mentre elude con successo il rilevamento.

Secondo quanto riportato dal report, dopo aver rubato i dati del browser dell’utente e averli trasmessi a un server C2, gli attaccanti riuscirebbero a prendere di mira domini e singoli utenti tramite risultati di ricerca falsi, dirottamenti di siti Web e campagne spear phishing successive.

Di seguito un esempio di dirottamento della ricerca.

Consigli

Per proteggersi dal pericolo di installare estensioni web contraffatte come queste che infettano i computer tramite i browser, si consiglia di:

- installare le estensioni solo da fonti attendibili;

- mantenere sempre aggiornati browser e estensioni;

- prestare attenzione alle autorizzazioni che si concedono alle estensioni;

- usare protezioni antivirus affidabili.

Sia Microsoft che Google hanno rimosso le estensioni dannose. Tuttavia, l’attenzione deve restare sempre massima. Non si può escludere che campagne simili non possano ripresentarsi ancora.