Sommario

Non è una novità che su Internet ci siano persone disposte a scoprire qualsiasi tipo di password. Naturalmente, a meno che non siate politici di alto livello o celebrità, non avete molto di cui preoccuparvi, ma non fa mai male avere una buona protezione. Per questo motivo, quello che vi diremo qui di seguito potrebbe interessarvi, poiché vi diremo quanto tempo ci vuole perché un hacker scopra la vostra password.

La vostra password può essere scoperta in pochi secondi

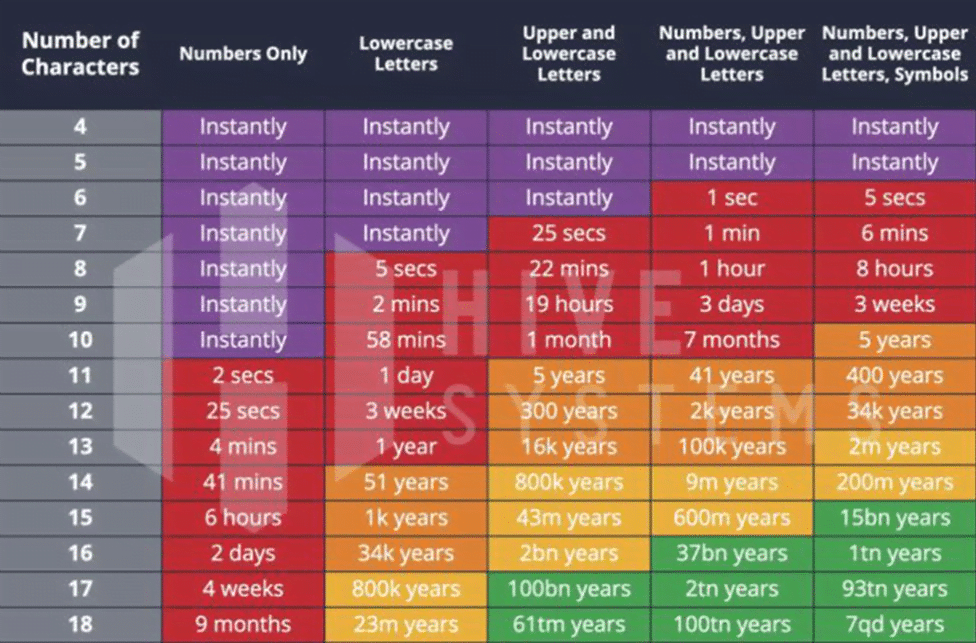

Quando create un nuovo account su un sito web o un servizio, è importante prestare attenzione alle indicazioni che vi danno sulle password. Molti siti danno alcuni consigli su come migliorare la protezione della password e tutto ciò grazie all’uso di caratteri speciali e numeri. In effetti, è fondamentale avere una password forte, altrimenti un hacker può rubare il vostro account in pochi secondi. La società di cybersicurezza Hive Systems ha preparato un nuovo studio in cui ha mostrato, più o meno, quanto tempo impiega un hacker a conoscere la vostra password. La tabella seguente mostra il tempo e due varianti che determinano in modo esponenziale se l’autore del reato impiega più o meno tempo a violare questa misura di sicurezza prima di entrare in possesso di tutti i dati in essa contenuti.

Ecco quanto tempo impiegherebbe un hacker a ottenere la vostra password

Come si può vedere appena sopra, i dati da considerare per valutare la vulnerabilità della password sono il numero di caratteri e la combinazione di lettere, numeri e caratteri speciali. Come si può notare, le password con soli numeri sono le più facili da indovinare. E meno sono, peggio è per l’utente, come abbiamo già detto quando abbiamo parlato delle password più utilizzate su Internet.

Come creare la password più forte

La verità è che per gli hacker è necessario un hardware potente per riuscire a “rompere” diverse password, soprattutto perché non sanno quanto sia alto il livello di sicurezza degli account che vogliono avere a disposizione. Ma l’importante non è preoccuparsi dell’attrezzatura utilizzata, bensì di avere gli strumenti necessari per evitare ogni tipo di attacco informatico.

Pertanto, secondo i dati di Hive Systems, una password minimamente forte dovrebbe avere 11 caratteri, tra cui lettere maiuscole, lettere minuscole, numeri e simboli. Secondo la tabella, una password di questa portata richiede 34 anni per essere decifrata, un lasso di tempo sufficiente per cambiarla più volte e tenere sotto controllo la sicurezza nel tempo.

Nel caso in cui si desideri qualcosa di più semplice e si rifugga dai numeri, l’opzione migliore è quella di impostare una password di 12 caratteri con lettere maiuscole e minuscole, che richiede 24 anni per essere scoperta e la cui probabilità aumenta di quasi dieci volte se si aggiungono alcuni numeri alla formula.