Sommario

I ricercatori Fortinet avrebbero scoperto di recente una campagna malevola che tramite un nuovo malware botnet (con funzionalità di scanner e brute forcer per piattaforme CMS) scritto nel linguaggio di programmazione Golang starebbe prendendo di mira siti Web WordPress self-hosted nel tentativo di forzare password amministrative per assumere il controllo completo degli obiettivi.

Un’eventuale compromissione potrebbe comportare diversi scenari di attacco successivi e pesanti ripercussioni in considerazione della popolarità del CMS WordPress e del bacino utenze a livello globale.

La catena d’attacco

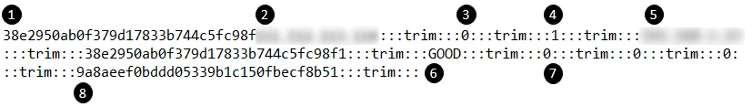

Il nuovo malware botnet chiamato GoTrim dai ricercatori (perché verrebbe utilizzata la stringa ” :::trim:::” per dividere i dati comunicati da e verso il server C2), utilizzerebbe una rete di bot per eseguire attacchi brute force in modo distribuito contro il target designato.

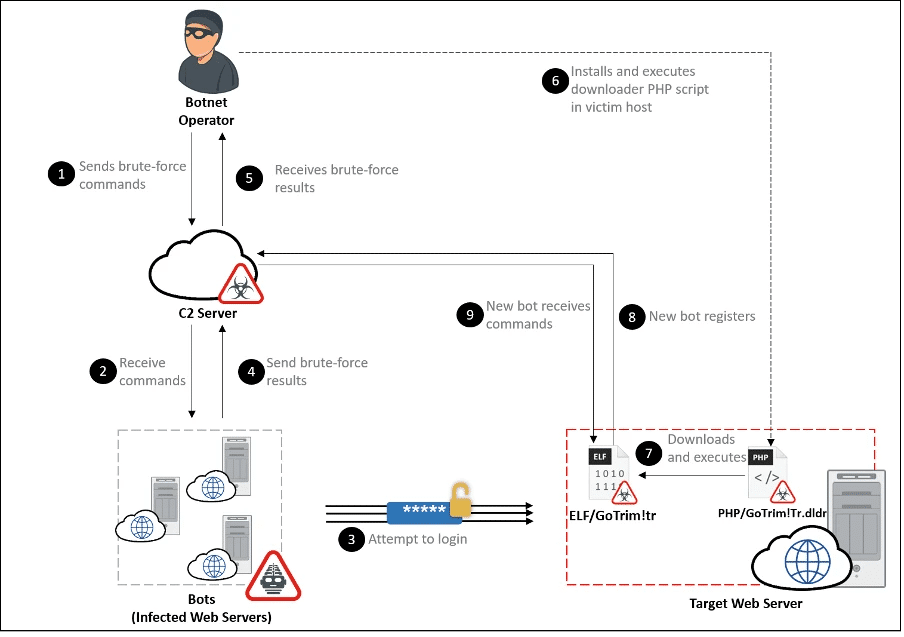

Secondo lo schema d’attacco ricostruito in figura, l’operatore malevolo fornirebbe un elenco di siti Web bersaglio e una serie di credenziali. Il malware proverebbe quindi a connettersi su ciascuno di questi siti tentando di forzare gli account amministrativi tramite le credenziali ricevute.

In caso di successo, GoTrim accederebbe al sito violato per installare un client bot (tramite uno script downloader PHP per recuperare il client bot da un URL hardcoded), segnalando la nuova infezione al server C2 e restando in attesa di ricevere ulteriori comandi dagli attaccanti, espandendo così la botnet.

Infine GoTrim per nascondere le proprie tracce non manterrebbe la persistenza nel sistema infetto ma piuttosto eliminerebbe lo script PHP e il componente brute force.

Comunicazione e comandi C2

GoTrim comunicherebbe con il suo server di comando e controllo secondo due modalità (e scambiando i dati crittografandoli tramite AES-GCM con una chiave derivata da una passphrase incorporata nel file binario dello stesso malware):

- una modalità client, in cui si inviano richieste HTTP POST al server C2;

- una modalità server (impostazione predefinita solo se l’indirizzo IP della vittima risulta essere pubblico), in cui si avvia un server HTTP per l’ascolto delle richieste POST in arrivo.

I comandi crittografati inviati al bot GoTrim consentirebbero di:

- Rilevare i CMS. GoTrim tenta di identificare se viene utilizzato sul sito Web in esame uno dei quattro CMS tra WordPress, Joomla!, OpenCart e DataLife Engine, controllando stringhe specifiche nel contenuto della pagina web;

- convalidare le credenziali fornite rispetto ai domini WordPress e OpenCart;

- Terminare il malware.

Tecniche di evasione

Per quanto riguarda le tecniche di evasione impiegate è interessante notare che GoTrim sarebbe in grado di:

- prendere di mira solo siti Web WordPress self-hosted, poiché i provider WordPress gestiti solitamente implementano più misure di sicurezza per monitorare, rilevare e bloccare i tentativi di attacchi brute force rispetto ai quelli self-hosted;

- rilevare le tecniche anti-bot utilizzate dai provider di web hosting e CDN, come Cloudflare e SiteGround;

- cercare di imitare le richieste legittime di Mozilla Firefox su Windows a 64 bit utilizzando le stesse intestazioni HTTP inviate dal browser e supportando gli stessi algoritmi di codifica dei contenuti: gzip, deflate e Brotli;

- rilevare la presenza di plug-in CAPTCHA in siti WordPress, riuscendo a caricare il risolutore per alcuni di questi plugin.

Possibili mitigazioni del rischio

Poiché le campagne di attacchi brute force possono comportare non solo la violazione dei server ma anche la distribuzione di malware, per mitigare la minaccia GoTrim, Fortinet consiglia ai proprietari di siti WordPress di:

- utilizzare password amministrative complesse difficili da forzare;

- di aggiornare il software CMS di base e tutti i relativi plug-in presenti sui propri siti all’ultima versione disponibile. Ciò ridurrebbe anche il rischio di infezioni da malware che sfruttano eventuali vulnerabilità non sanate.

E ammonisce

“Sebbene questo malware sia ancora un work in progress, il fatto che abbia un brute force WordPress perfettamente funzionante combinato con le sue tecniche di evasione anti-bot lo rende una minaccia da tenere d’occhio, specialmente con l’immensa popolarità del CMS WordPress, che alimenta milioni di utenti di siti web a livello globale“.

Secondo il rapporto, la campagna malware GoTrim individuata nel settembre 2022 sarebbe purtroppo ancora in corso.