L’anonimato e la privacy degli utenti internet hanno attirato notevole attenzione negli ultimi anni. Un problema fondamentale della privacy è che la posizione geografica di un utente può essere individuata se il suo indirizzo IP è stato rilevato, dando all’aggressore una posizione in tempo reale relativamente precisa.

Nella maggior parte dei casi, queste informazioni sono sufficienti per un utente malintenzionato, per avvicinarsi e eventualmente determinare la posizione dell’utente mediante l’implementazione di metodi di tracciamento tradizionali.

Le soluzioni di anonimato attualmente disponibili, tra cui il progetto di routing per onioni (TOR), i server proxy e le reti private virtuali (VPN), mirano a mitigare questo problema tramite il routing del traffico di rete attraverso un singolo o più nodi di terze parti.

Ciò impedisce a un utente malintenzionato di determinare l’origine reale o la destinazione di un pacchetto di dati. Questo approccio è efficace nell’eliminare un utente dai siti web che sta visitando, ma è poco per guardare la posizione geografica dell’utente, in quanto l’aggressore può ancora rilevare VPN o il traffico di Tor emergenti dalla connessione di rete dell’utente.

Di conseguenza, è necessario un sistema per interrompere l’associazione tra l’indirizzo IP di un utente e la sua posizione geografica.

Un documento pubblicato di recente ha introdotto μProxy, una soluzione poco costosa che può risolvere questo problema e rompere l’associazione tra l’indirizzo IP di un utente e la sua posizione geografica corrispondente.

μProxy promuove l’anonimato di posizione degli utenti di Internet attraverso un set arbitrario di nodi Wifi interconnessi che trasmette il traffico degli utenti. Il relè si estende tra l’utente e la rete di destinazione, a cui egli sceglie di connettersi, ad es. una rete Wi-Fi pubblica.

Il traffico di rete sembra emergere dall’ultimo dispositivo lungo il percorso dei nodi di relè. Se un aggressore tenta di rintracciare l’indirizzo IP dell’utente, sarà in grado di determinare solo l’indirizzo IP dell’endpoint del relay. Un ulteriore monitoraggio richiederà di individuare la posizione di un numero arbitrario di nodi di relè (questi sono nodi di relay potenzialmente segreti), che avrebbero generato un raggio di ricerca esponenzialmente ingrandito. Tale raggio di ricerca è ben al di là delle capacità dei più avversari.

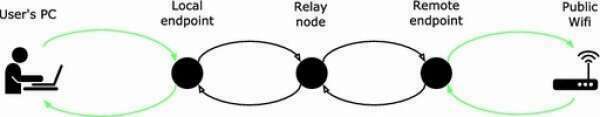

Ed ecco allora come funziona μProxy. rappresenta una serie di nodi Wifi che formano un “relay Wifi” con una topologia a catena “daisy chain”, come illustrato nella figura seguente. Il relay ha un paio di endpoint; un endpoint locale a cui l’utente si connette e un endpoint remoto che si connette a Internet, ad es. tramite una rete pubblica Wifi. Tra i due endpoint, un gruppo di nodi di relè indirizza il traffico di rete. Nella maggior parte dei casi ci saranno nodi di relè N, piuttosto che il singolo nodo di relè illustrato nella figura sottostante. Gli hotspots nascosti di Wifi vengono trasmessi tramite singoli nodi, lungo il relè Wifi, realizzati con i moduli ESP. Questi moduli vengono impiantati fisicamente lungo il percorso che collega tra le posizioni dei due endpoint del relè. Viene creato un tunnel per inoltrare senza sosta il traffico di rete tra i due endpoint. Ognuno di questi moduli si collegherà al nodo del modulo in avanti lungo la catena dei nodi di relè, accettando una connessione in entrata dal nodo del modulo precedente. La capacità di ESP di funzionare sia come client Wifi, sia come punto di accesso contemporaneamente contrassegna l’infrastruttura di base di μProxy.