Microsoft ha annunciato l’arrivo del suo nuovo assistente Microsoft 365 Copilot su OneNote a novembre. Copilot, presentato in precedenza quest’anno, permetterà di generare liste, redigere piani, riscrivere note e molto altro direttamente all’interno di OneNote. Questa funzionalità sarà lanciata il 1° novembre per i clienti Microsoft 365 con particolari piani aziendali ed enterprise. OneNote sarà tra le applicazioni di lancio, come indicato in una roadmap di Microsoft 365.

Un piccolo gruppo di clienti Microsoft 365 Enterprise ha testato il nuovo sistema Copilot negli ultimi sei mesi in applicazioni come Word, Excel e PowerPoint. Microsoft ha annunciato a luglio che prevede di addebitare 30 dollari al mese per utente per l’accesso a Copilot una volta lanciato a novembre. Nonostante il prezzo elevato per le funzionalità AI, Microsoft punta su questa caratteristica per cambiare radicalmente il modo in cui vengono creati i documenti Office.

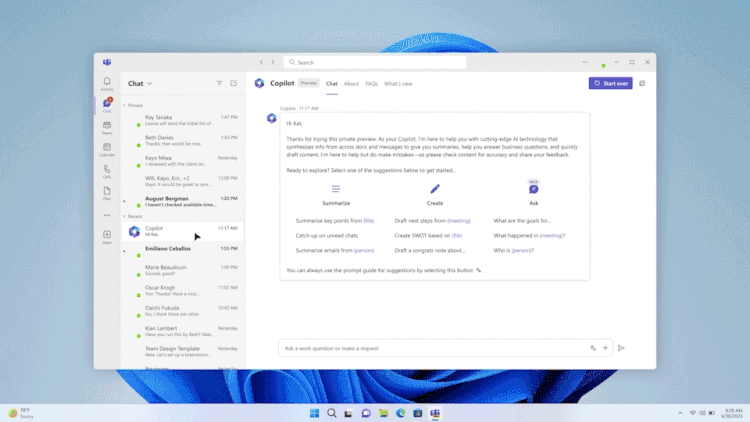

Copilot in OneNote sarà disponibile nella sezione “home ribbon” dell’app e apparirà come un pannello laterale sulla destra. Sarà in grado di riassumere pagine, sezioni di note o anche il testo selezionato. Copilot potrà anche creare liste di cose da fare dalle note, creare piani per eventi e riunioni o funzionare come un chatbot per rispondere alle domande.

Microsoft sta anche pianificando di portare il suo sistema Copilot alla versione consumer di Microsoft 365 nel prossimo anno. Data la vasta utenza di OneNote tra studenti e consumatori, è facile immaginare che sarà una delle prime app a ricevere Copilot anche per i consumatori. OneDrive riceverà anche una grande revisione con l’integrazione di Copilot in futuro.

Generative AI e Microsoft Copilot: sicurezza e prevenzione dell’esposizione dei dati

Microsoft Copilot, descritto come uno degli strumenti di produttività più potenti al mondo, è un assistente AI integrato in tutte le app di Microsoft 365. Tuttavia, la sua capacità di accedere a tutto ciò che un utente ha mai lavorato in 365 solleva preoccupazioni per la sicurezza delle informazioni. Copilot può cercare e compilare dati da documenti, presentazioni, email, calendari, note e contatti. Questo accesso a dati sensibili rappresenta un problema per i team di sicurezza delle informazioni, in quanto Copilot può accedere a tutti i dati sensibili accessibili da un utente, che spesso è eccessivo.

La funzionalità di generazione di contenuti di Copilot può anche creare nuovi dati sensibili che devono essere protetti. Con l’evoluzione dell’AI, la capacità degli esseri umani di creare e condividere dati ha superato la capacità di proteggerli. L’AI generativa amplifica questo problema. È essenziale avere una chiara comprensione della postura di sicurezza dei dati prima del lancio di Copilot. Varonis, una piattaforma di sicurezza dei dati, può aiutare le organizzazioni a indirizzare i maggiori rischi di sicurezza associati a Copilot con poco o nessuno sforzo manuale.