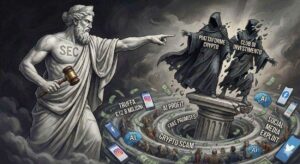

Le numerosissime denunce raccolte dai Centri Operativi della Polizia Postale distribuiti sul territorio nazionale dimostrano come il fenomeno dei falsi investimenti offerti via web sia ormai in grande ascesa e il recente smantellamento da parte della Polizia di Stato di una sofisticata organizzazione criminale che gestiva il riciclaggio internazionale dei profitti illeciti derivanti da frodi via trading online ne è un ulteriore prova.

“È stato riscontrato un notevole incremento del numero di portali online truffaldini che presentano investimenti redditizi con costi di ingresso in apparenza irrisori e rendimenti enormi riscontrabili anche nel medio e breve termine. Molto frequenti sono le chiamate telefoniche e l’invio di sms di truffatori che, impersonando le vesti di broker d’assalto, riescono a persuadere la vittima prescelta della convenienza dell’affare. In alcuni casi è la stessa vittima a contattare i truffatori, in quanto attratta da banner pubblicitari confezionati con grafiche ed annunci altamente suggestivi“, si legge nel rapporto della Postale.

Cosa leggere

Falso trading online, modus operandi

“Grazie ad abili manipolazioni le vittime si spogliano talvolta di ingenti patrimoni frutto di un’esistenza di lavoro, credendo nella promessa di facili guadagni conseguiti in maniera del tutto lecita ma di fatto inesistenti.“, continua la Polizia Postale.

Il modus operandi è solitamente il seguente:

- Il cliente viene convinto, telefonicamente o online, da un presunto intermediario finanziario accreditato, ad investire anche una somma iniziale di poche centinaia di euro promettendo grandi guadagni.

- Dopo aver ricevuto il denaro investito, il falso broker, per convincere la vittima a investire sempre di più, simula operazioni finanziarie che generano piccole rendite, ma nel momento in cui la vittima decide di ricavare gli utili guadagnati, il presunto intermediario fa perdere le proprie tracce impossessandosi, indebitamente, dell’intero capitale investito;

- i depositi vengono richiesti in criptovalute o con bonifici verso conti offshore allo scopo di rendere difficile la rintracciabilità delle transazioni bancarie.

L’operazione TradeScam

L’operazione investigativa iniziata nel 2019, nominata TradeScam, avrebbe portato ad individuare un’organizzazione criminale gerarchizzata che agiva con l’intento di riciclare il denaro proveniente dalle truffe dei falsi investimenti online ai danni di ignari utenti.

Particolarmente complesso sarebbe stato il lavoro svolto dalla Polizia Postale, nell’ambito di una cooperazione internazionale, finalizzato alla ricostruzione dei vari flussi finanziari.

Sarebbe inoltre emerso che il gruppo criminale aveva una fitta rete di rapporti con società che ospitavano falsi siti di pubblicità di trading (ora oscurati) utilizzati per recuperare illecitamente le generalità lasciate dalle vittime interessate ad investire.

I consigli della Polizia Postale

Si raccomanda sempre di diffidare da chi propone facili guadagni e investimenti di ulteriore denaro per sbloccare somme già versate. Qualora si volesse seriamente operare tramite piattaforme di trading online, occorre preventivamente assicurarsi che siano certificate dalla CONSOB e dalla Banca d’Italia, ricercare le recensioni riferite alle società di trading d’interesse e consultare la sezione “Warning and publications for investors” dell’ESMA (European Securities and Markets Authority).

Si consiglia altresì di:

• Non condividere mai informazioni personali via telefono né consegnare password e dati di accesso a terzi;

• non prendere mai in considerazione o accettare passivamente l’installazione di software che consentano di controllare da remoto i propri dispositivi.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.