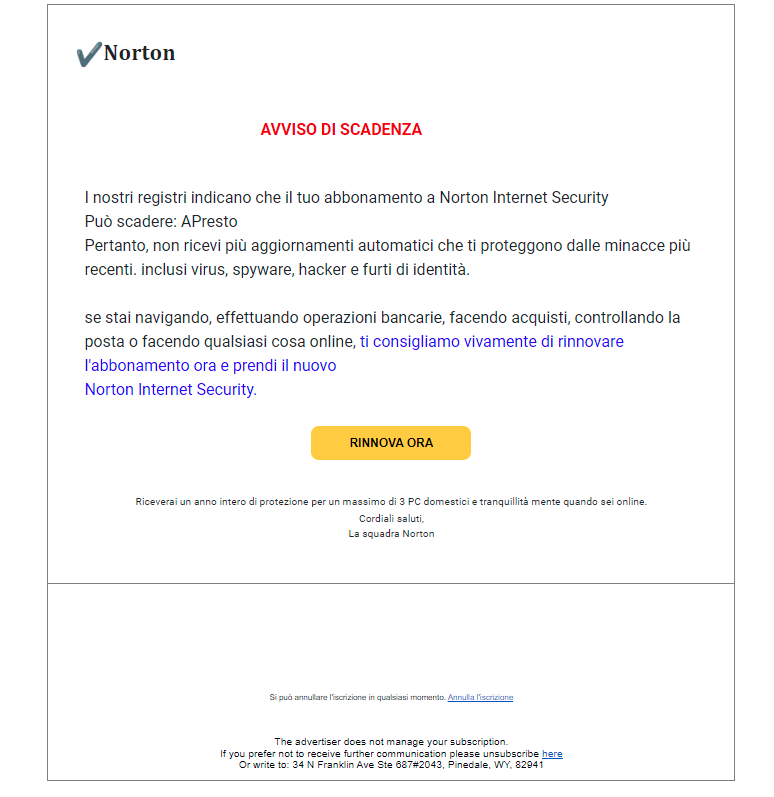

Sono ripresi i tentativi di phishing che sembrano essere un avviso di scadenza dell’abbonamento a Norton Internet Security e che in realtà hanno invece l’obiettivo di rubare soldi ai malcapitati.

Il messaggio “IL TUO ABBONAMENTO SCADRA’ ” sembra provenire da Norton, uno dei fornitori leader di antivirus, e notifica all’utente il rischio di non ricevere più aggiornamenti automatici per la protezione dalle minacce malware e dei furti d’identità se non si procede al rinnovo dell’abbonamento del pacchetto aggiornato.

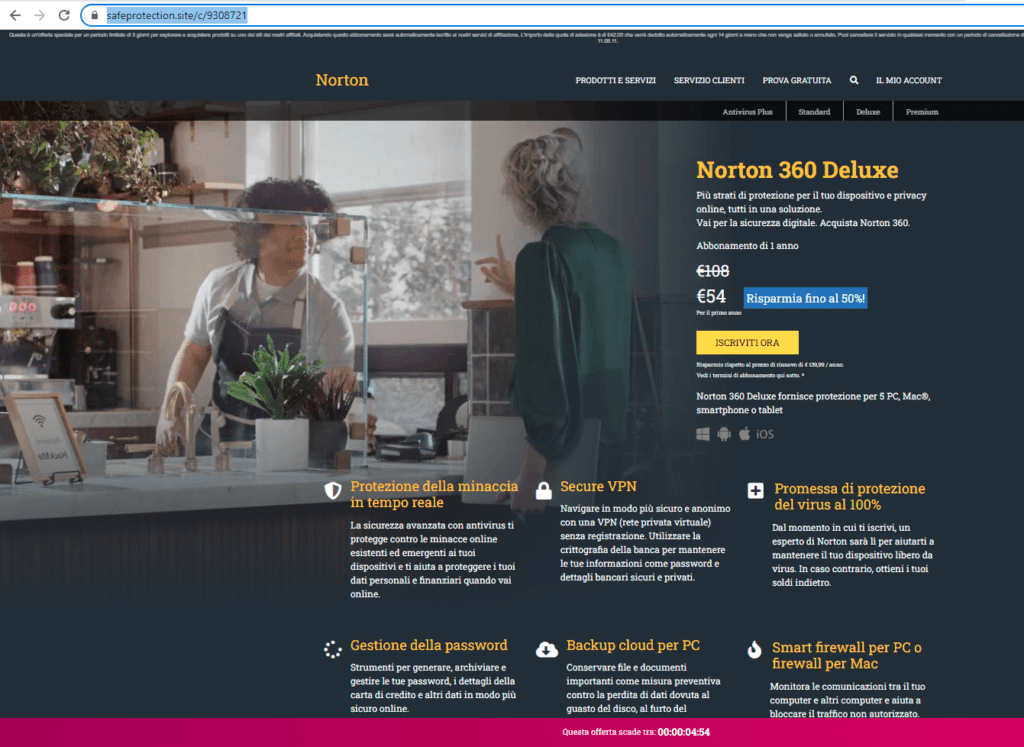

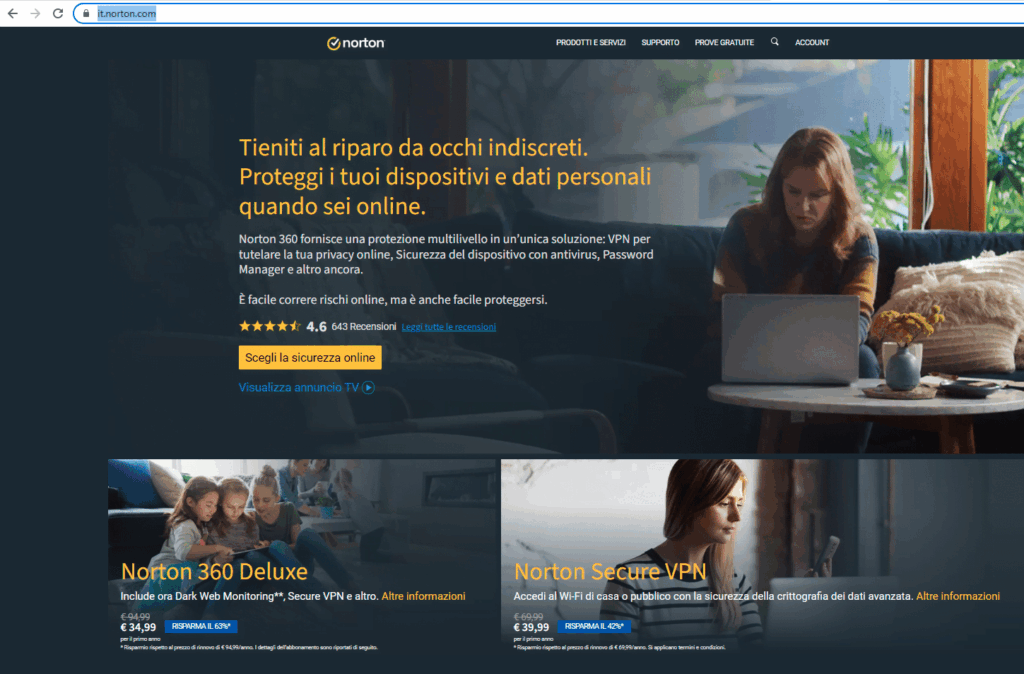

L’utente viene quindi invitato ad accedere ad una falsa pagina del vendor per procedere all’acquisto del prodotto. Cliccando sul tasto “RINNOVA ORA” infatti si viene indirizzati verso una falsa pagina “https://safeprotection[.]site/c/9306721” (il portale ufficiale di Norton per l’Italia è https://it.norton.com/).

La pagina di landing (visualizzabile sia in versione desktop che su dispositivi mobili) altro non è che una riproduzione molto verosimile del portale legittimo.

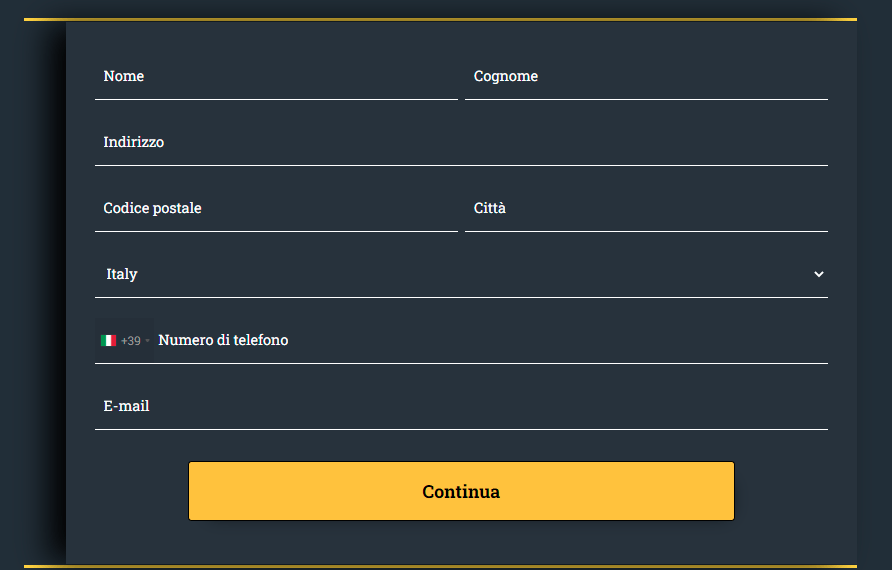

Il pacchetto di punta dell’azienda “Norton 360 Deluxe” viene sponsorizzato con uno sconto promozionale (offerta a scadenza) del 50% (per un totale di €54,00) previa nuova iscrizione con l’inserimento di diversi dati personali obbligatori (Nominativo, indirizzo, telefono, email).

Analisi della pagina di Landing

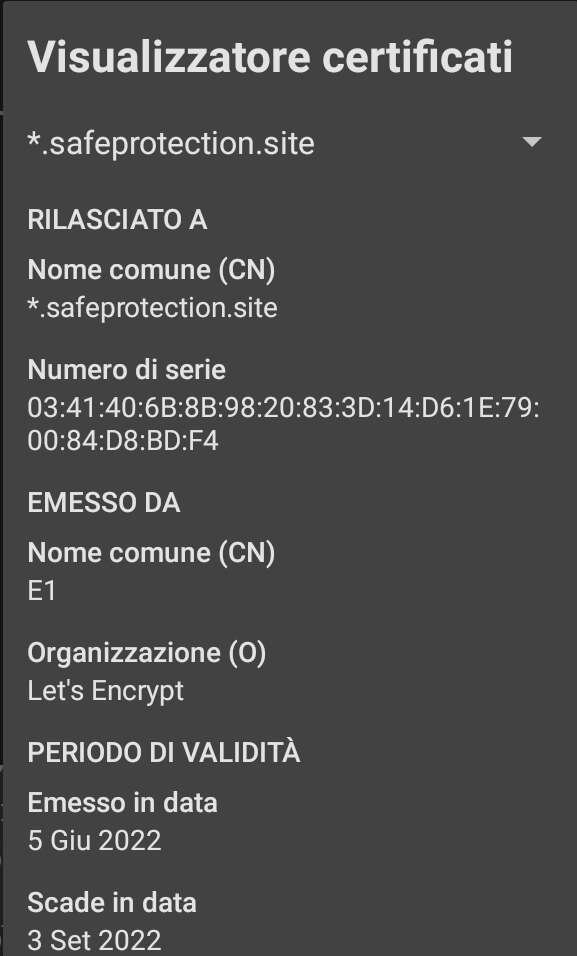

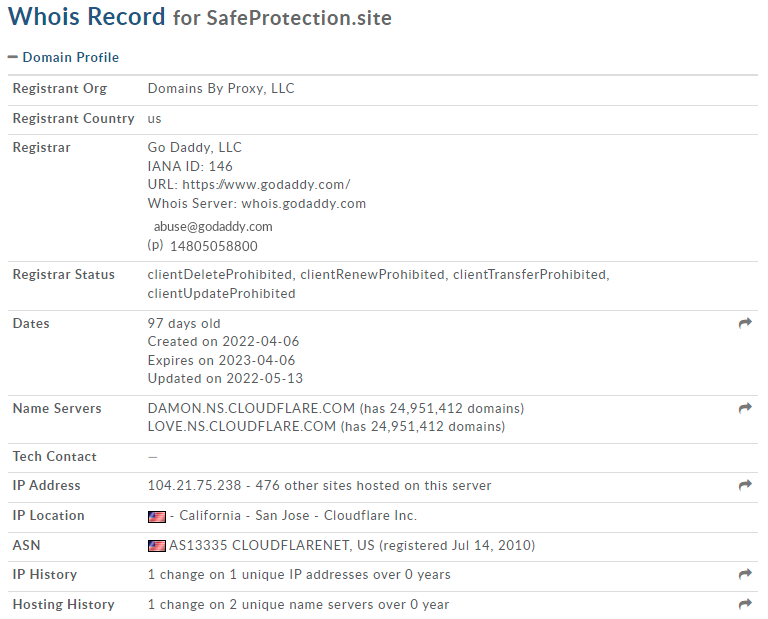

Il sito falso in oggetto (“https://safeprotection[.]site”) possiede un certificato SSL rilasciato dall’autorità di certificazione non-profit Let’s Encrypt e risiede in un dominio registrato dall’hosting provider Go Daddy per conto di un soggetto non identificato.

(Il certificato SSL del sito ufficiale “https://it.norton.com” è rilasciato dall’autorità di certificazione DigiCert mentre il relativo dominio risulta registrato per conto della NortonLifeLock dal provider MarkMonitor)

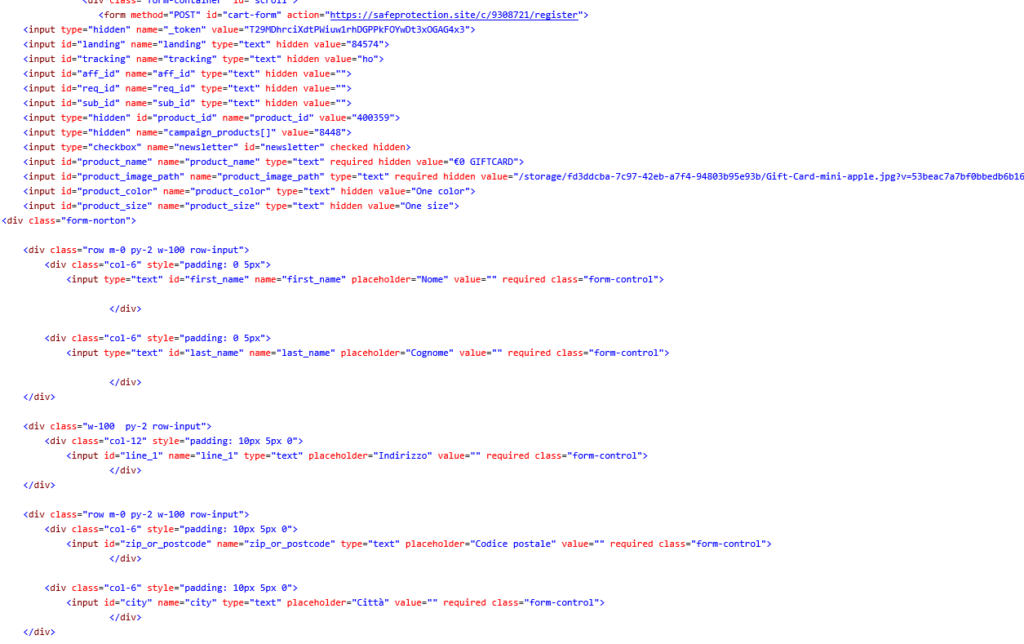

Inserendo i propri dati sul form in calce alla pagina per effettuare la nuova iscrizione, una volta cliccato il tasto continua, questi verranno in realtà inviati tramite il metodo “POST” su un server in ascolto sullo stesso dominio e utilizzati dagli attaccanti per scopi facilmente immaginabili.

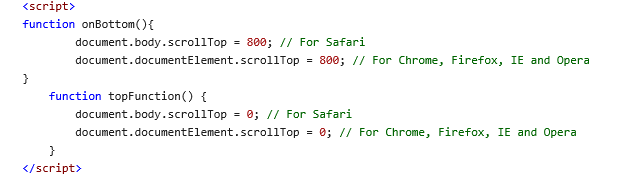

Da ulteriori analisi degli script iniettai all’interno del codice html della pagina si è potuto inoltre constatare che vengono fatti dei controlli di integrità sui dati inseriti nel modulo di iscrizione ed è prevista anche una configurazione per la visualizzazione della stessa pagina sui principali browser.

Un altro dettaglio osservato è che tutti i menu presenti nell’homepage non sono cliccabili. L’unico tasto che risulta attivo è quello in giallo “ISCRIVITI ORA” che rimanda tramite un attributo “href=#scroll” sempre al modulo d’iscrizione in calce alla pagina.

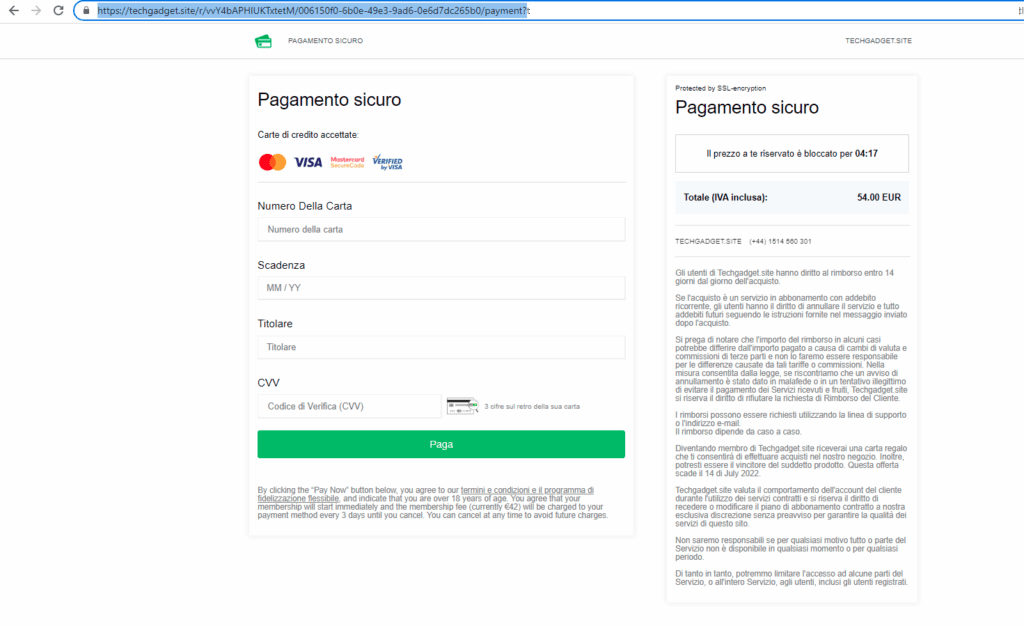

La pagina di cash out

Una volta confermato il form di iscrizione, l’utente viene reindirizzato verso una pagina (terza) di cash out per il versamento della presunta quota promozionale dovuta per il rinnovo. Leggendo attentamente le clausole a corredo si attiverebbe in realtà un non meglio specificato abbonamento (non si sa a cosa!).

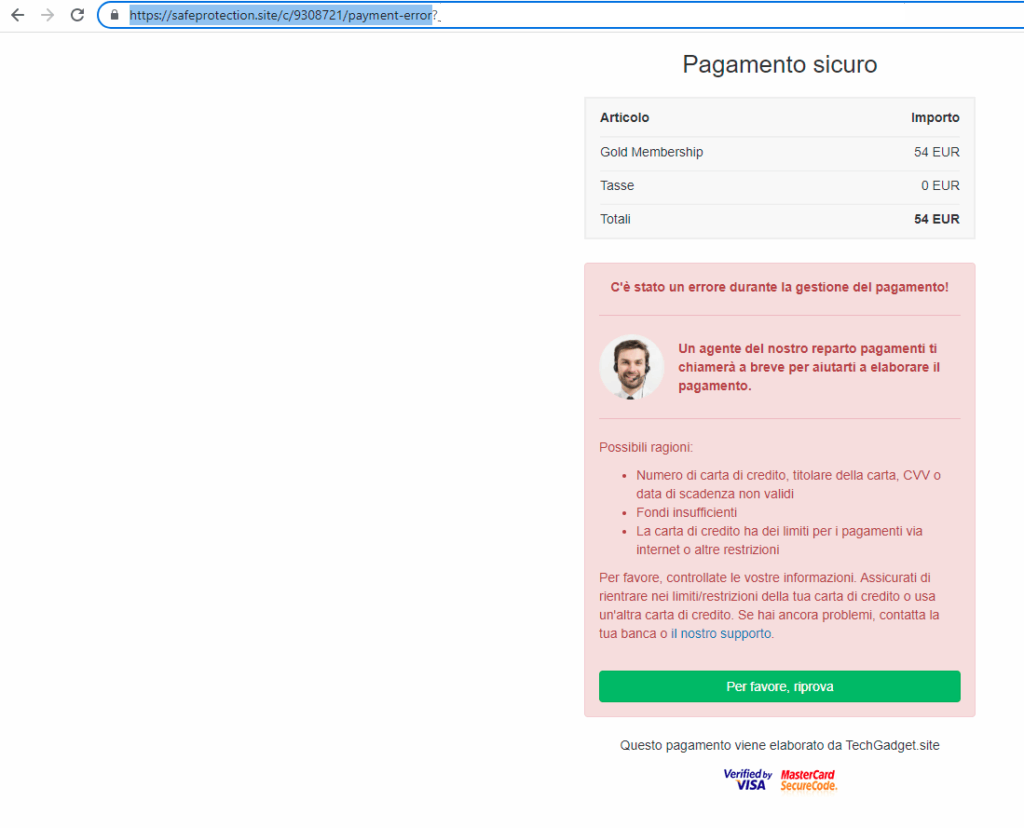

In tutti i casi la compilazione e la conferma del modulo “Pagamento sicuro“, successivamente ad un controllo di integrità dei valori della carta di credito inseriti, portano verso una pagina di errore che invita a riprovare l’operazione (in realtà con i dati appena inseriti, i truffatori possono procedere per conto del titolare a qualsiasi tipo di acquisto, limitato solo dal plafond disponibile della carta di credito).

Essendo oramai già stati memorizzati tutti i dati e recapiti dell’utente, non si può escludere che la truffa possa ulteriormente proseguire anche per via telefonica, SMS, messaggistica istantanea o posta tradizionale.

Hai subito una truffa online? Vuoi segnalarci un reato o un sito Internet illegale nel clear o nel dark web? Scrivi alla nostra redazione.