Sommario

Secondo la descrizione fatta da Mobile World, una campagna fraudolenta sarebbe in corso su Instagram veicolata tramite un messaggio di richiesta di aiuto inviato da un contatto per una assistenza apparentemente innocua.

Noi di Matrice Digitale abbiamo voluto capire meglio di cosa si tratta e quali rimedi adottare per proteggersi.

Come funziona il raggiro

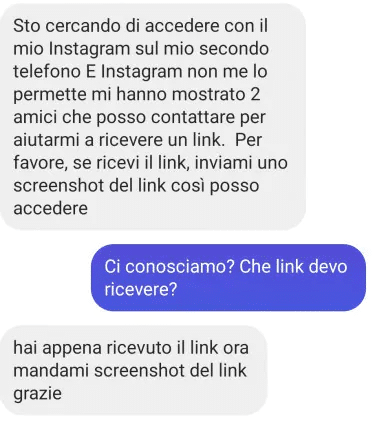

Nel testo del messaggio, lo scammer afferma di non essere in grado di accedere al proprio account da un secondo telefono. Chiede pertanto aiuto alla potenziale vittima, pregandola di condividere con uno screenshot il link ricevuto via SMS.

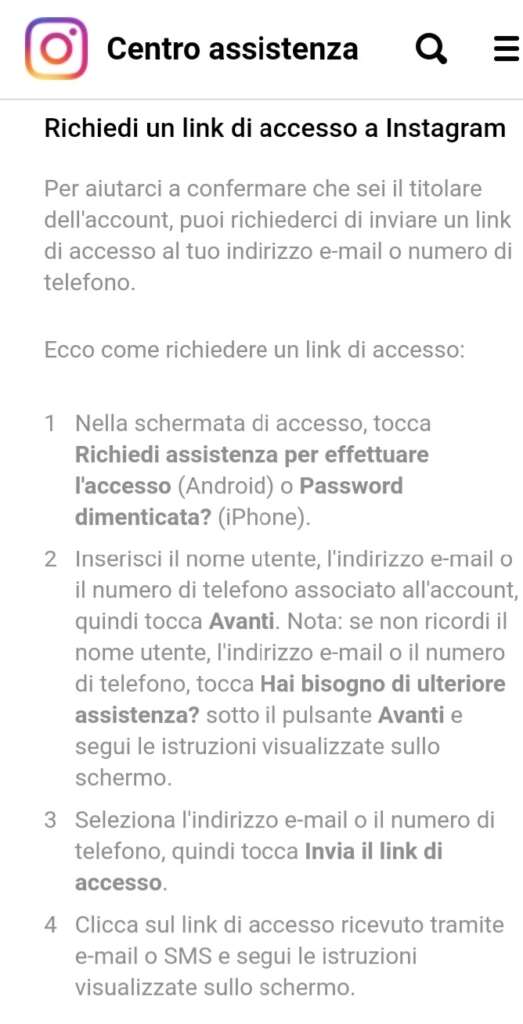

In realtà il collegamento ipertestuale in oggetto della discussione potrebbe consentire di effettuare il login al social network senza essere in possesso di alcuna credenziale, secondo un metodo di ripristino legittimo previsto dalla stessa piattaforma per confermare la titolarità dell’account.

Infatti il criminale in tal modo, già in possesso del numero di telefono della vittima (ad esempio precedentemente carpito con tecniche di ingegneria sociale) sfruttando il servizio di assistenza “richiedi un link di accesso a Instagram“ che non richiede password, potrebbe attivare la procedura per inviare via sms il link alla vittima stessa. Successivamente ricevendo (come richiesto) un feedbak con lo screenshot, potrebbe pertanto in autonomia procedere a reimpostare illecitamente l’accesso all’account del legittimo proprietario, rubandone di fatto la proprietà.

Ecco riassunto lo schema seguito dall’attaccante:

- fa una ricognizione dei numeri di cellulare target;

- richiede un falso supporto all’interlocutore prescelto;

- richiede a Instagram, per conto della vittima, un link di accesso senza password fornendo il numero cellulare del target (Instagram invia un link via SMS al malcapitato);

- richiede alla vittima uno screenshot del messaggio SMS contenente il link;

- sfrutta l’accesso tramite link senza password di Instagram per prendere possesso dell’account della vittima.

Purtroppo, è oramai assodato come le truffe sui social network non siano più una novità, pertanto è sempre bene prepararsi al meglio per evitare di cadere vittima delle frodi.

Cosa potrebbe accadere

Abbiamo chiesto un commento al consulente informatico forense Paolo Dal Checco.

“Nella mia attività d’informatico forense ricevo quasi quotidianamente richieste di aiuto da clienti cui sono stati sottratti i profili Instagram, Facebook ma anche di altri social network, spesso a causa di protezione insufficiente sui loro account. Ciò che succede dopo il furto del profilo può variare dal ricatto all’utilizzo dello stesso per compiere altre frodi, per caricare materiale pedopornografico e far disabilitare l’account, per attivare campagne di marketing o altro ancora. Tutte attività che possono anche arrivare a far chiudere l’account.”

Come difenderci

“La protezione totale non esiste” , continua Dal Checco, “ma sicuramente è importante abilitare l’autenticazione a due fattori, con un’App come Google Authenticator oppure direttamente dall’App su smartphone del social network che intendiamo proteggere. Ovviamente non basta, dobbiamo anche in ogni caso fare attenzione ai link che riceviamo, perché una pagina di phishing può superare la protezione 2FA banalmente facendo inserire alla vittima il secondo fattore. Per questo motivo, mai cliccare su link anche se ricevuti da amici o contatti, né fornire codici o link che abbiamo ricevuto, anche se la richiesta arriva da persone fidate, dato che il loro profilo potrebbe a sua volta essere stato compromesso.

Mai condividere i codici di autenticazione

“Così come avviene per Whatsapp – ove il furto dell’account spesso si verifica proprio con la ricezione di un SMS con un codice di autenticazione e la richiesta da parte di un nostro contatto di girarglielo – ” , rimarca l’esperto, “anche per Instagram è possibile tentare il recupero dell’account tramite messaggi di testo e, quindi, convincere la vittima a inviarci ciò che ha ricevuto: per questo motivo, mai inviare codici ricevuti a terzi e molta attenzione anche quando li si inserisce in un sito web.”.

Non sottovalutare mai le notifiche di avvertimento

“Altro errore comune” , conclude Paolo Dal Checco, “che incontro durante le attività di perizia informatica per vittime di furto di account, il sottovalutare le notifiche di avvertimento che i social network inviano quando rilevano qualcosa di anomalo sul profilo. Una richiesta di conferma su di un accesso avvenuto, ad esempio, dagli Stati Uniti, ma siamo in Italia, non consideriamolo come un errore o una seccatura ma prendiamolo come un segnale di allarme che, se interveniamo subito, può farci risparmiare il furto del profilo.“

Raccomandazioni

Alla luce di tutto Matrice Digitale raccomanda pertanto di:

- Fare attenzione ai messaggi che richiedono accessi ad account o pagamenti;

- Attivare l’autenticazione a due fattori per garantire un metodo di controllo aggiuntivo per l’accesso all’account oltre all’inserimento di una password;

- Non usate mai un link di accesso ricevuto attraverso un messaggio inaspettato;

- Verificare sempre l’identità del mittente prima di rispondere ai messaggi;

- Contattare sempre direttamente i vostri contatti tramite altri canali, qualora si ricevano da questi strani messaggi;

- Usare sempre un programma antivirus su tutti i propri dispositivi desktop e mobile.

Nel caso di specie, qualora fosse troppo tardi e i dettagli siano già stati comunicati è consigliabile quanto prima correre ai ripari per riprendersi il controllo del proprio account, reimpostando immediatamente la password (se ancora possibile) oppure richiedendo un codice di sicurezza/assistenza seguendo le istruzioni riportate dalla procedura guidata di Instagram nella schermata di accesso.

Hai subito una truffa online? Vuoi segnalarci un reato o un sito Internet illegale nel clear o nel dark web? Scrivi alla nostra redazione.