Gli analisti di Armorblox hanno esaminato un attacco di phishing che falsificando il marchio Zoom ha cercato di rubare alle vittime le credenziali Microsoft, aggirando la sicurezza e-mail di Microsoft Exchange. L’e-mail di phishing, contrassegnata come sicura, è stata rivolta a 21.000 utenti di un’azienda sanitaria nazionale.

Cosa leggere

Il flusso d’attacco

Questo attacco e-mail secondo i canoni dell’ingegneria sociale, allo scopo di esfiltrare le credenziali dell’utente, ha impersonato un noto marchio (gli attaccanti hanno incluso loghi legittimi e marchi aziendali), con l’intenzione di creare un senso di curiosità, fiducia e urgenza negli interlocutori, attraverso un determinato linguaggio studiato ad hoc ed utilizzato sia all’interno dell’e-mail che nella pagina di landing falsa (le informazioni incluse risultano molto simili alle comunicazioni e-mail di notifica legittime).

Il corpo delle e-mail

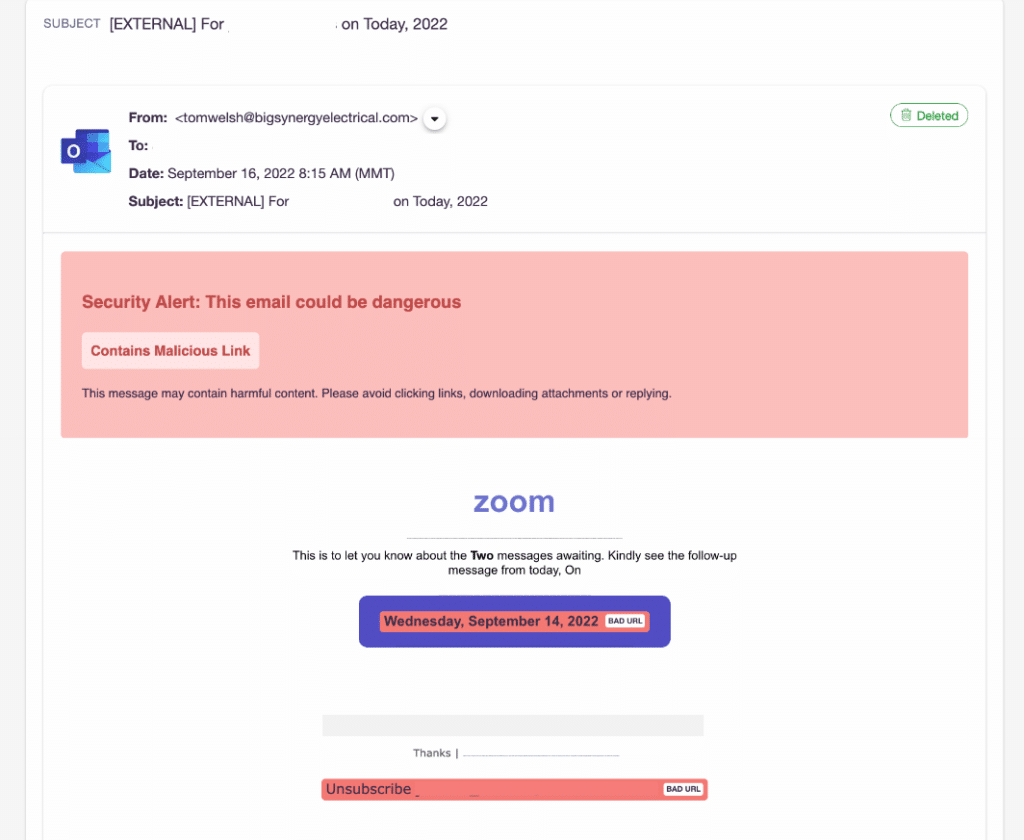

Il corpo della e-mail, con logo Zoom e riportante nell’oggetto il nome della vittima (per apportare un livello di personalizzazione) afferma che il destinatario ha due messaggi in attesa di risposta e propone un pulsante di invito all’azione principale che porta ad una pagina di landing e un pulsante per un presunto annullamento dell’iscrizione.

La pagina di landing

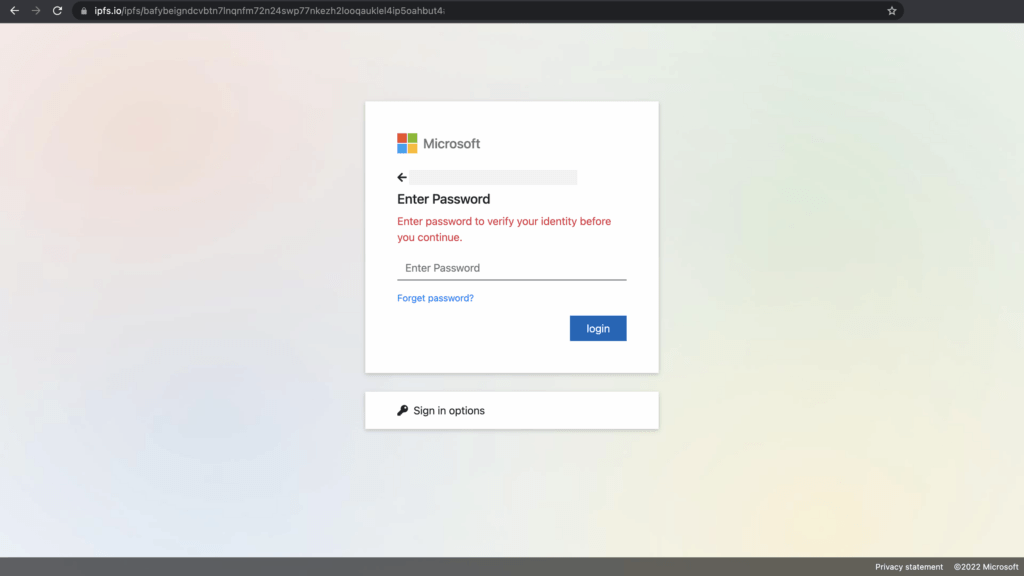

La pagina di landing che appare come una pagina di accesso Microsoft legittima richiede alla vittima, per verificare la propria identità, prima di poter visualizzare i presunti messaggi Zoom in attesa di risposta, di inserire la password del proprio account Microsoft.

Raccomandazioni

Armorblox, seppure abbia prontamente agito e impedito che le e-mail raggiungessero i propri clienti destinatari, raccomanda in particolare di prestare la massima attenzione all’ingegneria sociale e di adottare l’autenticazione a più fattori ed una corretta gestione delle password.

“Se non l’hai già fatto, implementa queste best practice per ridurre al minimo l’impatto dell’esfiltrazione delle credenziali:

- Distribuisci l’autenticazione a più fattori (MFA) su tutti i possibili account aziendali e personali.

- Non utilizzare la stessa password su più siti/account.

- Usa software di gestione delle password come LastPass o 1password per memorizzare le password del tuo account.“, il commento del Threat Research di Armorblox Lauryn Cash.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.