Recenti scoperte hanno rivelato una serie di vulnerabilità, 5Ghoul, nel firmware dei modem 5G di importanti produttori di chipset come MediaTek e Qualcomm, che influenzano modem USB e IoT, nonché centinaia di modelli di smartphone che eseguono Android e iOS.

Cosa leggere

Dettagli delle Vulnerabilità 5Ghoul

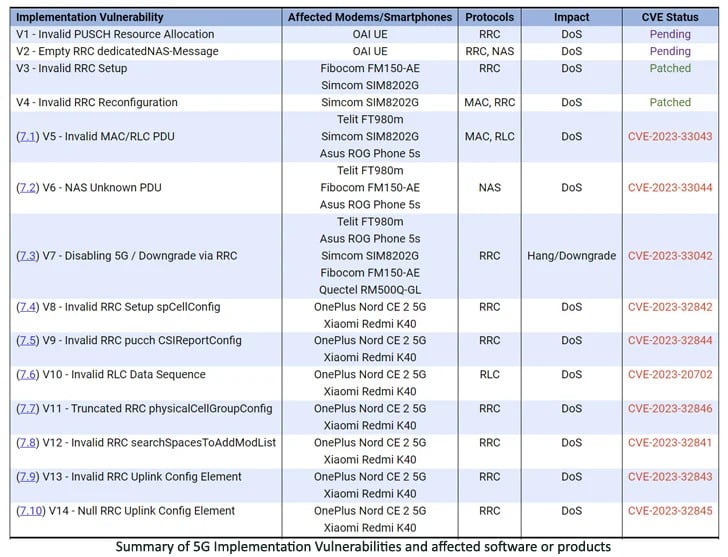

Queste 14 vulnerabilità, collettivamente denominate “5Ghoul” (una combinazione di “5G” e “Ghoul”), colpiscono i modem 5G di queste due aziende, di cui tre sono state classificate come vulnerabilità di alta gravità. Le vulnerabilità 5Ghoul possono essere sfruttate per lanciare attacchi continui che interrompono le connessioni, congelano la connessione richiedendo un riavvio manuale o degradano la connettività 5G a 4G. C’è un video su YouTube che spiega dettagliatamente il problema.

Dispositivi Impattati

Circa 714 smartphone di 24 marchi sono stati colpiti, tra cui Vivo, Xiaomi, OPPO, Samsung, Honor, Motorola, realme, OnePlus, Huawei, ZTE, Asus, Sony, Meizu, Nokia, Apple e Google.

Natura degli Attacchi

Gli attacchi tentano di ingannare uno smartphone o un dispositivo abilitato per il 5G a connettersi a una stazione base canaglia (gNB), provocando conseguenze indesiderate. Un attore minaccioso può realizzare ciò utilizzando app per determinare le letture dell’Indicatore di Forza del Segnale Relativo (RSSI) e ingannare l’equipaggiamento dell’utente a connettersi alla stazione avversaria.

Vulnerabilità notabili

Tra le vulnerabilità, spicca la CVE-2023-33042, che potrebbe permettere a un attaccante entro il raggio radio di innescare un degrado della connettività 5G o un attacco di denial-of-service (DoS) nel firmware del modem Qualcomm X55/X60 inviando un frame di Controllo delle Risorse Radio (RRC) malformato al dispositivo 5G bersaglio da un gNB malintenzionato nelle vicinanze.

Rilascio delle Patch

Sia MediaTek che Qualcomm hanno rilasciato patch per 12 delle 14 vulnerabilità. I dettagli delle altre due vulnerabilità sono stati trattenuti per motivi di riservatezza e si prevede che verranno divulgati in futuro.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.