Nel giugno del 2024, ricercatori di sicurezza hanno scoperto un insieme di vulnerabilità nei veicoli Kia che hanno permesso loro di prendere il controllo remoto di qualsiasi modello prodotto dopo il 2013 utilizzando solo il numero di targa. Queste vulnerabilità sono state presenti per anni, esponendo milioni di veicoli al rischio di attacchi remoti che potevano compromettere funzioni critiche come il blocco/sblocco delle porte e l’avvio del motore.

Cosa leggere

Dettagli dell’attacco e accesso non autorizzato tramite il portale dealer di Kia

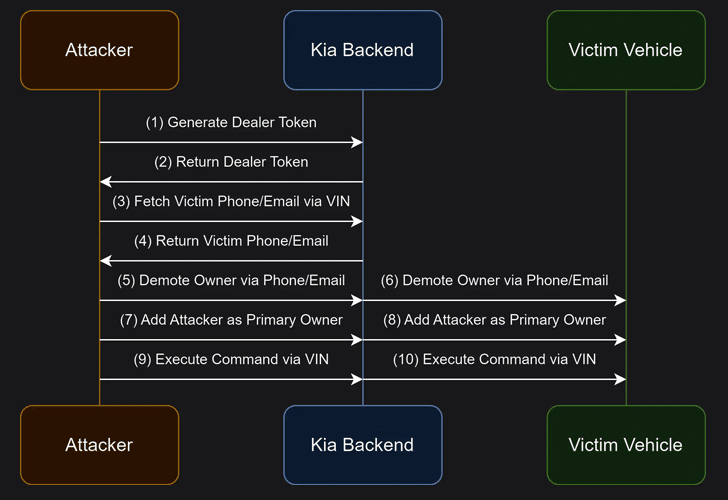

Le vulnerabilità si basavano sul portale online dei concessionari Kia, che viene utilizzato per collegare gli account dei clienti al numero di identificazione del veicolo (VIN). Questo portale consente ai concessionari di Kia di gestire le informazioni sui clienti e attivare i servizi Kia Connect. Gli hacker sono riusciti a sfruttare questa infrastruttura inviando una richiesta HTTP manipolata, creando un falso account rivenditore per ottenere l’accesso alle funzionalità del portale. Con questa tecnica, gli attaccanti potevano accedere a dati sensibili degli utenti, come nomi, numeri di telefono, indirizzi email e indirizzi fisici.

Una volta ottenuti questi dati, gli hacker potevano aggiungersi come “secondo utente invisibile” sull’account dell’auto senza che il proprietario ne fosse a conoscenza. Usando un VIN e il token generato, i cybercriminali potevano inviare comandi remoti al veicolo, inclusi blocco/sblocco delle porte, avvio/arresto del motore e altre funzioni.

Gli attacchi potevano essere eseguiti anche senza un abbonamento attivo a Kia Connect, in soli 30 secondi, su qualsiasi veicolo dotato dell’hardware necessario. Dalla prospettiva della vittima, non veniva notificato nessun accesso o modifica delle autorizzazioni di accesso, lasciando gli utenti completamente inconsapevoli della violazione.

Sfruttamento delle vulnerabilità tramite il numero di targa

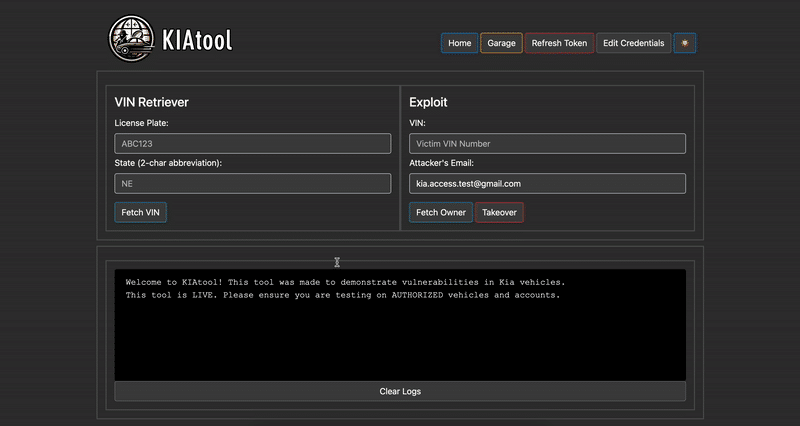

Uno degli aspetti più preoccupanti della vulnerabilità era la possibilità di ottenere il VIN del veicolo attraverso il solo numero di targa. In alcuni paesi, inclusi gli Stati Uniti e il Regno Unito, esistono database accessibili che consentono di convertire un numero di targa in un VIN. In questo modo, un hacker poteva inserire il numero di targa in un tool personalizzato, ricavare tutte le informazioni personali del proprietario e prendere il controllo dell’auto.

I ricercatori hanno realizzato un proof-of-concept per dimostrare la gravità della vulnerabilità. In due semplici passaggi, potevano inserire il numero di targa e ottenere accesso alle informazioni dell’utente, e quindi eseguire comandi remoti sul veicolo.

La risposta di Kia e le implicazioni per la sicurezza dei veicoli

A seguito della scoperta, le vulnerabilità sono state segnalate in modo responsabile a Kia nel giugno del 2024. La casa automobilistica ha risposto correggendo il problema ad agosto 2024, assicurando che le falle di sicurezza non erano state sfruttate in modo malevolo. Nonostante ciò, la gravità della scoperta evidenzia l’urgenza di una maggiore sicurezza nei sistemi connessi dei veicoli.

Questo incidente è solo l’ultimo di una serie di vulnerabilità scoperte nell’industria automobilistica, poiché i produttori si concentrano maggiormente sull’aggiunta di nuove funzionalità piuttosto che sulla sicurezza delle esistenti. Fortunatamente, i ricercatori hanno scelto di rendere pubbliche le loro scoperte solo dopo che Kia ha risolto i problemi, proteggendo così milioni di automobilisti da potenziali rischi.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.