A fine maggio 2025, i servizi segreti olandesi AIVD e MIVD hanno identificato formalmente un nuovo attore cibernetico statale russo, denominato LAUNDRY BEAR, tracciato da Microsoft con il nome Void Blizzard. Questo gruppo, attivo almeno dal 2024, ha condotto campagne di spionaggio informatico non distruttivo contro ONG, forze di polizia, governi e imprese strategiche in numerosi Paesi europei e nordamericani.

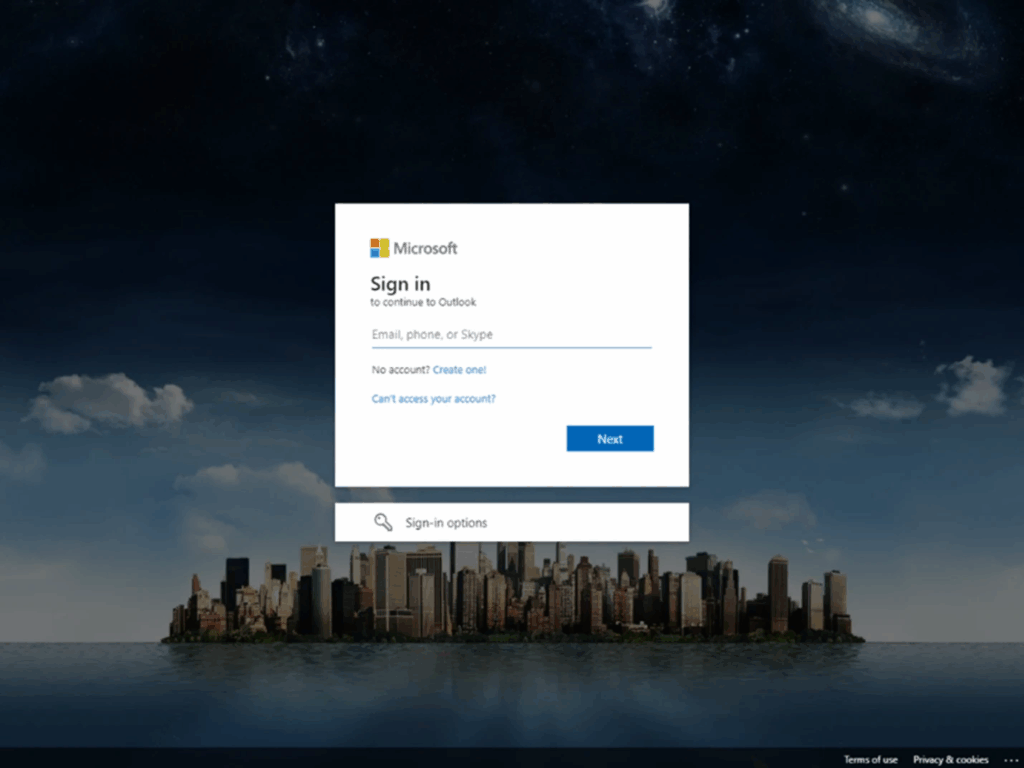

L’indagine, avviata dopo l’attacco alla polizia dei Paesi Bassi, ha rivelato una sofisticata rete di compromissione fondata su tecniche silenziose ma devastanti, come il furto di cookie di sessione, l’uso di password deboli, la manipolazione di account e l’accesso abusivo a sistemi cloud-based come Microsoft 365 ed Exchange Web Services.

Cosa leggere

Spionaggio delle ONG: obiettivi democratici nel mirino

Void Blizzard ha compromesso oltre venti organizzazioni non governative con sede in Europa e negli Stati Uniti. Le vittime appartengono a contesti impegnati nei diritti umani, nella tutela dei rifugiati, nella promozione della democrazia e nel monitoraggio dei conflitti. Le operazioni mirano a raccogliere email sensibili, rubriche interne e documenti strategici, con l’obiettivo di anticipare o neutralizzare azioni critiche nei confronti del governo russo e dei suoi alleati.

Attacco alla polizia olandese: il punto d’origine

Il 23 settembre 2024, Void Blizzard ha violato un account della polizia nazionale dei Paesi Bassi, ottenendo l’intera rubrica GAL con i contatti del personale. L’attacco è stato reso possibile dall’uso di un cookie di sessione precedentemente sottratto tramite malware e acquistato nel dark web.

Grazie a questa tecnica, nota come pass-the-cookie, gli attaccanti sono riusciti ad accedere ai sistemi senza dover superare barriere di autenticazione tradizionali, inclusi i sistemi MFA.

Tecniche operative di Void Blizzard: l’invisibilità come forza

Void Blizzard non si affida a malware sofisticati, ma a una combinazione di strumenti nativi dei sistemi Microsoft e automazione scalabile. Il gruppo adotta tecniche come il furto di cookie, lo sfruttamento delle deleghe negli account di posta, la raccolta remota di email, l’abuso di vulnerabilità note nei server SharePoint e l’esfiltrazione di dati attraverso protocolli comuni ma non cifrati, come HTTP o DNS. L’approccio mira a rendere l’attività indistinguibile da quella di un utente legittimo, con l’effetto di eludere i sistemi di sicurezza aziendali.

Differenze e similitudini con APT28

Nonostante alcuni parallelismi con APT28, noto gruppo affiliato al GRU, Void Blizzard si distingue per l’impiego di tattiche più silenziose e una focalizzazione mirata sugli ambienti cloud e sulla raccolta sistematica di comunicazioni digitali. I due gruppi condividono metodologie come il password spraying, ma si differenziano per finalità operative e per il grado di visibilità delle azioni compiute.

Settori presi di mira: una strategia a più livelli

Gli attacchi di Void Blizzard non si limitano al comparto militare. Le vittime accertate spaziano tra ministeri della difesa e degli esteri, fornitori di tecnologie militari, media indipendenti, centri di ricerca accademici, aziende digitali e cloud provider. Il gruppo mostra una notevole familiarità con la catena di approvvigionamento, sfruttando spesso fornitori di terzo livello per accedere indirettamente a reti governative o infrastrutture critiche.

Strategie difensive raccomandate: la risposta istituzionale olandese

Il rapporto congiunto AIVD-MIVD ha messo in evidenza la necessità urgente di rafforzare l’intera postura difensiva nazionale. Vengono raccomandati interventi strutturali come l’adozione di autenticazione multifattore basata su token fisici, la gestione centralizzata degli endpoint, la riduzione del tempo di vita dei cookie di sessione, il monitoraggio continuo dei log di accesso, la limitazione dei privilegi utente secondo il principio del minimo indispensabile, l’implementazione di policy di segmentazione di rete, la crittografia obbligatoria per tutte le comunicazioni sensibili e l’utilizzo di strumenti SIEM in grado di rilevare comportamenti anomali anche in ambienti cloud. Inoltre, viene sottolineata l’efficacia delle architetture Zero Trust per contrastare le tecniche di movimento laterale interne, specie quando condotte con strumenti legittimi.

Void Blizzard rappresenta la nuova frontiera dello spionaggio cibernetico sponsorizzato da Stati: un attore opportunista, adattivo, perfettamente integrato nell’ambiente digitale occidentale. Il suo valore operativo risiede non nella distruzione ma nella persistenza, nella capacità di raccogliere informazioni critiche senza destare sospetti. Gli attacchi a ONG, forze di polizia e aziende strategiche dimostrano che oggi l’informazione è il campo di battaglia primario. Solo una strategia basata su visibilità, controllo granulare e cooperazione internazionale può arginare la minaccia. Ogni account trascurato, ogni accesso non monitorato, ogni cookie non cifrato è una porta aperta all’intelligence avversaria.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.