Amazon interrompe una campagna watering-hole attribuita a APT29, gruppo legato ai servizi di intelligence russi, che ha compromesso siti web legittimi per reindirizzare una quota selezionata di visitatori verso infrastrutture malevole. L’attività, individuata nel 2025 dal team di threat intelligence di Amazon, ha sfruttato script JavaScript offuscati per instradare circa il 10 percento del traffico verso domini controllati dagli attaccanti, con pagine che mimano il flusso di autenticazione del codice dispositivo di Microsoft per sottrarre credenziali e ottenere accessi remoti. L’azione di risposta ha visto la messa in quarantena di istanze EC2 coinvolte, la condivisione di indicatori con partner industriali e il coordinamento con Cloudflare e Microsoft per disabilitare domini come findcloudflare.com e bloccare catene di redirect. La campagna rappresenta un’evoluzione delle tattiche note di APT29 — anche chiamato Midnight Blizzard — che già in precedenza aveva preso di mira accademici e critici del Cremlino con operazioni di phishing e abuso di infrastrutture cloud. Amazon ha chiarito di non avere riscontrato compromissioni sui propri sistemi core, mentre gli analisti avvertono che gli avversari riorganizzano rapidamente l’infrastruttura dopo ogni interruzione, riposizionando domini, host e pattern di reindirizzamento. Le raccomandazioni per utenti e amministratori convergono su vigilanza sulle catene di redirect e autenticazione a più fattori, con un rafforzamento del monitoraggio dei log e dell’igiene applicativa per ridurre l’efficacia di attacchi opportunistici su larga scala.

Cosa leggere

Anatomia di una campagna watering-hole

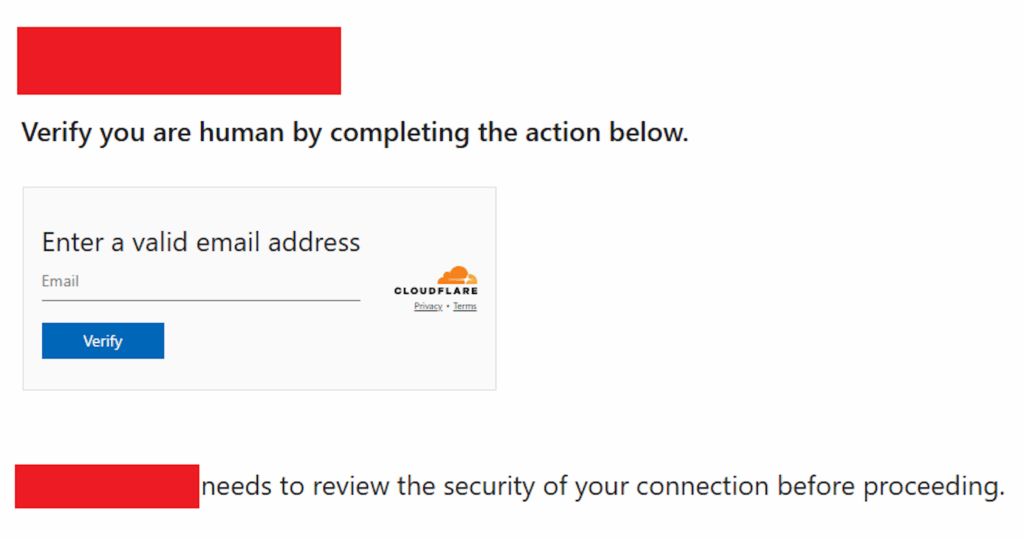

La campagna ha sfruttato la compromissione di siti legittimi per inserire codice client-side che innesca reindirizzamenti condizionali. L’uso di JavaScript offuscato e di codifica base64 ha consentito di occultare i payload, attivati solo in condizioni controllate per minimizzare i rilevamenti. Il tasso di attivazione al 10 percento ha bilanciato l’impatto sugli utenti colpiti con l’abbattimento della visibilità nei sistemi di difesa basati su anomalie di traffico. L’elemento di social engineering è stato cruciale: le pagine di atterraggio replicavano flussi Microsoft e interfacce Cloudflare, facendo leva sulla fiducia del marchio e su certificati HTTPS legittimi, spesso emessi da Let’s Encrypt, per legittimare l’esperienza utente. Questo disegno ha consentito ad APT29 di raccoltare credenziali valide e di iniziare sessioni con privilegi sufficienti a espandere il controllo in ambienti ibridi che combinano cloud pubblici e infrastrutture on-premises.

Evoluzione delle TTP di APT29

L’operazione si inserisce nella progressione tattica del gruppo, che nel 2024 aveva già sperimentato domini lookalike per AWS e file RDP veicolati via phishing, e che nel 2025 ha scalato verso schemi watering-hole per ottenere un raggio d’azione più ampio con basso attrito. La scelta di iniettare codice in siti terzi ha ridotto la necessità di contatto diretto con le vittime e ha sfruttato la catena di fiducia implicita nei servizi di verifica e nelle pagine di interstizio che l’utente incontra nel normale uso del web. La modularità del codice, la randomizzazione dei redirect e l’uso di cookie a breve durata hanno creato un profilo comportamentale sfuggente, complicando la ricostruzione forense e il triage iniziale dei casi.

Infrastruttura malevola e catene di redirect

L’infrastruttura è stata costituita da una costellazione di domini che imitano marchi affidabili e da istanze cloud dinamiche utilizzate come punti di raccolta. Il redirect ha seguito catene multi-hop, spesso attraverso endpoint apparentemente neutri per stemperare segnali anomali e frammentare gli indizi. La registrazione rapida di domini alternativi in caso di blocco e la rotazione degli host hanno garantito resilienza, mentre la validità dei certificati ha mantenuto assenza di warning lato browser. Il mascheramento di porzioni della catena in commenti HTML, stringhe codificate e costrutti eval ha ulteriormente offuscato i percorsi investigativi, trasformando ogni landing in un nodo effimero con logica condizionale.

Imitazione del codice dispositivo di Microsoft

Il flusso di autenticazione a codice dispositivo è stato riprodotto con alta fedeltà per convincere l’utente ad autorizzare l’accesso da un dispositivo che percepisce come proprio. La catena ha inserito schermate e messaggi coerenti con le expectation dell’utente, compresi punti di verifica e istruzioni sul passaggio del codice, fino a ottenere token o cookie di sessione con scope utili. La somiglianza visiva e la precisione lessicale hanno reso difficile distinguere l’interfaccia malevola da quella legittima, specialmente in contesti in cui gli utenti sono abituati a interstizi di verifica dovuti a policy aziendali e a controlli di rischio.

Collaborazione tra Amazon, Cloudflare e Microsoft

La risposta coordinata ha previsto il contenimento rapido delle istanze EC2 ricondotte all’operazione, l’interruzione dei domini di redirect e la diffusione degli indicatori di compromissione alla comunità dei difensori. Cloudflare ha bloccato domini imitativi e pattern associati a pagine di verifica contraffatte, mentre Microsoft ha corretto e irrobustito i controlli sui flussi di autorizzazione per ostacolare l’abuso del codice dispositivo. La condivisione tempestiva di IOC, pattern JavaScript e telemetrie ha ridotto la finestra operativa della campagna e ha limitato la ricaduta su utenti globali.

Rischi per utenti e catene di fornitura

L’impatto potenziale supera la sottrazione di credenziali, poiché le sessioni ottenute possono abilitare movimenti laterali, raccolta di dati sensibili e abusi di API in ambienti multicloud. La perdita di fiducia nelle pagine di verifica e nei marchi di sicurezza erode barriere psicologiche costruite nel tempo, rendendo più fragile la difesa basata su consapevolezza utente. In contesti supply chain, l’accesso a portali partner, repository privati e strumenti di gestione può tradursi in effetti domino, con propagazione dell’attacco lungo i legami interorganizzativi.

Raccomandazioni operative per utenti finali

La mitigazione sul lato end-user dipende da disciplina comportamentale e strumenti. L’abilitazione sistematica della multi-factor authentication riduce la resa delle credenziali sottratte, mentre l’attenzione ai redirect inattesi, agli URL anomali e alle interfacce che sollecitano conferme fuori contesto rappresenta un filtro cognitivo essenziale. L’aggiornamento regolare dei sistemi, l’uso di browser hardenizzati e di soluzioni antimalware affidabili crea un livello di protezione di base che ostacola script e plugin malevoli. La verifica periodica dei log di accesso e l’attivazione di alert per tentativi sospetti consentono di accorciare i tempi di rilevazione e revoca delle sessioni compromesse.

Raccomandazioni strategiche per amministratori IT

La difesa di organizzazioni esposte a APT richiede controlli preventivi e telemetria profonda. La disattivazione dei flussi di autenticazione a codice dispositivo laddove non indispensabili, l’adozione di policy di accesso condizionale basate su rischio, la segmentazione degli spazi identitari e la limitazione del privilegio riducono la superficie di attacco. L’osservabilità tramite SIEM con correlazione di eventi di redirect, anomalie di referer e user-agent atipici permette di mappare la catena. Il rafforzamento di Content Security Policy, l’uso di WAF per intercettare iniezioni e la verifica di integrità dei file lato origin interrompono l’impianto client-side. La collaborazione con i provider cloud, la revoca rapida di token e la rotazione automatica delle credenziali con scadenze brevi stroncano la longevità delle sessioni acquisite.

Indicatori e caccia alle minacce

La caccia si fonda su segnali discreti ma ricorrenti. La presenza di script offuscati che invocano eval con blob base64, la creazione di cookie a breve scadenza legati a decisioni di redirect, le catene referer che puntano a domini lookalike e i pattern di traffico che concentrano un sottoinsieme degli utenti verso endpoint identici delineano un profilo operativo. L’analisi differenziale tra visitatori reindirizzati e non reindirizzati all’interno dello stesso perimetro aiuta a estrarre i trigger condizionali. Il fingerprinting delle librerie e dei frammenti di codice riutilizzati in più landing consente di correlare incidenti che altrimenti appaiono isolati.

Implicazioni per la cybersecurity globale

La campagna conferma APT29 come minaccia persistente e adattiva, capace di integrare tattiche sociali e tecniche in ecosistemi cloud ibridi. L’interruzione coordinata ha ridotto il rischio per un ampio numero di utenti, ma la velocità di rimpiazzo dell’infrastruttura suggerisce che strategie reattive da sole non bastano. La combinazione di condivisione di intelligence, hardening continuo e verifica di integrità distribuita su client, server e CDN rappresenta l’unica risposta sostenibile contro campagne opportunistiche che sfruttano la fiducia nei brand e nelle pagine di verifica.

Meccanica dello script offuscato

Il codice JavaScript impiegato ha utilizzato codifica base64 per occultare stringhe e funzioni, richiamate just-in-time tramite eval o Function constructor per abbattere la static analysis. La randomizzazione del reindirizzamento ha sfruttato generatori pseudo-casuali con soglia del 10 percento, mentre i cookie hanno registrato lo stato per evitare retrigger sulla stessa sessione. Il controllo degli header ha filtrato crawler e sandbox, e la feature detection del DOM ha escluso ambienti emulati. La ricomposizione runtime delle URL di destinazione, segmentate in frammenti per eludere signature, ha reso opachi i sink reali fino all’istante dell’uso. L’efficacia di questi meccanismi dipende dall’assenza di CSP stringenti e dalla tolleranza dei browser a eval; l’introduzione di norme CSP restrittive e la rimozione di API pericolose riduce sensibilmente il raggio d’azione dello script.

Strategia di resilienza post-interruzione

L’abilità di APT29 nel pivot su nuovi domini e host si traduce in finestra operativa spesso brevi ma ripetute, con un ciclo adattivo che ricrea gli stessi pattern con varianti minori. La conservazione degli indicatori comportamentali — come probabilità di redirect, impostazione di cookie e mascheramento dell’interfaccia — consente di trascendere i singoli IOC e di bloccare la tattica indipendentemente dall’infrastruttura. Le lezioni apprese su segnalazioni tempestive, blackhole DNS per domini emergenti e workflow di take-down coordinati con registrar e provider definiscono la blueprint per prossime campagne.

Ruolo della cultura della sicurezza

La formazione continua degli utenti su verifica degli URL, diffidenza verso interfacce di verifica inattese e abitudine ad MFA eleva la soglia di sfruttamento. La comunicazione trasparente da parte dei provider su pattern di abuso e design anti-phishing nelle interfacce legittime riduce il rischio di confusione e crea immunità visiva contro imitazioni. L’integrazione di segnalazioni rapide e di canali dedicati per whistleblowing tecnico accelera l’intelligence collettiva.

La difesa efficace contro campagne watering-hole di livello APT poggia su controlli a strati che agiscono prima del reindirizzamento, durante la presentazione dell’interfaccia e dopo l’eventuale autorizzazione. Il piano tecnico deve unire CSP restrittive, WAF con rilevamento di iniezioni, telemetria SIEM focalizzata su referer e pattern di redirect, oltre a policy identitarie che sfavoriscano flussi a codice dispositivo non necessari e che legano la validità dei token a contesti controllati. La sorveglianza sui punti di verifica — inclusi portali di challenge e pagine di interstizio — con rilevazioni di tampering lato origin e CDN chiude la finestra di impianto di codice client-side. L’insieme di queste misure, unito a condivisione di indicatori e playbook congiunti tra provider, crea un ecosistema resiliente capace di assorbire e smorzare il vantaggio adattivo di gruppi come APT29.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.