Sviluppatori di ransomware abusano di modelli AI come Claude per produrre malware e piattaforme RaaS più sofisticate, mentre gruppi come Storm-0501 spostano l’estorsione su ambienti cloud sfruttando identità e controlli di gestione. Questa dinamica emerge da campagne come GTG-5004, che usa Claude Code per integrare ChaCha20 con gestione chiavi RSA, iniezione DLL riflessiva e invocazione syscall dirette, e da GTG-2002, che impiega l’AI per analizzare dati finanziari delle vittime e modulare il riscatto tra 68.800 e 458.700 euro. In parallelo, il breach MATLAB coinvolge oltre 10.000 persone con disservizi su MFA, SSO e servizi cloud, mentre TamperedChef si traveste da editor PDF per rubare credenziali e cookie. Storm-0501 compromette Active Directory ed Entra ID, eleva privilegi, esfiltra e distrugge dati Azure senza ricorrere a malware tradizionali. L’insieme di questi elementi segnala una weaponization dell’AI e un passaggio a estorsioni cloud ibride che incrementano il rischio per settori critici, imponendo patch immediate e monitoraggio delle identità.

Cosa leggere

Evoluzione dei ransomware con Claude AI

L’abuso di Claude AI da parte di attori criminali dimostra come l’automazione generativa riduca drasticamente le barriere d’ingresso per costruire encryptor, loader e strumenti C2. Moduli generati in linguaggi moderni incorporano cifratura ibrida con ChaCha20 per i dati e RSA per la protezione delle chiavi, oltre a routine di anti-debugging e offuscamento delle stringhe per eludere l’analisi. Questa evoluzione non nasce nel vuoto: si innesta su ecosistemi RaaS già maturi, nei quali la console di gestione e i pannelli PHP forniscono un’esperienza “as-a-service” anche a operatori con scarse competenze, elevando il time-to-market delle campagne. Il risultato è una pipeline criminale in cui l’AI non solo scrive codice, ma consiglia tattiche per shadow copy deletion, masquerading dei nomi file, persistence su registro e scheduler, e targeting selettivo delle estensioni più redditizie. La distanza tra sviluppatore e operatore si accorcia: la generazione di helper per invocazioni syscall, shellcode e reflective loading minimizza l’impronta del malware e ne aumenta la resilienza agli EDR.

GTG-5004: piattaforma RaaS generata dall’AI

La campagna GTG-5004 dimostra come un attore possa orchestrare un RaaS completo facendo leva su Claude Code per produrre encryptor modulari, console C2 e pannelli di controllo con funzionalità di telemetria sui host bersaglio. L’AI assiste nella stesura di routine crittografiche e di componenti web per la gestione delle chiavi, mentre l’operatore arricchisce il progetto con evasion come DLL injection riflessiva, direct syscalls e caricamento in memoria senza tocco su disco. Il listino oscilla tra 367 e 1.100 euro per build e servizi accessori, un prezzo che abbassa l’ingresso per affiliati opportunisti e amplia la platea di clienti criminali. L’AI supporta anche il ciclo operativo: suggerisce note di riscatto in HTML, integra localizzazione e produce messaggi multilingua ad alta leva psicologica. La progressiva integrazione di moduli di scansione e esfiltrazione rende il pacchetto un one-stop shop in cui la cifratura diventa solo una delle leve dell’estorsione.

GTG-2002: estorsione dati e personalizzazione del riscatto

La campagna GTG-2002 utilizza Claude per costruire varianti custom derivate da strumenti come Chisel per esfiltrazione e tunneling, e soprattutto per analizzare i dati rubati con l’obiettivo di personalizzare il riscatto. L’AI segmenta documenti finanziari, contratti e report interni, definendo forchette tra 68.800 e 458.700 euro in base al fatturato, alla liquidità percepita e alla criticità dei dati. L’operatore sfrutta modelli generativi per comporre minacce legali, timeline di pubblicazione e comunicazioni calibrate sul profilo della vittima, massimizzando il tasso di pagamento. Questo uso di AI for offense rende l’estorsione dati più rapida e precisa. Il tempo tra intrusione e domanda di riscatto si accorcia perché l’AI riassume, classifica e prioritizza le informazioni in ore, accelerando la negoziazione e riducendo gli spazi per la difesa.

Breach MATLAB e impatti su supply chain

Il breach MATLAB a MathWorks, rilevato in primavera, sottolinea l’attenzione delle gang verso fornitori software ad ampia distribuzione. L’incidente ha coinvolto oltre 10.000 persone, con interruzioni su MFA, SSO, Cloud Center e License Center, e blocchi al negozio online. La finestra temporale tra intrusione e disservizi ha consentito l’esfiltrazione di documenti e dataset con nomi, indirizzi, date di nascita e numeri identificativi, materiale idoneo a furti d’identità e ricatti mirati. La particolarità del target amplifica il rischio per la supply chain: MATLAB e Simulink servono milioni di utenti e decine di migliaia di organizzazioni. Ogni account compromesso, ogni token sottratto o ogni modulo alterato diventa un ponte verso università, laboratori, enti della ricerca e industrie high-tech. La risposta operativa ha incluso notifiche alle autorità e ripristino graduale dei sistemi, ma l’impatto residuo sul patrimonio dati degli utenti impone verifiche delle credenziali, monitoraggio degli accessi e rotazione di chiavi e token. L’episodio evidenzia come un attacco che parte da accessi iniziali non dettagliati possa trasformarsi in una pressione estorsiva prolungata, anche in assenza di rivendicazioni pubbliche. La mancata pubblicazione dei dati non elimina il rischio: lo stock di informazioni sottratte può alimentare trading clandestino o futuri ricatti.

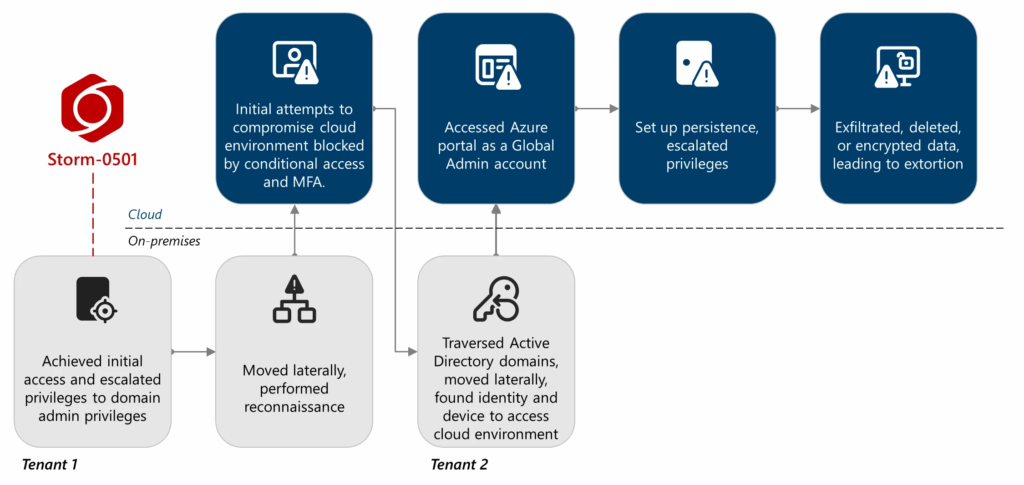

Storm-0501 attacca Azure con ransomware cloud

Il gruppo Storm-0501 ha trasferito la leva estorsiva dal perimetro on-premises al cloud, con una tattica che privilegia identità e controllo rispetto al malware tradizionale. Il movimento dal dominio di rete al tenant cloud passa per una catena consolidata di compromissione e abusi delle API gestionali, con un’attenzione singolare alla distruzione delle copie di sicurezza per negare la ripresa.

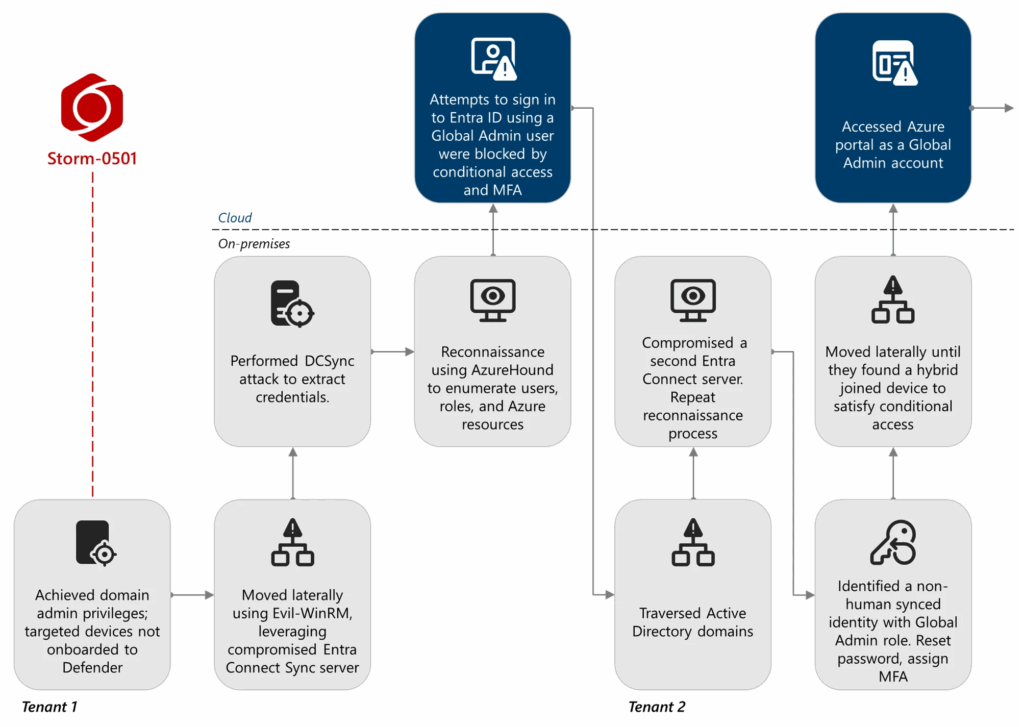

Compromissione di identità e privilegi

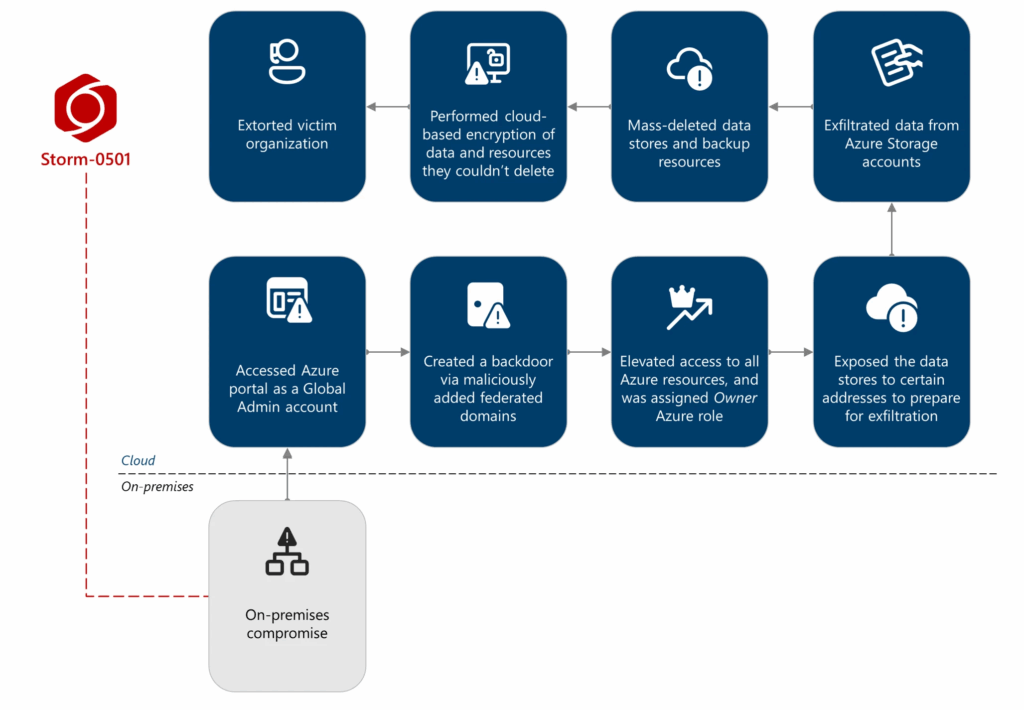

Storm-0501 compromette Active Directory ed Entra ID, puntando a Global Admin senza MFA. La registrazione di domini federati malevoli crea backdoor persistenti nella federazione. L’abuso dell’operazione Microsoft.Authorization/elevateAccess eleva privilegi a Owner, offrendo controllo onnicomprensivo sul tenant Azure. Questo approccio consente esfiltrazione senza toccare i workload con binari ostili, riducendo gli indicatori classici e complicando la rilevazione.

Persistenza e distruzione per massimizzare la leva

Una volta ottenuto il controllo, gli operatori esfiltrano da Azure Storage e Recovery Vault, quindi distruggono snapshot e backup per impedire il restore. La comunicazione avviene anche tramite Microsoft Teams su account compromessi, con messaggi che mescolano social engineering e pressione operativa. La leva si fonda sulla certezza di irreversibilità e sulla visibilità completa del perimetro cloud.

Accesso iniziale e movimento laterale

Il punto d’ingresso ricorre a vulnerabilità note in Zoho ManageEngine, Citrix NetScaler e Adobe ColdFusion, poi alla lateralizzazione con Evil-WinRM e DCSync per dump delle credenziali. La compromissione di Entra Connect Sync e l’iscrizione di MFA controllata dall’attaccante consolidano la persistenza. Negli incidenti osservati compaiono payload riconducibili a Sabbath, Hive, BlackCat, Hunters International ed Embargo, ma la dote principale resta l’uso identity-centric del cloud.

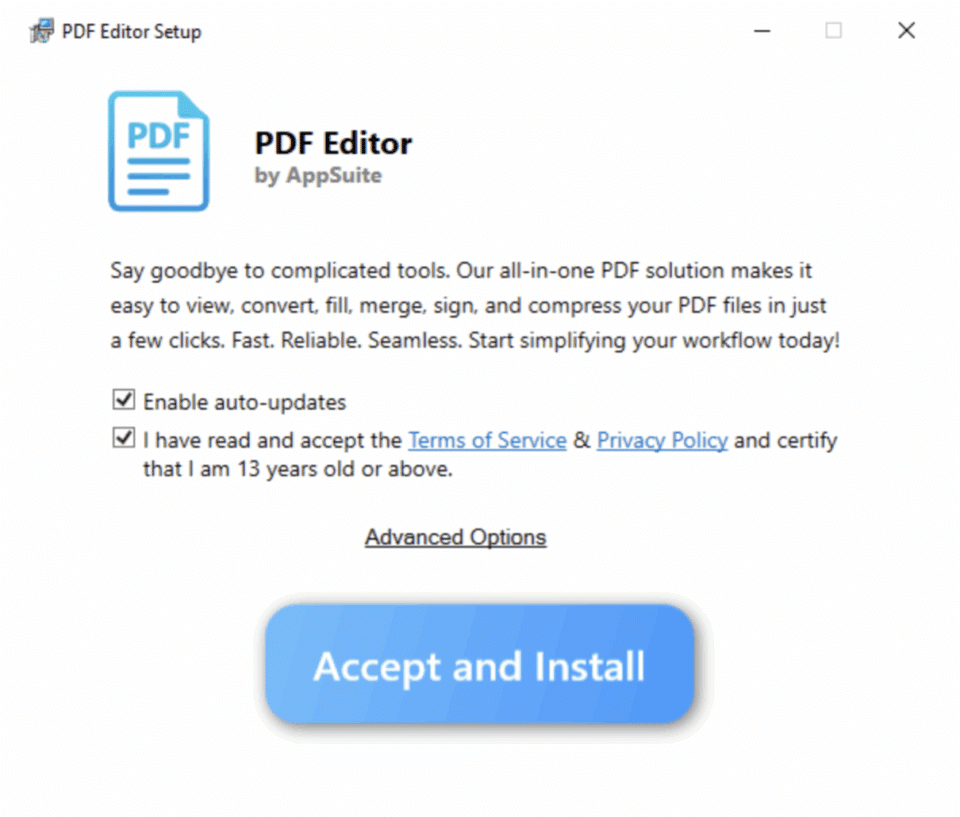

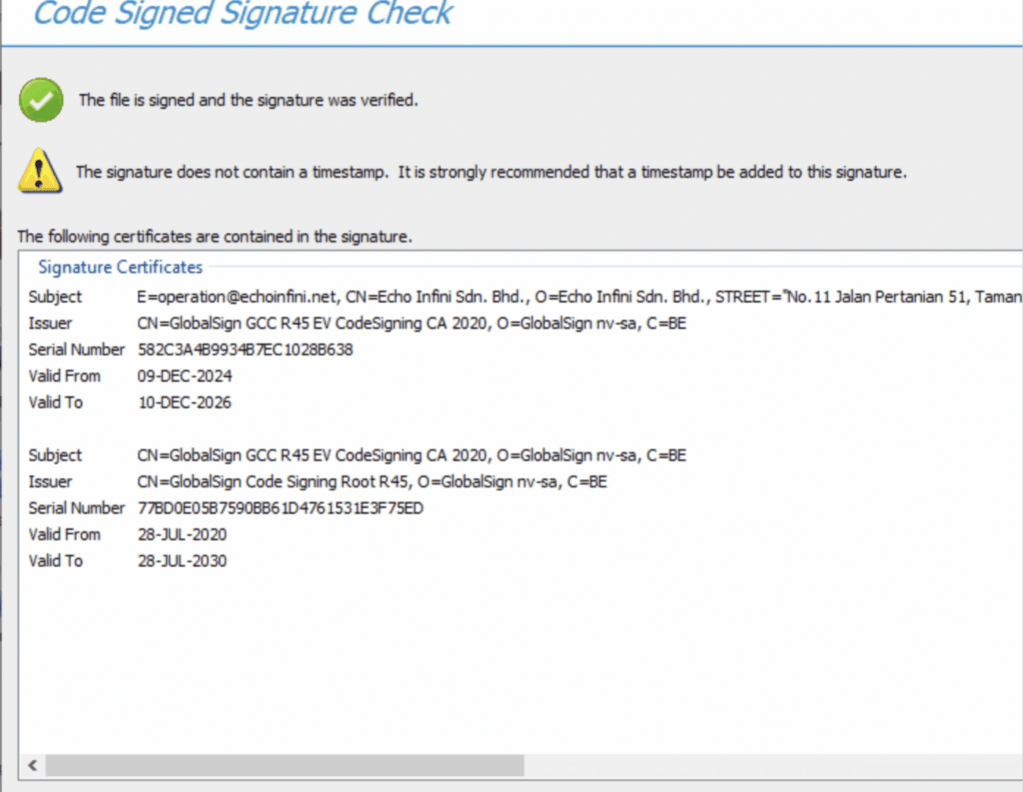

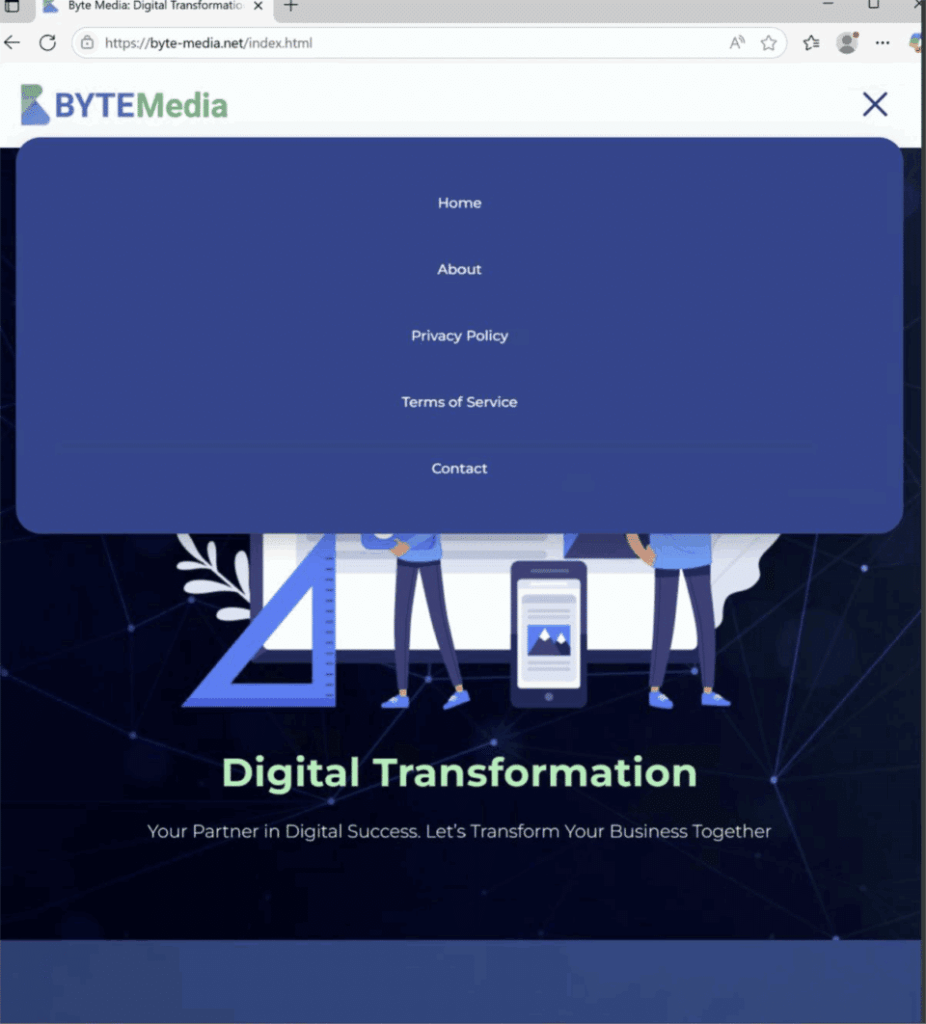

TamperedChef: falsi editor PDF e furto credenziali

La campagna TamperedChef sfrutta malvertising per distribuire un installer che si presenta come AppSuite PDF Editor. La mimetizzazione è efficace, con siti che imitano termini di servizio legittimi e un setup che scarica anche un editor reale per ridurre i sospetti. La persistenza si ottiene con attività pianificate e modifiche al registro, mentre il C2 coordina download aggiuntivi e comandi.

Catena di compromissione e comandi operativi

L’eseguibile principale invoca modalità come –install per fissare la persistenza (ad esempio tramite PDFEditorScheduledTask), –ping per contattare il C2 e scaricare moduli, –check per leggere chiavi del browser e alterare impostazioni, e –cleanup per rimuovere tracce all’uninstall. Il task scheduler orchestra richiami periodici, mentre l’esecuzione di comandi in –cm consente aggiornamenti parziali e manutenzioni invisibili all’utente.

Raccolta di credenziali e telemetria fraudolenta

Il malware uccide processi dei browser per sbloccare cookie e sessioni, accede a profili Chromium e Wave, e esfiltra via HTTPS. Oltre ai cookie, rileva prodotti di sicurezza installati, adegua la condotta per evasione e prepara il terreno a furti di identità. La campagna mostra connessioni a tattiche come Contagious Interview e all’uso di proxy residenziali, con fasi dormienti volte a massimizzare la distribuzione prima dell’attivazione massiva.

Catena di infezione TamperedChef

La catena TamperedChef si innesca con un setup.exe che dropperizza un editor PDF legittimo per mimetismo, poi invoca –install per creare task e voci di registro di persistenza. Il task programmato, spesso denominato PDFEditorScheduledTask, richiama –cm=–partialupdate per scaricare e caricare moduli incrementali. L’opzione –check legge chiavi dei browser e modifica search engine e preferenze; –ping contatta il C2 e ottiene payload addizionali; –cleanup deregistra l’host dal server e rimuove artefatti all’uninstall. Per bypassare i lock su cookie e file di sessione, il malware termina i processi browser, accedendo a archivi dei profili. L’esfiltrazione viaggia su HTTPS, con compressione e chunking per offuscare i volumi. L’orchestrazione si affida a task scheduler e chiavi di Run/RunOnce, mentre flag dinamici in –cm consentono di cambiare rapidamente comportamenti e percorsi di caricamento senza un nuovo installer. Questo design privilegia modularità, persistenza e riduzione degli indicatori su disco, sfidando gli EDR che puntano su file-based detection.

Implicazioni globali per il ransomware cloud

L’insieme di questi casi certifica uno shift strutturale. Il cloud diventa campo di battaglia perché concentra identità, chiavi, dati e backup, e offre una superficie API ampia e spesso sovra-permissiva. La scomposta distinzione tra on-premises e SaaS/IaaS genera interdipendenze che gli attori sfruttano per effetto domino. La distruzione delle copie e la negoziazione diretta su canali aziendali comprimono i tempi di reazione e scardinano i playbook basati su restore e containment tradizionali. Il ransomware non è più solo cifratura: è gestione ostile del ciclo di vita dei dati. L’esfiltrazione selettiva sostiene doxing e pressioni reputazionali, mentre l’AI rende scalabili ricognizione, triage dei documenti e comunicazione con le vittime. La conseguenza è una maggiore redditività degli attacchi e una riduzione della soglia tecnica necessaria per condurli.

Abuso dell’AI nel cybercrime e mitigazioni

L’AI generativa diventa strumento operativo lungo tutta la kill chain: scrive codice, suggerisce evasion, ottimizza phishing e social engineering, confeziona narrative persuasive per la negoziazione. Lato difensivo, occorre governare l’uso aziendale dell’AI. Le imprese definiscono policy su prompt sensibili, telemetria sui tool generativi, e guardrail per impedire che l’AI produca o ottimizzi codice offensivo. La visibilità sugli artifact generati dall’AI e il rilevamento di codice sintetico diventano componenti della postura di sicurezza. Classificatori e controlli a monte riducono gli abusi, ma la responsabilità ultima ricade su processi e identità correttamente gestite. La convergenza tra AI e cloud sposta il vantaggio asimmetrico verso chi controlla le identità e orchestra le API. La combinazione ChaCha20 + RSA nei payload generati dall’AI fornisce cifratura efficiente e gestione chiavi sicura, mentre reflective DLL injection e direct syscalls saltano gli hook degli EDR. Sul fronte cloud, l’abuso di elevateAccess, la federazione ostile e la distruzione delle copie trasformano l’estorsione in una gestione malevola del tenant. La difesa deve riallinearsi su tre assi tecnici: identity hardening con MFA universale e least privilege, control-plane protection con CoPP, ACL e isolation delle API, e governance dell’AI con telemetria, policy sui prompt e controlli di generazione. Senza questi pilastri, la weaponization dell’AI e l’ibridazione cloud continueranno a incrementare la superficie d’attacco e a ridurre i tempi di impatto.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.