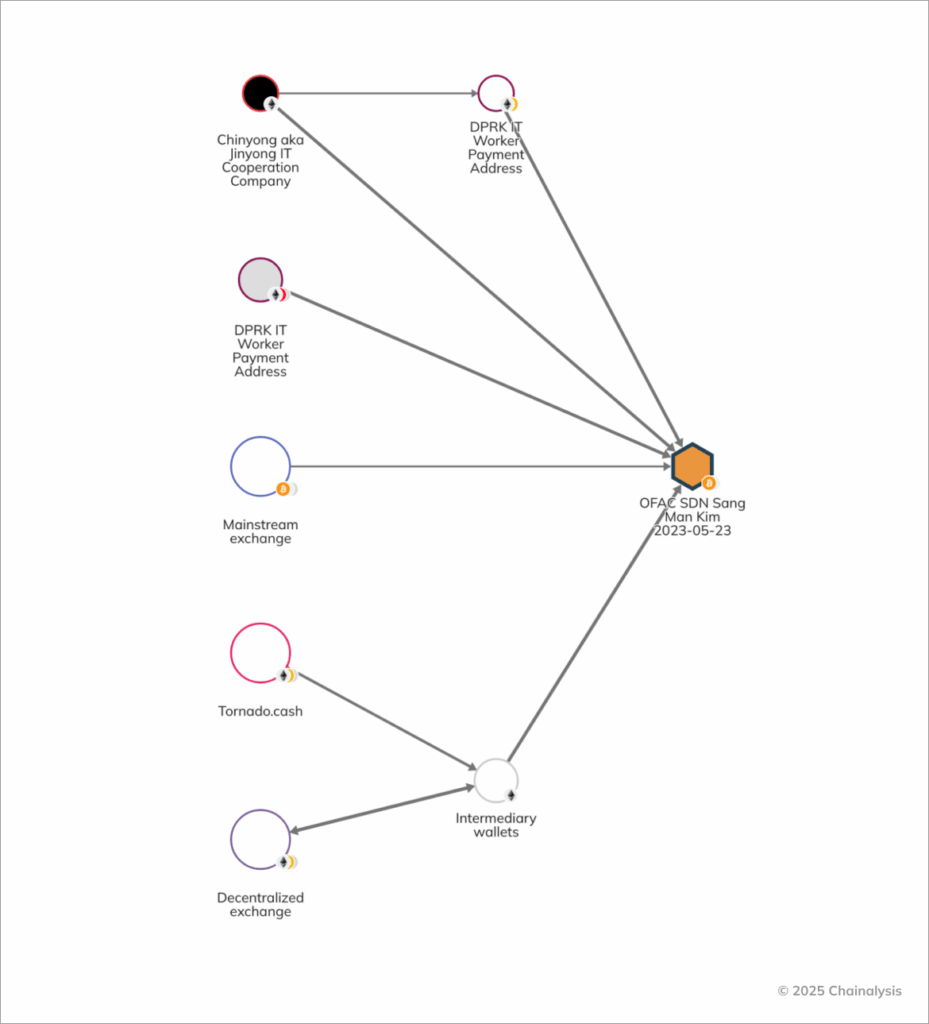

Il Dipartimento del Tesoro degli Stati Uniti ha imposto nuove sanzioni contro individui e società coinvolti in schemi di lavoratori IT nordcoreani utilizzati per finanziare i programmi di armi della DPRK. L’azione dell’OFAC prende di mira Vitaliy Sergeyevich Andreyev, Kim Ung Sun, la cinese Shenyang Geumpungri Network Technology Co. Ltd. e la Korea Sinjin Trading Corporation. Questi attori hanno facilitato trasferimenti finanziari, operazioni in criptovalute e creazione di front companies per sostenere i lavoratori IT nordcoreani dislocati all’estero. Andreyev ha convertito criptovaluta per circa 550.458 euro a favore di operatori in Russia e Laos, mentre Kim Ung Sun ha coordinato canali di trasferimento dei fondi. Shenyang Geumpungri ha generato oltre 917.430 euro dal 2021 come copertura per i lavoratori della delegazione Chinyong. La Korea Sinjin Trading ha agito sotto direttive del Ministero delle Forze Armate della DPRK, gestendo i lavoratori IT in missione. Questi professionisti, spesso sotto identità false, si infiltrano in aziende occidentali generando centinaia di milioni di euro l’anno e in alcuni casi inserendo malware o rubando dati sensibili. Le sanzioni congelano asset negli Stati Uniti, vietano qualsiasi transazione con soggetti americani e mirano a bloccare i flussi illeciti che alimentano la catena di approvvigionamento militare nordcoreana. Secondo Chainalysis, i lavoratori DPRK ricorrono a protocolli DeFi, servizi mainstream e mixer per il lavaggio di cripto, eludendo i controlli e violando le sanzioni internazionali.

Cosa leggere

Entità sanzionate e loro ruolo

L’OFAC ha incluso nella lista nera Vitaliy Sergeyevich Andreyev, accusato di convertire criptovalute in contanti per conto dei lavoratori IT nordcoreani e di gestire wallet Bitcoin per il riciclaggio dei proventi. Al suo fianco opera Kim Ung Sun, funzionario economico della DPRK in Russia, che coordina i trasferimenti di fondi e assiste nell’evasione delle sanzioni. La società cinese Shenyang Geumpungri Network Technology Co. Ltd. rappresenta un hub operativo che impiega direttamente lavoratori nordcoreani sotto falsa identità e genera profitti significativi per la Corea del Nord. Infine, la Korea Sinjin Trading Corporation, subordinata al Ministero delle Forze Armate, riceve istruzioni dirette per gestire e remunerare i lavoratori IT all’estero. Tutte queste entità sono accusate di violazioni delle sanzioni USA e ONU, di infiltrazioni fraudolente nelle supply chain tecnologiche e di supporto attivo alle infrastrutture belliche di Pyongyang.

Metodi fraudolenti delle reti DPRK

Le reti nordcoreane impiegano lavoratori IT con identità rubate o falsificate, i quali ottengono contratti di lavoro remoto in aziende statunitensi ed europee. Essi mascherano le proprie posizioni geografiche tramite “laptop farms” e VPN, mentre i loro salari vengono canalizzati verso Pyongyang. Parallelamente, queste risorse umane fungono da veicoli di attacco: rubano dati sensibili, installano backdoor e in alcuni casi conducono campagne di ransomware contro obiettivi strategici. I guadagni vengono trasferiti attraverso protocolli DeFi, mixer di criptovalute e wallet non-custodial per offuscare le tracce, con frequente utilizzo di exchange internazionali compiacenti. Secondo gli analisti, tali schemi generano centinaia di milioni di euro ogni anno, contribuendo direttamente ai programmi missilistici e nucleari della DPRK.

Flussi finanziari e importi coinvolti

Le indagini hanno rilevato che solo Andreyev ha convertito oltre 550.458 euro in criptovalute dal dicembre 2024, mentre Shenyang Geumpungri ha accumulato più di 917.430 euro dal 2021. Questi importi, seppur minori rispetto alle stime complessive, rappresentano nodi fondamentali di una rete che muove centinaia di milioni su scala globale. Gli introiti derivano sia da impieghi IT apparentemente legittimi sia da attività criminali, come il furto di dati e la monetizzazione di ransomware. La combinazione di stipendi regolari e proventi cybercriminali consente al regime nordcoreano di aggirare le restrizioni e di alimentare lo sviluppo di tecnologie belliche avanzate.

Implicazioni per la sicurezza cibernetica globale

La minaccia posta dai lavoratori IT nordcoreani va oltre l’aspetto economico. La loro capacità di infiltrarsi nelle aziende occidentali comporta rischi significativi per la cybersecurity globale, poiché permette l’introduzione di malware, la compromissione delle supply chain tecnologiche e l’accesso non autorizzato a dati sensibili. Le sanzioni statunitensi rappresentano una misura di contenimento, ma non eliminano la persistenza di queste attività. Le imprese sono ora chiamate a rafforzare i propri controlli interni, adottare approcci zero-trust e potenziare le verifiche sull’identità dei dipendenti remoti, al fine di prevenire infiltrazioni e furti di informazioni critiche.

Il contributo di Chainalysis alle indagini

Un ruolo cruciale è stato svolto da Chainalysis, che ha tracciato i flussi in criptovalute, identificando wallet sospetti, mappando transazioni tra exchange e mixer e collegando i fondi alle entità sanzionate. L’azienda ha utilizzato il proprio tool Graph Reactor per visualizzare le connessioni, evidenziando schemi di riciclaggio che coinvolgono stablecoin, protocolli DeFi e servizi di trading OTC. Le sue analisi hanno fornito a OFAC elementi chiave per congelare asset e aggiornare le liste di entità sanzionate, rafforzando così l’efficacia delle misure internazionali.

Storia delle sanzioni USA contro la DPRK

Le sanzioni statunitensi contro la Corea del Nord risalgono al 2006, quando furono introdotte per limitare i programmi nucleari e missilistici. Negli anni, l’OFAC ha progressivamente aggiornato la lista di individui e società colpite, includendo dal 2023 anche i facilitatori IT e crypto. Ad oggi sono stati sanzionati decine di soggetti legati a schemi di evasione e riciclaggio. Le misure hanno incluso il congelamento di asset, il divieto di transazioni e l’isolamento internazionale delle società complici. Ogni nuova azione ha seguito i test missilistici e gli avanzamenti militari nordcoreani, segnalando l’evoluzione delle minacce dalla dimensione militare a quella cyber-finanziaria.

Riciclo cripto delle reti DPRK

Le reti nordcoreane perfezionano tecniche di riciclaggio cripto attraverso un uso combinato di wallet Bitcoin, mixer, protocolli DeFi e bridge cross-chain. Le transazioni vengono segmentate per evitare rilevamenti, integrate con wallet non-custodial e mascherate da operazioni legittime. Vengono inoltre utilizzati tumbler decentralizzati e trader OTC per convertire fondi in valuta fiat, con un livello crescente di sofisticazione. Gli analisti osservano anche l’impiego di stablecoin per mitigare la volatilità e il supporto di front companies che fungono da canali di cash-out. Questa architettura finanziaria consente al regime di massimizzare i profitti e di mantenere un flusso costante di entrate verso i programmi di armamento.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.