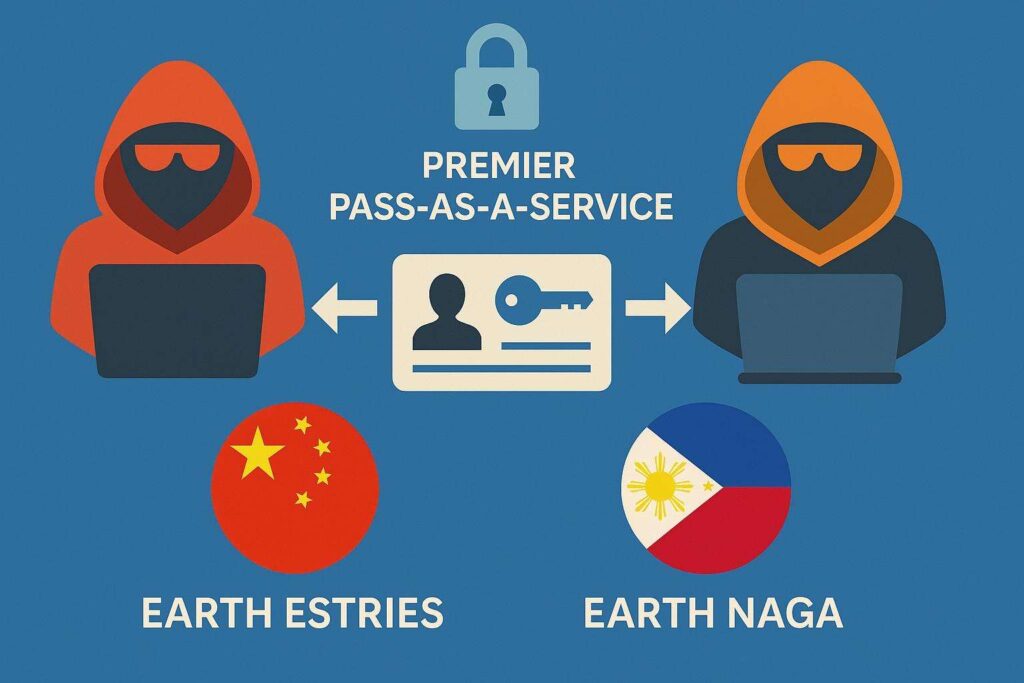

Trend Micro rivela un’evoluzione significativa nel panorama del cyber spionaggio statale, introducendo il modello Premier Pass-as-a-Service, una struttura concettuale che descrive la collaborazione avanzata tra gruppi APT allineati alla Cina. Il report, pubblicato il 22 ottobre 2025, analizza come gruppi come Earth Estries e Earth Naga (noto anche come Flax Typhoon o RedJuliett) condividano infrastrutture, strumenti e accessi per condurre operazioni di spionaggio coordinate, aumentando la velocità, la resilienza e la furtività delle campagne globali. Questo approccio segna un punto di svolta nelle strategie APT, spostando il paradigma da operazioni isolate a campagne collaborative multilivello. Le organizzazioni di tutto il mondo, in particolare quelle governative, energetiche e tecnologiche, si trovano ora ad affrontare minacce più complesse e distribuite, caratterizzate da una condivisione sistematica di tattiche e risorse operative.

Cosa leggere

Il modello Premier Pass-as-a-Service

Il concetto di Premier Pass-as-a-Service (PPaaS), introdotto da Trend Micro, descrive un meccanismo interno all’ecosistema degli APT cinesi in cui l’accesso compromesso a una rete viene “trasferito” o ceduto da un gruppo all’altro, in base alla specializzazione e alle fasi dell’attacco. In pratica, un attore come Earth Estries ottiene l’ingresso iniziale tramite phishing o vulnerabilità zero-day, quindi passa il controllo a Earth Naga, che prosegue con la persistenza e l’esfiltrazione dei dati.

Questo modello, simile a un servizio premium di accesso condiviso, consente di ottimizzare le risorse e di ridurre la visibilità di ciascun gruppo individuale, rendendo più difficile l’attribuzione da parte dei difensori. Le operazioni diventano così più fluide, interconnesse e resistenti ai tentativi di mitigazione.

Le attività congiunte tra Earth Estries ed Earth Naga mostrano come la cooperazione non si limiti alla semplice condivisione di infrastrutture, ma includa anche scambio di strumenti di spionaggio, tecniche di movimento laterale e backdoor personalizzate. Il risultato è una catena operativa integrata che amplifica la capacità di raccolta di intelligence e di evasione delle difese.

Collaborazioni e infrastrutture condivise

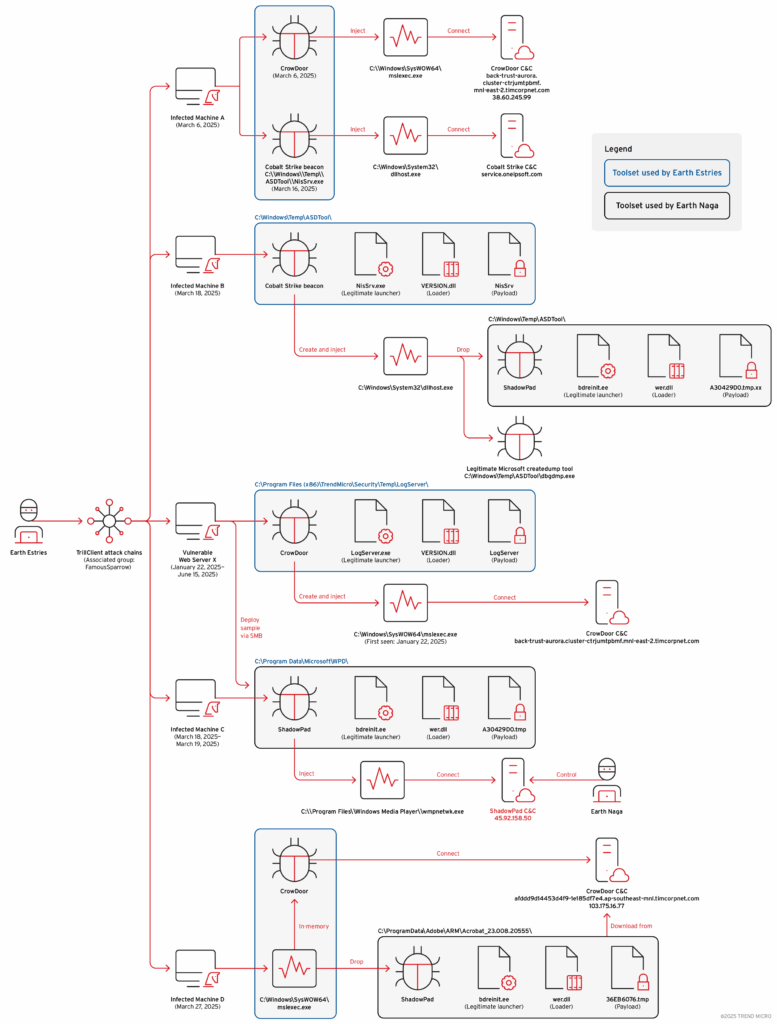

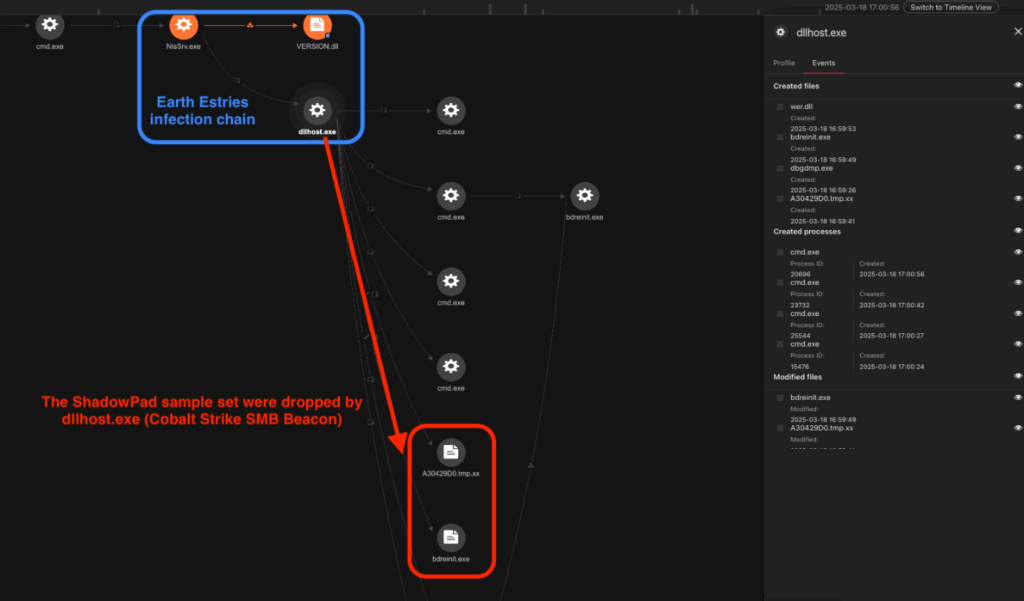

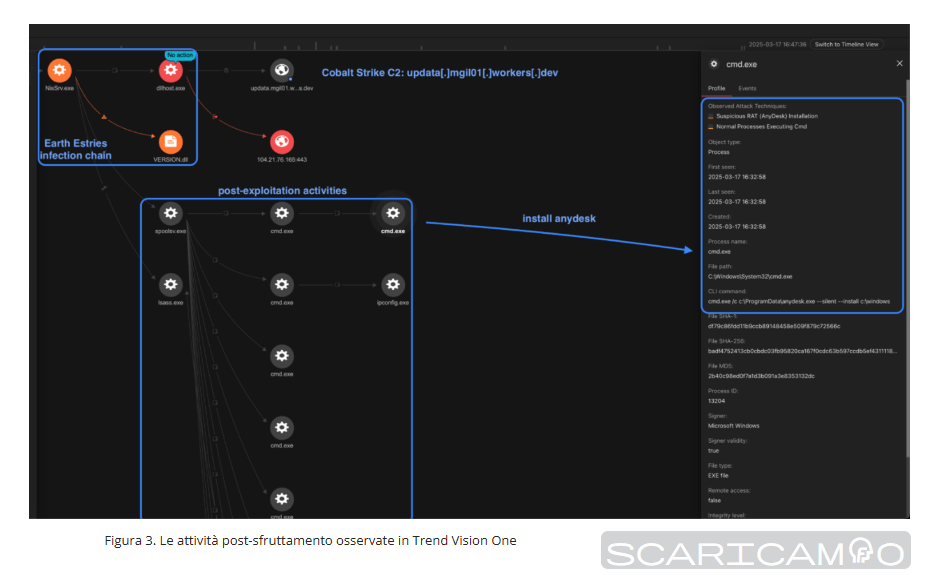

Trend Micro evidenzia come i gruppi APT coinvolti adottino tattiche di cooperazione strutturata, suddivise in livelli. Earth Estries si occupa della fase di compromissione iniziale, spesso sfruttando documenti lure e macro PowerShell, mentre Earth Naga entra in gioco nella fase di persistenza, con backdoor e tunneling su infrastrutture cloud.

La collaborazione avviene attraverso server di comando e controllo (C2) condivisi, configurazioni comuni nei tool RMM (come Atera o SimpleHelp) e utilizzo di tecniche di living-off-the-land, che sfruttano strumenti legittimi di Windows per ridurre la traccia forense. Entrambi i gruppi sono stati osservati mentre utilizzavano backdoor PowerShell e strumenti come Mimikatz, Ligolo, Cobalt Strike e BloodHound, adattati ai contesti delle vittime. Il risultato è una rete operativa distribuita, in cui ogni gruppo gestisce una fase specifica del ciclo d’attacco, scambiando informazioni e accessi tramite infrastrutture preconfigurate. Questo sistema incrementa la persistenza nelle reti bersaglio e garantisce una maggiore efficacia complessiva.

Implicazioni e rischio crescente

Secondo Trend Micro, il modello Premier Pass-as-a-Service rappresenta una minaccia di nuova generazione, poiché aumenta la resilienza e la velocità delle operazioni di spionaggio. Gli attori coinvolti possono adattarsi in tempo reale alle difese, modificare le tattiche e distribuire i carichi operativi, mantenendo un basso profilo di rilevamento. Le campagne collaborative riducono il tempo necessario per la compromissione e aumentano la complessità delle indagini. Ogni gruppo agisce come un nodo autonomo ma integrato, capace di completare missioni di intelligence con una catena operativa scalabile. Il report sottolinea come queste pratiche rafforzino l’efficienza strategica del cyber spionaggio cinese, permettendo di colpire simultaneamente più settori e regioni. Le vittime includono agenzie governative, industrie tecnologiche, telecomunicazioni e aziende energetiche, spesso colpite da campagne parallele orchestrate sotto la stessa regia operativa.

Analisi e pattern condivisi

Trend Micro identifica nei dati raccolti pattern ripetitivi di overlap tra infrastrutture, domini e campioni malware utilizzati dai gruppi. Le backdoor osservate mostrano similitudini nel codice sorgente e nell’offuscamento, confermando che i gruppi condividono repository di sviluppo e strumenti di automazione AI-based per la generazione di lure personalizzati. Il machine learning viene impiegato per costruire email di phishing con linguaggio naturale, ottimizzate per i target e in grado di eludere filtri antispam. Gli attori usano inoltre server cloud pubblici per ospitare moduli di comando e distribuzione, mimando il traffico legittimo di servizi come AWS e Azure.

Trend Micro distingue in questo contesto quattro livelli di collaborazione:

- condivisione di strumenti e framework comuni;

- uso coordinato di infrastrutture;

- trasferimento di accessi (Premier Pass-as-a-Service);

- cooperazione strategica su obiettivi geopolitici.

Earth Estries e Earth Naga operano stabilmente nel terzo livello, ma le recenti evidenze mostrano un’evoluzione verso il quarto, segno di un coordinamento più ampio e centralizzato.

Difesa e raccomandazioni

Le organizzazioni bersaglio devono rafforzare la visibilità sulle proprie reti e adottare contromisure avanzate basate su analisi comportamentale e threat intelligence condivisa. Trend Micro suggerisce di monitorare l’uso anomalo di tool RMM, controllare la creazione di account amministrativi inattesi e implementare l’autenticazione multifattore per tutti gli accessi privilegiati. Altre misure includono la segmentazione della rete, l’uso di EDR evoluti per la detection di script PowerShell offuscati e la verifica costante di traffico DNS sospetto. Il report evidenzia inoltre l’importanza di cooperazione internazionale e condivisione di IOC per contrastare tattiche collaborative che operano al di fuori dei confini nazionali. Il modello Premier Pass-as-a-Service definito da Trend Micro segna l’inizio di una nuova fase nel cyber spionaggio cinese, caratterizzata da collaborazioni operative e strutturate tra gruppi APT. Questo paradigma trasforma le campagne in ecosistemi coordinati, in grado di eludere le difese tradizionali e di mantenere accessi a lungo termine. Le attività di Earth Estries ed Earth Naga rappresentano l’esempio più chiaro di questa evoluzione: la cooperazione tattica e la condivisione di risorse si traducono in operazioni più sofisticate, veloci e difficili da attribuire. Trend Micro evidenzia come la consapevolezza e la difesa preventiva restino oggi gli strumenti più efficaci contro un avversario che ha trasformato la propria architettura di spionaggio in un servizio su scala globale.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.