Le minacce cybersecurity evolvono attraverso strumenti come MatrixPDF, che trasforma documenti apparentemente legittimi in vettori d’attacco sofisticati. I criminali informatici utilizzano questo tool per alterare file PDF ordinari, integrando overlay, prompt cliccabili e codice JavaScript incorporato in grado di attivare reindirizzamenti malevoli o consegne di malware. La pericolosità di MatrixPDF risiede nel fatto che i PDF sono tra i file più fidati dagli utenti, soprattutto quando vengono visualizzati inline su Gmail, dove i filtri tradizionali spesso non riescono a intercettare modifiche subdole alla struttura del documento. Una volta aperti, i PDF modificati presentano contenuti sfocati o messaggi fasulli che spingono l’utente a cliccare su bottoni o link nascosti. L’interazione attiva sequenze di script che reindirizzano a pagine di phishing o scaricano payload pericolosi, compromettendo così credenziali aziendali o installando malware persistenti.

Cosa leggere

Cos’è MatrixPDF

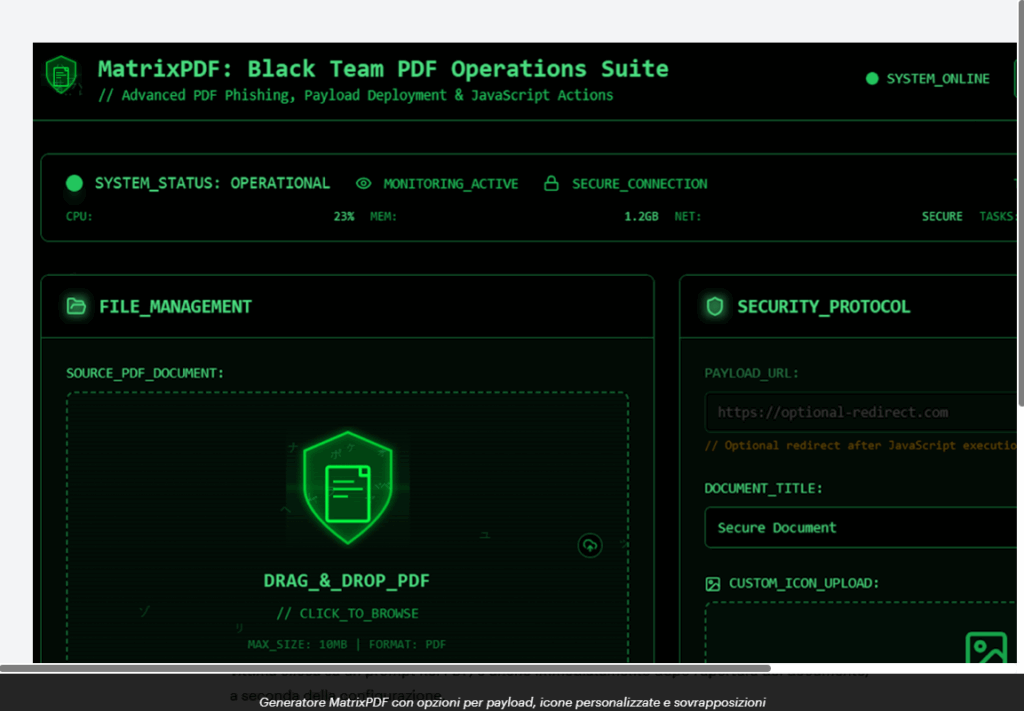

Secondo i ricercatori, MatrixPDF è emerso nei network del cybercrime come uno strumento capace di trasformare file PDF comuni in armi digitali per phishing e distribuzione malware. Il funzionamento si basa sull’inserimento di elementi invisibili o ingannevoli nella struttura del documento, come overlay che nascondono il contenuto reale o pulsanti collegati a link malevoli.

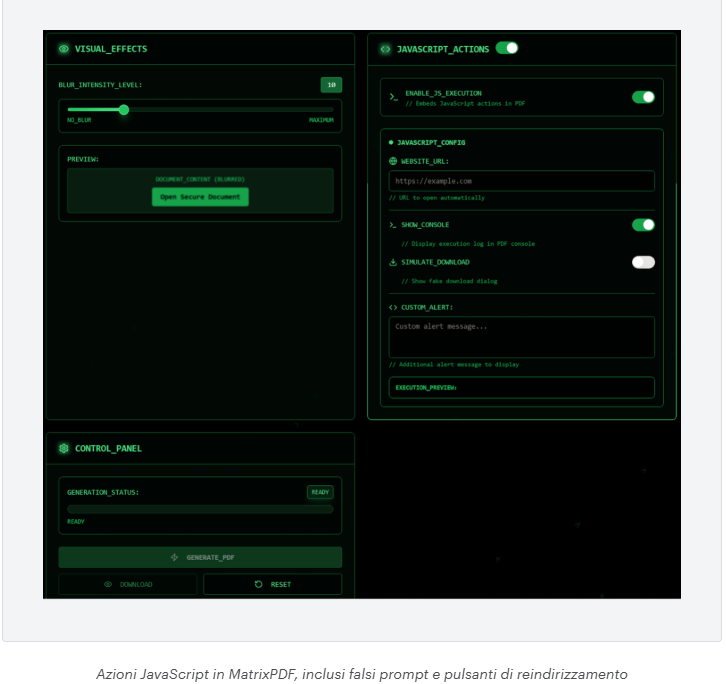

L’aspetto ingannevole dei file è potenziato dall’uso di JavaScript integrato, che consente di eseguire azioni all’apertura o al clic, rendendo l’attacco quasi indistinguibile da un documento autentico. Una volta cliccati i prompt, gli utenti vengono spinti verso siti falsi o forzati a interazioni che attivano l’installazione di malware.

Come funziona MatrixPDF

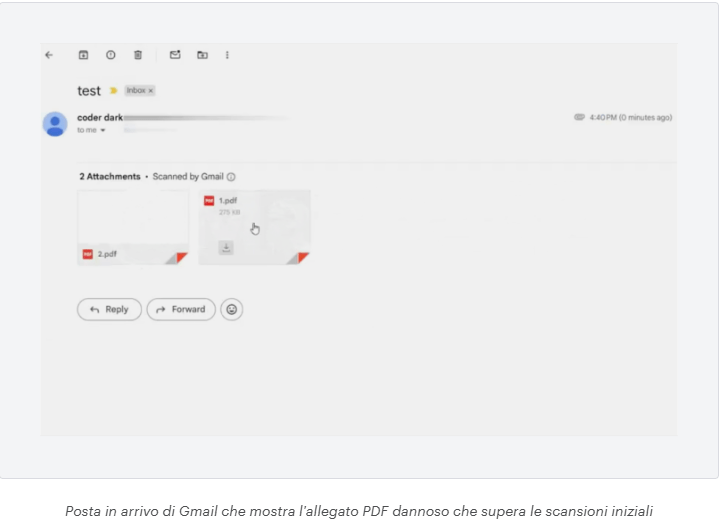

Gli attacchi condotti con MatrixPDF si sviluppano in più fasi. Dopo aver ricevuto via email un PDF modificato, l’utente lo apre in Gmail senza sospetti grazie alla visualizzazione inline. Il documento appare parzialmente sfocato o bloccato, con un finto messaggio che invita a cliccare per “sbloccare” il contenuto.

In realtà, il clic attiva script malevoli nascosti che possono:

- reindirizzare l’utente verso un sito di phishing dove inserire credenziali aziendali o personali;

- scaricare in background un payload dannoso capace di infettare il dispositivo;

- stabilire connessioni con server di comando e controllo per ulteriori fasi dell’attacco.

Questa metodologia sfrutta la fiducia consolidata nei PDF e la semplicità d’uso della piattaforma Gmail, dove gli utenti interagiscono rapidamente con i documenti senza sospettare anomalie.

Tecniche di evasione dei rilevamenti

Una delle caratteristiche più insidiose di MatrixPDF è la sua capacità di bypassare i filtri email tradizionali. L’uso di overlay e contenuti sfocati, combinato a prompt falsi e JavaScript occulto, rende inefficaci le difese basate su firme statiche o analisi superficiali della struttura del file. Gli attaccanti testano varianti diverse per assicurarsi che i documenti compromessi passino indenni attraverso i controlli di sicurezza, sfruttando il fatto che Gmail renda i PDF inline, riducendo l’efficacia di molte soluzioni di filtraggio. Gli esperti segnalano che la crescente complessità di questi attacchi richiede l’adozione di difese basate su AI, capaci di analizzare dinamicamente i documenti, individuare anomalie strutturali e simulare in sandbox l’esecuzione dei link incorporati.

Strategie di rilevamento e mitigazione

Le contromisure più efficaci contro MatrixPDF includono l’uso di soluzioni di sicurezza email AI-powered, in grado di:

- identificare pattern ingannevoli come prompt fasulli e contenuti sfocati;

- estrarre e testare i link incorporati in ambienti isolati;

- simulare l’apertura del documento in un browser virtuale per osservare eventuali comportamenti malevoli;

- bloccare i tentativi di phishing e i download di malware prima che raggiungano la casella di posta dell’utente.

L’approccio proattivo permette di contrastare la velocità con cui i criminali generano varianti dei PDF alterati, garantendo un livello di difesa che i filtri statici non possono più offrire.

Minacce specifiche per utenti Gmail

Gli utenti Gmail sono il target principale di MatrixPDF, a causa della funzione di rendering inline che facilita l’evasione dei controlli. I documenti vengono visualizzati senza bisogno di download e sembrano legittimi, aumentando così il rischio di clic non ponderati. Questa combinazione di fiducia nel formato PDF e affidabilità percepita della piattaforma Gmail ha reso l’attacco particolarmente efficace, soprattutto nel contesto aziendale dove un singolo clic può compromettere reti interne e dati sensibili. Gli esperti avvertono che la minaccia è destinata a crescere, spinta dall’adozione di nuove tecniche di evasione e dalla diffusione di strumenti criminali sempre più accessibili nei circuiti underground.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.