Il botnet malware Mozi ha visto la sua attività svanire ad agosto, dopo che una misteriosa entità sconosciuta ha inviato un payload il 27 settembre 2023, attivando un kill switch per disattivare tutti i bot. Mozi è un noto botnet malware DDoS (distributed denial of service) che è emerso nel 2019, mirando principalmente a dispositivi IoT come router, registratori video digitali e altri dispositivi connessi a Internet.

Cosa leggere

Come funziona Mozi

Il malware sfruttava vulnerabilità note o password predefinite deboli per compromettere i dispositivi e renderli parte della sua rete peer-to-peer decentralizzata, dove comunicavano utilizzando il protocollo DHT (distributed hash table) di BitTorrent.

La misteriosa disattivazione di Mozi

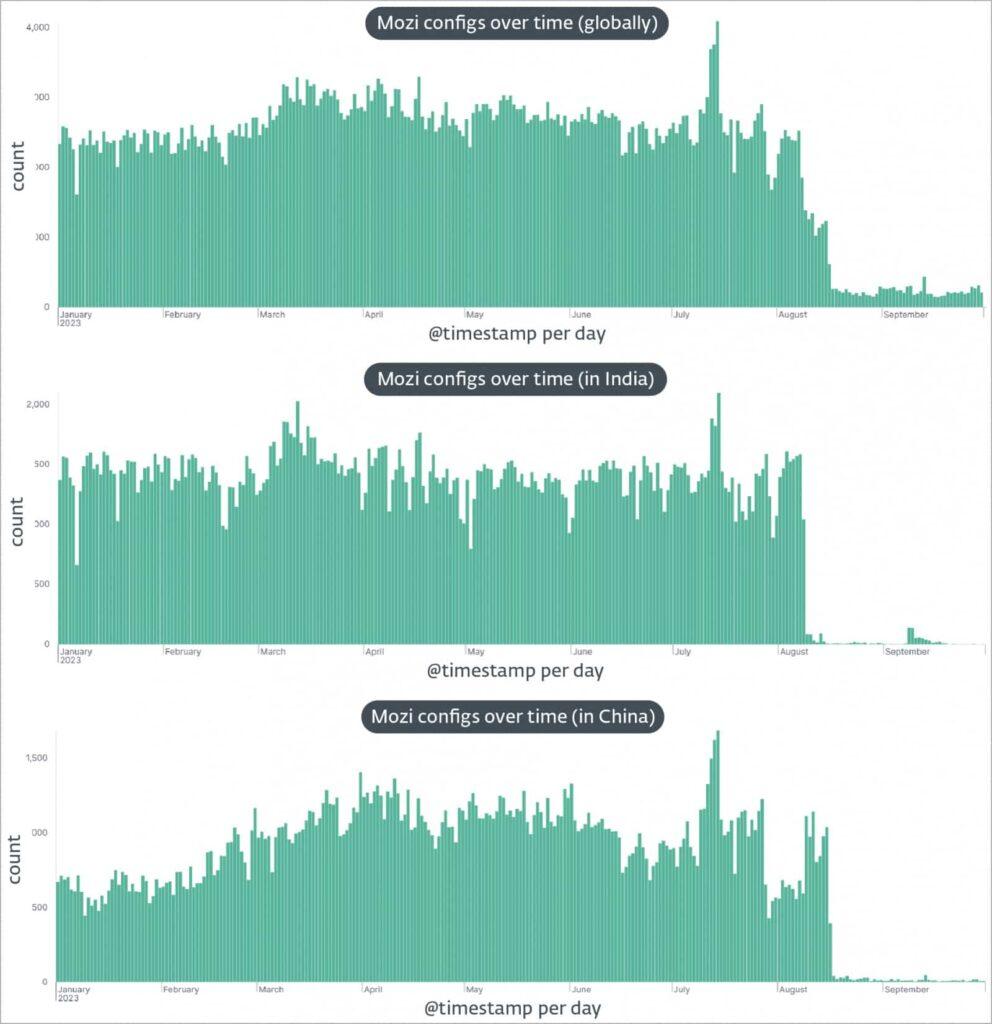

Oggi, ESET ha riferito che i suoi dati di telemetria hanno mostrato un netto calo dell’attività di Mozi l’8 agosto 2023, iniziando con una sospensione di tutte le operazioni in India. Questo è stato seguito da una simile cessazione improvvisa delle attività in Cina, dove ha origine il botnet, il 16 agosto 2023. Infine, il 27 settembre 2023, è stato inviato un messaggio UDP a tutti i bot di Mozi otto volte, istruendoli a scaricare un aggiornamento tramite HTTP, causando la seguente serie di eventi:

- Terminazione del processo malware Mozi,

- Disabilitazione di alcuni servizi di sistema (sshd e dropbear),

- Sostituzione del file Mozi,

- Esecuzione di comandi di configurazione del dispositivo,

- Blocco dell’accesso a varie porte,

- Stabilire una presa per il nuovo file.

Il fatto che chi ha premuto il kill switch abbia scelto di mantenere la persistenza per il nuovo payload, che può anche fare ping a un server remoto per aiutare nel tracciamento, suggerisce una disattivazione controllata. L’analisi del codice di ESET ha mostrato forti somiglianze tra il codice Mozi originale e i binari utilizzati nella disattivazione, che presentavano le chiavi private corrette per firmare il payload.

Ciò suggerisce il coinvolgimento dei creatori originali del botnet e/o delle forze dell’ordine cinesi nella disattivazione, ma per ora questa domanda rimane senza risposta.

Consigli per gli utenti

Nonostante la buona notizia che uno dei botnet più prolifici sia offline, ci sono, purtroppo, molti altri botnet malware DDoS che scansionano quotidianamente il web alla ricerca di IoT vulnerabili. Pertanto, gli utenti dovrebbero aggiornare i loro dispositivi con l’ultima versione del firmware, utilizzare password robuste e isolarli dalle reti critiche.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.