Un gruppo di hacker specializzato in attacchi di compromissione della posta elettronica aziendale (BEC), conosciuto come TA4903, sta impersonando diverse entità governative statunitensi per indurre le vittime a aprire file dannosi contenenti link a falsi processi di offerta.

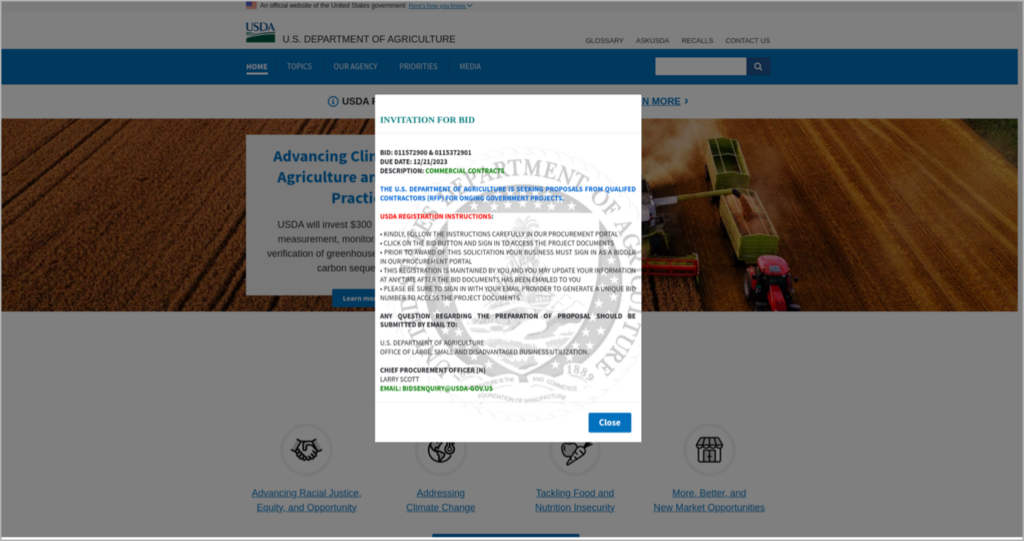

Secondo Proofpoint, i cybercriminali si spacciano per il Dipartimento dei Trasporti degli Stati Uniti, il Dipartimento dell’Agricoltura (USDA) e l’Amministrazione delle Piccole Imprese (SBA). Gli analisti hanno rilevato un’intensificazione delle attività di TA4903 a partire dalla metà del 2023, con l’adozione di nuove tattiche come l’utilizzo di codici QR nei documenti PDF allegati.

I PDF, che riprendono il tema dell’organizzazione falsificata, presentano un design coerente e metadati che indicano un’origine nigeriana. Gli utenti che scansionano i codici QR vengono reindirizzati a siti di phishing che imitano i portali ufficiali delle agenzie governative USA impersonate.

TA4903, in passato, ha fatto affidamento su ‘EvilProxy’ per eludere la protezione dell’autenticazione a più fattori (MFA), ma nel 2024 non sono state osservate attività che impiegano tale proxy inverso. Le osservazioni di Proofpoint indicano che l’attività di TA4903 è puramente motivata da fini finanziari, includendo tattiche come l’accesso non autorizzato a reti o account email aziendali e l’esecuzione di attacchi BEC, come l’invio di richieste di pagamento o fatture fraudolente.

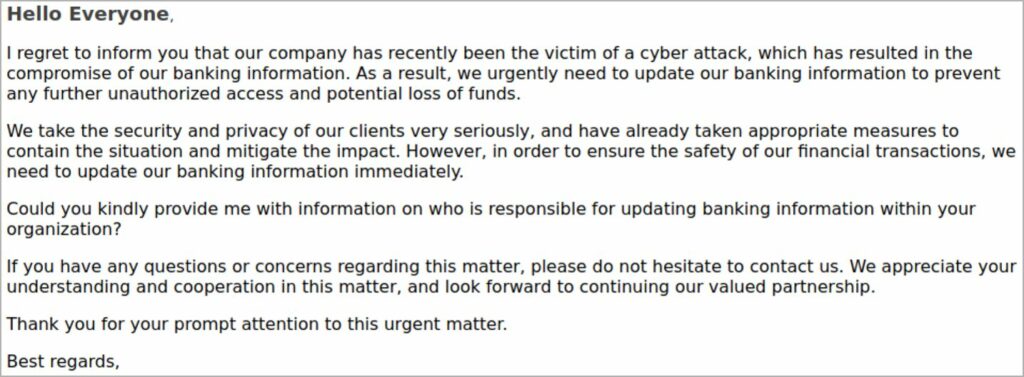

In alcuni casi, a partire dalla metà del 2023, gli hacker hanno utilizzato il tema di un attacco informatico per ingannare il personale del dipartimento finanziario affinché aggiornasse i dettagli di pagamento, inviando messaggi da account email compromessi di organizzazioni partner della vittima o da indirizzi che li ricordano strettamente.

TA4903 rappresenta una minaccia significativa per le organizzazioni a livello globale, lanciando campagne email su larga scala mirate a una vasta gamma di entità, principalmente negli Stati Uniti. Proofpoint evidenzia che TA4903 registra nomi di dominio che assomigliano a enti governativi e organizzazioni private di vari settori.

Di recente, i ricercatori hanno notato un cambiamento nelle tattiche di TA4903, passando dall’impersonare entità governative USA all’impersonare piccole imprese, sebbene non sia chiaro se questo cambiamento sia temporaneo o rappresenti un cambiamento a lungo termine.

Per contrastare efficacemente queste minacce, l’adozione di una strategia di sicurezza comprensiva e multistrato rappresenta il metodo più efficace.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.