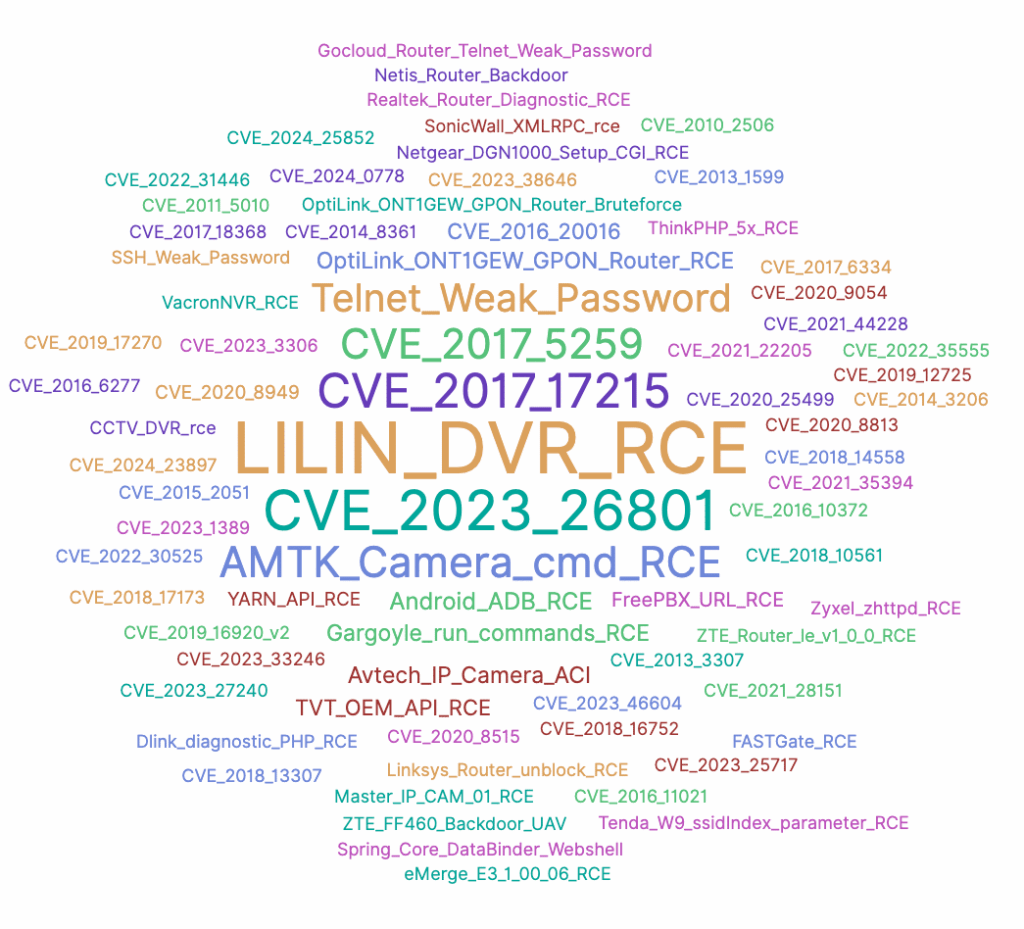

Recentemente, il sistema CTIA (Cyber Threat Insight Analysis) di XLab ha rilevato un’intensa attività da parte delle gang legate a CatDDoS, che hanno sfruttato oltre 80 vulnerabilità negli ultimi tre mesi. Questa analisi approfondisce i dettagli di queste attività, le vulnerabilità sfruttate e le tecniche utilizzate da questi cybercriminali.

Vulnerabilità Sfruttate

Le gang CatDDoS hanno utilizzato un gran numero di vulnerabilità note per distribuire campioni di malware. Tra le principali vulnerabilità sfruttate troviamo quelle relative a dispositivi di vari fornitori, tra cui:

- Apache: ActiveMQ, Log4j, Rocketmq

- Cisco: Firmware Linksys

- D-Link: DCS-3411, DCS-930L, DIR-600, DIR-645, DIR-655

- Netgear: DGN1000, DGN2200, R6250

- TP-Link: Archer AX21

Queste vulnerabilità hanno colpito dispositivi che vanno dalle telecamere di sicurezza ai router, rendendo evidente la vasta gamma di attacchi e la loro sofisticazione.

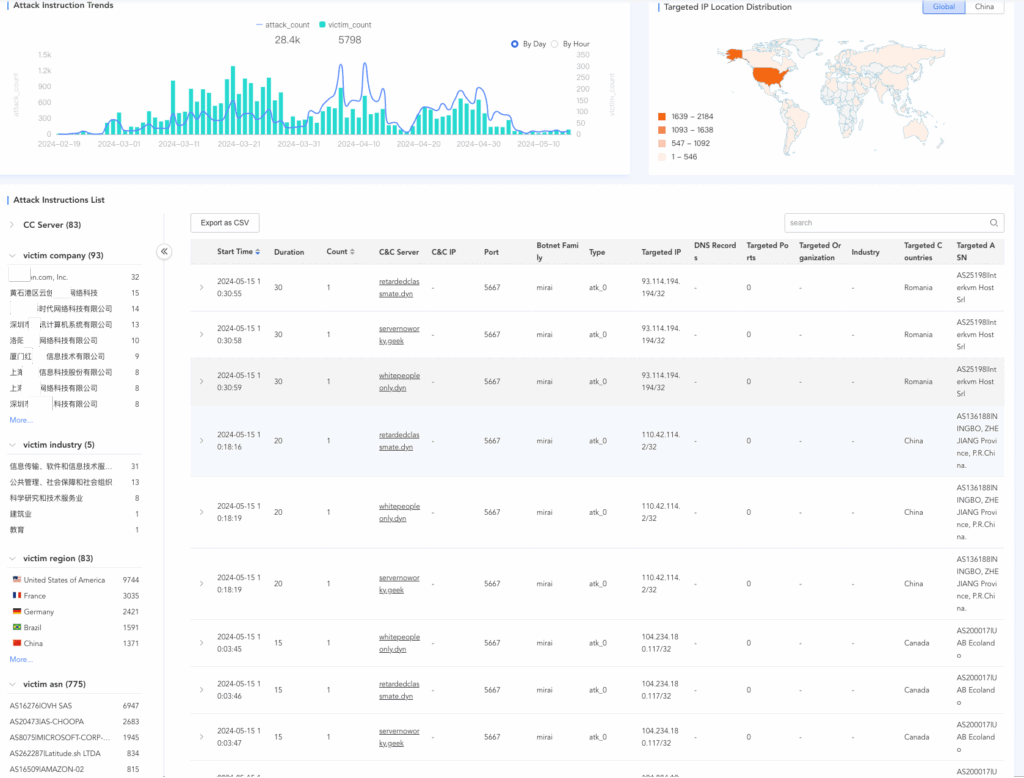

Attività DDoS

Le gang CatDDoS hanno preso di mira una varietà di settori, tra cui fornitori di cloud, istituzioni educative, ricerca scientifica, trasmissione di informazioni, amministrazione pubblica e costruzioni. Gli attacchi sono stati distribuiti a livello globale, con una concentrazione particolare negli Stati Uniti, Francia, Germania, Brasile e Cina.

Un esempio notevole è l’attacco contro “Shanghai * Network Technology Co., LTD.”, iniziato il 7 aprile 2024 e durato 60 secondi per ciascun attacco.

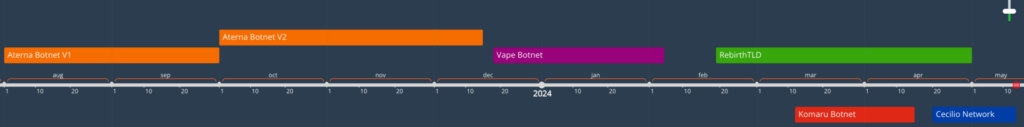

Derivazioni di CatDDoS

CatDDoS è una variante di Mirai, nota per l’uso dei termini “cat” e “meow” nei nomi di dominio e nei campioni iniziali, suggerendo che l’autore fosse un amante dei gatti. Dopo una fase di chiusura a dicembre 2023, nuove varianti come RebirthLTD e Komaru sono emerse, indicando una continua evoluzione del botnet.

Tecniche di Evasione e Condivisione del Codice

Gli sviluppatori di CatDDoS utilizzano tecniche avanzate di evasione, come l’offuscamento del codice e l’uso di shell modificate. Inoltre, è comune vedere gruppi di attaccanti condividere lo stesso codice sorgente per lo sviluppo di malware, apportando solo modifiche minori.

Le gang legate a CatDDoS rappresentano una minaccia significativa secondo gli esperti di Xlab, sfruttando numerose vulnerabilità per eseguire attacchi DDoS su vasta scala. La condivisione del codice e le tecniche avanzate di evasione rendono questi attacchi particolarmente difficili da rilevare e mitigare. È essenziale che le organizzazioni mantengano aggiornati i loro sistemi e adottino misure di sicurezza robuste per proteggersi da queste minacce.

Iscriviti alla Newsletter

Non perdere le analisi settimanali: Entra nella Matrice Digitale.

Matrice Digitale partecipa al Programma Affiliazione Amazon EU. In qualità di Affiliato Amazon, ricevo un guadagno dagli acquisti idonei. Questo non influenza i prezzi per te.