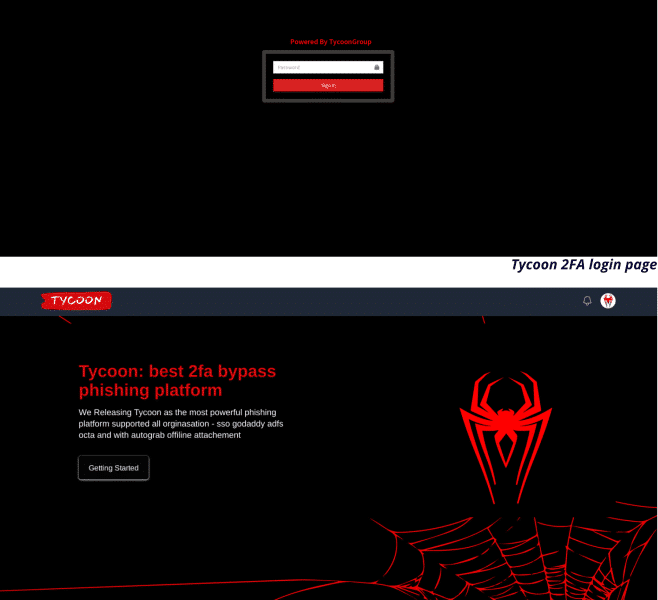

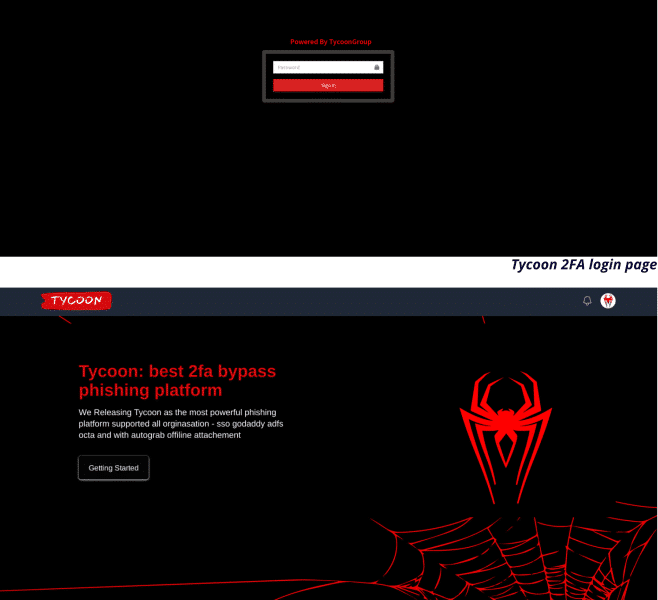

Tempo di lettura: 2 minuti. Un nuovo kit di phishing, Tycoon 2FA, consente ai cybercriminali di eludere l’autenticazione a due fattori per gli account Microsoft 365 e Gmail, intensificando la minaccia delle truffe online.

Tempo di lettura: 2 minuti. Un nuovo kit di phishing, Tycoon 2FA, consente ai cybercriminali di eludere l’autenticazione a due fattori per gli account Microsoft 365 e Gmail, intensificando la minaccia delle truffe online.

Tempo di lettura: 2 minuti. In Ucraina, tre cybercriminali arrestati per aver compromesso oltre 100 milioni di account venduti nel dark web grazie al brute force

Tempo di lettura: 2 minuti. L’intelligenza artificiale generativa (GenAI) abiliterà chiunque a lanciare sofisticati attacchi di phishing che solo i dispositivi di autenticazione multi-fattore (MFA) di nuova generazione possono fermare. Il ransomware ha stabilito nuovi record per il numero di incidenti e i danni inflitti nel 2023, con grandi organizzazioni come MGM, Johnson Controls, Chlorox, Hanes Brands e Caesars Palace […]

Tempo di lettura: 2 minuti. Microsoft Authenticator migliora la sicurezza con il blocco di default delle notifiche MFA sospette, proteggendo gli account dagli attacchi.

Tempo di lettura: 2 minuti. 1Password rileva attività sospetta nella sua istanza di Okta, ma conferma che nessun dato dell’utente è stato compromesso.

Tempo di lettura: 2 minuti. UNC3944 intensifica le sue attività criminali, puntando su strategie di ransomware e estorsione di dati sensibili.

Tempo di lettura: 2 minuti. Okta avverte su attacchi di ingegneria sociale che mirano ai desk di assistenza IT per ottenere accessi di super amministratore e disabilitare l’autenticazione multifattore, esponendo le organizzazioni a rischi significativi.

Tempo di lettura: 2 minuti. Microsoft avverte dell’aumento delle tecniche di phishing AiTM nel contesto del modello Phishing-as-a-Service, sottolineando la crescente sofisticatezza degli attacchi.

Tempo di lettura: 2 minuti. AhMyth è un malware mobile che si diffonde attraverso una vasta gamma di vettoriali. Questo malware mira principalmente ai dispositivi Android, cercando di ottenere l’accesso a informazioni sensibili e di esfiltrarle. Come funziona AhMyth Il metodo primario di infezione di AhMyth è attraverso app mobili ingannevoli che si spacciano per screen recorder, downloader di YouTube, […]

Tempo di lettura: 2 minuti. Il gruppo di hacker russo BlueCharlie, noto anche come Blue Callisto, Callisto, COLDRIVER, Star Blizzard e TA446, è stato collegato a 94 nuovi domini, dimostrando una continua evoluzione e sofisticazione nelle sue attività.