Tempo di lettura: 2 minuti. Il Central Bureau of Investigation (CBI) ha aderito al database internazionale di sfruttamento sessuale dei bambini dell’Interpol, una mossa che rafforzerà...

Tempo di lettura: < 1 minuto. Oltre a lavorare sulla nuova funzione della comunità, gli sviluppatori di WhatsApp stanno anche cercando altri modi per diversificare l’app....

Tempo di lettura: 2 minuti. Recentemente sono state registrate molte truffe e schemi di phishing che circondano gli NFT, e quest’ultima truffa dell’ID Apple è ciò...

Tempo di lettura: < 1 minuto. Un rapporto di Mandiant, menzionato nell’avviso, si riferisce a un probabile strumento di attacco sponsorizzato dallo stato soprannominato Incontroller (alias...

Tempo di lettura: 2 minuti. Un nuovo avviso congiunto di diverse agenzie governative statunitensi è stato appena rilasciato. Il Dipartimento dell’Energia (DOE), la Cybersecurity and Infrastructure...

Tempo di lettura: < 1 minuto. ESET ha scoperto tre pericolose vulnerabilità nei computer portatili Lenovo. Le tre falle di sicurezza UEFI sono state assegnate con...

Tempo di lettura: 2 minuti. Il governo spagnolo ha negato di aver spiato illegalmente i leader indipendentisti catalani, ma non ha detto se ha intrapreso una...

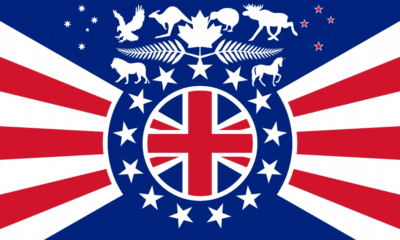

Tempo di lettura: < 1 minuto. I governi occidentali hanno avvertito congiuntamente mercoledì di una potenziale minaccia di un aumento delle attività informatiche dannose da parte...

Tempo di lettura: < 1 minuto. Un detective privato israeliano detenuto a New York dal 2019 con l’accusa di coinvolgimento in uno schema di hacker a...

Tempo di lettura: 2 minuti. Una ricerca rilasciata da Aqua Security ha rilevato un aumento dell’uso di backdoor, rootkit e ruba-credenziali – finalizzati al furto o...