Un articolo apparso sul sito on line de La Stampa (e su altri quotidiani e notiziari) riporta ufficialmente la notizia di un attacco hacker ai danni della CGIL. La CGIL parla di attacco “occorso in più riprese a partire da Sabato scorso e attualmente ancora in essere. Circa 130mila i tentativi di connessione contemporanea da più Paesi“.

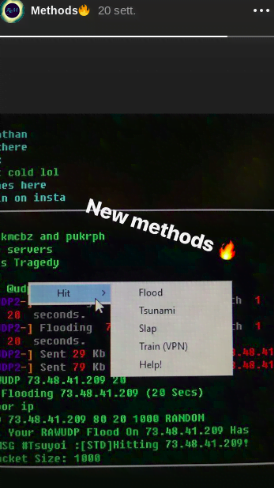

Per i non esperti ricordiamo che un attacco di tipo DDoS (Distributed Denial of Service): un tipo di attacco scatenato da una botnet, ovvero una rete di computer infetti che sono pilotati da qualcuno per commettere atti di vandalismo come quello accaduto in questi giorni. Queste botnet possono anche essere noleggiate da qualcuno per un certo tempo con lo scopo di colpire e annientare siti web, ad esempio il sito della concorrenza, il sito del giornale scomodo, il blog del giornalista controcorrente. Bisogna anche ricordare che questo tipo di botnet sono spesso gestite da adolescenti, che si divertono a sviluppare malware e “buttare giù” siti web istituzionali gareggiando con potenze di fuoco sempre più devastanti. Un caso su tutti la “Cayosin Botnet”

Se la CGIL parla di 130.000 connessioni contemporanee sembrerebbe che la botnet utilizzata possa essere molto ampia ed in grado di raggiungere una potenza di fuoco notevole. Gli esperti della CGIL hanno identificato gli indirizzi IP degli attacchi e si sono resi conto (come essi stessi hanno affermato) che la stragrande maggioranza degli attacchi provenivano da paesi esteri, in particolare Germania, Stati uniti e Cina. Questo fa presagire che i dispositivi infetti (fossero computer, telecamere, videoregistratori, dispositivi comunque connessi ad internet) fossero residenti in quei paesi. Per questa ragione hanno disattivato l’accesso al loro sito per le connessioni provenienti da Germania, Stati Uniti e Cina.

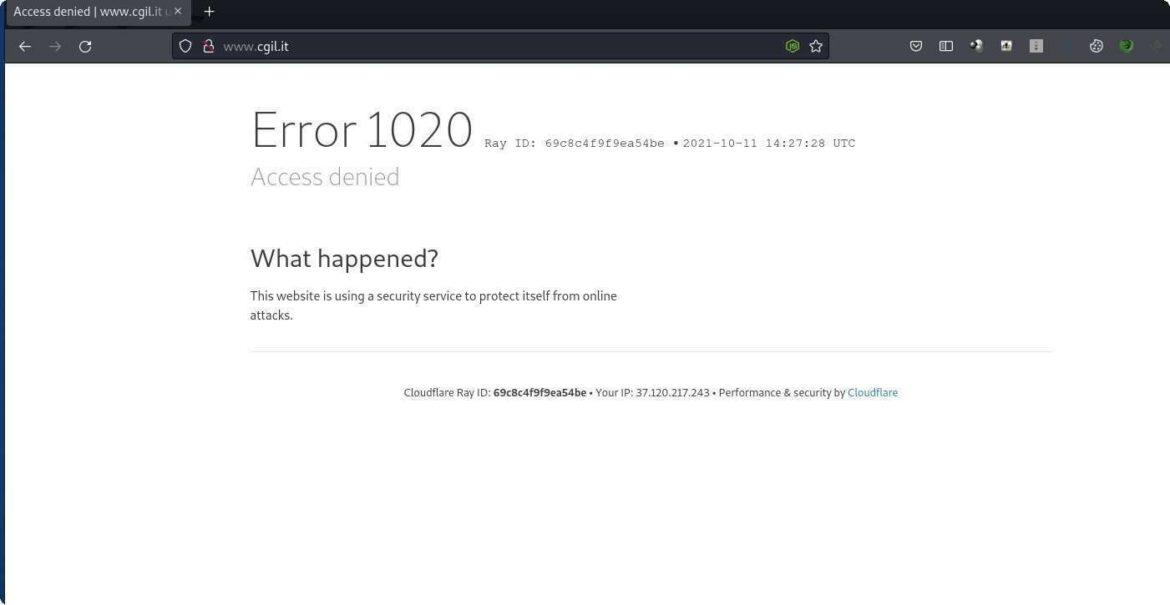

Alle 16:38 il sito della CGIL era ancora irraggiungibile dalla Germania, quindi questo fa presagire che c’era ancora un attacco in corso in quanto il filtro era ancora in azione. Il Tweet di Odisseus, come fatto giustamente notare da @thelazza faceva riferimento a un accesso dalla Germania, ancora oscurata dalla CGIL molto probabilmente perchè ancora attiva nel cannoneggiare verso il sito del sindacato italiano.

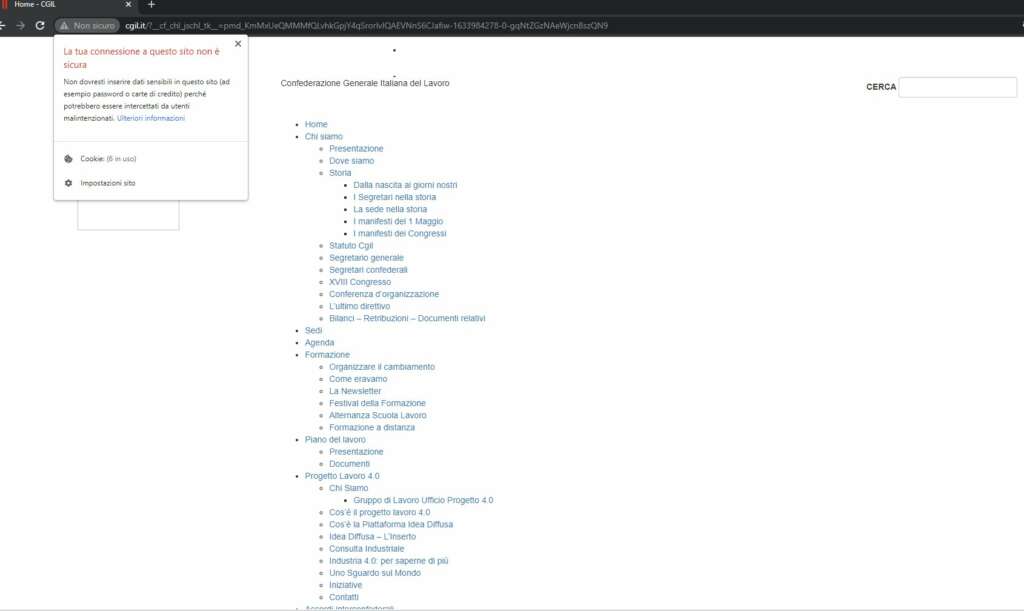

Verso le ore 22.30 e fino alle ore 8.35 in data odierna il sito non forniva una navigazione fluida ad alcuni utenti, nonostante la presenza di Cloudflare, e tra le varie pecche si è manifestata l’assenza di un certificato ssl scaduto congiuntamente alla versione “puramente testuale” e non di certo per colpa dell’attacco hacker, ma per una differenza nella selezione del dominio con www o senza.

Aggiornamento ore 13.30: secondo alcuni esperti, il sito della CGIL potrebbe essere stato compromesso semplicemente dalle eccessive richieste di accesso dall’estero dovute non per un attacco informatico, ma per la curiosità globale alla luce della notizia dell’invasione del gruppo di Forza Nuova nella sede. La richiesta di 130.000 connessioni simultanee non rappresenterebbe una vera propria forza di fuoco, ma un picco di interesse collegabile alle notizie di cronaca che hanno coinvolto il sindacato. A questo punto resta all’Autorità interpellata se confermare la tesi dell’attacco DDoS o se consigliare alla CGIL di appoggiarsi su un provider con maggiore capacità di banda per scongiurare un evento simile a questo, che riporta, nel caso di eventualità della saturazione di banda, al click day che colpì l’INPS.