Sicurezza Informatica

APT Turla ha sfruttato il malware consegnato via USB di altri hacker

In un recente attacco contro un’organizzazione ucraina, l’attore di minacce russo sponsorizzato dallo Stato Turla ha sfruttato il malware Andromeda, probabilmente distribuito da altri hacker tramite una chiavetta USB infetta, come riporta Mandiant. Attivo almeno dal 2006 e legato al governo russo, il gruppo di cyber-spionaggio è anche conosciuto come Snake, Venomous Bear, Krypton e Waterbug ed è stato storicamente associato all’uso del malware ComRAT. Conosciuto anche come Wauchos o Gamarue, Andromeda è attivo almeno dal settembre 2011 e ha intrappolato le macchine infette in una botnet che è stata interrotta nel dicembre 2017. La minaccia, molto diffusa, veniva sfruttata principalmente per il furto di credenziali e l’invio di malware. Analizzando un’operazione sospetta di Turla, rintracciata come UNC4210, Mandiant ha scoperto che almeno tre domini di comando e controllo (C&C) Andromeda scaduti sono stati registrati nuovamente e utilizzati per la profilazione delle vittime.

L’attacco è stato condotto nel settembre 2022, ma l’organizzazione ucraina vittima è stata infettata da un campione di Andromeda legacy nel dicembre 2021 tramite una chiavetta USB infetta. Per l’esecuzione del malware è stato utilizzato un file LNK dannoso presente sull’unità. Subito dopo l’infezione, il campione Andromeda ha stabilito la persistenza aggiungendo una chiave di registro da eseguire ogni volta che l’utente effettuava l’accesso e ha iniziato a segnalare l’uscita. L’infezione è stata probabilmente eseguita da un altro attore delle minacce, ma Turla ha sfruttato il malware per la ricognizione.

Nel gennaio 2022 è stato registrato nuovamente un vecchio dominio C&C Andromeda scaduto. UNC4210 ha usato il dominio per profilare le vittime e poi ha consegnato il dropper Kopiluwak a quelle ritenute interessanti. Sebbene siano stati identificati campioni di stager Andromeda beaconing su più host, il malware legato a Turla è stato distribuito in un solo caso, “suggerendo un alto livello di specificità nella scelta delle vittime che hanno ricevuto un payload di follow-on”. L’utility di ricognizione basata su JavaScript Kopiluwak è stata distribuita sul sistema della vittima il 6 settembre. Secondo Mandiant, lo stesso archivio autoestraente contenente il malware è stato eseguito più volte sul sistema di destinazione tra il 6 e l’8 settembre. L’8 settembre, l’attore della minaccia ha distribuito la backdoor Quietcanary .NET, nota anche come Tunnus, utilizzata per la raccolta e l’esfiltrazione dei dati. UNC4210 ha utilizzato la backdoor per raccogliere, archiviare ed esfiltrare i dati dal sistema vittima.

L’indagine ha inoltre rivelato che altri domini Andromeda noti sono stati nuovamente registrati. Secondo Mandiant, almeno tre di questi domini sembrano essere utilizzati da UNC4210. “Poiché il malware Andromeda più vecchio continua a diffondersi da dispositivi USB compromessi, questi domini ri-registrati rappresentano un rischio in quanto nuovi attori delle minacce possono prendere il controllo e distribuire nuovo malware alle vittime. Questa nuova tecnica di rivendicazione di domini scaduti utilizzati da malware ampiamente distribuiti e finanziariamente motivati può consentire compromissioni successive presso un’ampia gamma di entità”, osserva Mandiant. La società di intelligence sulle minacce informatiche afferma che questo è il primo sospetto attacco Turla mirato all’Ucraina che ha osservato dall’inizio dell’invasione russa del Paese. Le tattiche sono coerenti con le attività note di Turla, anche se alcuni elementi rappresentano un allontanamento dalle operazioni storiche di Turla. “Sia Kopiluwak che Quietcanary sono stati scaricati in successione in momenti diversi, il che può suggerire che il gruppo operava con fretta o con minore preoccupazione per la sicurezza operativa, sperimentando qualche aspetto di carenza operativa o utilizzando strumenti automatizzati”, conclude Mandiant.

Sicurezza Informatica

Sviluppatore di Tornado Cash condannato a 64 mesi

Tempo di lettura: 2 minuti. Alexey Pertsev, sviluppatore del mixer di criptovalute Tornado Cash, è stato condannato a 64 mesi per riciclare oltre 2 miliardi di dollari.

Alexey Pertsev, uno dei principali sviluppatori del mixer di criptovalute Tornado Cash, è stato condannato a 64 mesi di prigione per aver contribuito a riciclare oltre 2 miliardi di dollari in criptovalute. La sentenza riflette la crescente pressione delle autorità legali contro le piattaforme che possono essere utilizzate per attività illecite.

Il caso di Tornado Cash

Tornado Cash è una piattaforma decentralizzata e open-source che era intesa a fornire anonimato ai possessori di criptovalute. La piattaforma funzionava accettando depositi e trasferendo gli asset tra numerosi nodi di servizio prima di consentire il prelievo a un indirizzo di portafoglio diverso da quello originale. Questo metodo è stato utilizzato da criminali informatici per nascondere l’origine dei fondi e riciclare grandi somme da attività illegali, incluso il noto gruppo di hacker nordcoreano Lazarus.

Implicazioni legali e azioni delle Autorità

Nel 2022, il Dipartimento del Tesoro degli Stati Uniti ha sanzionato la piattaforma, e nel 2023, il Dipartimento di Giustizia degli Stati Uniti ha incriminato due dei fondatori per cospirazione di riciclaggio di denaro e violazione dell’International Economic Emergency Powers Act. Queste azioni sottolineano la determinazione delle autorità di combattere il riciclaggio di denaro attraverso tecnologie che offrono elevati livelli di anonimato.

Difesa e la Sentenza

Pertsev ha affermato che il suo obiettivo era solo di fornire privacy alla comunità delle criptovalute e non di facilitare operazioni criminali. Tuttavia, la corte ha respinto queste affermazioni, sottolineando che Tornado Cash non includeva misure anti-abuso e che gli sviluppatori non avevano fatto sforzi significativi per prevenire il riciclaggio di denaro attraverso la piattaforma. Inoltre, è stato sottolineato il mancato cooperazione di Pertsev con le autorità investigative.

Confische e Conseguenze

Oltre alla sentenza carceraria, sono stati confiscati beni per un valore di 1,9 milioni di euro in criptovalute e una Porsche di proprietà di Pertsev. Con l’arresto dei tre principali sviluppatori, il futuro del progetto Tornado Cash rimane incerto, con il principale sito web e la pagina GitHub ancora online, ma con molte delle attività comunitarie e transazionali sospese o terminate.

Sicurezza Informatica

BreachForums è offline e sotto il controllo dell’FBI

Tempo di lettura: < 1 minuto. Il noto portale di annunci legati al crimine informatico dove si vendono i dati trafugati al miglior offerente, BreachForums, è ora dell’FBI

L’FBI ha messo sotto scacco il sito BreachForums sia nel clear sia nel dark web e risulta offline. L’operazione, ancora sconosciuta alla stampa è emersa in seguito a diverse segnalazioni in rete che ne hanno dato evidenza attraverso gli screenshot dei propri browser.

Il sito è irraggiungibile sia via web normale sia dal dominio .onion. BreachForums è un forum con un template grafico “old style” dove gli utenti si scambiano notizie riguardanti il crimine informatico e pubblicano annunci dei dati trafugati in seguito ad attacchi ad Enti e Aziende per venderli al miglior offerente ed è ufficiale che sia offline per via di un’azione dell’FBI.

L’amministratore di BreachForums è stato condannato per i reati di diffusione di materiale vietato e per possesso di Contenuti sessuali esplitici di minori.

articolo in aggiornamento.

Sicurezza Informatica

Apple App Store bloccate transazioni fraudolente per oltre 7 miliardi

Tempo di lettura: 2 minuti. Apple ha bloccato oltre 7 miliardi di dollari in transazioni fraudolente sull’App Store negli ultimi quattro anni, rafforzando la sicurezza per utenti e sviluppatori.

Apple ha annunciato di aver prevenuto oltre 7 miliardi di dollari in transazioni potenzialmente fraudolente sull’App Store nel corso degli ultimi quattro anni, dimostrando il suo impegno continuo nel proteggere sia gli utenti che gli sviluppatori da attività dannose.

Dettagli dell’azione anti-frode di Apple

Tra il 2020 e il 2023, Apple ha impedito transazioni fraudolente per un valore di più di 1,8 miliardi di dollari solo nel 2023. Inoltre, ha bloccato l’uso di oltre 14 milioni di carte di credito rubate e ha impedito a più di 3,3 milioni di account di effettuare ulteriori transazioni.

Apple ha adottato misure severe contro la frode, respingendo più di 1,7 milioni di proposte di app nel 2023 per mancato rispetto degli standard rigorosi di privacy, sicurezza e contenuto dell’App Store. Questo ha comportato la terminazione di quasi 374 milioni di account di sviluppatori e clienti e la rimozione di circa 152 milioni di valutazioni e recensioni per preoccupazioni legate alla frode.

Implicazioni per gli sviluppatori e l’ecosistema dell’App Store

Le azioni di Apple riflettono il suo impegno a mantenere un ambiente sicuro e affidabile per i suoi utenti e sviluppatori. Con la crescente concorrenza e le pressioni regolamentari, in particolare nell’Unione Europea dove le leggi richiedono una maggiore apertura del sistema operativo iOS a store di app di terze parti, Apple continua a sottolineare l’importanza della sicurezza come caratteristica distintiva del suo ecosistema.

Il blocco di transazioni fraudolente e la gestione proattiva della sicurezza dell’App Store rappresentano un aspetto fondamentale della strategia di Apple per mantenere la fiducia degli utenti e degli sviluppatori, nonostante le sfide poste dall’apertura forzata del suo ecosistema a maggiori opzioni di distribuzione delle app. Mentre Apple si adatta alle nuove normative e risponde alla concorrenza, l’azienda si impegna a proteggere la sicurezza e l’integrità dell’App Store, evidenziando il suo ruolo come leader nell’offrire un ambiente sicuro e protetto per l’acquisto e il download di app.

Editoriali2 settimane fa

Editoriali2 settimane faChip e smartphone cinesi ci avvisano del declino Occidentale

Inchieste2 settimane fa

Inchieste2 settimane faRansomware in Italia: come cambia la percezione del fenomeno nell’IT

Economia2 settimane fa

Economia2 settimane faInternet via satellite: progetto europeo IRIS² in grande difficoltà

Editoriali1 settimana fa

Editoriali1 settimana faAnche su Giovanna Pedretti avevamo ragione

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faJack Dorsey getta la spugna e lascia Bluesky

Inchieste1 settimana fa

Inchieste1 settimana faPerchè il motore di ricerca OpenAI fa paura ai giornalisti?

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faMeta arriva l’intelligenza artificiale per la Pubblicità

Smartphone1 settimana fa

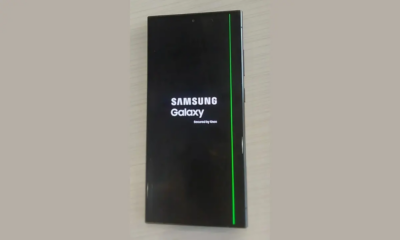

Smartphone1 settimana faRichiesta di Class Action contro Samsung per il Galaxy S24 Ultra