Sicurezza Informatica

Biden firma l’ordine esecutivo sulla privacy dei dati personali tra USA e UE

Tempo di lettura: 2 minuti. L’ordine esecutivo richiede che le attività di intelligence dei segnali degli Stati Uniti siano condotte “solo per perseguire obiettivi definiti di sicurezza nazionale”.

Il presidente degli Stati Uniti Joe Biden ha firmato venerdì un ordine esecutivo volto a proteggere la privacy dei trasferimenti di dati personali tra l’UE e gli Stati Uniti e a rispondere alle preoccupazioni europee sulle attività di raccolta dei segnali di intelligence degli Stati Uniti. L’ordine esecutivo fornisce un nuovo quadro giuridico per i flussi di dati transatlantici che sono fondamentali per l’economia digitale, ha dichiarato la Casa Bianca. Sarà soggetto a revisione e ratifica da parte della Commissione europea, un processo che si prevede richiederà diversi mesi. “Questo è il culmine dei nostri sforzi congiunti per ripristinare la fiducia e la stabilità dei flussi di dati transatlantici”, ha dichiarato ai giornalisti il Segretario al Commercio Gina Raimondo. “Permetterà un flusso continuo di dati che è alla base di oltre mille miliardi di dollari di commercio e investimenti transfrontalieri ogni anno”. I giganti tecnologici statunitensi hanno dovuto affrontare una raffica di azioni legali da parte di attivisti dell’UE per la privacy, preoccupati per la capacità dei servizi segreti statunitensi di accedere ai dati personali degli europei. La massima corte europea ha invalidato precedenti disposizioni dopo aver ascoltato le denunce secondo cui le leggi statunitensi violano i diritti fondamentali dei cittadini dell’UE.

La Casa Bianca ha dichiarato che l’ordine esecutivo risponde alle preoccupazioni sollevate dalla Corte di giustizia dell’Unione europea quando ha stabilito che il precedente quadro noto come Privacy Shield non forniva una protezione adeguata. Lo scudo per la privacy, annullato nel luglio 2020, era il successore di un altro accordo UE-USA, Safe Harbor, a sua volta silurato da una sentenza della Corte nel 2015. Da allora le imprese hanno fatto ricorso a soluzioni giuridicamente incerte per mantenere il flusso di dati, con la speranza che le due parti potessero trovare qualcosa di più solido a lungo termine. I funzionari statunitensi hanno riconosciuto che il nuovo patto dovrà quasi certamente affrontare un intenso esame legale, iniziato dopo le rivelazioni di Edward Snowden sullo spionaggio digitale di massa da parte delle agenzie statunitensi.

Raimondo si è detta fiduciosa che il nuovo accordo, che si basa su un accordo di principio annunciato a marzo, supererà la prova. “Il quadro sulla privacy dei dati UE-USA comprende impegni solidi per rafforzare le garanzie sulla privacy e sulle libertà civili per l’intelligence dei segnali, che garantiranno la privacy dei dati personali dell’UE”, ha dichiarato. L’ordine esecutivo richiede che le attività di intelligence dei segnali degli Stati Uniti siano condotte “solo nel perseguimento di obiettivi di sicurezza nazionale definiti” e “tengano in considerazione la privacy e le libertà civili di tutte le persone”, indipendentemente dalla nazionalità o dal Paese di residenza. Il testo crea un tribunale indipendente che consente alle persone dell’UE “di chiedere un risarcimento se ritengono di essere illegittimamente bersaglio delle attività di intelligence degli Stati Uniti”.

Il processo di ricorso prevede due livelli. Il primo prevede la presenza di un “funzionario per la protezione delle libertà civili” (Civil Liberties Protection Officer, CLPO) presso l’Ufficio del Direttore dell’Intelligence nazionale degli Stati Uniti, che indagherà sulle denunce per determinare se esse comportino una violazione della legge statunitense.

Il secondo prevede un tribunale indipendente per la revisione della protezione dei dati che esaminerà le decisioni del CLPO. “I giudici del DPRC saranno nominati al di fuori del governo degli Stati Uniti, esamineranno i casi in modo indipendente e godranno di protezioni contro la rimozione”, ha dichiarato la Casa Bianca. Le loro decisioni saranno vincolanti.

Sicurezza Informatica

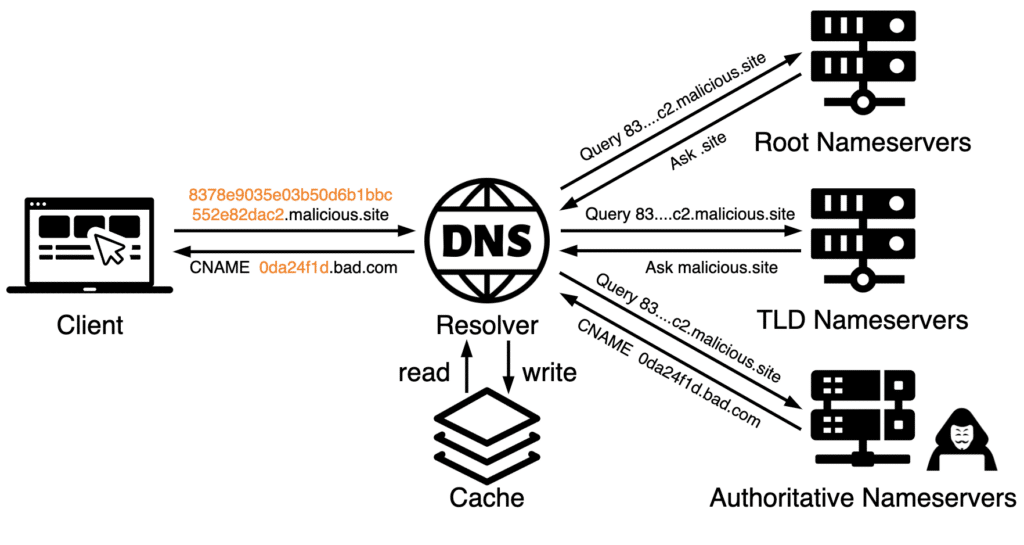

DNS Tunneling: per tracciare vittime di Phishing

Tempo di lettura: 2 minuti. Gli hacker utilizzano il tunneling DNS per scandagliare le reti e tracciare le vittime, sfruttando questa tecnica per bypassare le misure di sicurezza.

Recentemente, è stato scoperto che gli attori di minacce stanno utilizzando il tunneling DNS per tracciare l’apertura di email di phishing e clic sui link malevoli, nonché per scandagliare le reti alla ricerca di potenziali vulnerabilità. Questa tecnica sofisticata utilizza il DNS, un componente essenziale della comunicazione di rete, come canale di comunicazione nascosto.

Dettagli tecnici del DNS Tunneling

Il tunneling DNS implica la codifica dei dati o dei comandi che vengono inviati e recuperati tramite query DNS. Gli attori della minaccia codificano i dati in vari modi, come Base16, Base64, o algoritmi di codifica testuale personalizzati, che possono essere restituiti durante l’interrogazione di record DNS, come TXT, MX, CNAME e record di indirizzi. Questa tecnica è comunemente utilizzata per eludere i firewall di rete e i filtri, adottando il metodo per operazioni di command and control (C2) e di Virtual Private Network (VPN).

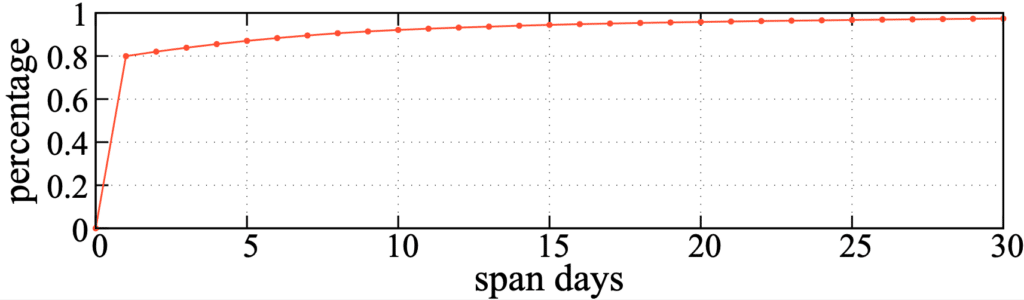

Campagne malevole eseguite con il DNS Tunneling

Unit 42, il team di ricerca sulla sicurezza di Palo Alto Networks, ha scoperto un uso aggiuntivo del tunneling DNS in campagne malevole che coinvolgono il tracciamento delle vittime e la scansione della rete. Un esempio è la campagna “TrkCdn”, che si concentra sul tracciamento delle interazioni delle vittime con i contenuti delle email di phishing. Gli attaccanti incorporano contenuti in un’email che, quando aperta, esegue una query DNS a sottodomini controllati dall’attaccante, i cui FQDN contengono contenuti codificati.

Consigli per la Difesa

A causa delle sue capacità nascoste, il tunneling DNS può bypassare strumenti di sicurezza, evitare il rilevamento e mantenere la versatilità operativa. Di conseguenza, Unit 42 suggerisce che le organizzazioni implementino strumenti di monitoraggio e analisi DNS per monitorare e analizzare i log alla ricerca di modelli di traffico insoliti e anomalie, come richieste atipiche o ad alto volume. È anche consigliabile limitare i resolver DNS nella rete per gestire solo le query necessarie, riducendo il potenziale abuso del tunneling DNS.

L’uso del tunneling DNS come tecnica per la conduzione di attacchi informatici rappresenta una sfida significativa per la sicurezza informatica. La capacità di mascherare le comunicazioni malevoli come traffico DNS legittimo richiede un livello elevato di vigilanza e misure di sicurezza avanzate per rilevare e mitigare tali minacce. Queste rivelazioni sottolineano l’importanza di strategie di difesa sofisticate e proattive per proteggere le reti aziendali e personali dagli attacchi sempre più ingegnosi e difficili da rilevare.

Sicurezza Informatica

Attacco ransomware LockBit Black: Botnet invia milioni di Email

Tempo di lettura: 2 minuti. La campagna di phishing usando LockBit Black, veicolata da un botnet, ha inviato milioni di email malevoli, criptando dati di innumerevoli vittime.

Una campagna massiva di ransomware LockBit Black ha imperversato attraverso il web, con milioni di email di phishing inviate da aprile 2024, sfruttando il botnet Phorpiex. Questo attacco si concentra su allegati ZIP malevoli che, una volta aperti, criptano i sistemi delle vittime.

Dettagli dell’attacco

Il New Jersey’s Cybersecurity and Communications Integration Cell (NJCCIC) ha emesso un avviso riguardo questa vasta campagna di phishing che utilizza il ransomware LockBit Black, un malware che cripta i sistemi delle vittime. Gli attacchi sfruttano allegati ZIP che contengono un eseguibile, il quale, una volta lanciato, installa il payload di LockBit Black. Gli attaccanti, non affiliati con l’operazione originale di LockBit, hanno utilizzato nomi come “Jenny Brown” o “Jenny Green” e hanno operato da oltre 1.500 indirizzi IP in paesi come Kazakhstan, Uzbekistan, Iran, Russia e Cina.

Le funzionalità di LockBit Black

Il payload ransomware impiegato in questi attacchi è probabilmente costruito utilizzando un builder di LockBit 3.0, che è stato divulgato online da uno sviluppatore insoddisfatto nel settembre 2022. Questo ransomware è particolarmente pericoloso perché oltre a criptare i dati, tenta di rubare informazioni sensibili, termina servizi essenziali e impedisce l’accesso ai file crittografati.

Conseguenze e difesa

Gli attacchi di phishing e ransomware come questi hanno implicazioni gravi per la sicurezza delle informazioni aziendali e personali. Il NJCCIC consiglia l’implementazione di strategie di mitigazione del rischio ransomware e l’uso di soluzioni di sicurezza per i terminali e filtri di posta elettronica per bloccare i messaggi potenzialmente dannosi.

L’uso del botnet Phorpiex per facilitare questi attacchi di LockBit Black segnala un’escalation nell’uso di infrastrutture botnet esistenti per condurre campagne di ransomware di vasta portata. La consapevolezza e la preparazione sono essenziali per difendersi da queste minacce sempre più sofisticate. Questa ondata di attacchi sottolinea l’importanza di robuste misure di sicurezza e della vigilanza costante nel monitorare e difendere le reti aziendali e personali dai sofisticati schemi di attacco cyber.

Sicurezza Informatica

Grave violazione dei dati a Helsinki per un difetto non corretto

Tempo di lettura: 2 minuti. Helsinki affronta una grave violazione dei dati nell’educazione a causa di un difetto software non corretto, esponendo informazioni sensibili.

La città di Helsinki ha subito una significativa violazione dei dati nella sua divisione educativa, con conseguenze potenzialmente gravi per decine di migliaia di studenti, genitori e personale. L’attacco, scoperto a fine aprile 2024, ha sfruttato una vulnerabilità non corretta in un server di accesso remoto.

Dettagli dell’incidente

Secondo quanto riferito dalle autorità cittadine durante una conferenza stampa, un attore non autorizzato ha ottenuto l’accesso a un’unità di rete dopo aver sfruttato una vulnerabilità in un server di accesso remoto. Nonostante fosse disponibile una patch di sicurezza per la vulnerabilità al momento dell’attacco, questa non era stata installata.

Dati espositi

L’unità di rete compromessa conteneva decine di milioni di file. Sebbene la maggior parte di questi file fosse priva di informazioni personali identificabili (PII), alcuni contenevano nomi utente, indirizzi email, codici personali e indirizzi fisici. Informazioni estremamente sensibili, come dati riguardanti tariffe, educazione e cura dell’infanzia, status dei bambini, richieste di welfare e certificati medici, erano anch’esse presenti sull’unità accessibile.

Reazioni e misure adottate

Jukka-Pekka Ujula, manager della città, ha descritto l’incidente come una “violazione dei dati molto grave”, esprimendo profondo rammarico per la situazione. In risposta, Helsinki ha informato l’Ombudsman per la Protezione dei Dati, la polizia e il Centro Nazionale per la Sicurezza Informatica di Traficom. Attualmente, si stima che il data breach potrebbe interessare fino a 80,000 studenti e loro genitori, oltre a tutto il personale della divisione educativa.

Indagini e consigli per gli Interessati

L’investigazione sulle informazioni compromesse richiederà tempo a causa dell’enorme volume di dati esposti. Le persone impattate sono state invitate a segnalare qualsiasi comunicazione sospetta e a seguire i consigli forniti da Traficom per le vittime di furti d’identità o violazioni dei dati.

Questo incidente sottolinea l’importanza critica di mantenere i sistemi aggiornati con le ultime patch di sicurezza per prevenire accessi non autorizzati e proteggere i dati sensibili. Mentre Helsinki affronta le ripercussioni di questa violazione, serve da monito per altre entità sull’essenziale necessità di vigilanza e aggiornamenti continui nella sicurezza informatica. Questo grave incidente di sicurezza serve come promemoria cruciale per tutte le organizzazioni sulla necessità di applicare tempestivamente le patch di sicurezza e rafforzare le misure protettive contro gli attacchi cyber.

Editoriali2 settimane fa

Editoriali2 settimane faChip e smartphone cinesi ci avvisano del declino Occidentale

Inchieste1 settimana fa

Inchieste1 settimana faRansomware in Italia: come cambia la percezione del fenomeno nell’IT

Economia1 settimana fa

Economia1 settimana faInternet via satellite: progetto europeo IRIS² in grande difficoltà

Editoriali1 settimana fa

Editoriali1 settimana faAnche su Giovanna Pedretti avevamo ragione

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faJack Dorsey getta la spugna e lascia Bluesky

Smartphone1 settimana fa

Smartphone1 settimana faRichiesta di Class Action contro Samsung per il Galaxy S24 Ultra

Inchieste6 giorni fa

Inchieste6 giorni faPerchè il motore di ricerca OpenAI fa paura ai giornalisti?

Economia1 settimana fa

Economia1 settimana faCulture di lavoro a confronto: Meta vs Google