Sicurezza Informatica

BRATA: il malware Android che sottrae i dati e ripristina lo smartphone

Il malware Android noto come BRATA ha aggiunto nuove e pericolose funzionalità alla sua ultima versione, tra cui il tracciamento GPS, la capacità di utilizzare più canali di comunicazione e una funzione che esegue un ripristino delle impostazioni di fabbrica sul dispositivo per cancellare tutte le tracce di attività dannose.

BRATA è stato individuato per la prima volta da Kaspersky nel 2019 come un Android RAT (Remote Access Tool) rivolto principalmente agli utenti brasiliani.

Nel dicembre 2021 però un rapporto di Cleafy ha individuato la presenza del malware anche in Europa. In questo caso ha preso di mira utenti di e-banking sottraendo le credenziali di accesso, in questo caso pare con il coinvolgimento di truffatori che si spacciavano per consulenti della banca. Fortunatamente gli analisti di Cleafy hanno continuato a monitorare BRATA nel tempo per individuare eventuali nuove minacce ed infatti, in un nuovo rapporto, illustrano come il malware continui ad evolversi.

Le ultime versioni del malware BRATA hanno ora come target gli utenti di e-banking italiani, inglesi, polacchi, spagnoli cinesi e sud americani. Ogni variante si concentra su banche diverse con set di interfacce dedicate, lingue specifiche e persino App diverse, insomma si sono ben organizzati.

Questi operatori malevoli (chiamiamoli così) utilizzano tecniche di offuscamento simili in tutte le versioni, come per esempio annidare il file APK in un pacchetto JAR o DEX crittografato. Questo tipo di camuffamento funziona bene con i rilevamenti degli antivirus, come illustrato dalla scansione di VirusTotal riportata di seguito.

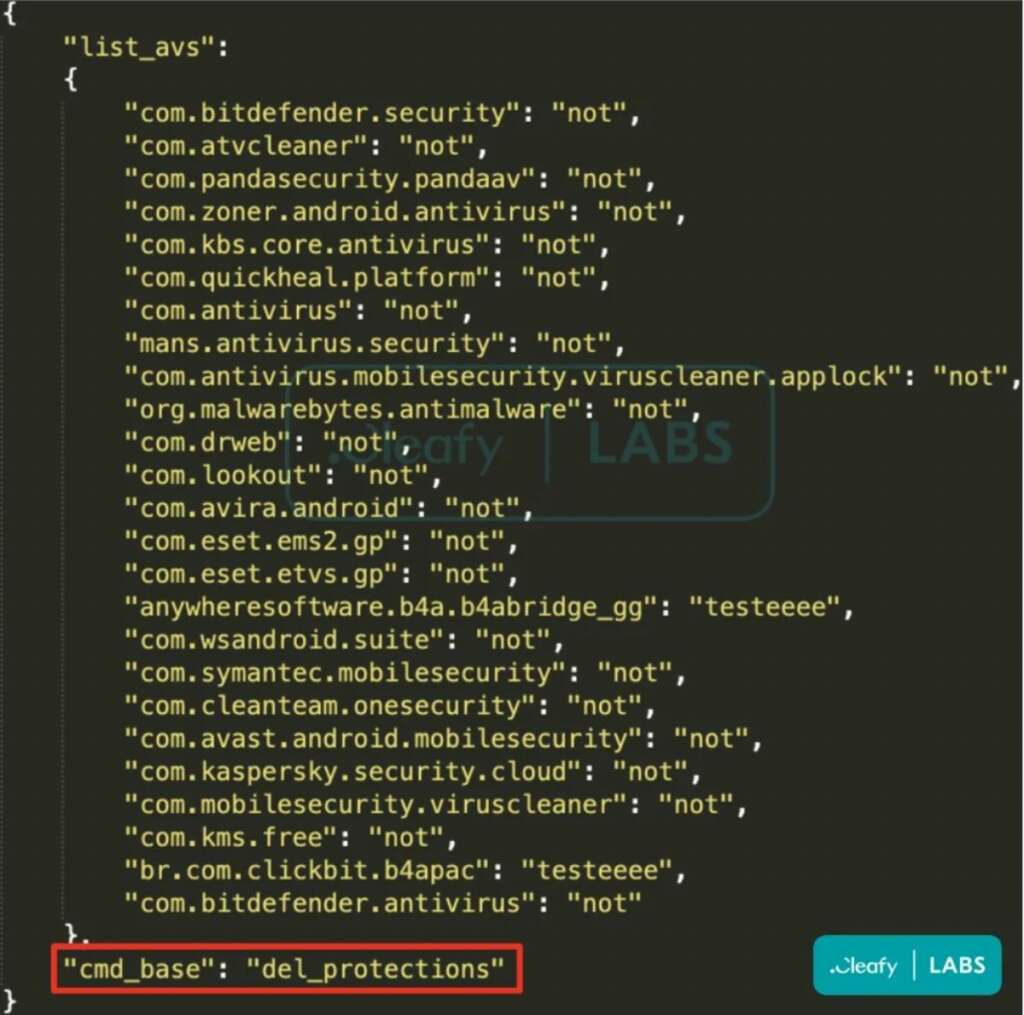

Per difendersi e nascondersi BRATA cerca attivamente i segni della presenza di AV sul dispositivo e tenta di eliminare gli strumenti di sicurezza rilevati prima di procedere alla fase di esfiltrazione dei dati.

Le nuove funzionalità, individuate dai ricercatori Cleafy nelle ultime versioni di BRATA, includono la funzionalità di keylogging, che integra la funzione di cattura dello schermo esistente. Tutte le nuove varianti hanno anche il tracciamento GPS sebbene, al momento, per gli analisti non sia chiaro come venga utilizzato.

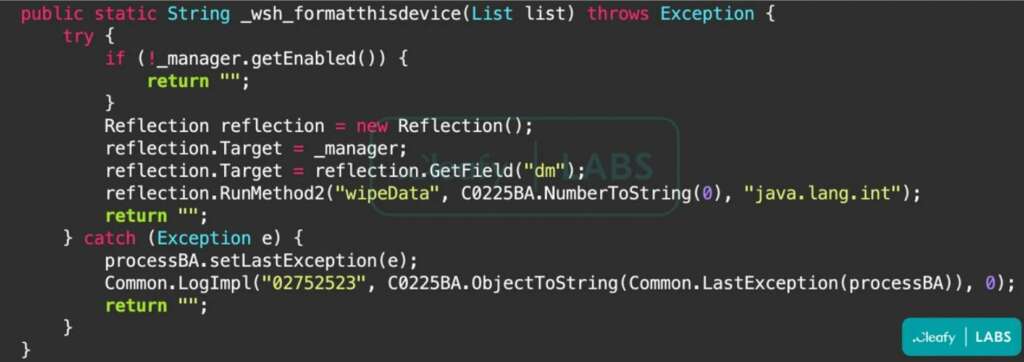

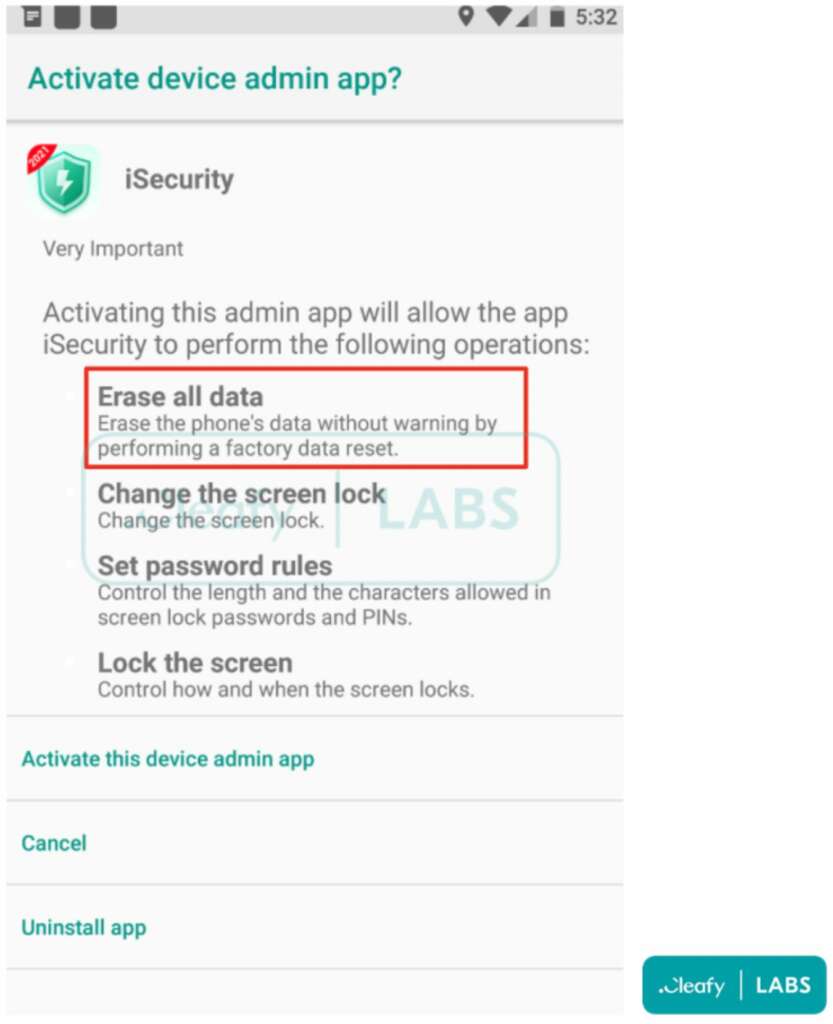

La più dannosa, tre le nuove funzionalità, è l’esecuzione del ripristino dei dati di fabbrica, che questi operatori eseguono nelle seguenti situazioni specifiche:

- l’operazione malevola è stata completata con successo e la transazione fraudolenta è terminata (cioè le credenziali sono state esfiltrate);

- l’applicazione ha rilevato che viene eseguita in un ambiente virtuale, molto probabilmente per protezione del sistema.

BRATA utilizza il ripristino per proteggersi ma cancellando i dati nel dispositivo danneggiano ulteriormente la vittima.

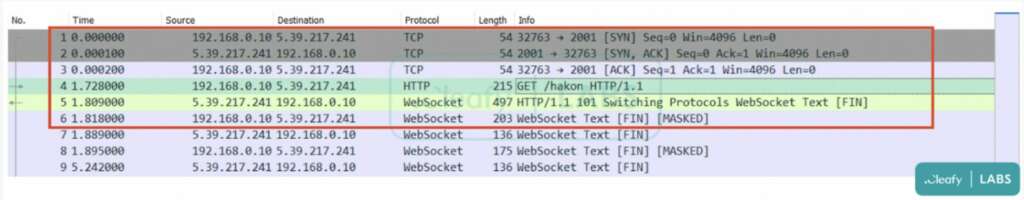

BRATA ha aggiunto anche nuovi canali di comunicazione per lo scambio di dati con il server C2 (Command & Control) e ora supporta HTTP e WebSocket.

L’opzione di WebSocket offre agli operatori malevoli altri vantaggi:

- un canale diretto e a bassa latenza, ideale per la comunicazione in tempo reale;

- ridotta possibilità di essere rilevato poiché WebSockets non ha bisogno di inviare headers con ogni connessione quindi risulta meno sospetto alle scansioni.

Cosa fare per difendersi dai Malware Android?

BRATA è solo uno dei tanti trojan bancari Android e RAT che circolano. Il modo migliore per evitare di essere infettati da loro è installare App solo dal Google Play Store, evitare APK da siti Web ambigui e scansionarli sempre, con uno strumento AV, prima di aprirli. Insomma si torna sempre alle regole minime di base sulle fonti dalle quali si scaricano le App.

Durante l’installazione è necessario prestare sempre molta attenzione alle autorizzazioni richieste ed evitare di concedere quelle che sembrano non necessarie per le funzionalità principali dell’App in questione. Ancora meglio è leggere sempre prima di scaricare l’App quali saranno le autorizzazioni richieste. Il Play Store è abbastanza chiaro in merito.

Ultimo consiglio pratico è quello di monitorare il consumo sia della batteria sia dei dati consumati per identificare eventuali picchi insoliti attribuibili a processi dannosi in esecuzione in background.

Questi processi inoltre sottopongono il dispositivo ad una elaborazione dati anomala ad opera della CPU quindi anche il surriscaldamento eccessivo potrebbe rivelare una minaccia in corso, viceversa un leggero surriscaldamento è normale quando il dispositivo è in carica.

Come sempre i comportamenti attenti aiutano ad evitare una parte delle minacce.

Sicurezza Informatica

Grave violazione dei dati a Helsinki per un difetto non corretto

Tempo di lettura: 2 minuti. Helsinki affronta una grave violazione dei dati nell’educazione a causa di un difetto software non corretto, esponendo informazioni sensibili.

La città di Helsinki ha subito una significativa violazione dei dati nella sua divisione educativa, con conseguenze potenzialmente gravi per decine di migliaia di studenti, genitori e personale. L’attacco, scoperto a fine aprile 2024, ha sfruttato una vulnerabilità non corretta in un server di accesso remoto.

Dettagli dell’incidente

Secondo quanto riferito dalle autorità cittadine durante una conferenza stampa, un attore non autorizzato ha ottenuto l’accesso a un’unità di rete dopo aver sfruttato una vulnerabilità in un server di accesso remoto. Nonostante fosse disponibile una patch di sicurezza per la vulnerabilità al momento dell’attacco, questa non era stata installata.

Dati espositi

L’unità di rete compromessa conteneva decine di milioni di file. Sebbene la maggior parte di questi file fosse priva di informazioni personali identificabili (PII), alcuni contenevano nomi utente, indirizzi email, codici personali e indirizzi fisici. Informazioni estremamente sensibili, come dati riguardanti tariffe, educazione e cura dell’infanzia, status dei bambini, richieste di welfare e certificati medici, erano anch’esse presenti sull’unità accessibile.

Reazioni e misure adottate

Jukka-Pekka Ujula, manager della città, ha descritto l’incidente come una “violazione dei dati molto grave”, esprimendo profondo rammarico per la situazione. In risposta, Helsinki ha informato l’Ombudsman per la Protezione dei Dati, la polizia e il Centro Nazionale per la Sicurezza Informatica di Traficom. Attualmente, si stima che il data breach potrebbe interessare fino a 80,000 studenti e loro genitori, oltre a tutto il personale della divisione educativa.

Indagini e consigli per gli Interessati

L’investigazione sulle informazioni compromesse richiederà tempo a causa dell’enorme volume di dati esposti. Le persone impattate sono state invitate a segnalare qualsiasi comunicazione sospetta e a seguire i consigli forniti da Traficom per le vittime di furti d’identità o violazioni dei dati.

Questo incidente sottolinea l’importanza critica di mantenere i sistemi aggiornati con le ultime patch di sicurezza per prevenire accessi non autorizzati e proteggere i dati sensibili. Mentre Helsinki affronta le ripercussioni di questa violazione, serve da monito per altre entità sull’essenziale necessità di vigilanza e aggiornamenti continui nella sicurezza informatica. Questo grave incidente di sicurezza serve come promemoria cruciale per tutte le organizzazioni sulla necessità di applicare tempestivamente le patch di sicurezza e rafforzare le misure protettive contro gli attacchi cyber.

Sicurezza Informatica

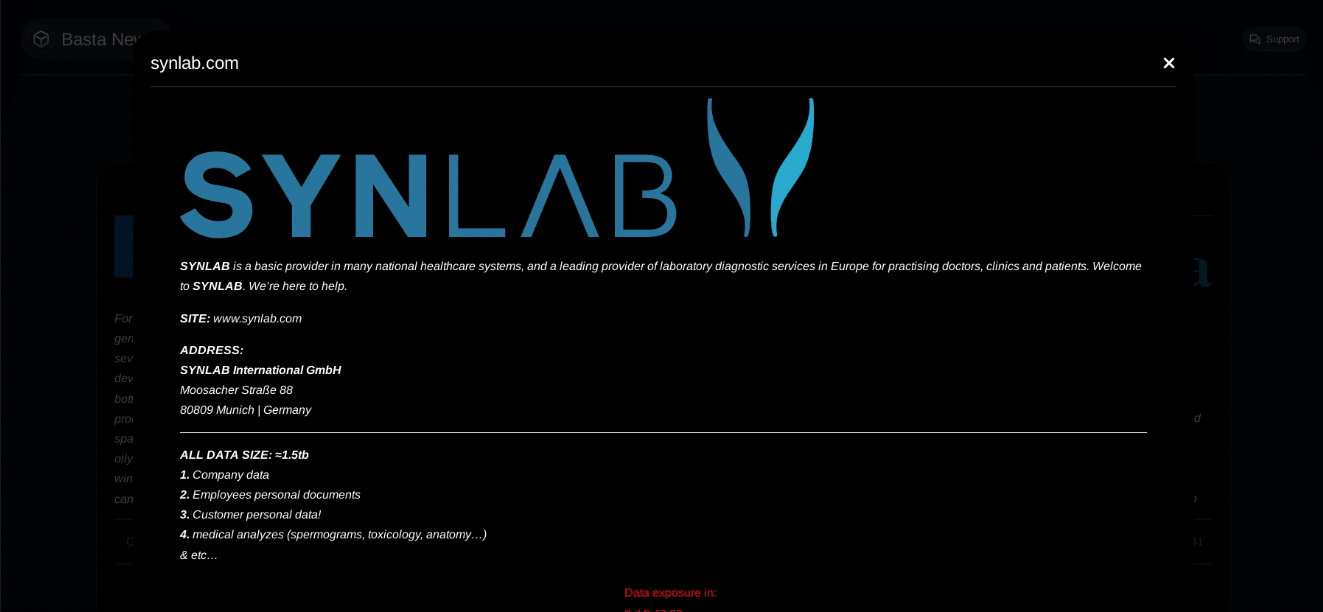

Black Basta Ransomware è diventato un problema mondiale

Tempo di lettura: 2 minuti. Black Basta Ransomware ha colpito più di 500 entità in vari settori, sottolineando la crescente minaccia di attacchi ransomware

L’operazione ransomware-as-a-service (RaaS) nota come Black Basta ha mirato a oltre 500 entità private e infrastrutture critiche in Nord America, Europa e Australia. Questa attività aggressiva ha iniziato da aprile 2022 e continua a rappresentare una significativa minaccia per la sicurezza informatica globale.

Dettagli dell’Attacco

Secondo un avviso congiunto pubblicato da CISA, FBI, HHS e MS-ISAC, Black Basta ha criptato e sottratto dati da almeno 12 dei 16 settori di infrastrutture critiche definiti. Gli attaccanti hanno utilizzato tecniche di accesso iniziale comuni come il phishing e l’exploit di vulnerabilità note, seguendo un modello di doppia estorsione che combina la criptazione dei sistemi e l’esfiltrazione dei dati.

Metodologie di Attacco

Le catene di attacco di Black Basta hanno incluso l’uso di strumenti come il SoftPerfect network scanner per la scansione di reti, BITSAdmin, beacon di Cobalt Strike, ConnectWise ScreenConnect e PsExec per il movimento laterale, Mimikatz per l’escalation dei privilegi, e RClone per l’esfiltrazione dei dati prima della criptazione.

Implicazioni per le organizzazioni

Le organizzazioni sanitarie sono diventate bersagli particolarmente attraenti per i cybercriminali a causa della loro dipendenza dalla tecnologia, l’accesso a informazioni sanitarie personali e l’impatto unico delle interruzioni sulla cura dei pazienti. Questo eleva l’urgenza di adottare misure di sicurezza rafforzate per proteggere le informazioni sensibili e le operazioni critiche.

Panorama del Ransomware

Il panorama del ransomware è in continuo cambiamento, con una diminuzione del 18% dell’attività nel primo trimestre del 2024, principalmente a causa delle operazioni delle forze dell’ordine contro gruppi come ALPHV (aka BlackCat) e LockBit. Nonostante le sfide, nuovi gruppi ransomware continuano a emergere, dimostrando la capacità di adattamento e rebranding rapido di questi attori minacciosi.

L’escalation di attacchi da parte di Black Basta sottolinea la crescente sofisticatezza e l’aggressività dei gruppi ransomware. È imperativo che le organizzazioni di tutti i settori rafforzino le loro difese e collaborino con agenzie governative per mitigare queste minacce pervasive e potenzialmente devastanti. Questi sviluppi rappresentano un campanello d’allarme per la comunità globale, evidenziando la necessità di una vigilanza continua e di strategie di sicurezza avanzate per contrastare le minacce ransomware in evoluzione.

CISA e Partner rilasciano Avvisi di Sicurezza sul Ransomware Black Basta

La Cybersecurity and Infrastructure Security Agency (CISA), in collaborazione con il Federal Bureau of Investigation (FBI), il Department of Health and Human Services (HHS) e il Multi-State Information Sharing and Analysis Center (MS-ISAC), ha pubblicato un avviso congiunto di sicurezza informatica riguardante il ransomware Black Basta.

Dettagli dell’Avviso

Il ransomware Black Basta, identificato per la prima volta nell’aprile 2022, è descritto come una variante ransomware-as-a-service (RaaS). Gli affiliati di Black Basta hanno preso di mira oltre 500 entità nel settore privato e nelle infrastrutture critiche, inclusi gli enti sanitari, in Nord America, Europa e Australia. L’avviso mira a fornire ai difensori della cybersecurity tattiche, tecniche e procedure (TTP) e indicatori di compromissione (IOC) utilizzati dagli affiliati di Black Basta, identificati tramite indagini dell’FBI e report di terze parti.

Consigli per la mitigazione

CISA e i partner consigliano alle organizzazioni di esaminare e implementare le mitigazioni fornite nell’avviso congiunto per ridurre la probabilità e l’impatto degli incidenti ransomware, inclusi quelli di Black Basta. Per ulteriori informazioni, si consiglia di consultare StopRansomware.gov e la #StopRansomware Guide. Questo avviso evidenzia la crescente minaccia rappresentata da varianti ransomware come Black Basta e sottolinea l’importanza della collaborazione e della condivisione delle informazioni tra agenzie governative e organizzazioni private per combattere efficacemente queste minacce. Le organizzazioni sono incoraggiate a prendere sul serio queste raccomandazioni e a rafforzare le loro difese contro le avanzate minacce cyber.

Sicurezza Informatica

LLMjacking: nuova minaccia AI con credenziali Cloud Rubate

Tempo di lettura: 2 minuti. Scopri LLMjacking, un attacco che usa credenziali cloud rubate per abusare di servizi AI e generare costi enormi per le vittime.

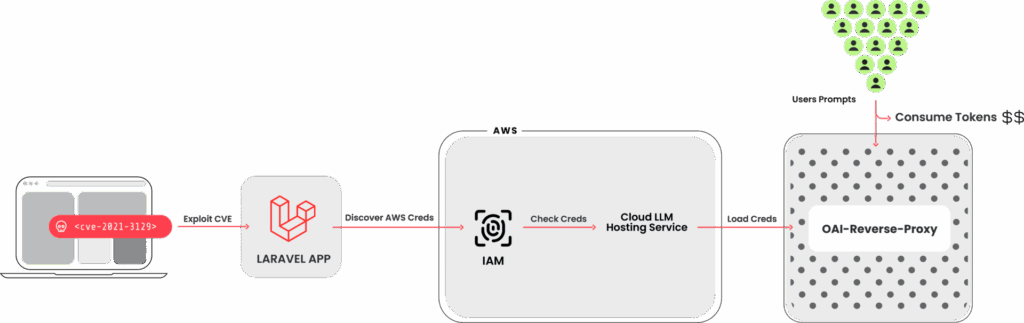

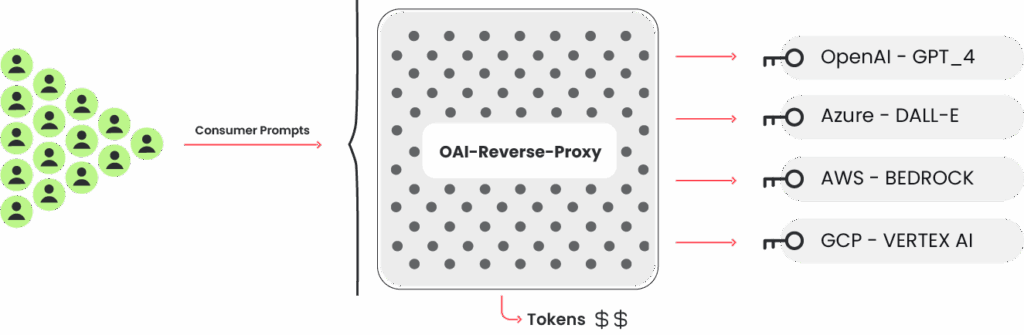

Il fenomeno noto come LLMjacking sta emergendo come una nuova e significativa minaccia nel panorama della sicurezza informatica. Utilizzando credenziali cloud rubate, gli attaccanti hanno mirato a servizi AI basati su grandi modelli linguistici (LLM), generando costi ingenti per le vittime.

Dettagli dell’attacco LLMjacking

Recentemente, il team di ricerca di Sysdig ha identificato un attacco di LLMjacking che sfrutta credenziali cloud compromesse per accedere e manipolare servizi LLM ospitati su cloud. L’attacco ha sfruttato una vulnerabilità nel sistema Laravel, specificamente la CVE-2021-3129, per rubare le credenziali.

Una volta ottenuto l’accesso, gli attaccanti hanno mirato a modelli LLM locali ospitati da fornitori di cloud, tra cui modelli di Claude da Anthropic. Hanno esfiltrato ulteriori credenziali cloud e tentato di accedere a diversi servizi di AI tra cui AWS Bedrock, Azure e GCP Vertex AI, senza effettuare legittime richieste LLM ma piuttosto per valutare le capacità delle credenziali rubate.

Impatto economico e Operativo

Se non scoperti, gli attacchi di questo tipo possono comportare costi di consumo LLM superiori a $46,000 al giorno per le vittime. Inoltre, l’abuso di tali servizi può bloccare l’uso legittimo dei modelli da parte delle organizzazioni colpite, interrompendo le operazioni aziendali.

Strategie di difesa e prevenzione

La prevenzione di tali attacchi richiede una gestione attenta delle vulnerabilità e delle credenziali. Strumenti come la monitorizzazione dei log cloud e l’analisi comportamentale possono rivelare attività sospette, permettendo alle organizzazioni di rispondere prontamente. La configurazione di log dettagliati e l’uso di politiche di sicurezza adeguate sono essenziali per proteggere l’ambiente cloud. L’analisi approfondita di LLMjacking sottolinea la crescente sofisticazione degli attacchi cyber e l’importanza di robuste misure di sicurezza e monitoraggio per proteggere le risorse cloud e i dati sensibili.

Editoriali2 settimane fa

Editoriali2 settimane faChip e smartphone cinesi ci avvisano del declino Occidentale

Inchieste1 settimana fa

Inchieste1 settimana faRansomware in Italia: come cambia la percezione del fenomeno nell’IT

Economia1 settimana fa

Economia1 settimana faInternet via satellite: progetto europeo IRIS² in grande difficoltà

Editoriali1 settimana fa

Editoriali1 settimana faAnche su Giovanna Pedretti avevamo ragione

L'Altra Bolla1 settimana fa

L'Altra Bolla1 settimana faJack Dorsey getta la spugna e lascia Bluesky

Smartphone1 settimana fa

Smartphone1 settimana faRichiesta di Class Action contro Samsung per il Galaxy S24 Ultra

Inchieste6 giorni fa

Inchieste6 giorni faPerchè il motore di ricerca OpenAI fa paura ai giornalisti?

Economia1 settimana fa

Economia1 settimana faCulture di lavoro a confronto: Meta vs Google